本文总结了论文《理解和分析即时加密货币交易所:方法与实践》的关键发现,该论文已被 ACM SIGMETRICS 2025 录用。

加密货币世界瞬息万变,不断涌现旨在提升用户体验的创新服务。即时加密货币交易所(ICE)便是其中一项创新,它旨在简化跨不同区块链交换数字资产的过程。然而,与许多新兴技术一样,提供便利的特性也可能被用于不正当的目的。

在 BlockSec 团队的最新论文《理解和分析即时加密货币交易所:方法与实践》中,我们对 ICE 进行了全面研究,旨在揭示其运作机制、合法用途,以及更重要的是,它们如何被用于洗钱等非法活动。此外,我们还开发了一种系统化的方法来追踪通过 ICE 服务流动的非法资金。

理解 ICE:基本工作流程

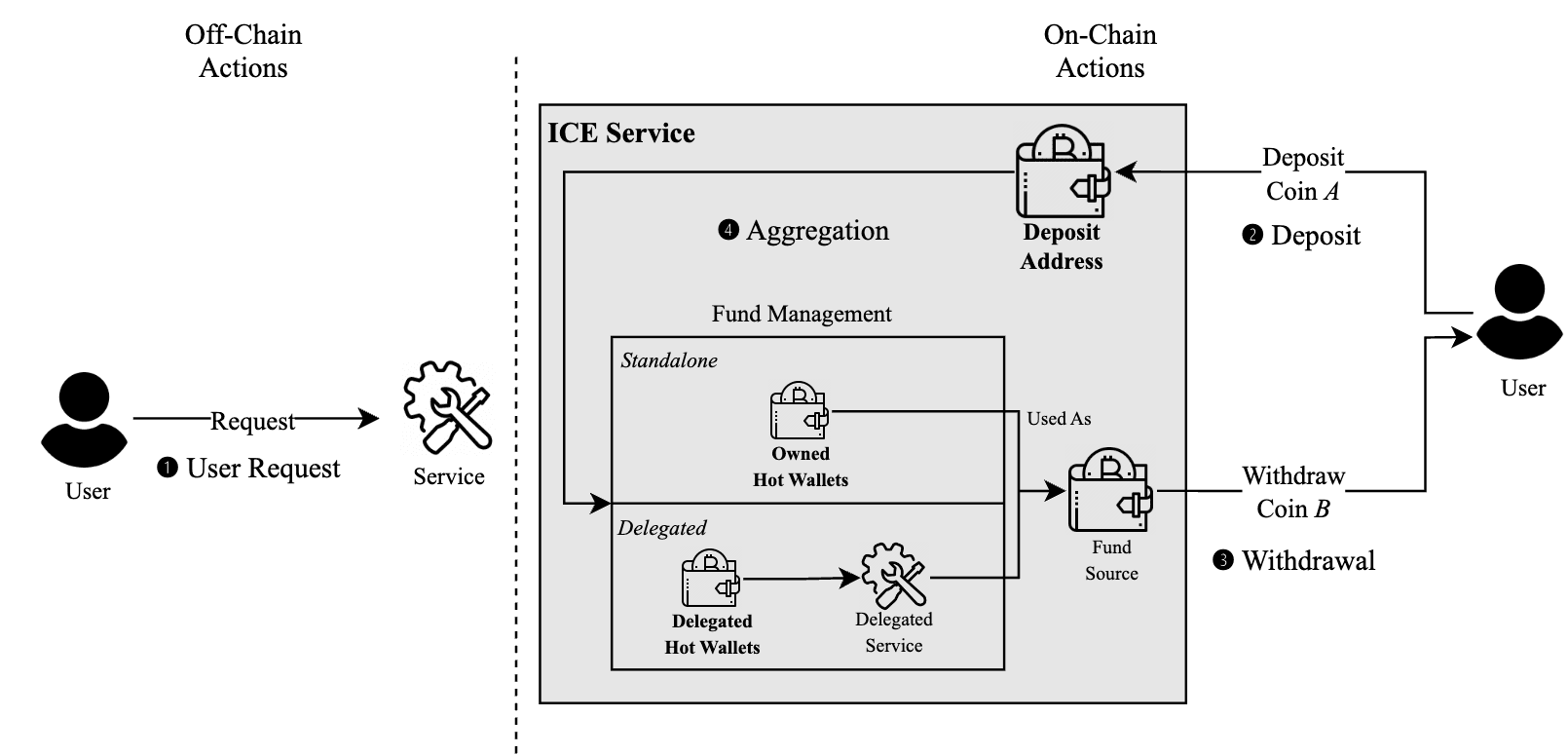

在深入探讨其阴暗面之前,了解 ICE 的基本功能至关重要。我们总结了 ICE 操作的典型四步流程(如图 1 所示):

- 用户请求(链下)

流程始于用户在 ICE 平台上发起请求。此请求在链下进行,包含源币种、目标币种、数量以及兑换资金的接收地址等详细信息。这种链下性质有助于用户隐私,但同时也给追踪带来了挑战。

- 存款(链上)

ICE 服务会为用户生成一个唯一的存款地址,用户将源加密货币转至该地址。该交易记录在源区块链上。

- 资金管理与提款(链上)

存款确认后,ICE 服务便进行“即时兑换”。利用其流动性池(或与其他服务合作,分为“独立”和“委托”类型),将目标加密货币发送至用户的接收地址。此提款操作记录在目标区块链上。

- 聚合(链上)

ICE 服务通常会将来自多个存款地址的资金整合到更大的热钱包中,以便于管理。这也是一个链上活动。

虽然用户的初始请求发生在链下,但存款和提款交易是链上的。然而,将特定存款与特定提款关联起来很困难,因为 ICE 服务充当中间人,混合了多名用户资金。

双刃剑:便利性 vs. 非法用途

ICE 提供了无可否认的便利性:快速的跨链兑换,通常无需中心化交易所(CEX)要求的严格的“了解你的客户”(KYC)流程。不幸的是,这种严格 KYC 的缺失,加上个体用户请求的链上数据不完整,为非法行为者创造了一个有吸引力的漏洞。

我们的研究揭示了 ICE 被滥用的惊人统计数据:

- 在分析的 ICE 服务中,总计 12,473,290 美元的非法资金被洗白。

- 432 个恶意地址(涉及网络钓鱼、诈骗等)的初始资金来自 ICE,这使得这些平台成为非法活动的入口点。

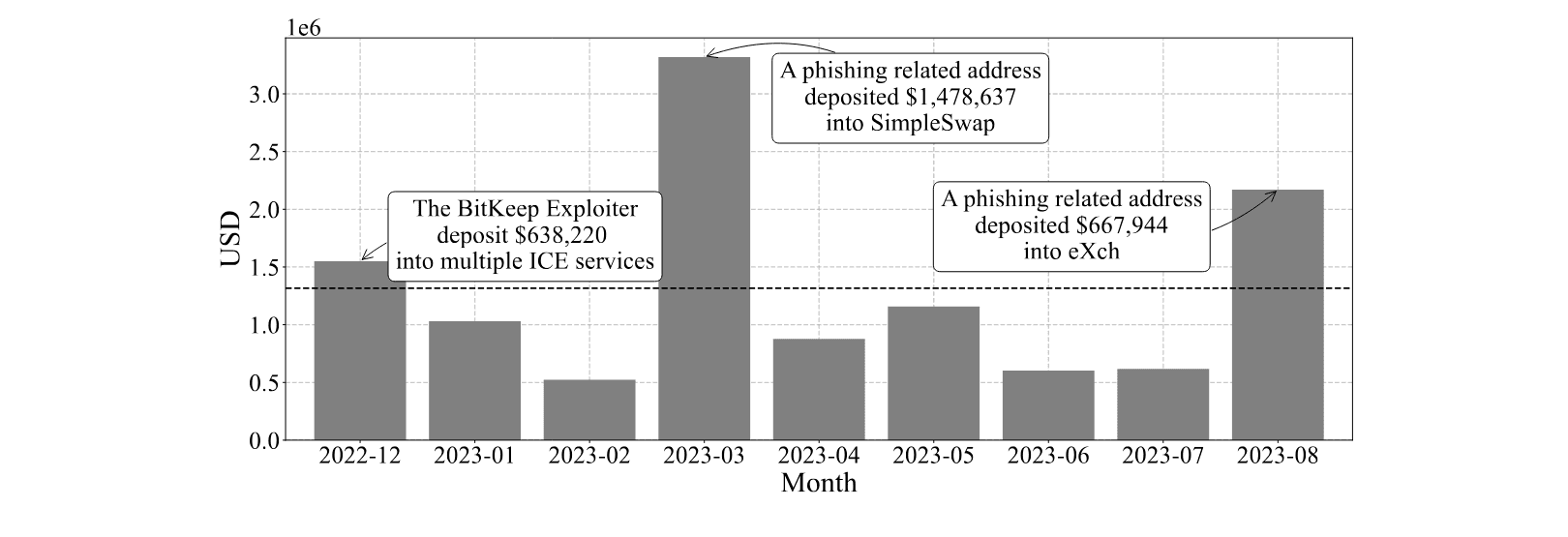

一个显著的例子是 BitKeep 事件,攻击者通过多个 ICE 洗白了超过 200 万美元。这些平台有效地打破了可追溯性链条,使得当局难以追踪资金流向。

揭露阴影:我们的追踪方法

尽管存在挑战,但打破 ICE 提供的匿名性并非不可能。在我们的论文中,我们提出了一种基于启发式匹配算法,用于关联基于账户的区块链(如以太坊及其他 EVM 兼容链)上的用户存款和提款。

该算法基于我们分析的见解:

- 交易顺序:ICE 服务的提款交易必须在用户存款确认之后发生。

- 低价差与请求频率:ICE 用户请求通常与市场价格非常接近。此外,尽管交易量很大,但个体存款和提款交易通常可以通过时间戳和金额区分。

- ICE 的效率:ICE 平台以速度为傲,提款通常在存款确认后迅速启动。

匹配算法分为三个阶段:

- 操作识别:通过分析与已知热钱包在各区块链上的交易,识别出与 ICE 服务相关的存款和提款操作。

- 价值计算:使用历史价格数据,计算每次已识别的存款和提款操作在交易发生时的美元价值。

- 匹配:基于两个指标将存款与潜在提款进行匹配:美元价值差(V)和时间差(T)。地址重用也被考虑在内,因为用户可能在不同链或交易中使用同一地址。

追踪算法的关键发现

我们使用地面实况数据(来自 FixedFloat 和 SideShift 这两个 ICE 服务的历史用户请求)评估了我们的算法,并实现了超过 80% 的整体准确率。这意义重大,表明尽管 ICE 具有不透明性,但仍有相当一部分交易可以被关联起来。

这种关联存款和提款的能力对追踪非法资金具有深远影响。例如,我们对比从以太坊 ICE 中提取的恶意资金的分析发现了一些常见模式:

- 从以太坊 ICE 中提取的很大一部分非法资金被发送到其他以太坊地址,ICE 被用作内部混币器以打破链上联系。其中许多资金最终被存入中心化交易所。

- TRON 也是被洗钱资金青睐的另一个目标区块链。

我们的案例研究,例如地址“Fake_Phishing11675”,说明了非法利润如何通过 ICE(在此例中是 FixedFloat)流动,有时涉及多个跳跃,最终到达中心化交易所。即使在复杂的场景中,我们的算法也成功地揭示了这些路径。

研究的启示

我们的研究表明,虽然 ICE 提供了有价值的服务,但其当前运营模式可能会被滥用。我们开发的追踪方法为研究人员、网络安全公司和执法机构打击加密货币领域的金融犯罪提供了新工具。 它凸显了某些 ICE 提供的“隐私”并非坚不可摧。通过系统地分析链上数据,我们可以开始对非法交易进行去匿名化,并理解更广泛的洗钱生态系统。

我们的发现呼吁对 ICE 的监管和反洗钱(AML)政策进行细致的讨论。虽然过于严格的监管可能会扼杀创新,但当前的格局显然允许大量的滥用。一种平衡的方法——结合 ICE 更好的自我监管、注重隐私的分析工具以及我们这样的先进追踪工具——可能有助于实现更好的结果。

通过尖端研究重新定义合规

面对不断演变的洗钱和其他非法活动策略,BlockSec 相信只有持续的、先进的研究能力才能提供有效的风险保护和合规支持。

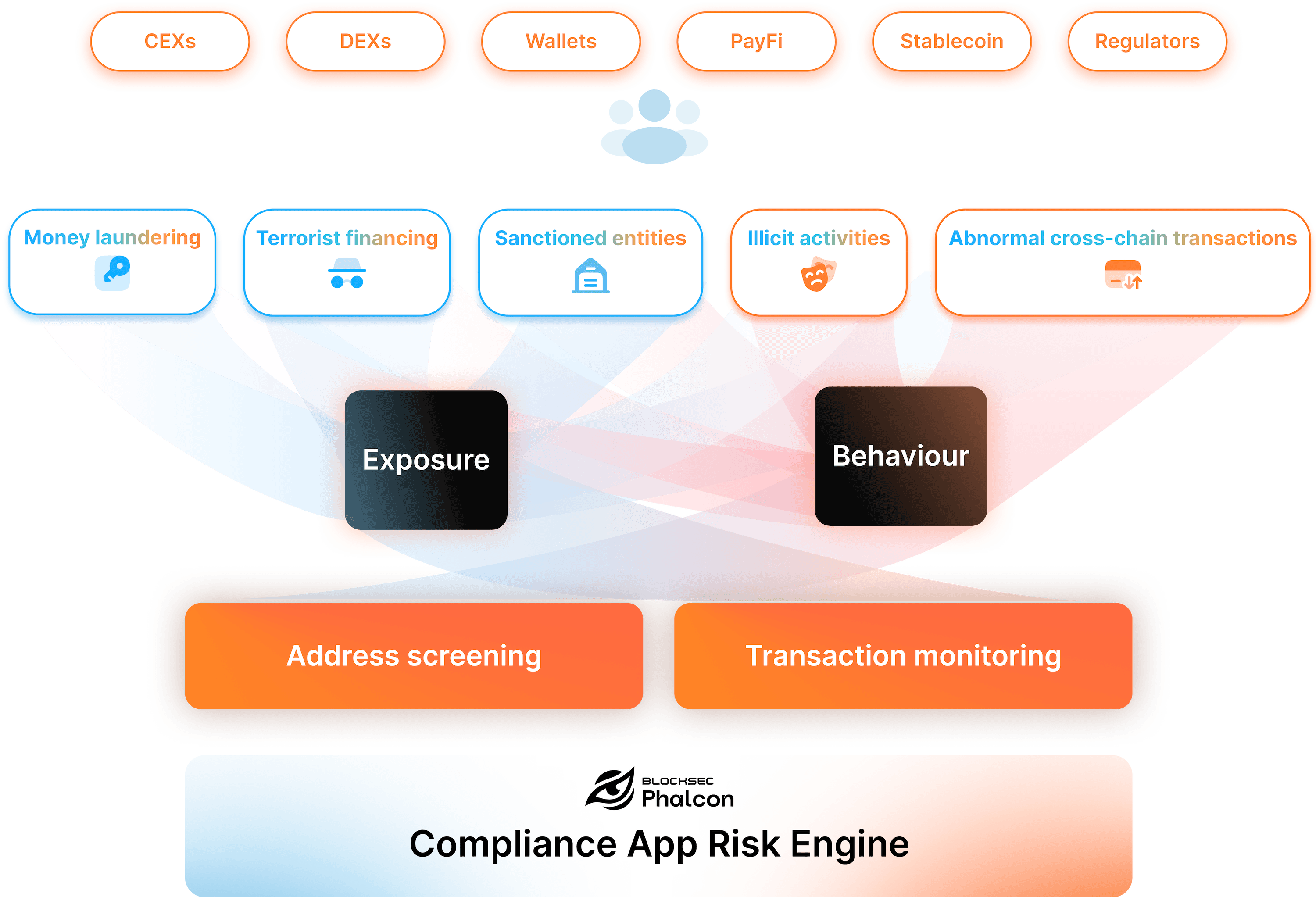

BlockSec 由浙江大学教授和顶尖区块链安全专家联合创立,核心团队由全球顶尖大学的毕业生组成。该团队长期致力于区块链安全研究的开创性工作,在网络钓鱼防护、资金追踪和 AML 分析方面取得了突破。我们的工作已在 ACM SIGMETRICS、NDSS Symposium、CCS 和 WWW 等享有盛誉的会议上发表。我们将学术见解和技术进步融入 Phalcon Compliance APP 的设计中,帮助虚拟资产服务提供商(VASP)满足不断变化的合规和风险管理需求。

Phalcon Compliance APP 集成了 4 亿+ 地址标签、无限跳追踪 和 可自定义风险规则 等关键功能。用户可以导入地址和交易,自动分析链上行为并评估风险敞口,从而精确识别与洗钱、恐怖主义融资、网络钓鱼、诈骗及其他非法活动相关的威胁。该系统支持自动化警报、协作工作流程、黑名单管理,以及符合美国、新加坡和香港等司法管辖区法规的报告的一键生成。这些功能使组织能够高效地识别、管理和应对合规风险,确保端到端的动态风险管理。

- 🔗 预定产品演示:https://blocksec.com/book-demo

关于 BlockSec

BlockSec 是一家全球领先的区块链安全公司,由一群著名的安全专家于 2021 年创立。BlockSec 致力于推动 Web3 生态系统的安全性和可用性,提供全面的解决方案,包括代码审计、Phalcon 安全合规管理平台以及 MetaSleuth 资金调查追踪平台。

迄今为止,BlockSec 已为全球 500 多家知名客户提供服务。客户名单包括 Coinbase、Cobo、Uniswap、Compound、MetaMask、Bybit、Mantle、Puffer、FBTC、Manta、Merlin 和 PancakeSwap 等领先的 Web3 公司,以及联合国、FBI、SFC、PwC 和 FTI Consulting 等杰出的监管和咨询机构。