一篇新的学术论文《揭秘影子经济:深度探究以太坊上的“即服务式”网络钓鱼》(Unmasking the Shadow Economy: A Deep Dive into Drainer-as-a-Service Phishing on Ethereum)首次对困扰 Web3 空间的复杂犯罪企业进行了系统性审视。这项由浙江大学和穆罕默德·本·扎耶德人工智能大学(MBZUAI)共同开展的研究,揭示了“即服务式网络钓鱼”(Drainer-as-a-Service,简称 DaaS)的运作机制——这是一个繁荣的地下经济,已从 76,582 名受害者手中窃取了超过 💲1.35 亿美元。

我们 BlockSec 对此深感自豪,该论文的第一作者 Bowen He 在我们团队实习期间完成了这项关键研究的部分内容。

DaaS 商业模式:网络犯罪的工业化

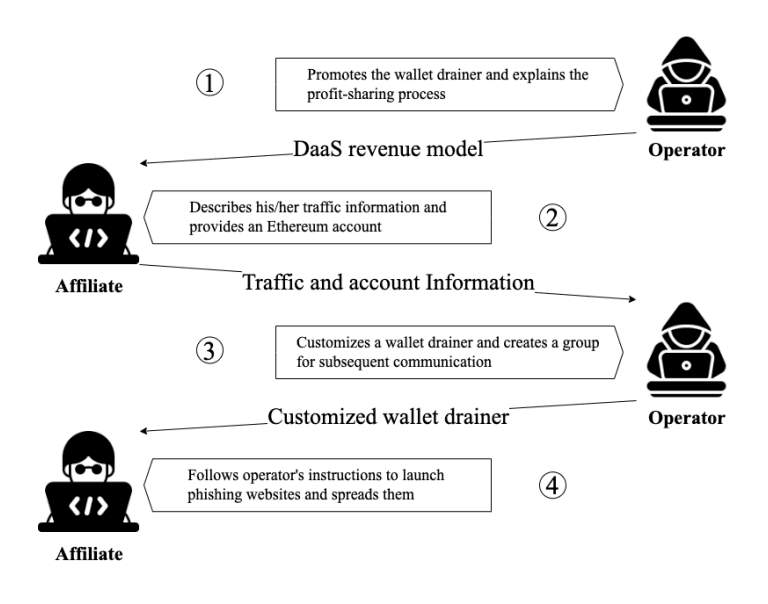

与传统、点对点的零散网络钓鱼不同,DaaS 的运作方式类似于结构化的 B2B 软件公司。该论文详细阐述了明确的运营流程:

- 运维者(开发者):他们是设计并维护复杂“钱包窃取工具”(Wallet Drainer)的幕后主脑。这些工具包包含网络钓鱼网站模板,更关键的是,还包含自动化的利润分成智能合约。

- 代理人(分销商):他们“租赁”或获取这些工具包。他们的任务是部署钓鱼网站并引导流量,通过社交媒体、虚假空投和被盗账户引诱受害者。

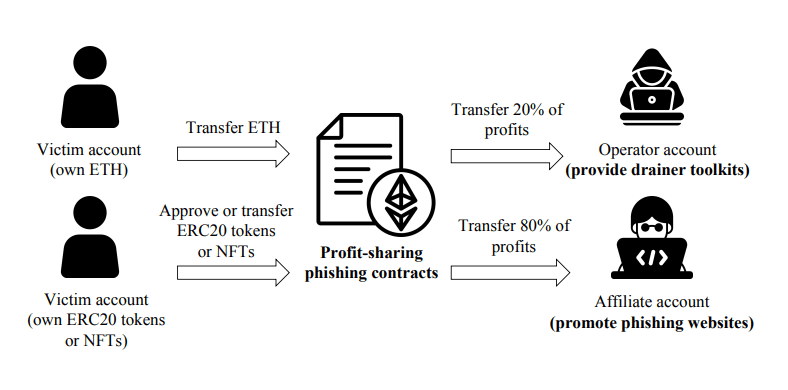

一旦受害者被欺骗并签署了恶意交易,被窃取的资金会自动由智能合约进行分配。论文发现,最常见的比例是 20% 给运维者,80% 给代理人。这种高额佣金极大地刺激了代理人极力扩大影响力并升级攻击规模,从而助长了整个生态系统。

一旦受害者被欺骗并签署了恶意交易,被窃取的资金会自动由智能合约进行分配。论文发现,最常见的比例是 20% 给运维者,80% 给代理人。这种高额佣金极大地刺激了代理人极力扩大影响力并升级攻击规模,从而助长了整个生态系统。

追踪 1.35 亿美元大劫案:“滚雪球采样”法

为了量化这一影子经济,研究人员开发了一种创新的**“滚雪球采样”法**。从已知钓鱼地址的初始集出发,他们追踪链上利润分成交易,递归地发现新的运维者、代理人和合约。

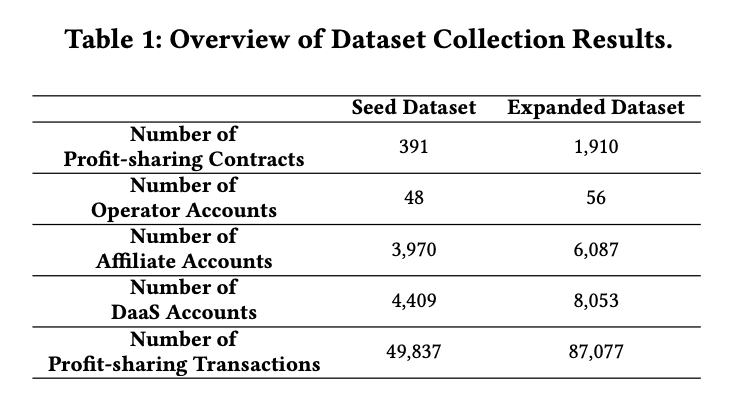

从 2023 年 3 月到 2025 年 4 月的研究结果令人震惊:

-

● 总被盗金额:💲1.35 亿美元(运维者获利 2310 万美元,代理人获利 1.119 亿美元)

-

● 犯罪基础设施:1,910 个利润分成合约和 87,077 笔利润分成交易。

-

● 犯罪网络:56 个核心运维账户和 6,087 个代理账户。

这些攻击在技术上非常复杂。论文揭示,窃取工具会根据资产类型采用不同的方法:

-

● 针对 ETH:诱导受害者调用 payable 函数(例如命名为“claim”或“mint”的函数)。

-

● 针对 ERC-20 代币与 NFT:钓鱼网站提示受害者向窃取合约“授权”其资产。随后,运维者使用 TransferFrom 函数 在单笔交易中执行多次转账调用,从而一次性耗尽各种资产。

占据主导地位的犯罪集团

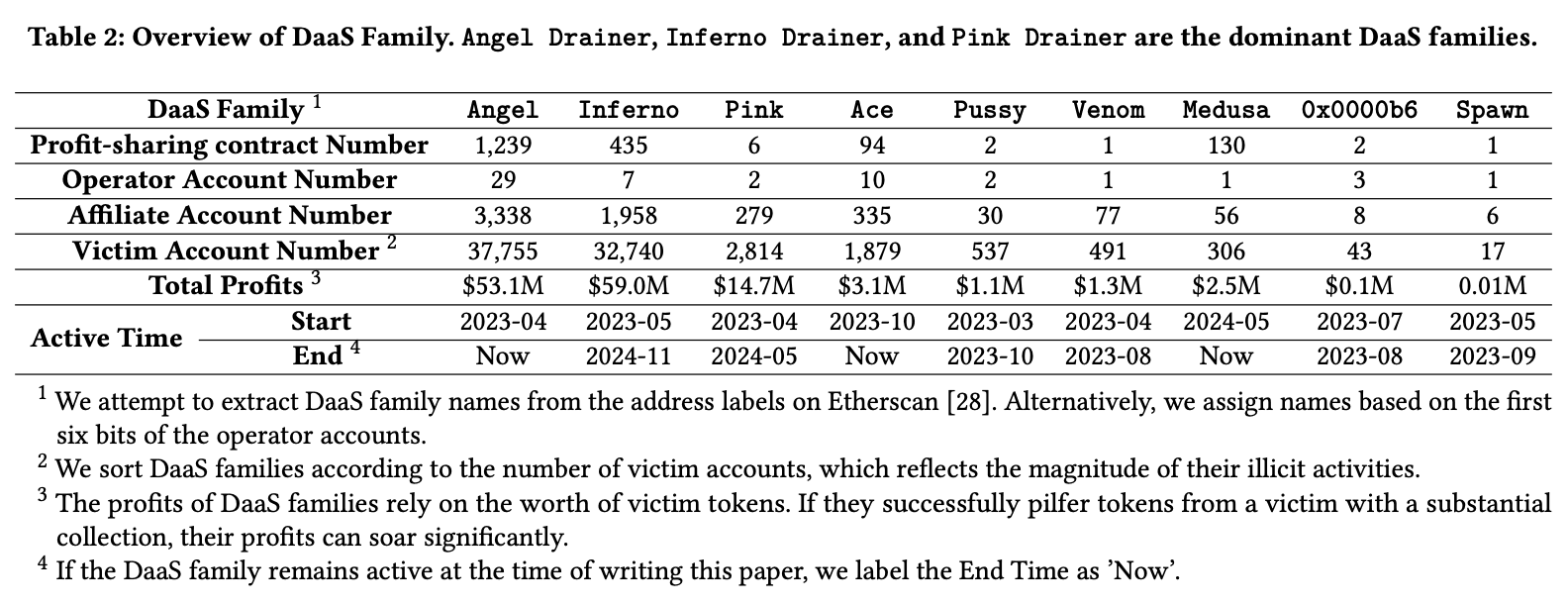

DaaS 领域并非一个碎片化的市场。研究确定了九个主要的“犯罪家族”,其中三个群体占据了网络主导地位,掠夺了全部非法利润的 93.9%:

- Angel Drainer(5310 万美元)

- Inferno Drainer(5900 万美元)

- Pink Drainer(1470 万美元)

这些不仅是品牌名称,更是具有独特运营策略的特定组织。论文重点介绍了他们如何管理其代理人网络:

这些不仅是品牌名称,更是具有独特运营策略的特定组织。论文重点介绍了他们如何管理其代理人网络:

-

● 高级管理:像 Angel 和 Inferno Drainer 这样的顶级家族为代理人提供专门的管理后台,以便实时追踪其收益。

-

● 游戏化激励:他们采用了等级制度。例如,Inferno Drainer 根据利润(1 万美元、10 万美元、100 万美元)将代理人分为不同层级,为顶级成员提供更好的支持和奖励。

-

● 额外奖励:为了激励绩效,Angel Drainer 会随机奖励 NFT 给高收益代理人,而 Inferno Drainer 则会定期向表现优异者发放 ETH 甚至 BTC 奖励。

重大的安全盲点

研究人员利用工具包文件指纹并监控可疑域名的证书透明度日志,主动搜寻 DaaS 网站。他们成功识别并举报了 32,819 个钓鱼网站。

然而,最令人担忧的发现是当前行业防御措施的不足。研究显示,在其数据集中,仅有 10.8% 的 DaaS 相关地址此前在 Etherscan 等公共追踪器上被标记。这暴露了一个巨大的盲点,使这些犯罪网络能够相对逍遥法外。

为何这项研究是关键的警钟

DaaS 现象证明,Web3 网络钓鱼已经从简单的诈骗演变为一种工业化的、基于服务的犯罪经济。它极其娴熟地利用了 DeFi 的无需许可和可组合性来达到恶意目的。

这项研究强调了对多层级安全性的迫切需求:

-

● 主动威胁检测:超越简单的黑名单,在犯罪基础设施构建之初就将其识别出来。

-

● 高级钱包安全:实施稳健的交易模拟,并在用户签署资产处置权限前提供清晰、易于理解的警告。

-

● 全生态协作:建立更快速、更全面的渠道来共享威胁情报并标记恶意地址。

这项研究标志着一个转折点。以太坊上的网络钓鱼不再是业余的副业,而是在众目睽睽之下运作的工业化、利润共享型经济。在 BlockSec,我们将继续利用尖端研究构建下一代安全工具,以有效对抗这些不断演进、职业化的威胁。