引言

Solana 区块链是加密货币领域中的佼佼者,以其闪电般的交易速度和创新的历史证明 (PoH) 共识机制而闻名。随着 Solana 网络上涌现出无数去中心化应用程序 (dApps) 并获得巨额投资,了解由大型投资者——通常被称为“加密货币巨鲸”——驱动的金融动态变得至关重要。这些有影响力的市场参与者可以通过其重大交易来影响资产价格和流动性,因此是需要密切关注的关键人物。 本文将深入探讨 BlockSec 的 MetaSleuth(一款先进的加密货币钱包追踪器)如何有助于追踪 Solana 网络中的这些巨鲸。它为经验丰富的分析师和新手分析师提供了复杂的工具,以驾驭波动的加密货币投资领域。

介绍 MetaSleuth

MetaSleuth 由 BlockSec 开发,处于区块链分析技术的前沿。它无缝集成了 14 个区块链网络,并管理着一个包含超过 3 亿个地址标签的庞大数据库。该平台不仅揭示了区块链之间的互动,还提供了对加密货币市场高风险玩家动向的深入见解。 MetaSleuth 满足各种调查需求:

● DYOR (自己动手研究):使 [用户] 能够进行详细分析和尽职调查。

● 合规措施:协助公司和金融机构遵守监管标准。

● 被盗资金追踪:提供强大的工具,用于在未经授权的交易后追踪和追回资产。

● 法证分析:提供详细的见解,并揭示区块链交易中隐藏的联系。

这些功能使 MetaSleuth 成为任何寻求保护或分析区块链活动的人不可或缺的工具。

如何使用 MetaSleuth 追踪 Solana 巨鲸

- 访问和设置 从 MetaSleuth 开始您的旅程,在那里您可以访问反映实时区块链活动的仪表板。对于 Pro 用户,独有功能可用于分析 Solana 区块链地址,从而深入了解网络中最具影响力的交易。

- 识别巨鲸地址 定位巨鲸地址需要密切关注多个数据源。利用 DEXScreener 等平台来确定趋势代币的顶级持有者。这些持有者通常被视为“聪明钱”,对于理解市场动态至关重要。社交媒体平台,尤其是 Twitter,也是丰富的信息来源,意见领袖经常在那里发布分析和活跃巨鲸地址列表。一旦识别出这些地址,就可以将其导入 MetaSleuth 进行进一步追踪和分析。

- 使用 MetaSleuth 进行高级分析:真实世界示例 MetaSleuth 的高级分析工具提供了深入的见解,这对于理解加密货币巨鲸的策略至关重要。让我们通过一个真实世界的例子来演示 这些工具如何被有效利用:

步骤分析过程

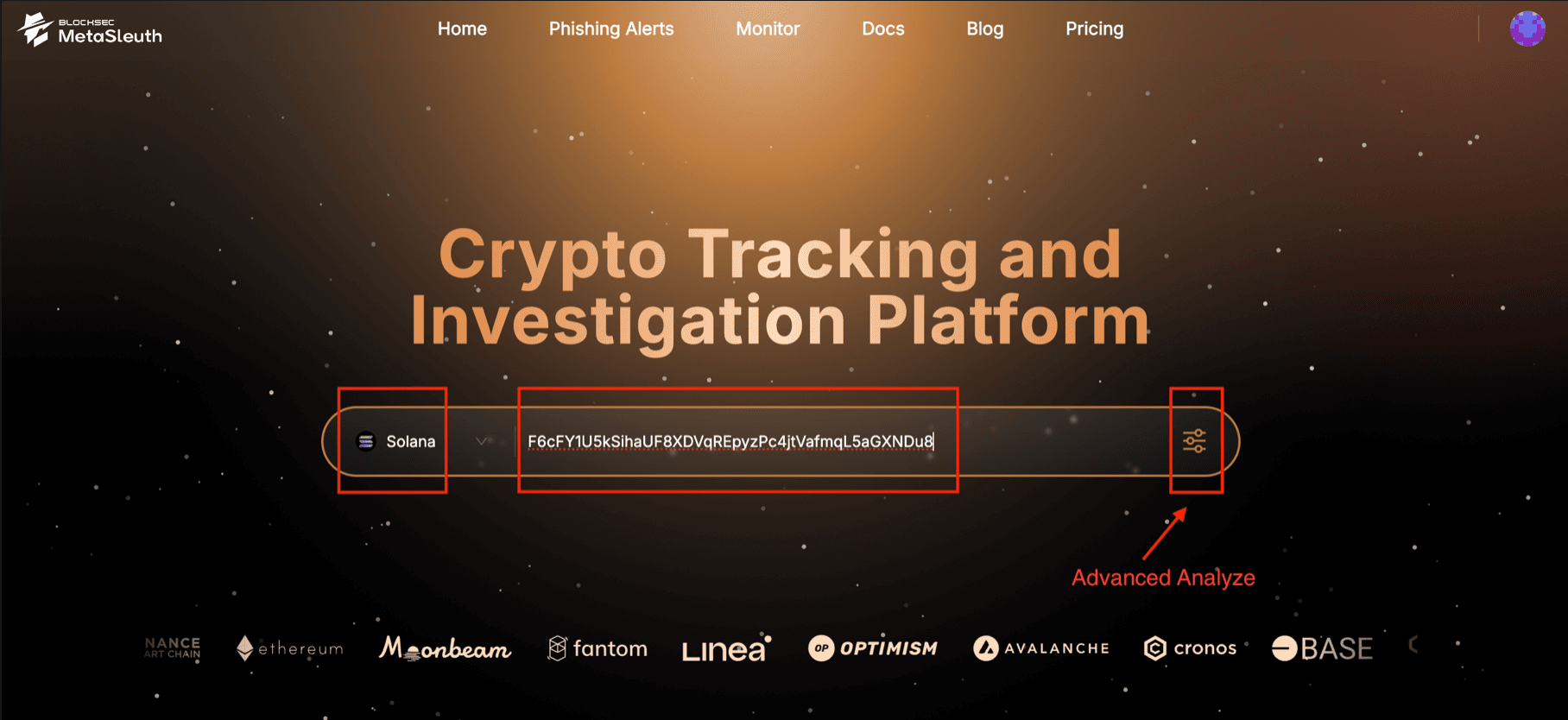

- 访问 MetaSleuth:首先导航到 MetaSleuth。在这里,您可以立即利用该平台的强大功能。

- 输入钱包地址:在主页中央的输入框中,输入您要追踪的钱包地址。例如,让我们使用 F6cFY1U5kSihaUF8XDVqREpyzPc4jtVafmqL5aGXNDu8,这是一个已知的 Solana 地址。

- 选择区块链:单击左侧的按钮选择 Solana。这将过滤分析,仅显示 Solana 区块链上的交易,从而优化搜索的准确性和速度。

- 设置高级分析:在右侧,启用高级分析功能。此设置可让您深入了解与指定地址相关的交易。

详细交易分析

-

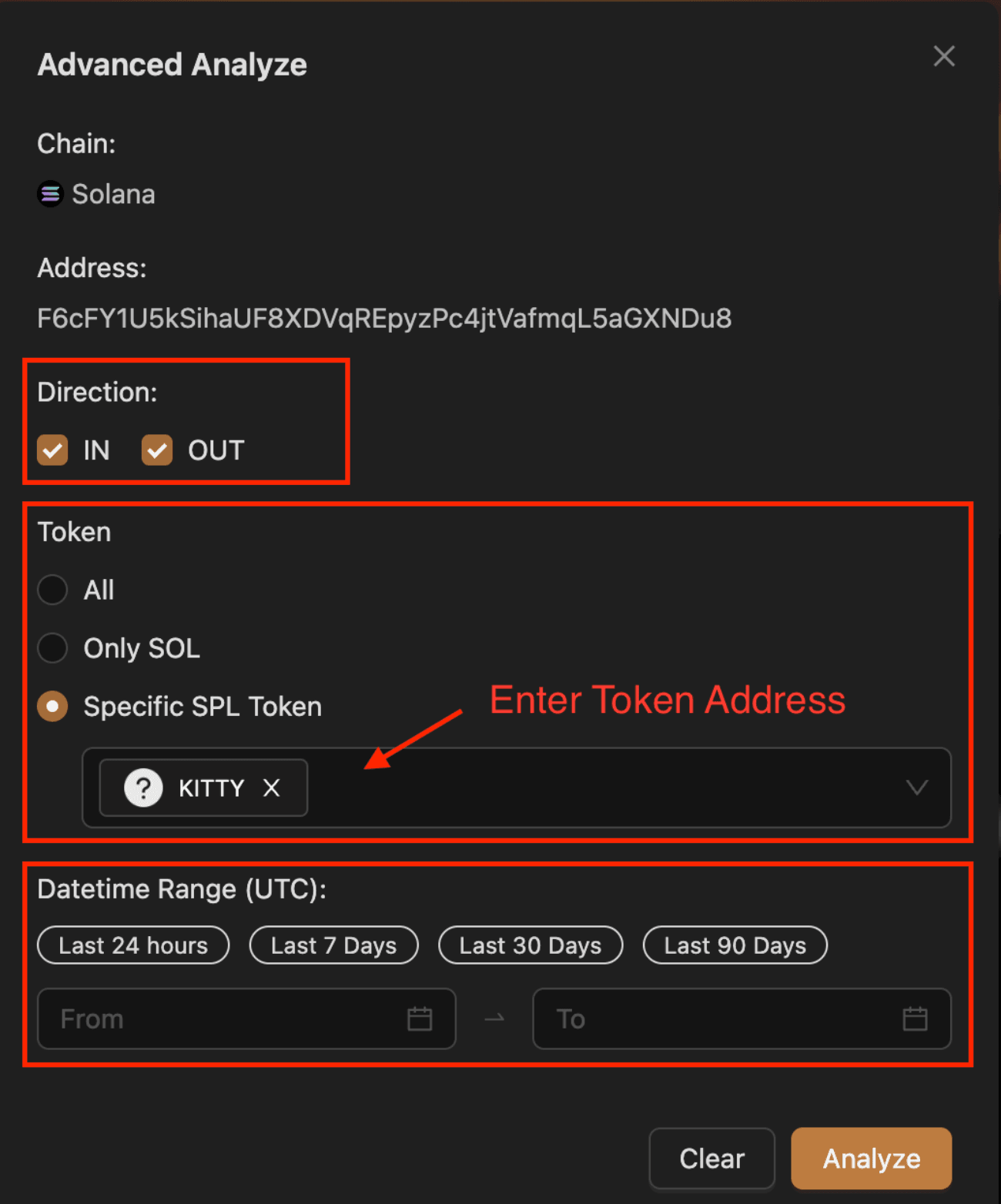

追踪资金流动:重点关注钱包的资金进出情况。此步骤对于识别资产的来源和目的地至关重要,这可以表明巨鲸的市场影响力。

-

指定 SPL 代币:在 MetaSleuth 中,您可以根据调查重点定制分析,以包含所有代币、仅 Solana 的原生 SOL 代币或特定的 SPL 代币。

● 所有代币:此选项提供了一个广泛的概览,显示与追踪地址相关的所有代币交互,从而深入了解巨鲸的整体投资组合和交易行为。

● 仅 SOL:选择此项会将分析筛选为仅涉及 Solana 原生 SOL 代币的交易,重点关注可能对 SOL 市场产生重大影响的活动。

● 特定 SPL 代币:对于有针对性的分析,您可以输入特定 SPL 代币的合约地址。例如,要追踪涉及热门代币 $KITTY 的交易,请输入其合约地址:EKEWAk7hfnwfR8DBb1cTayPPambqyC7pwNiYkaYQKQHp。或者,您可以先在搜索字段中输入代币名称 $KITTY。验证地址以确保分析的准确性至关重要。这种详细的关注有助于理解巨鲸在 $KITTY 方面的具体投资或交易策略,从而深入了解此类互动如何影响其更广泛的市场行为。

3. 设置时间范围:选择要分析交易的时间段。这有助于理解巨鲸在特定市场事件或时期内的活动。

通过这些步骤,分析师不仅可以追踪巨鲸的持仓和交易,还可以深入了解其交易行为,例如在价格上涨前积累或在可能下跌前分发。这些见解对于寻求预测市场走势的交易员和投资者来说是无价的。此外,“监控”功能允许您设置实时警报,以便在这些巨鲸有任何新活动时收到通知,确保您始终了解重大的市场动向。

通过这些步骤,分析师不仅可以追踪巨鲸的持仓和交易,还可以深入了解其交易行为,例如在价格上涨前积累或在可能下跌前分发。这些见解对于寻求预测市场走势的交易员和投资者来说是无价的。此外,“监控”功能允许您设置实时警报,以便在这些巨鲸有任何新活动时收到通知,确保您始终了解重大的市场动向。

结论

MetaSleuth 的全面工具套件提供了前所未有的区块链数据访问权限,使其成为区块链分析师、链上侦探和严肃投资者的宝贵资产。该平台的持续更新和改进确保其始终处于区块链技术的最前沿。

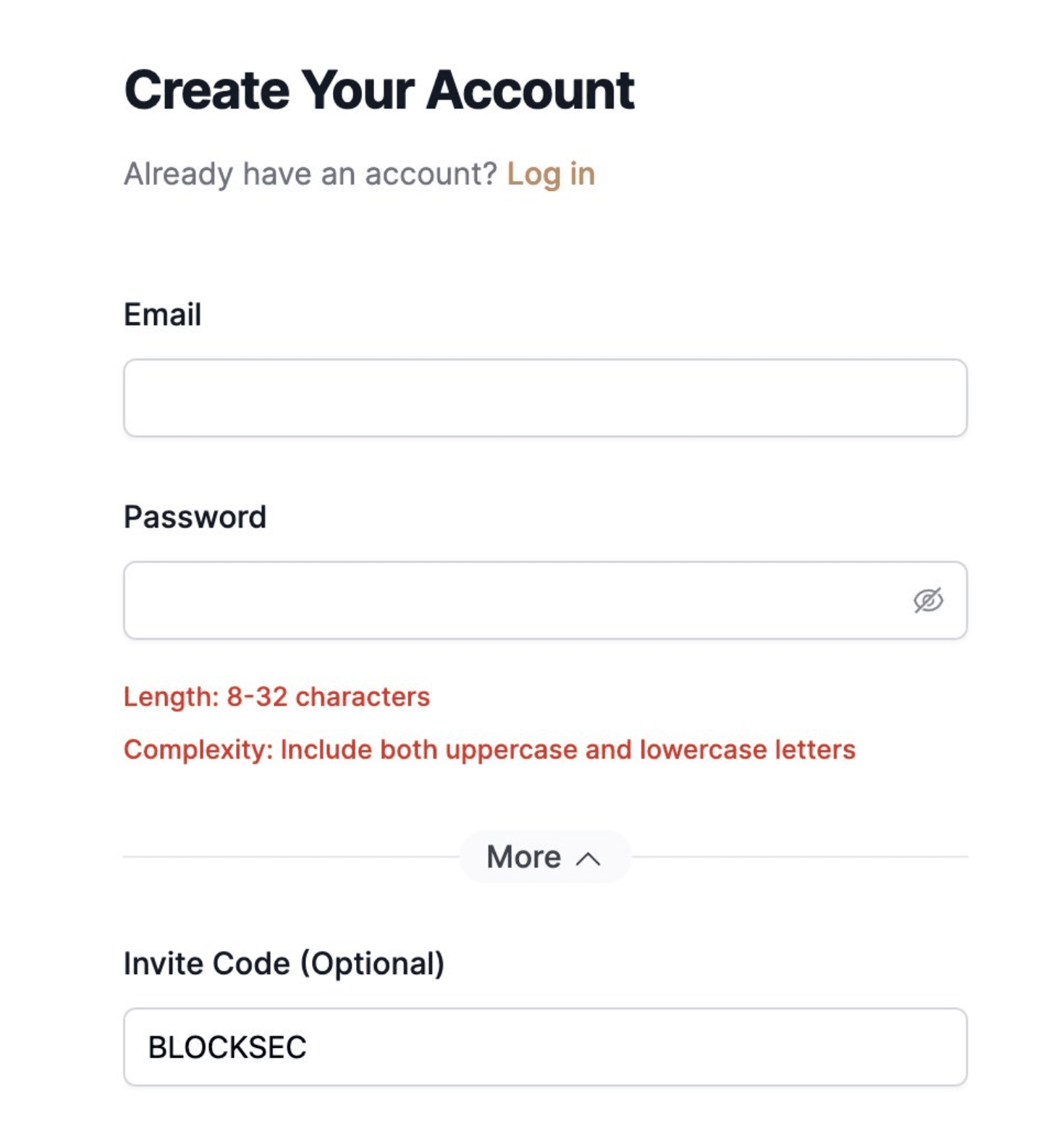

订阅并享受 10% 折扣

注册 MetaSleuth 时,使用 BLOCKSEC 作为邀请码,即可享受 10% 的订阅折扣。

https://metasleuth.io/?invite-code=BLOCKSEC

关于 MetaSleuth

MetaSleuth 是 BlockSec 开发的一个综合平台,旨在帮助用户有效追踪和调查所有加密活动。借助 MetaSleuth,用户可以轻松追踪资金、可视化资金流、监控实时资金动向、保存重要信息并通过与他人分享其发现进行协作。目前,我们支持 13 种不同的区块链,包括比特币 (BTC)、以太坊 (ETH)、TRON (TRX)、Polygon (MATIC) 等。

网站:https://metasleuth.io/ Twitter:@MetaSleuth Telegram:https://t.me/MetaSleuthTeam