2025年9月8日,美国财政部宣布对9家缅甸实体和10家柬埔寨实体实施制裁,原因是这些实体强迫人口贩卖受害者参与加密货币投资诈骗。

“东南亚的网络诈骗产业不仅威胁着美国人的福祉和金融安全,还使成千上万的人遭受现代奴役,”美国财政部负责恐怖主义和金融情报的副部长约翰·K·赫尔利(John K. Hurley)在声明中表示。

加密货币的匿名性和跨境特性日益成为跨国金融犯罪的温床。美国司法部(DOJ)近期披露了两起重大的国际洗钱案件,均涉及虚拟资产,涉案金额总计超过1000万美元。这些起诉揭露了产业化的犯罪行为,并暴露了部分金融机构和交易所在合规方面的漏洞。

作为一家 Web3 安全公司,BlockSec 使用 MetaSleuth (metasleuth.io) 对这些案件进行了追踪分析,并总结了行业经验教训。

案例 1 — 通过空壳公司洗钱 7300 万美元

2024年5月,加利福尼亚中区联邦大陪审团起诉了41岁的李大仁(Daren Li,音译)和38岁的张一成(Yicheng Zhang,音译),指控他们犯有洗钱共谋罪和六项跨境洗钱实质罪名。

起诉书显示,李、张二人及其共谋者运营了一个国际犯罪集团,通过所谓的“杀猪盘”加密货币投资骗局洗钱。受害者被诱导将数百万美元资金转入美国银行账户,这些账户是以数十家专门为洗钱而设立的空壳公司名义开设的。

超过7300万美元的欺诈收益通过美国金融机构转移至巴哈马的德尔泰克银行(Deltec Bank)账户,随后被兑换为泰达币(USDT)并转移至虚拟资产钱包。一个与该计划关联的加密货币钱包接收了超过3.41亿美元的虚拟资产。

如果罪名成立,李和张两人每项罪名最高可面临20年监禁。👉 美国司法部新闻稿:https://www.justice.gov/usao-cdca/pr/two-foreign-nationals-arrested-laundering-least-73-million-through-shell-companies?utm_source=chatgpt.com

起诉书仅为指控。所有被告在司法法庭被证实有罪之前,均被推定为无罪。

案例 2 — 3690 万美元诈骗;判刑 51 个月

2025年9月,居住在加利福尼亚州拉普恩特(La Puente)的39岁男子贺胜胜(Shengsheng He,音译)因参与在柬埔寨诈骗中心运营的国际数字资产投资诈骗共谋案,被判处51个月联邦监禁,并被勒令支付26,867,242.44美元的赔偿金。

他已于4月认罪,承认犯有共谋经营无证汇款业务罪。

法庭文件描述了一种熟悉的模式:海外共谋者通过未经请求的社交媒体互动、电话、短信和在线约会服务接触美国受害者,以高额数字资产投资回报为诱饵,诱导受害者转移实际已被盗的资金。超过3690万美元的受害者资金通过美国空壳公司路由至巴哈马德尔泰克银行的一个单一账户,该账户以 Axis Digital Limited(贺胜胜共同持有的公司)的名义开设。这些资金随后被兑换为 USDT,并发送至受柬埔寨诈骗团伙控制的钱包。资金随后流入西哈努克城及其他地区的诈骗中心。

迄今为止,已有八名共谋者认罪,其中包括在2024年承认共谋洗钱罪的李大仁和张露(Lu Zhang,音译)。Axis Digital 的联合创始人 Jose Somarriba 和董事 Jingliang Su 也承认了共谋经营无证汇款业务的罪名。👉 美国司法部新闻稿:https://www.justice.gov/opa/pr/california-man-sentenced-role-global-digital-asset-investment-scam-conspiracy-resulting?utm_source=chatgpt.com

德尔泰克银行:反复出现的洗钱枢纽

一个显著的共同点是,各方多次使用**巴哈马德尔泰克银行(Deltec Bank)**作为法币到加密货币的转换通道:

-

在李/张案件中,资金从美国空壳公司转移到德尔泰克账户,兑换为 USDT 并路由至与该计划相关的加密钱包。

-

在贺胜胜案件中,3690万美元的受害者资金汇集到德尔泰克的一个单一账户(Axis Digital Limited),兑换为 USDT,然后转移至柬埔寨的诈骗钱包。

作为一家受监管的离岸银行,德尔泰克本应实施强有力的反洗钱(AML)措施。然而,这些案例说明,部分离岸机构在合规方面的疏漏会造成严重脆弱环节,犯罪网络正是利用这一点将非法所得的法币转换为虚拟资产。

美国执法行动揭示了什么

这些起诉和财政部的制裁反映了美国多层面的应对措施:

-

高层决心的展现。司法部长马丁·埃斯特拉达(Martin Estrada)和副司法部长丽莎·莫纳科(Lisa Monaco)等高级官员公开谴责“杀猪盘”诈骗,并表明这是持续的执法重点。

-

多部门协作。调查涉及美国特勤局全球调查行动中心、国土安全调查局“埃尔卡米诺雷亚尔金融犯罪特别工作组”、海关及边境保护局国家目标中心、美国国务院外交安全局、多米尼加共和国国家禁毒总局敏感情报组、美国法警局、缉毒局(DEA)以及司法部国际事务办公室,展现了打击跨国加密犯罪所需的跨境、多部门协作能力。

-

专业执法。起诉工作由资产没收与追缴科的美国助理检察官 Maxwell Coll 和 Alexander Gorin、网络及知识产权犯罪科的 Nisha Chandran,以及刑事司计算机犯罪和知识产权科(CCIPS)下属国家加密货币执法团队(NCET)的审判律师 Stefanie Schwartz 共同主导。NCET 专注于调查和起诉非法使用数字资产的行为,特别是在加密货币交易所、混币服务和基础设施提供商领域。自2020年以来,CCIPS 已促成对超过180名网络犯罪分子的定罪,并获得法院命令追回超过3.5亿美元的受害者资金。

BlockSec MetaSleuth 的发现

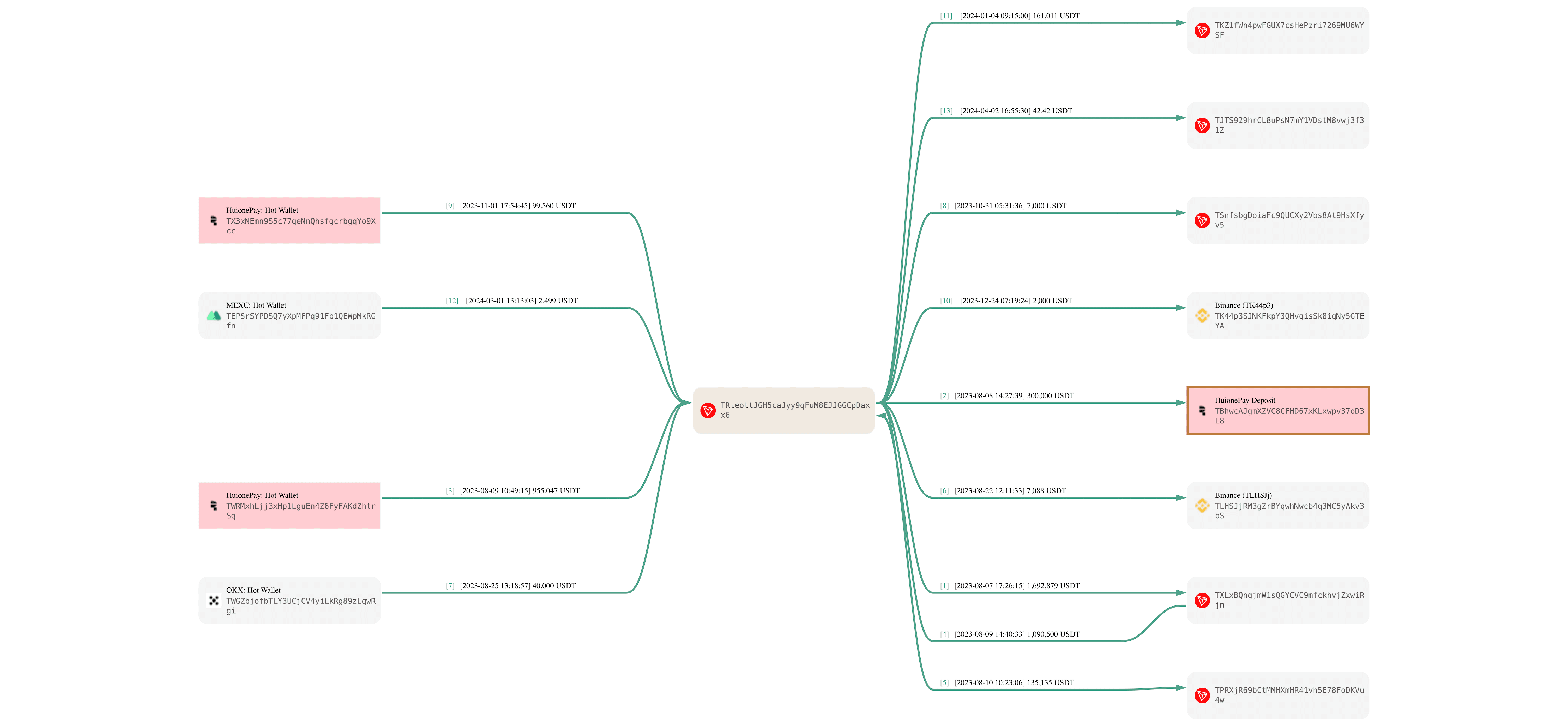

司法部文件引用了公开文件中标记的可疑地址。利用我们专有的情报和人工智能驱动的模糊匹配技术,BlockSec 识别出了地址 TRteottJGH5caJyy9qFuM8EJJGGCpDaxx6 并进行了深入的链上分析:

-

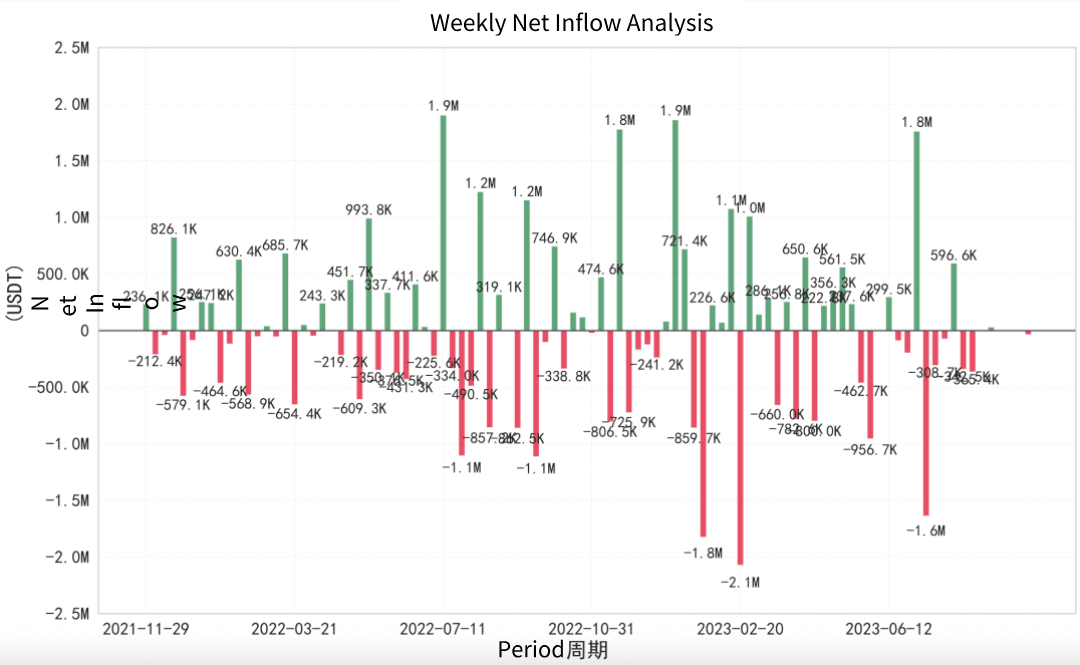

规模: 涉及超过 10,000 笔转账,参与方超过 700 个,总流入/流出金额超过 3 亿美元。

-

模式: 平均入账金额约为 3 万美元(指向零售受害者的付款),平均出账金额约 3 万美元(证明洗钱网络在进行资金整合)。

- 关联方: 与 Kraken、Binance、FTX 等主流交易所有大量金额转移,并涉及 Huione Pay 等地下支付服务。一些大额代币转移仅距离主流交易所一跳,却未被及时发现——这凸显了当前情报更新和监控中的延迟与缺失。

这些观察结果强调了一个常见问题:当许多合规系统发出警报时,非法资金已经通过了复杂的层级步骤,这降低了有效干预的可能性。

可视化 TRteo 地址的资金流向 ⬇️

行业建议:技术、合规与意识

这些案件展示了当代加密欺诈的工业化规模和跨境影响力。为降低此类风险,利益相关方应采取三管齐下的策略:

- 企业:

加强实时反洗钱(AML)/反恐怖融资(CFT)能力和链上取证技能。平台应在入金和交易环节集成自动化筛选(例如 Phalcon Compliance),并使用深度取证工具(例如 MetaSleuth)进行事件响应和追踪——形成实时检测+深度追踪的闭环。

- 投资者:

警惕承诺保证高收益的未经请求的要约。保留交易哈希和沟通记录,并及时向当地执法部门举报欺诈行为,以协助追踪和追回损失。

- 监管机构:

加强跨境合作并拥抱监管科技(RegTech):共享非法地址列表、实施实时监控以及建立联合调查框架,对于遏制全球加密货币滥用至关重要。

结语

加密货币是一项中立的技术;当它被用作欺诈和洗钱的工具时,不仅会损害受害者,还会破坏整个生态系统的信任。BlockSec 相信,只有将技术追踪、稳健合规与公众意识结合起来,才能重塑 Web3 的安全与信任。