为什么安全对L2至关重要

随着Layer 2 (L2) 区块链的日益普及,其安全性变得至关重要。Dencun升级等技术进步降低了L2的gas费用,使其更具吸引力。此外,BTC L2的引入也增强了L2生态系统的流动性,吸引了更多用户。

与作为各种去中心化应用程序(Dapps)基础架构的Layer 1 (L1) 区块链不同,L2链通常专注于特定类型的应用程序,从而创建了一个专门的生态系统。因此,L2区块链的运营者需要优先考虑其生态系统中顶级Dapps的安全性,因为这些应用程序通常拥有链上总锁仓价值(TVL)的大部分。对这些顶级应用程序的攻击可能导致链上生态系统的崩溃,因为用户的资产高度集中在这些应用程序中。

Munchables事件

L2安全重要性的一个例子是发生在Blast链上的Munchables安全事件。3月21日(UTC),一个恶意合约被更新,五天后,即3月26日(UTC),攻击者利用升级后的合约窃取了约6200万美元。当时面临风险的总资产为9700万美元,占Blast链总TVL的近4%。幸运的是,在本例中,攻击者归还了所有资产,最终以圆满结局告终。然而,需要注意的是,依赖攻击者的善意并非可持续的安全策略。

L2运营者如何做得更好

Layer 2 (L2) 链可以实施多项措施来增强顶级协议的安全性并保护链上用户的资产。以下是我们的一些建议:

-

建立安全DAO: 应成立一个专注于安全的去中心化自治组织(DAO),吸纳信誉良好的安全公司和社区研究人员。这将有助于链、去中心化应用程序(DApps)和安全社区之间的沟通,帮助协议找到可信赖的安全提供商并专业地处理安全事件。

-

主动攻击监控和自动化响应: 链运营商和用户社区应积极监控潜在的黑客攻击,并建立自动采取行动的机制。例如,在Munchables事件中,在实际黑客攻击发生之前存在一个五天的窗口期。如果链运营商或Munchables协议采用了BlockSec Phalcon(或类似解决方案),就可以防止此次黑客攻击。

-

开发用户友好的安全工具: 应开发更直观的安全工具,以帮助社区快速了解安全事件的根本原因并采取适当的行动。这些工具可以包括交易虚拟化工具以理解复杂的交易,以及资金流追踪工具以追踪黑客的资金动向。 通过采取积极主动和负责任的安全方法,L2链运营商可以增强其生态系统的整体安全性,并更好地保护链上顶级协议和用户的资产。

BlockSec的解决方案

BlockSec作为一家全面的安全提供商,提供各种安全服务和工具,以确保协议在部署前后的安全。这些工具和服务被安全社区广泛用于分析安全事件和追踪被盗资金。

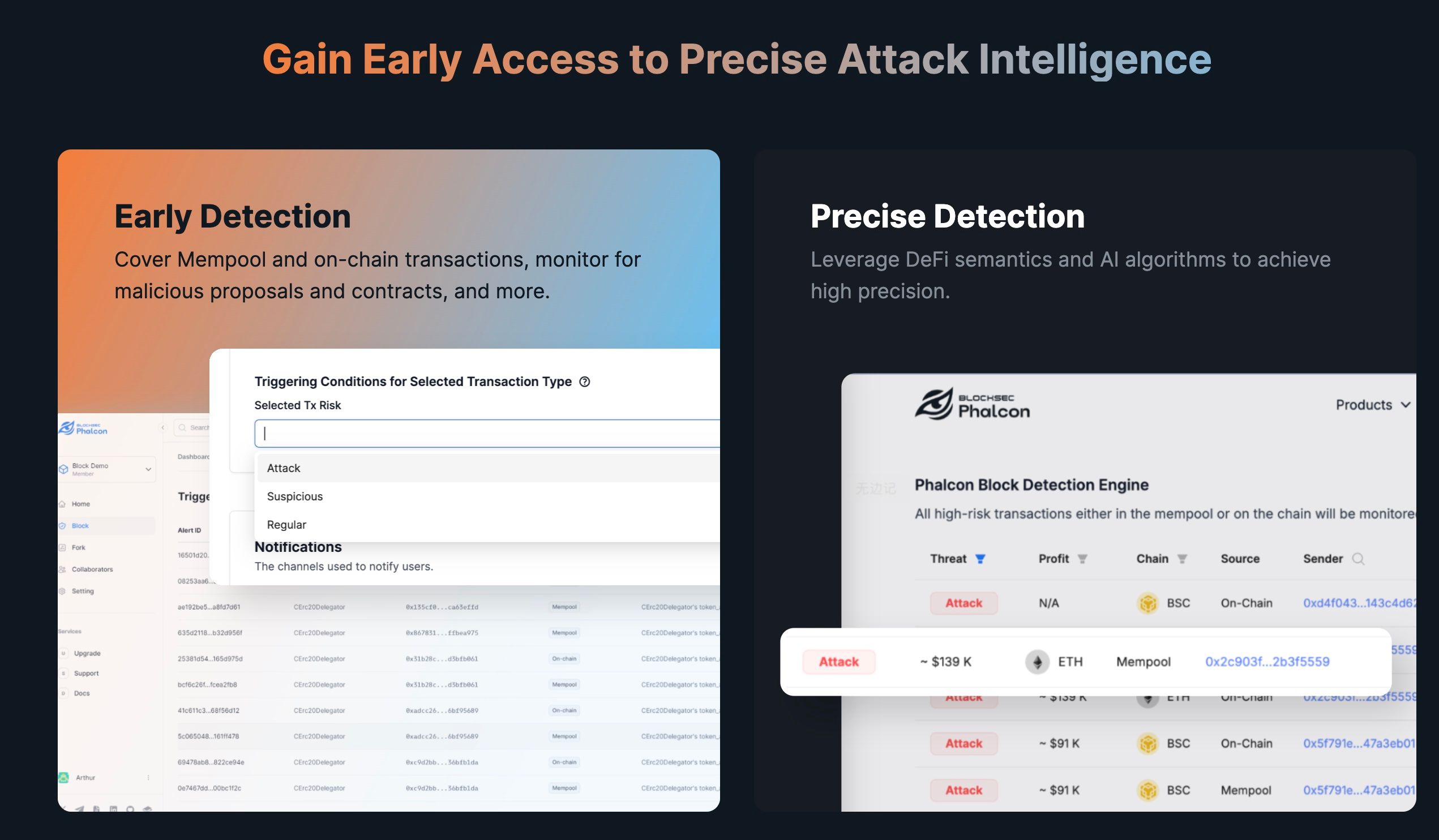

BlockSec Phalcon

Phalcon是一个旨在监控黑客攻击并自动采取行动阻止它们的平台。通过Phalcon,用户可以获得早期的安全情报,并自动响应黑客攻击。该系统具有灵活的规则和模板,易于配置,可以帮助Layer 2 (L2) 链密切关注顶级协议的安全性,并促进繁荣的生态系统。BlockSec正在与Manta和Merlin等领先的L2链合作,以加强其生态系统的安全性。

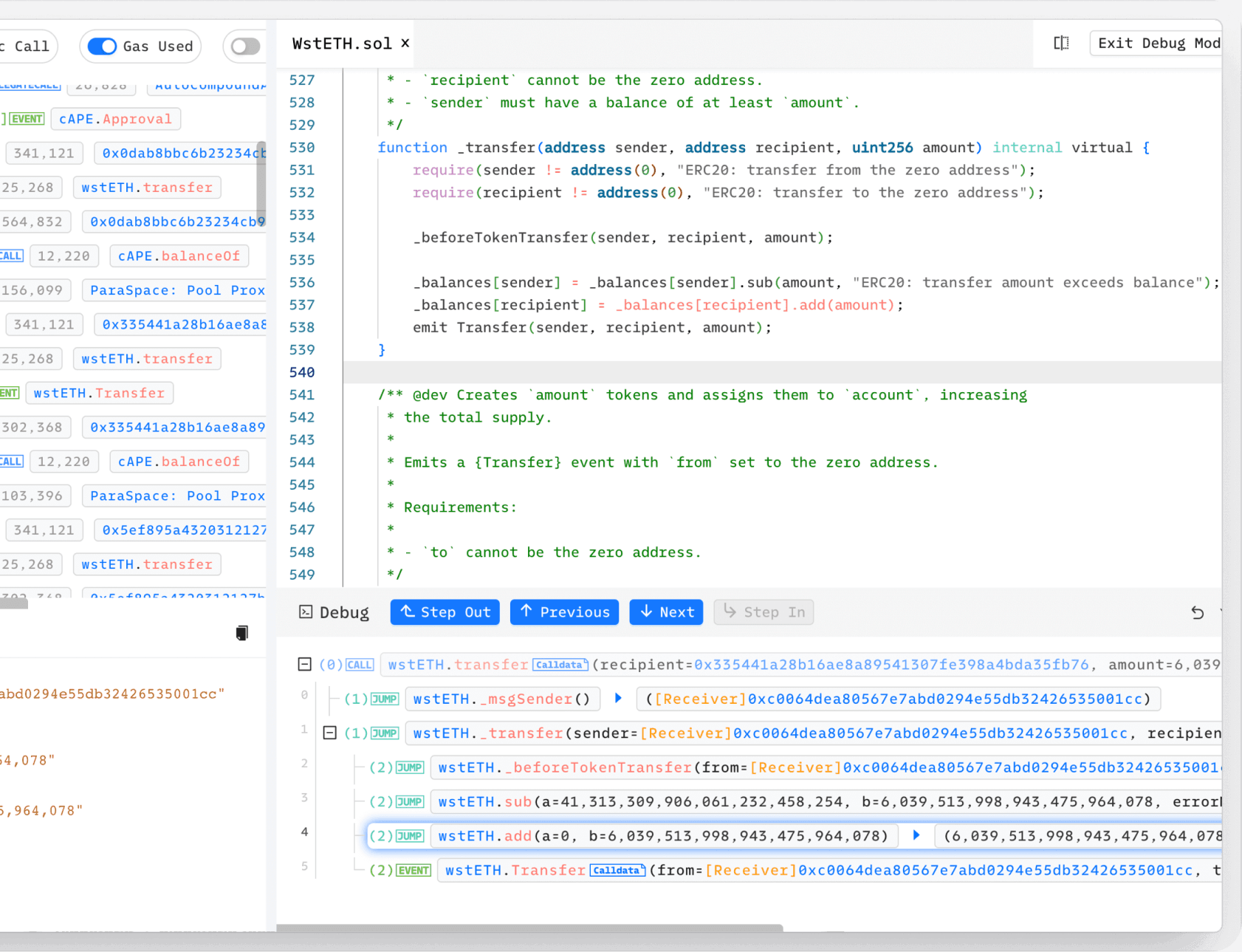

Phalcon Explorer

Phalcon Explorer是一个交易虚拟化工具,提供关于交易的详细信息,包括调用流程、存储变化和交易模拟。该工具在分析黑客攻击以理解其根本原因方面发挥着重要作用。它已成为安全社区广泛使用的工具,并被认为是安全分析的标准。

MetaSleuth

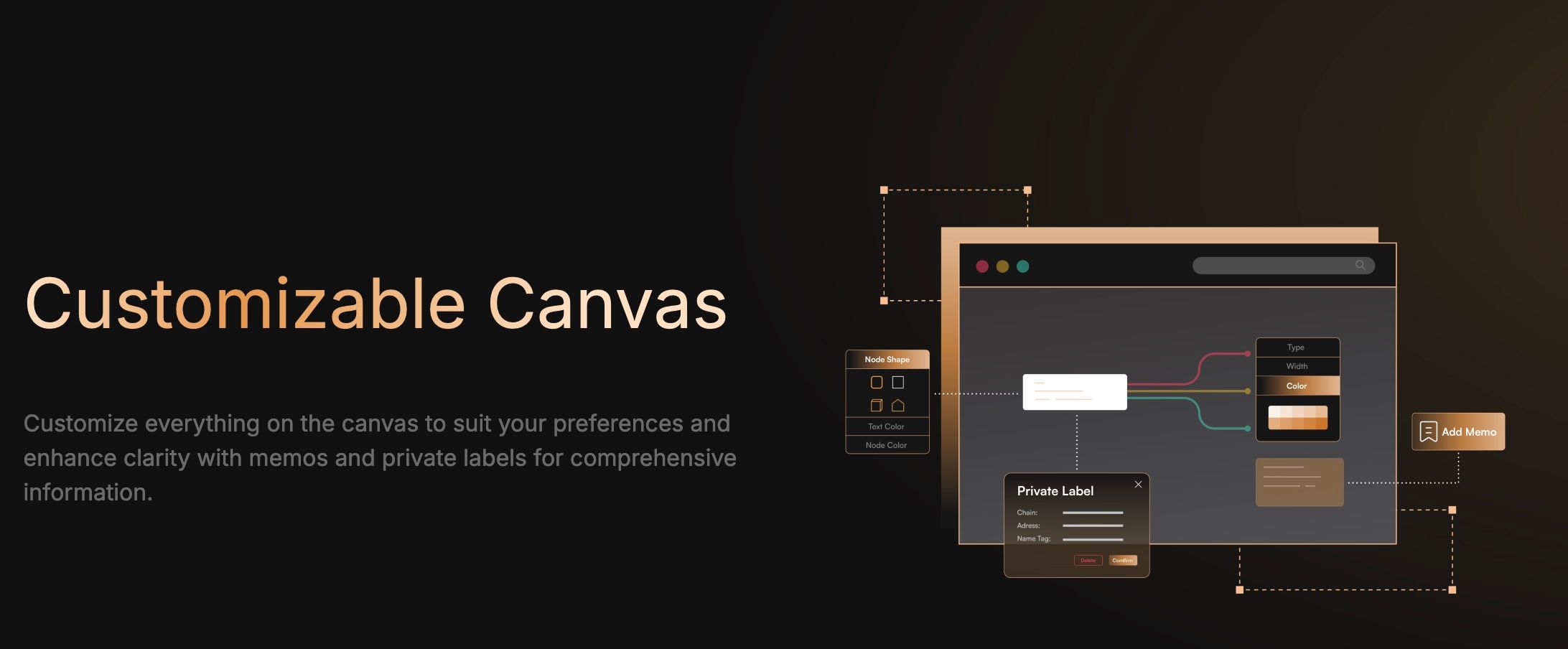

MetaSleuth是一个加密货币追踪和调查平台,用于追踪不同地址之间的资金流。其智能分析能力和追踪跨链交易的能力使其成为进行调查的必备工具。

立即行动保护用户资产

如果您是L2区块链的运营商,请联系我们([email protected])将BlockSec的工具部署到您的链上,以加强您生态系统的安全性,吸引更多用户资产,并有效地保护它们。