EigenLayer 创新的再质押机制利用以太坊的质押池来提高资本效率并解决区块链生态系统中的“信任碎片化”问题。然而,这种新范式引入了独特的安全风险,需要进行稳健的审计、持续的监控和积极的防御策略来保障网络及其参与者。

引言

EigenLayer 基于以太坊构建,引入了**再质押(Restaking)**的概念,允许参与者重复使用他们已质押的 ETH 来支持额外的分布式协议,而无需损失其原始质押或奖励。这最大限度地提高了资本效率,并加强了区块链生态系统中整体的信任模型。

EigenLayer 的总锁定价值 (TVL) 从 2024 年初的 10 亿美元增长到 153 亿美元,这凸显了其市场影响力。它现在是 DeFi 中仅次于 Lido 的第二大协议。Puffer Finance 和 Renzo 等项目通过在 EigenLayer 上构建而迅速获得关注,进一步巩固了其生态系统。

什么是再质押?

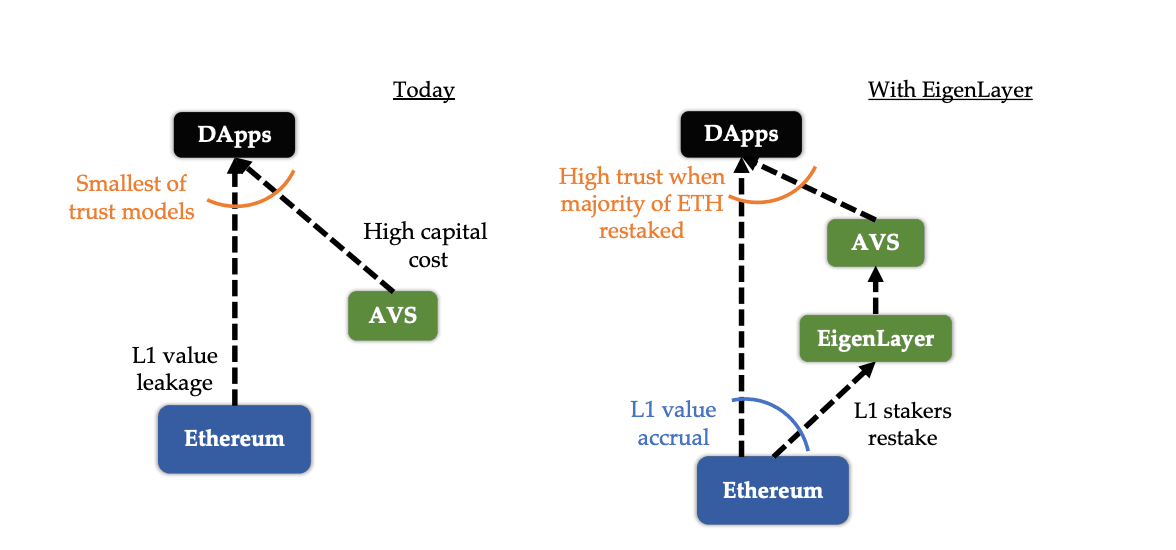

再质押利用以太坊权益证明 (PoS) 质押池所提供的信任来解决更广泛的挑战。它为共识的自由市场治理创造了一个新市场,实现了基于以太坊池化安全性的信任的双向交易。

EigenLayer 解决了以太坊生态系统中一个宏观安全问题,称为信任碎片化。本文将探讨这一概念以及 EigenLayer 的设计如何旨在解决它。

自由市场中的参与者是谁?

在 EigenLayer 的市场中:

- 卖家:提供 PoS 信任的以太坊验证者或质押者。

- 买家:需要去中心化信任网络的活跃验证服务 (AVS)。

AVS 从质押者那里购买信任来保障其服务,从而为分布式安全创造了一个动态市场。

这个市场解决了哪些问题?

未能满足的创新需求

以太坊主要在智能合约层面上进行创新。然而,开发人员寻求更深层次的创新,例如修改以太坊虚拟机 (EVM) 或共识协议本身。EigenLayer 通过实现以太坊信任的重用,降低了根本性区块链创新的门槛,从而满足了这一需求。

EigenLayer 的创始人认识到开发人员对根本性、低级别创新的渴望,认为这是一种未被满足的市场需求。他们通过提供重用以太坊信任的自由市场来满足这一需求。

以太坊生态系统中的信任碎片化

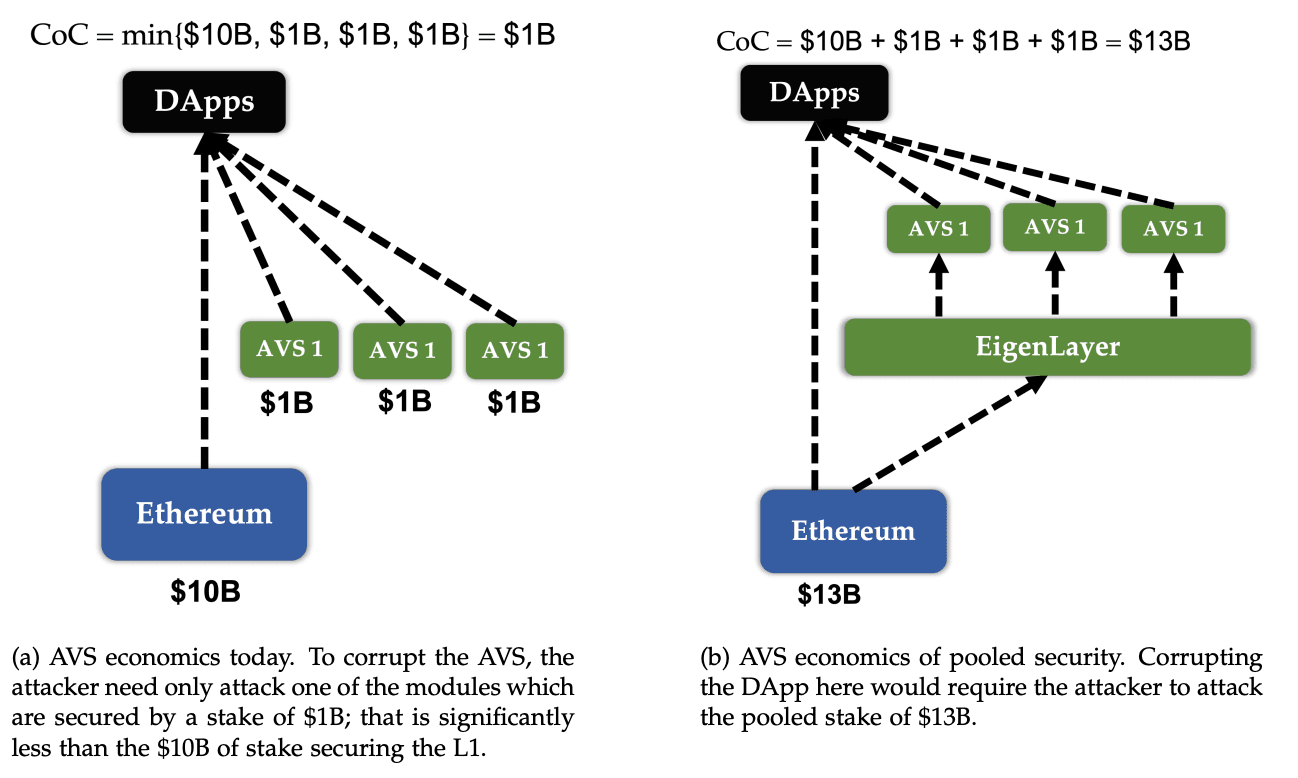

以太坊的 PoS 安全性取决于质押的资本量和验证者的数量。新项目通常需要自己的质押代币,这会将质押的资本从以太坊主网分散开,从而削弱了整体安全性。

例如,如果以太坊主网有 100 亿美元的质押,但其中 30 亿美元被锁定在三个独立的子服务中,那么这 30 亿美元就不会直接用于保障以太坊主网的安全。这种碎片化增加了安全风险,因为攻击者可能会针对安全性较低的 AVS,从而可能导致级联故障。

总而言之,以太坊面临两个相互关联的挑战:创新受限和信任碎片化。EigenLayer 旨在解决这两者。

EigenLayer 如何解决这些问题?

EigenLayer 作为中间件,使 AVS 能够通过再质押来访问以太坊质押池。验证者可以通过部署专用的罚没和支付合约来参与多个 AVS,并根据盈利能力选择服务。

这种方法:

- 通过利用以太坊的信任来降低新服务的启动成本。

- 促进质押资金从去中心化的 AVS 回流到以太坊的质押池。

- 降低 AVS 的验证成本,吸引更多再质押资产,并增强网络安全性。

与 Cosmos IBC 或 OP Stack 等项目不同,后者降低了区块链的启动成本但并未解决信任碎片化问题,EigenLayer 在提供更高回报(和风险)的同时,直接缓解了这一问题。

EigenLayer 生态系统中的新安全问题

EigenLayer 的生态系统由三个主要实体组成,每个实体都有独特的安全风险:

- 运营商:出售信任的 ETH 验证者或质押者。

- AVS:需要去中心化 PoS 信任的买家。

- EigenLayer 平台:促成交互的市场。

恶意运营商的成本降低

再质押允许验证者通过单次质押来增加回报,提高资本利用率并降低进入门槛。然而,这也降低了恶意运营商的违规成本。

EigenLayer 的白皮书提供了一个供 AVS 验证运营商再质押活动的公开访问的仪表板。由于市场是自由和双向的,AVS 可能会选择承担风险以换取更高的回报,这凸显了做出明智决策的必要性。

恶意 AVS

AVS 通过以太坊智能合约定义自己的奖励和惩罚机制。虽然鼓励开源和审计,但并非所有运营商都有能力验证 AVS 的可靠性。恶意 AVS 可能会利用合约漏洞或提供误导性信息,导致运营商出现意外罚没和损失。

为缓解此问题,建议对 AVS 合约进行安全审计,并建立罚没机制的监管委员会。

EigenLayer 平台安全性

作为一个基于智能合约的平台,EigenLayer 的复杂性随着为运营商和 AVS 定制的接口而增加。这种复杂性可能会引入威胁整个生态系统和以太坊 PoS 共识的漏洞。

代码审计和持续的部署后安全监控对于维护平台完整性至关重要。

解决方案和建议

EigenLayer 的再质押机制优化了资本使用并解决了信任碎片化问题,但带来了新的安全挑战,例如恶意运营商成本降低和平台风险复杂化。

为了保护这个生态系统,区块链开发人员、投资者和安全专家应该:

- 对 AVS 的奖励和惩罚机制进行彻底的智能合约审计。

- 实施持续的安全监控和攻击检测。

- 推广 AVS 合约的透明度和开源实践。

- 建立治理委员会来监管罚没和激励措施。

BlockSec 提供全面的安全服务,涵盖了部署前审计和部署后监控。我们的 Phalcon 平台提供持续的安全监控和自动攻击阻止功能,帮助用户、AVS 和流动性提供者保护 EigenLayer 生态系统。

关于 BlockSec

BlockSec 是一家全栈式 Web3 安全服务提供商,致力于提高区块链的安全性和可用性,以实现大规模采用。我们的服务包括:

- 针对 DeFi 协议、L1/L2 链和中心化交易所的智能合约审计和基础设施审计。

- 用于主动安全监控和威胁阻止的 Phalcon 平台。

- 用于链上资金追踪和调查的 MetaSleuth。

- 用于高效 Web3 导航的 MetaSuites 浏览器扩展。

我们已为超过 300 家客户提供服务,包括 Uniswap Foundation、Compound、Forta 和 PancakeSwap,并获得了 Matrix Partners 和 Fenbushi Capital 等顶级投资者的支持。

探索更多:

- 网站:https://blocksec.com/

- 电子邮件:[email protected]

- Twitter:https://twitter.com/BlockSecTeam

- MetaSleuth:https://metasleuth.io/

- MetaSuites:https://blocksec.com/metasuites