近日,澳大利亚内政部长托尼·伯克正式宣布了针对“加密货币ATM”的新规定,将其列为与“洗钱、欺诈和儿童剥削”相关的“高风险产品”。

据伯克介绍,澳大利亚的加密货币ATM数量在六年内从仅有的23台激增至2000多台。AUSTRAC的一项调查显示,通过这些终端进行的“大额交易”中有85%与诈骗或非法活动有关。

拟议的立法将授权AUSTRAC“限制或禁止高风险产品”,其中明确包括加密货币ATM。伯克证实,该法案将在未来几个月内提交议会。

与此同时,美国“金融犯罪执法局(FinCEN)”于2025年8月4日发布通知FIN-2025-NTC1,警告金融机构注意与“可兑换虚拟货币自助服务终端(CVC自助服务终端)”——这是加密货币ATM的技术术语——相关的非法活动,并明确了“可疑活动报告(SAR)”和反洗钱合规义务的预期。

与此同时,美国“金融犯罪执法局(FinCEN)”于2025年8月4日发布通知FIN-2025-NTC1,警告金融机构注意与“可兑换虚拟货币自助服务终端(CVC自助服务终端)”——这是加密货币ATM的技术术语——相关的非法活动,并明确了“可疑活动报告(SAR)”和反洗钱合规义务的预期。

了解CVC自助服务终端及其在金融犯罪中的滥用

CVC自助服务终端的功能与传统ATM类似,允许用户“用现金买卖加密货币”。它们通常设在“便利店、加油站和购物区”,并支持比特币交易以及莱特币和以太坊等其他加密货币。

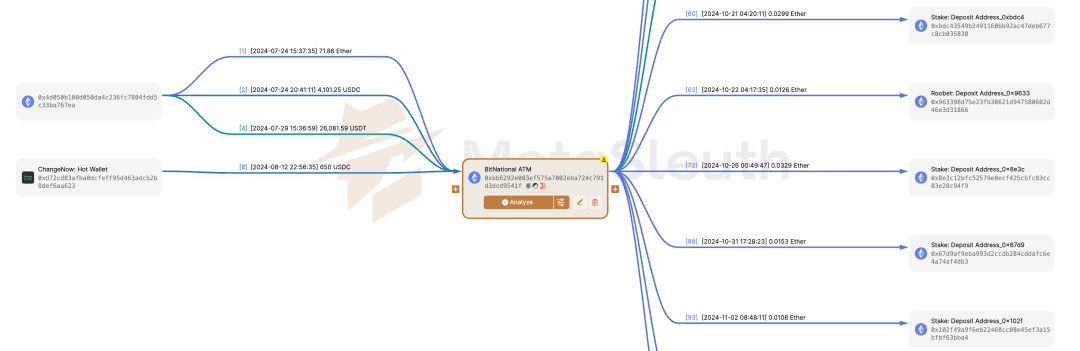

然而,其风险已日益显现,使其成为“金融犯罪”和“非法活动”的主要目标。“加密货币ATM”交易的“匿名性”和“速度”对“区块链安全”构成了严峻挑战。

然而,其风险已日益显现,使其成为“金融犯罪”和“非法活动”的主要目标。“加密货币ATM”交易的“匿名性”和“速度”对“区块链安全”构成了严峻挑战。

2024年,美国联邦调查局(FBI)的“互联网犯罪投诉中心(IC3)”收到了超过10900起与加密货币ATM欺诈相关的投诉,受害者损失超过2.467亿美元——案件数量激增99%,损失增加31%,与2023年相比。

联邦贸易委员会(FTC)也报告称,涉及“加密货币ATM”的诈骗呈现“爆炸性增长”。

原因很明显:一旦执行了加密货币转账,它几乎是“不可逆且即时的”,不同于传统银行转账可能需要几天才能结算。这几乎不给受害者任何时间来追回损失的资金。这种特性虽然对合法使用很有吸引力,但却是“欺诈”和“洗钱”的主要促进因素。

令人警惕的是,“老年人是主要受害者”——60岁及以上的个人更容易成为“加密货币ATM诈骗”的受害者,占所有报告损失的三分之二。这一群体通常对“区块链安全”的细微差别和加密货币交易的不可逆性不太了解。

加密货币ATM作为洗钱和有组织犯罪的工具

除了诈骗,“CVC自助服务终端”已成为“毒品贩子和有组织犯罪”的强大工具。它们能够促进匿名和快速交易,使其成为“洗钱”的理想选择。

FinCEN对《银行保密法(BSA)》数据的分析显示,自助服务终端频繁被用于“清洗毒品收益”。美国缉毒局(DEA)进一步证实,像“哈利斯科新生代贩毒集团(CJNG)”这样的跨国犯罪集团越来越依赖CVC进行快速的跨境转账,从而“规避传统的现金走私风险”。这凸显了“反洗钱”执法的一个关键漏洞。

例如,在“伊利诺伊州”,有1626台加密货币ATM,其中“1100多台位于芝加哥”,芝加哥现在是洗钱贩毒集团资金的主要中心。

DEA的调查发现,来自其他州的罪犯甚至“特意前往芝加哥,在将毒资兑换成加密货币”后将其汇往海外。这种模式凸显了“金融犯罪”的全球性以及监管这些去中心化工具所面临的挑战。

CVC运营商的合规格局

在全球范围内,“加密货币ATM”的数量呈爆炸式增长——仅在美国,六年内就从4128台增长到37342台,而“中国香港特别行政区”部署了约224台,大部分集中在旺角等繁华商业区。

然而,FinCEN警告称,CVC运营商的“合规率”非常“低”。许多运营商违反了《银行保密法》的义务,极大地增加了“金融犯罪”风险,并破坏了“区块链安全”。

合规运营商必须做什么以遵守反洗钱规定

根据《银行保密法》,CVC自助服务终端运营商被归类为“货币服务企业(MSB)”——这意味着在没有注册的情况下运营相当于在没有许可证的情况下经营银行。违规者将面临“刑事起诉”。这是“反洗钱”法规的基石。

他们必须:

- 在启动业务后的180天内“在FinCEN注册”。

- “报告”大额或可疑交易——对超过10000美元的现金交易提交“货币交易报告(CTR)”,对超过2000美元的可疑活动提交“可疑活动报告(SAR)”。

- “保存”客户身份识别和交易数据记录至少5年。这包括健全的“了解你的客户(KYC)”程序。

加利福尼亚州等州走得更远,将每位客户的每日交易限额设定为1000美元。在爱荷华州,总检察长起诉了两家运营商,他们经营的自助服务终端促成了超过2000万美元的欺诈。这些措施旨在加强“区块链安全”并防止“洗钱”。

需要为您的Web3项目提供强大的反洗钱解决方案吗?

BlockSec提供先进的链上监控和合规工具,以检测和预防非法活动。保护您的用户并确保监管合规。

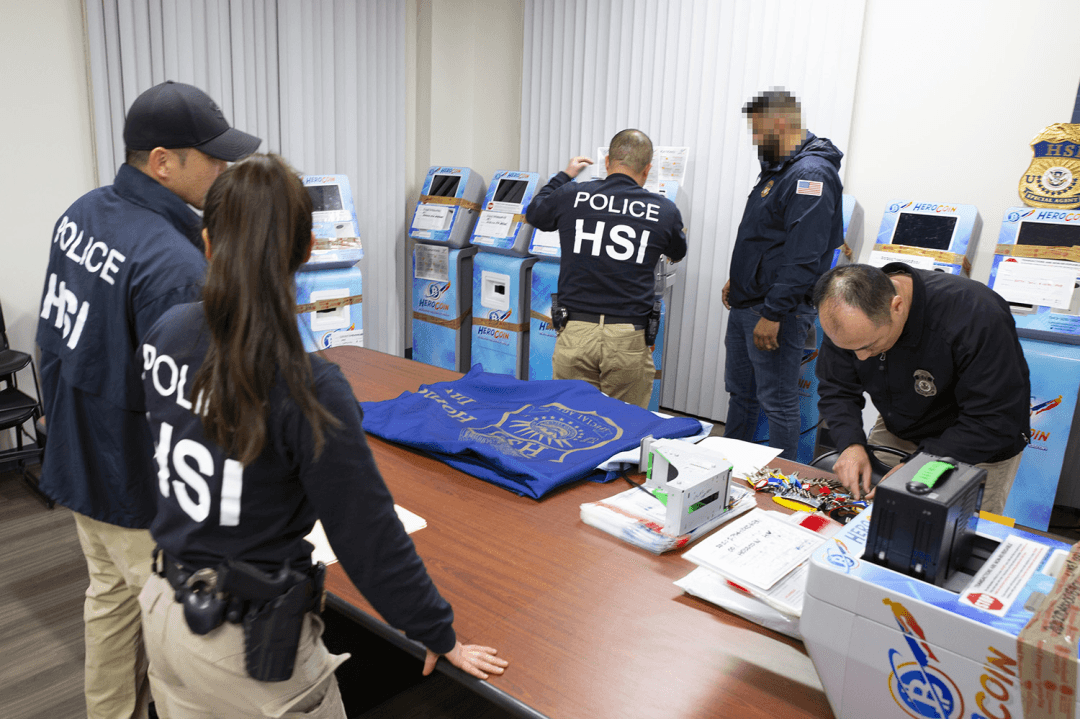

加密货币ATM运营商的广泛违规和执法行动

2021年新泽西州的一项调查发现,三分之一的运营商未在FinCEN注册。其他人则“无视KYC要求”,仅凭电话号码或电子邮件接受交易——为诈骗者和“洗钱”创造了理想条件。

有些人甚至“伪造了企业注册,使用了个人或虚假的公司银行账户,并进行了交易拆分”,以逃避CTR/SAR阈值,这种做法严格禁止在联邦法律下。这些行为直接破坏了“反洗钱”的努力,并使参与者面临重大的“欺诈”风险。

FinCEN的通知引用了实际的执法案例:

FinCEN的通知引用了实际的执法案例:

- 奥兰治县案件(2021年):前银行职员Kais Mohammad经营了一个未经注册的ATM网络,处理了超过2500万美元的业务,未能实施反洗钱检查,并被判处24个月监禁。此案凸显了忽视“合规”和“区块链安全”协议的严重后果。

- 新罕布什尔州案件(2022年):三名运营商使用虚假的公司账户进行“加密货币ATM”现金存款,并被判犯有“电信欺诈”罪,面临监禁和罚款。

全国发生了数十起类似的起诉,罚款高达数百万美元,并强制没收非法所得。这些执法行动对数字资产领域的任何运营商都是一个严峻的警告,提醒他们遵守健全的“反洗钱”和“合规”框架的重要性。

对Web3行业的启示:优先考虑合规和区块链安全

虽然FinCEN和AUSTRAC的行动似乎专注于实体“加密货币ATM”,但它们反映了一个更广泛的信息,即对整个“Web3生态系统”而言:“合规”不是可选项——而是生存问题。从利用反洗钱漏洞的诈骗者到面临起诉的运营商,这些案例都强调了一个真理:“风险无处不在,合规没有捷径。”这一原则对于确保“区块链安全”至关重要。

这一教训不仅限于“加密货币ATM”,还延伸到交易所、DeFi协议和支付平台。随着全球监管机构从被动执法转向主动执法,“反洗钱工具”和“链上监控”解决方案(如BlockSec提供的)正成为数字金融的基本基础设施。这些工具对于检测和预防“金融犯罪”和“非法活动”至关重要。

Web3的创新绝不应该以牺牲“合规”和“区块链安全”为代价——而全球的这场打击行动证明了这一点。主动措施,包括彻底的智能合约审计和持续的“链上监控”,对于任何旨在实现数字资产领域的长期可持续性和信任的项目都至关重要。