自 2024 年初以来,Solana 凭借其高吞吐量、流畅的交易体验和低廉的费用,迅速成为首选区块链。这促使链上活动显著增加,去中心化应用(dApps)呈爆发式增长。根据 DefiLlama 的数据,Solana 的总锁仓量(TVL)现已突破 73 亿美元,稳居公链排名第二位。这种增长凸显了对强大 Solana 安全解决方案的迫切需求。

为了满足开发者和用户不断演进的 Solana 安全需求,我们的旗舰安全平台 BlockSec Phalcon 现已全面集成对 Solana 的支持!此次扩展将 BlockSec 先进的实时监控和自动拦截功能带入了充满活力的 Solana 生态系统。

使用 BlockSec Phalcon 进行实时 Solana 安全监控

即日起,Solana 上的项目方和流动性提供商可以利用 Phalcon 全面的监控功能,追踪与其协议相关的链上活动。BlockSec Phalcon 为关键事件提供即时警报,能够快速响应以减轻潜在损失。

针对 Solana dApps 的主要监控功能包括:

- 运营风险警报: 针对程序升级、权限变更及其他可能暗示安全漏洞或未经授权访问的关键运营事件,接收即时通知。

- 安全风险警报: 实时获取关于代币数量波动异常、价格走势异常或不寻常交易模式的警报,这些都可能是正在进行的攻击或漏洞利用的信号。

- 攻击交易监控: Phalcon 的先进引擎持续监控已知的攻击模式和新出现的威胁,为恶意活动提供早期预警。

- 灵活监控: 针对您的 Solana 智能合约中关键变量、敏感事件及特定函数调用,自定义监控规则。

- 专家定制解决方案: 我们的安全专家可以针对您 Solana 项目的独特架构和风险概况,设计定制化的安全监控方案。

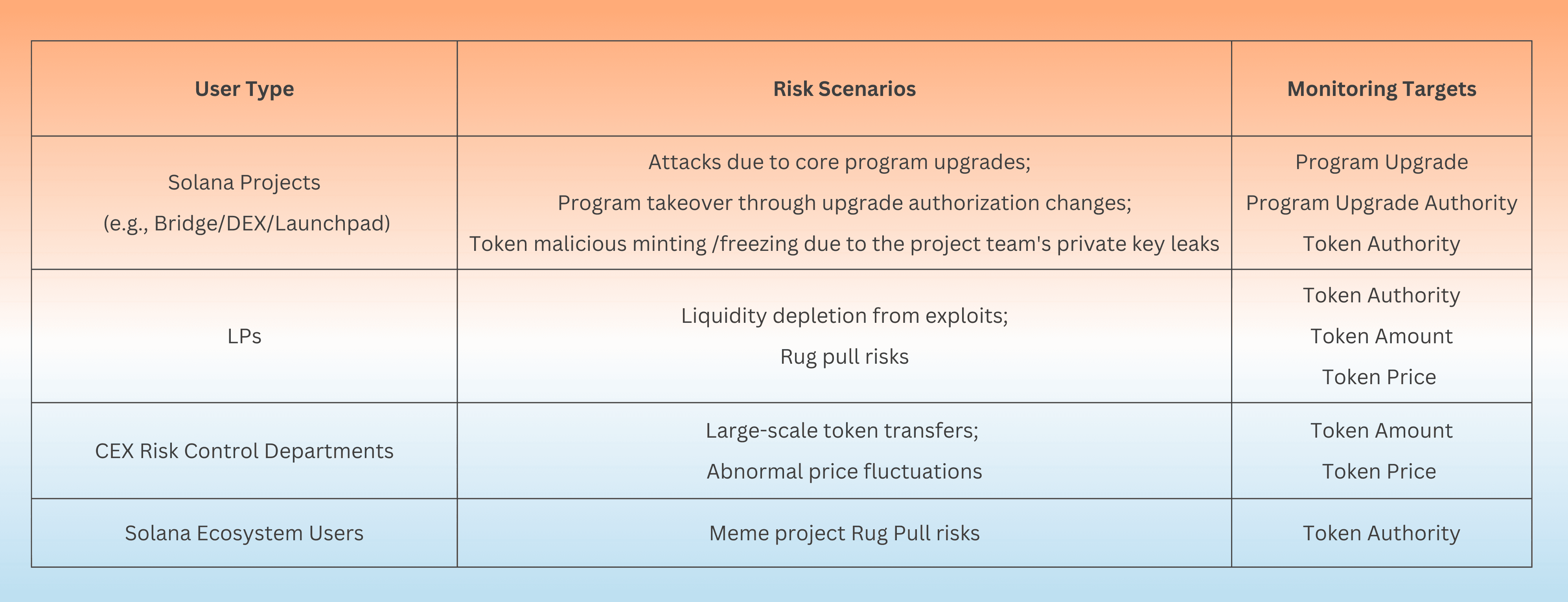

图片:BlockSec Phalcon 对风险场景的全面覆盖,现已扩展至 Solana。

图片:BlockSec Phalcon 对风险场景的全面覆盖,现已扩展至 Solana。

在超过两年的内部运营中,BlockSec 已通过白帽救援拦截了超过 20 起攻击,防止了超过 2000 万美元的潜在损失。2024 年的回测数据显示,Phalcon 能够检测到超过 99.99% 的攻击,且误报率极低,低于 0.0001%。这一卓越的记录充分证明了 Phalcon 在提供强大的区块链安全方面的有效性。

目前,Phalcon 已全面支持多个主流区块链网络,包括以太坊 (ETH)、BNB 智能链 (BSC)、Solana、Arbitrum、Avalanche、Optimism、Manta、Mantle、Merlin、Base、Sei、Bitlayer、Core 和 BoB。凭借 24/7 实时监控、由超过 200 种攻击特征定义的检测引擎以及毫秒级的自动拦截技术,Phalcon 赋能项目团队,使其能够从应对各类安全风险的“被动响应 🔴”转向“主动预防 🟢”。

使用 Phalcon Explorer 进行交易可视化与取证

BlockSec Phalcon 的配套工具 Phalcon Explorer 现已将其强大的交易可视化和取证能力扩展至 Solana。对于寻求理解复杂 Solana 交易的开发者和审计人员来说,这具有变革性意义。

通过 Phalcon Explorer,用户可以:

- 可视化交易详情: 清晰、全面地查看 Solana 交易中的资金流向、余额变化及函数调用。

- 厘清账户关系: 轻松理解 Solana 区块链上账户与其代币持有量之间错综复杂的联系。

- MEV 交易标记: 识别并分析矿工可提取价值(MEV)活动,这对于理解市场动态和潜在攻击利用至关重要。

- 地址标签: 受益于已标注的地址,快速识别已知实体、智能合约和可疑行为者。

- 赋能开发者: 为开发者提供直观的界面,用于调试、审计和分析其 Solana 智能合约及协议。

欢迎通过此示例 Solana 交易进行体验。此功能对于事后分析、安全审计以及全面理解链上活动极具价值。

主动式 Solana 安全:从检测走向预防

BlockSec Phalcon 是业内唯一集攻击监测与实时拦截于一体的自动化平台。它具备先进的攻击检测、可定制的监控规则以及自动化响应能力。这不仅能准确识别并及时拦截攻击,还能处理运营、交互和金融风险,使其成为 Solana 安全的必备工具。

- 早期且精准的检测: Phalcon 扫描每个内存池(mempool)和链上交易,以精准识别恶意行为。通过结合 DeFi 语义和 AI 算法,误报率降低至近乎于零,确保在噪音中不会漏掉关键警报。这种主动式方法是实现有效区块链安全的关键。

- 支持多签的自动响应: Phalcon 不仅仅是检测攻击,它还能实时主动拦截攻击。根据用户定义的行动(通常集成多签钱包),攻击会被自动阻断,无需人工干预,确保持续 24/7 的主动安全保护。这对于减轻快速爆发的攻击造成的损害至关重要。

- 简化且灵活的配置: 用户导入 Solana 地址后,系统会自动完成初始监控设置,并提供多种监控模板。用户还可以自定义规则组合,以处理针对其 Solana dApps 的复杂且独特的场景。

如果您对项目上线后的安全性存有顾虑,或者希望提升现有的 Solana 安全态势,请考虑预约一次 Phalcon 产品演示。您可以直接与我们的安全专家交流,甚至申请免费试用,亲身体验 Phalcon 如何保护您的协议免受区块链空间中无处不在的威胁。

网站: https://blocksec.com/phalcon

X(原 Twitter): https://x.com/Phalcon_xyz