BlockSec Phalcon,全球首个自动化攻击拦截系统,已由 BlockSec 推出,开启了 Web3 世界对抗黑客的新纪元。

什么是 BlockSec Phalcon?

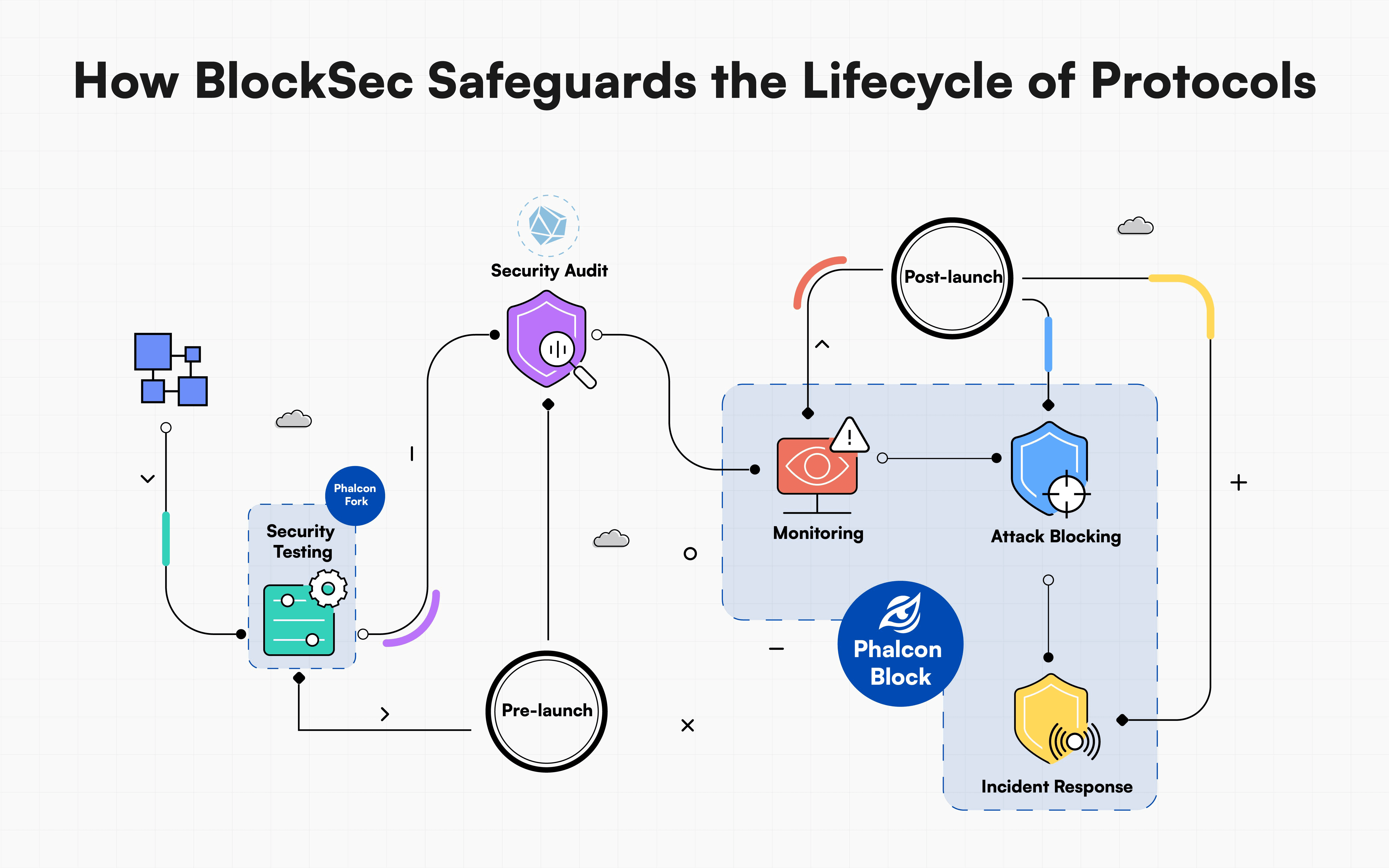

确保(DeFi)协议安全涉及多个关键阶段,从协议上线前的合约审计和测试开始。然而,安全措施的重要性在协议部署后并未停止。 持续监控、攻击拦截和事件响应对于协议部署后的安全至关重要。

BlockSec Phalcon 提供了一个集成的解决方案,结合了协议监控、攻击拦截和事件响应,确保协议上线后的安全运行。在过去两年里,BlockSec 在与黑客的斗争中不断完善产品,成功拦截了数十次黑客攻击,挽救了价值 1400 万美元的数字资产。最终,我们构建了一个精度无与伦比、覆盖范围完整的自动化攻击拦截系统,成为行业首创,实现了这一突破。

“这是 Web3 安全行业的一个里程碑。BlockSec Phalcon 能够帮助协议方拦截几乎所有的外部攻击。我们花费了两年时间来开发和完善 BlockSec Phalcon。该系统注定将彻底改变 Web3 安全,”BlockSec 联合创始人兼首席执行官 Yajin Zhou 评论道。

据统计,黑客攻击造成的损失已达 73 亿美元,其中仅 2023 年(截至目前)就造成了 14 亿美元的损失。在遭受攻击的协议中,既有 Curve 这样知名且受信赖的项目,也有 Friend.tech 这样的新兴项目。然而,BlockSec Phalcon 的推出将扭转这一局面。

谁能从 BlockSec Phalcon 中受益?

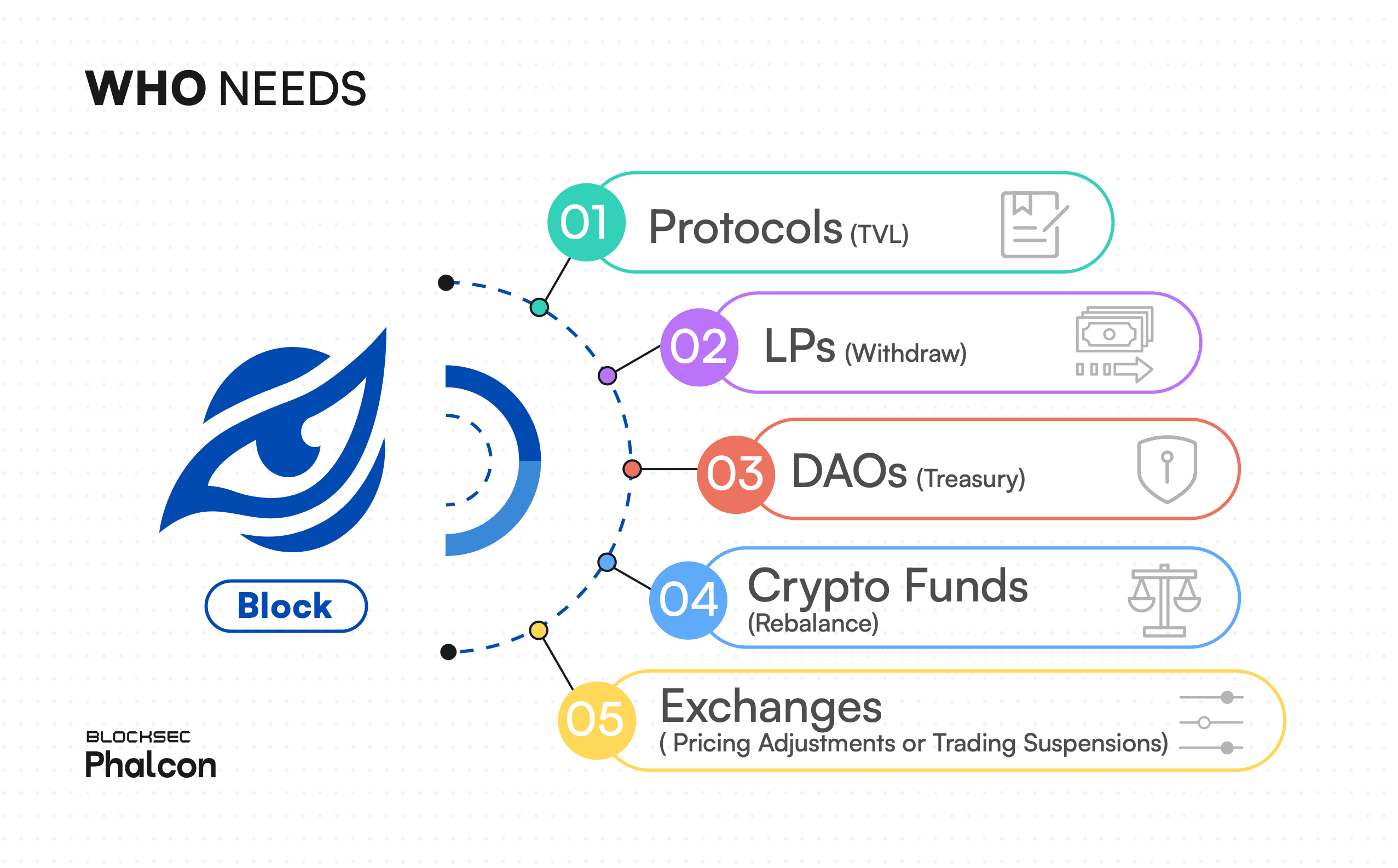

如果您是协议开发者,如何确保 TVL 和 DAO 财库资金的安全?如果您是流动性提供者,当协议遭受攻击时,如何及时提取您的资产?如果您是拥有多样化代币投资组合的基金经理,在极端情况下如何快速清算您的持仓?交易所如何采取即时行动挫败黑客逃跑?

BlockSec Phalcon 全面解决了这些挑战。

对于协议开发者

对于协议开发者而言,协议中较高的 TVL 会吸引黑客,从而增加相关风险。导致协议攻击的因素有很多,例如合约功能的升级或 Bug 修复、外部协议依赖的变化、参数配置的调整,甚至编程语言编译器的疏忽(今年的 Curve 事件就是一个悲惨的例子)。

- 如何在尽量减少对协议运营的不利影响的同时,准确识别攻击?

- 如何智能地应对各种类型的攻击并实施自动防御措施来拦截它们?

这正是 BlockSec Phalcon 可以做到的。

对于流动性提供者

对于流动性提供者而言,协议安全性至关重要。流动性提供者可能比协议提供者更关心协议的安全性。当协议遭受攻击时,其 TVL 可能会下降,而 LP 可能会损失所有资本。

硅谷银行事件让人们认识到传统金融的脆弱性,而在 DeFi 领域,此类事件几乎每月都在发生。

- 如果用户将资金存入一个协议,并且该协议遭受了攻击,他如何立即收到通知并提取资金?

- 如何集成其他金融指标并配置多样化的自动响应策略?

这正是 BlockSec Phalcon 可以做到的。

对于基金经理和交易所

同样,借助 BlockSec Phalcon,基金经理和交易所也可以避免极端事件造成的损失。

传统警报系统为何失效以及 BlockSec Phalcon 如何提供解决方案

许多机构已经建立了警报智能系统或购买了此类服务。为何这些机构仍会遭受损失?主要有两个原因:

- 现有的情报系统准确性较差。 经过几次误报后,人们倾向于失去对系统的信任。因此,当真正的攻击发生时,他们可能无法确定其是否构成真正的威胁。

- 人工响应太慢! 由于去中心化治理规则,许多协议的关键操作需要多重签名。然而,攻击可以在一个区块时间内执行。在如此短的时间内,项目团队需要验证情报的真实性,进行多方讨论,然后手动响应。这使得他们没有时间防御迫在眉睫的黑客攻击。

因此,许多警报智能系统看似有用,但未能解决实际问题。 相反,BlockSec Phalcon 是基于第一性原理思维设计和开发的,能够处理攻击监控、评估和拦截的完整流程。

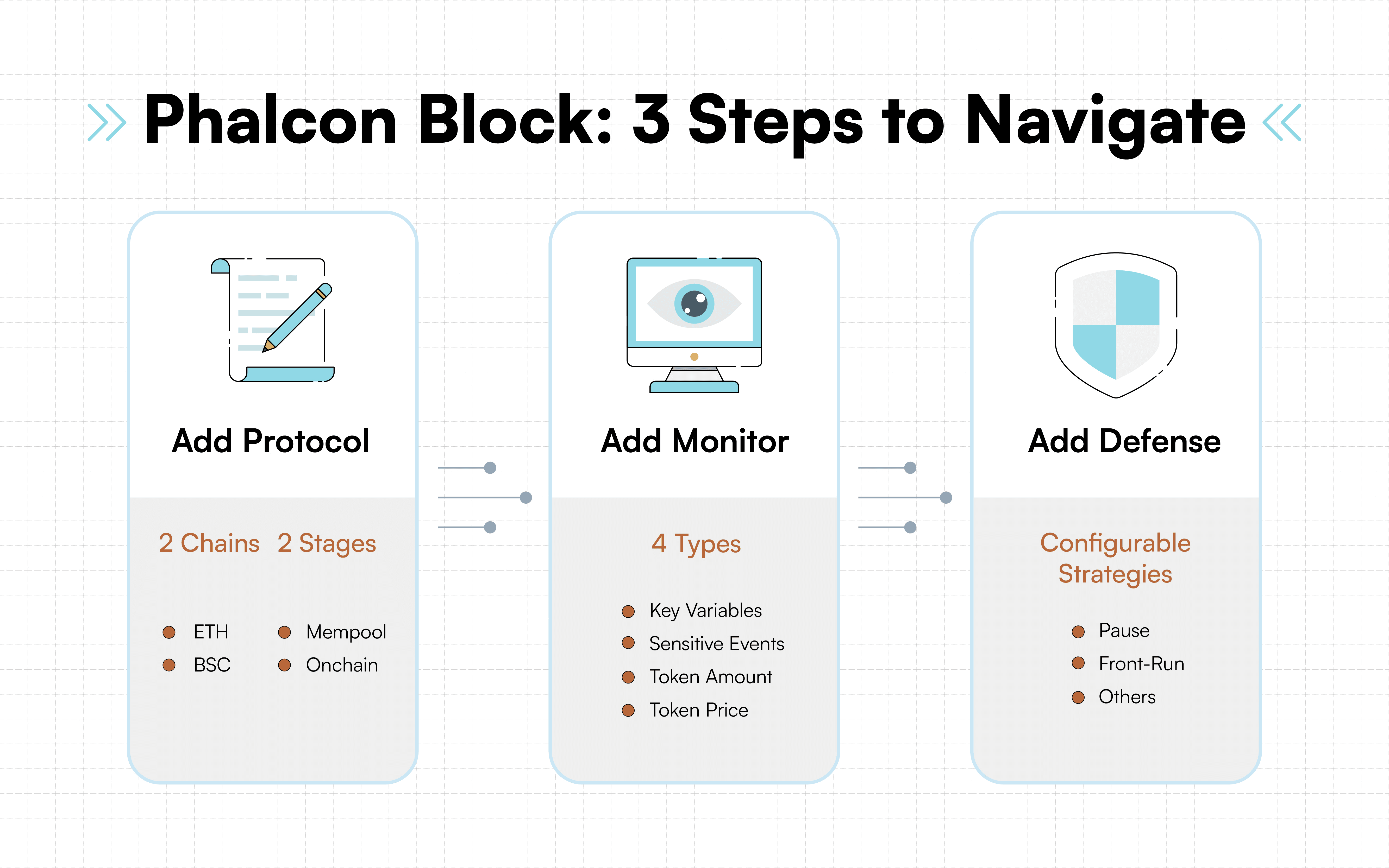

BlockSec Phalcon 具有三个核心功能:

-

精确的攻击检测: BlockSec Phalcon 的引擎会全面扫描待处理和链上交易,以检测攻击。它优先考虑检测的准确性,最大限度地减少误报,确保协议不受不利影响,同时也确保不会忽略任何威胁。BlockSec Phalcon 最近才推出,但 BlockSec 团队已在内部运行该系统两年,其准确性连续在 Forta 平台上排名第一。BlockSec Phalcon 在社交媒体和 Forta 平台上及时发出警报,使协议、LP 和用户能够快速采取行动,防止潜在损失。

-

自动攻击拦截: 我们的系统甚至比攻击者执行攻击的速度更快地自动启动拦截交易,确保先发制人的保护,而无需人工干预。

-

可配置的响应机制: 由于不同类型攻击的影响可能不同,协议方可以整合其他金融或运营指标,并配置触发条件和响应措施。他们还可以从 BlockSec Phalcon 提供的推荐响应模板和建议中进行选择。

-

总而言之,BlockSec Phalcon 解决了协议在运行期间面临的所有安全问题。

我们成功背后的关键因素

BlockSec Phalcon 已开发并内部运行了两年。在此期间,它成功拦截了 20 多个攻击事件,并帮助协议挽回了超过 1400 万美元的数字资产损失。我们是首家且唯一拥有攻击拦截案例经验的安全公司,并成功拦截了多次黑客攻击。

此外,BlockSec 还积极与受影响的项目方合作,及时查明攻击的根本原因,协助修补漏洞,甚至与调查人员合作追踪黑客的资金流向,以协助资产追回。

每一次与黑客的对抗都使我们的防御系统更加坚不可摧,不给任何可乘之机。

如何访问服务?

自 7 月份开放 BlockSec Phalcon 的候补名单以来,我们已积累了超过一千个销售线索,并获得了媒体和研究机构的报道。此外,我们很荣幸有机会在各种 Web3 会议上介绍该系统。

如果您已填写候补名单,我们的工作人员将从今天起与您联系。

如果您对 BlockSec Phalcon 感兴趣,欢迎在我们的官方网站上预约演示。我们将按注册顺序为您提供服务。

关于 BlockSec

BlockSec 是一家开创性的区块链安全公司,由一群全球顶尖的安全专家于 2021 年创立。公司致力于提升 Web3 世界的安全性和可用性,以促进其大规模采用。为此,BlockSec 提供智能合约和 EVM 链安全审计服务,Phalcon 平台用于安全开发和主动阻止威胁,MetaSleuth 平台用于资金追踪和调查,以及 MetaDock 扩展,为 Web3 构建者在加密世界高效冲浪。

迄今为止,公司已服务了包括 MetaMask、Uniswap Foundation、Compound、Forta 和 PancakeSwap 在内的 300 多家尊贵客户,并在两轮融资中从 Matrix Partners、Vitalbridge Capital 和 Fenbushi Capital 等杰出投资者那里获得了数千万美元的投资。

官方 Twitter 账号:https://twitter.com/BlockSecTeam

关于 Phalcon

Phalcon 是 BlockSec 开发的一套先进的协议安全套件,由 Explorer、Fork 和 Block 三个核心模块组成。这些模块为协议分析、调试、测试、部署、监控和攻击预防提供了全面的覆盖。

Phalcon 网站:https://blocksec.com/phalcon

Phalcon Twitter 账号:https://twitter.com/Phalcon_xyz