作为一种自我保护机制,协议提供商通常会在紧急情况下暂停协议并冻结资产。然而,这使流动性提供者(LP)的资金面临重大的不确定性和风险。

例如,今年三月份的 Euler Finance 闪电贷攻击导致 Balancer、Angle Protocol 和 Yield Protocol 等多个协议冻结了它们的流动性池。受影响的资产价值约合一百亿美元。而在最近的 Aave V2 事件中,直接受影响的资产价值高达 25 亿美元。

然而,面对协议暂停和流动性池冻结后不确定的处理方式,流动性提供者还有另一个选择:使用 BlockSec Phalcon 在协议发起暂停交易之前提取资金!

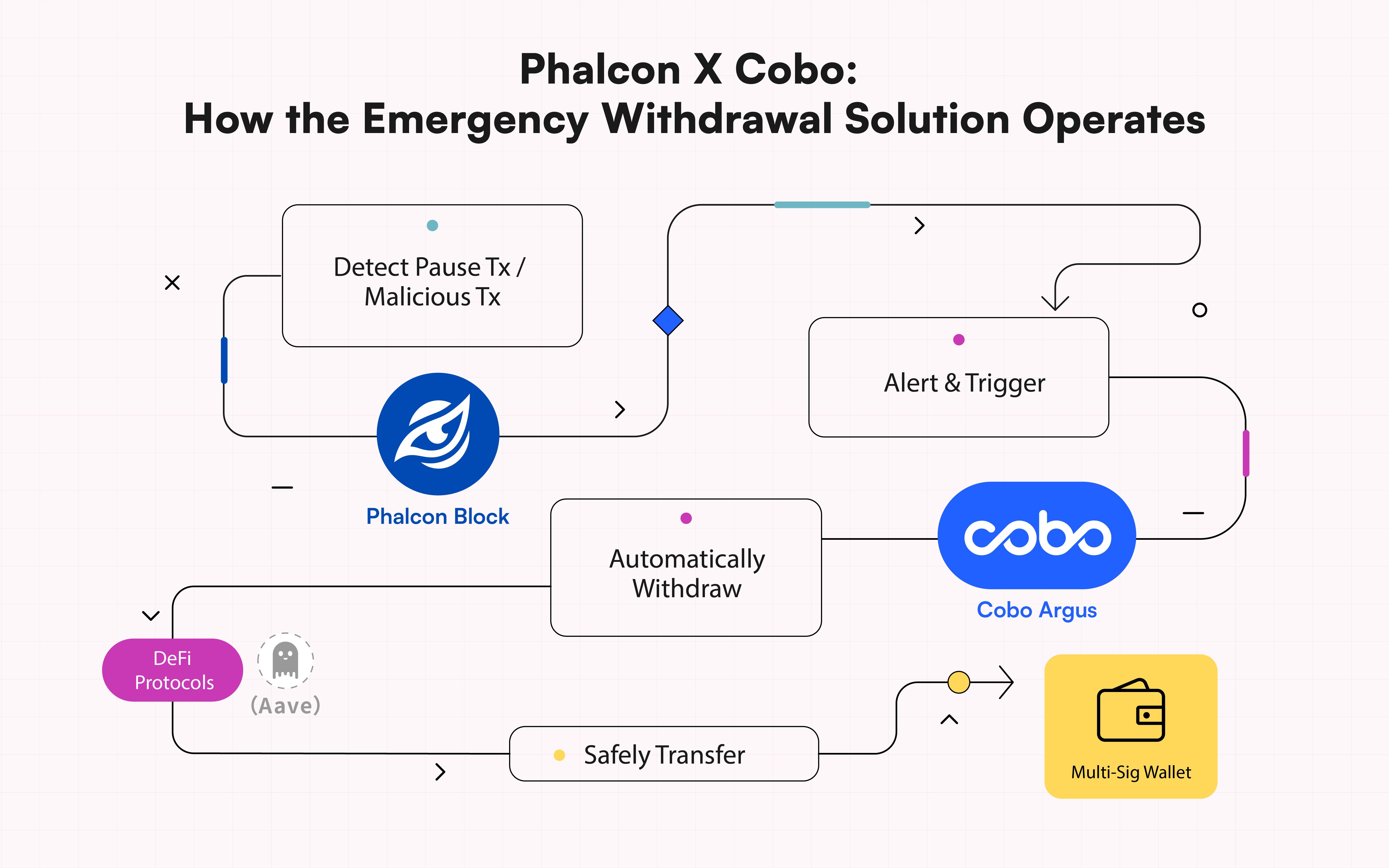

BlockSec 的攻击监控和自动阻止系统 BlockSec Phalcon,以及 Cobo 的链上数字资产管理解决方案 Cobo Argus,通过为 LP 提供全面的“自动提现策略”来满足这一需求。它能够识别潜在的流动性池冻结,并在 DeFi 协议的暂停交易执行之前及时触发机器人提取资金。

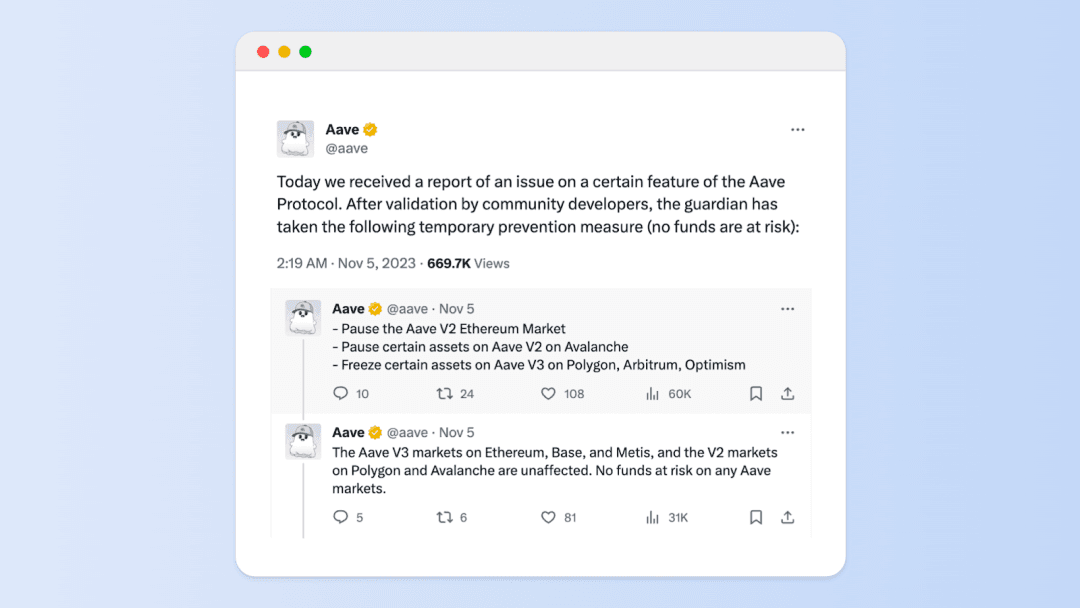

Aave 协议暂停回顾

11 月 5 日,领先的 DeFi 协议 Aave 收到白帽黑客提交的严重漏洞报告。协议被暂停作为一项紧急措施,用户资产被冻结。根据 DefiLlama 的数据,Aave 的总锁仓价值(TVL)超过 50 亿美元。具体而言,受影响的 Aave V2 占该金额的近一半,为 25 亿美元。协议暂停意味着价值 25 亿美元的数字资产被冻结。

据媒体报道,Aave V2 中未披露的漏洞可能会在超过 30 个分叉项目中重现!

以下是 Aave 的官方声明:

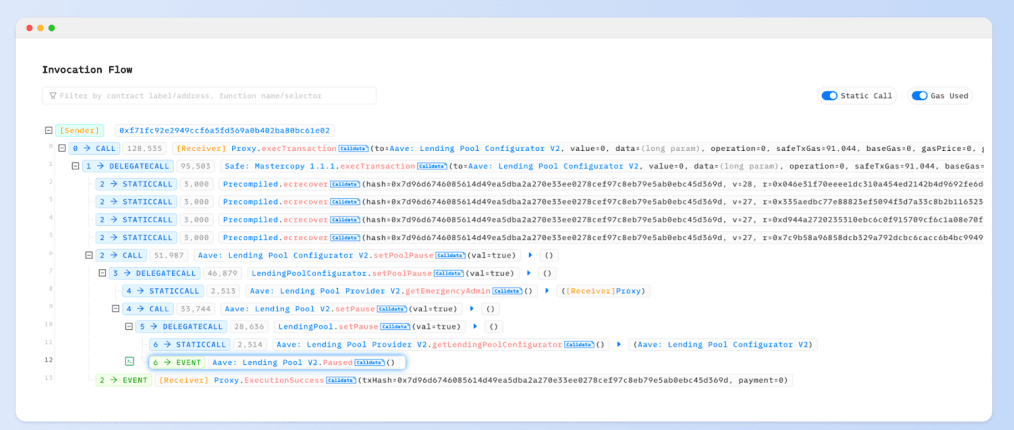

使用 Phalcon Explorer 深入查看交易:

对于 Aave 这样的领先 DeFi 协议,我们相信在漏洞修复后,用户资金将保持安全,协议将继续运行。

然而,在 Web3 世界中,总有不可预见的情况。在过去两年里,出现了极端情况,例如 PolyNetwork 和 CoinWind 事件,用户在协议冻结流动性池后数月无法提取资金。此类协议暂停不仅极大地影响了 LP 资金的有效利用,还对他们的资金安全构成了重大风险。

无论协议信用评级如何,协议暂停的原因不同,以及协议暂停后的处理方式各异,及时获取信息和选择提取资金的权利应该属于每一位流动性提供者!

LP 如何应对?

BlockSec 推出的攻击监控和阻止平台 BlockSec Phalcon,以及 Cobo 推出的 Cobo Argus,将有效解决流动性提供者面临的这一问题。

操作流程如下:

👉 第一步:监控

流动性提供者在 BlockSec Phalcon 平台注册为用户,选择他们已存入资产的协议(例如 Aave),以启用监控,并设置警报和触发条件(BlockSec Phalcon 提供一键默认配置)。

BlockSec Phalcon 提供多个监控模板,涵盖关键变量、敏感事件、代币数量、代币价格等。以 Aave 事件为例,项目团队可以将协议的“关键变量”设置为 Pause,从而输出标记为 Paused 的“敏感事件”。

通过在 BlockSec Phalcon 上进行预设,可以在交易仍处于内存池阶段时就捕获情报,并立即触发预设的响应机制,从而及时提取资金。

👉 第二步:触发

在 Cobo Argus 平台上创建一个“提款机器人”,并将触发条件设置为 BlockSec Phalcon 的指定 Webhook。这使得“提款机器人”能够根据 BlockSec Phalcon 的情报指令进行激活。

👉 第三步:提款

根据 LP 的具体需求部署有针对性的“提款合约”,包括单笔提款、批量提款以及基于预设交易策略执行提款操作等(BlockSec Phalcon 可提供技术服务)。

简而言之,当 BlockSec Phalcon 检测到“暂停”类别的交易(行为)时,它会立即触发警报并将其发送到 Cobo Argus 系统。根据预设的提款逻辑,BlockSec Phalcon 将自动提取资金并将其存入 LP 的安全多签钱包。

在单个区块时间内最大化流动性提供者的资金提现!

贯穿全程的资金保障

需要强调的是,我们始终将用户资产安全放在首位,并遵守去中心化治理原则,确保我们绝不越界。这一理念也已全面融入 BlockSec Phalcon 的设计中。

我们建议流动性提供者使用多签名方案来管理资产。通过利用 Cobo Argus 的链上基于角色的访问控制,BlockSec Phalcon 能够帮助流动性提供者及时、安全地提取资金,同时确保 LP 保留完全的审批控制权。

例如,在此案例中,一旦 BlockSec Phalcon 被授予“提款”权限,它将帮助流动性提供者在协议暂停之前尽早提取资金。通过 Cobo Argus 的链上基于角色的访问控制,BlockSec Phalcon 不拥有任何其他操作权限,确保了在代码层面,提取的资金能够安全地存放在 LP 原始的多签钱包中。

不仅仅是资金保障

BlockSec Phalcon 和 Cobo Argus 支持的联合解决方案不仅限于协议暂停期间的紧急提款。它旨在应对各种风险场景。例如,当协议遭受黑客攻击时,它可以帮助 LP 及时、安全地转移其资产。

我们相信,通过与优秀的合作伙伴合作开发可靠的安全产品,我们可以有效保护投资者的资金免受威胁,并将 Web3 打造成一个充满机遇、安全且繁荣的新世界。

关于 BlockSec Phalcon

BlockSec Phalcon 是 Web3 安全公司 BlockSec 推出的攻击监控和自动阻止平台。该平台能够准确识别攻击并自动阻止它们。BlockSec Phalcon 旨在为 Web3 项目提供全面的上线后安全保护,包括持续监控、攻击阻止和紧急响应,从而保障协议提供商、LP 和 DAO 组织参与者的链上资产安全。

迄今为止,BlockSec Phalcon 已成功阻止了 20 多起黑客攻击,挽救了超过 1400 万美元的资产。即使在早期客户阶段,BlockSec Phalcon 也获得了顶级 DeFi 协议 Compound 的认可和资助,并为其构建了一个攻击阻止平台。

网站:https://blocksec.com/phalcon

Twitter:@Phalcon_xyz

关于 Cobo Argus

Cobo Argus 是一款机构级的链上数字资产管理解决方案。基于 Safe{Wallet}(前身为 Gnosis Safe)构建,Cobo Argus 在与 DeFi 协议交互方面提供了无与伦比的安全、工作流程效率和风险管理。Cobo Argus 提供一套全面的强大功能,包括多重签名安全、链上基于角色的访问控制、函数和参数级别的精细权限、高级 DeFi 机器人、单签名授权、自动化风险监控等。Cobo Argus 支持兼容区块链上的所有开源 DeFi 协议。

Twitter:@Cobo_Global