2026年2月22日、StellarのBlend V2上でYieldBlox DAOが運営する貸付プールが侵害され、1,000万ドル以上の損失が発生しました。

攻撃者はSDEX上のUSTRY/USDC市場を操作しました。その後、プールの設定されたReflectorオラクルパスが操作された価格を受け入れ、USTRY担保を過大評価し、攻撃者がプール資産(USDCおよびXLM)を枯渇させることを可能にしました。

このインシデントはBlend V2のコアコントラクトの問題ではなく、プール運営者(YieldBlox DAO)の設定ミスでした。

2. 背景

StellarにおけるBlend V2は、ユーザーが独立した貸付プールを作成できる流動性プロトコルです。各プールは、借入資産、担保資産、およびオラクル設定を定義します。

このインシデントでは、影響を受けたプールは、USTRYを担保としてXLMとUSDCを借り入れることを許可していました。プールはReflectorオラクル[2]を使用し、USTRYの価格はSDEX[3]上のUSTRY/USDC市場から定期的に更新されていました。

3. 脆弱性分析(根本原因分析)

この侵害は、操作可能な市場に依存したプール側の価格設定設計によって可能になりました。

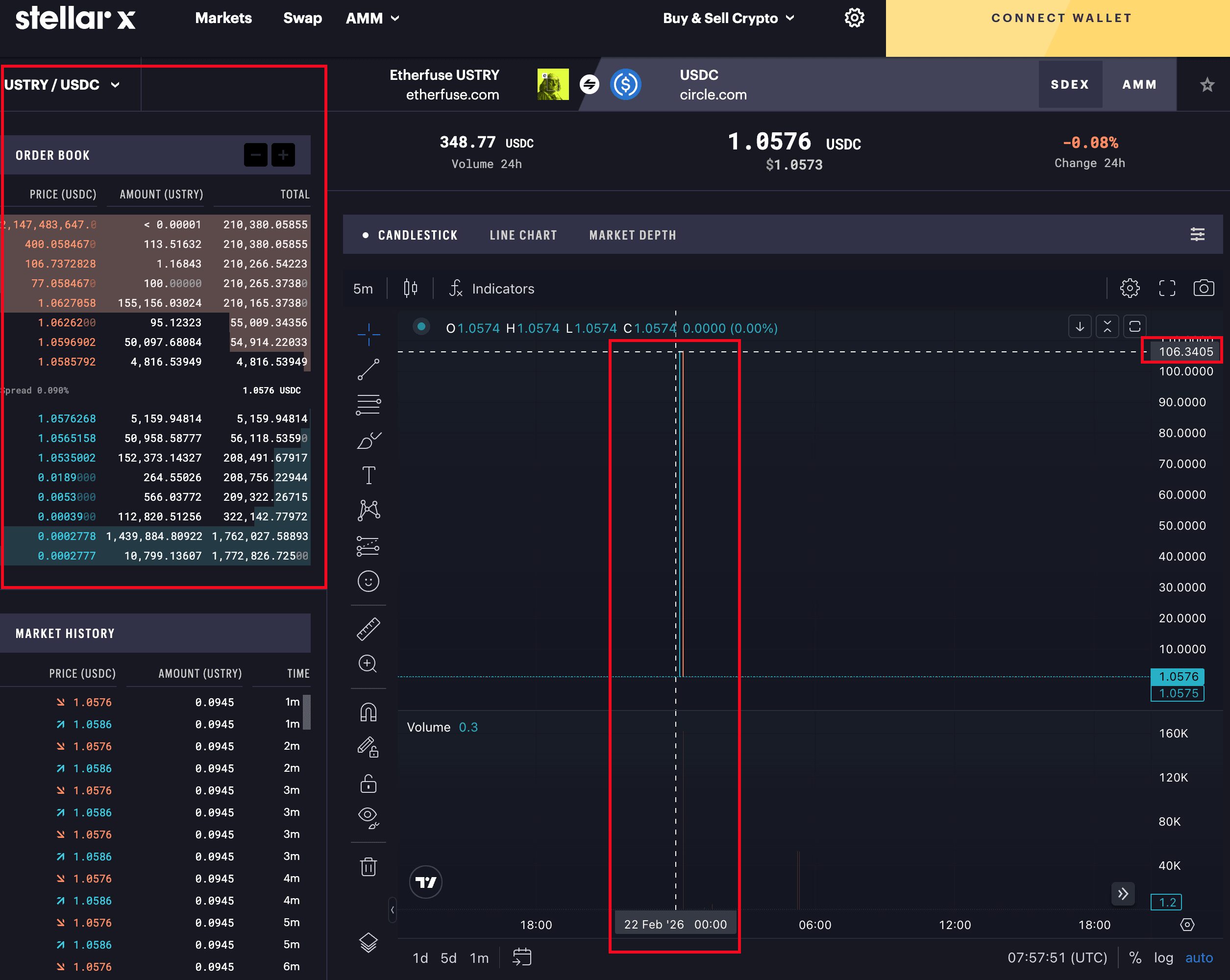

- SDEX上のUSTRY/USDC市場は非常に薄かった。

- 攻撃者は、通常の注文をクリアし、異常な注文を出すことで、市場価格を急激に引き上げることができた。

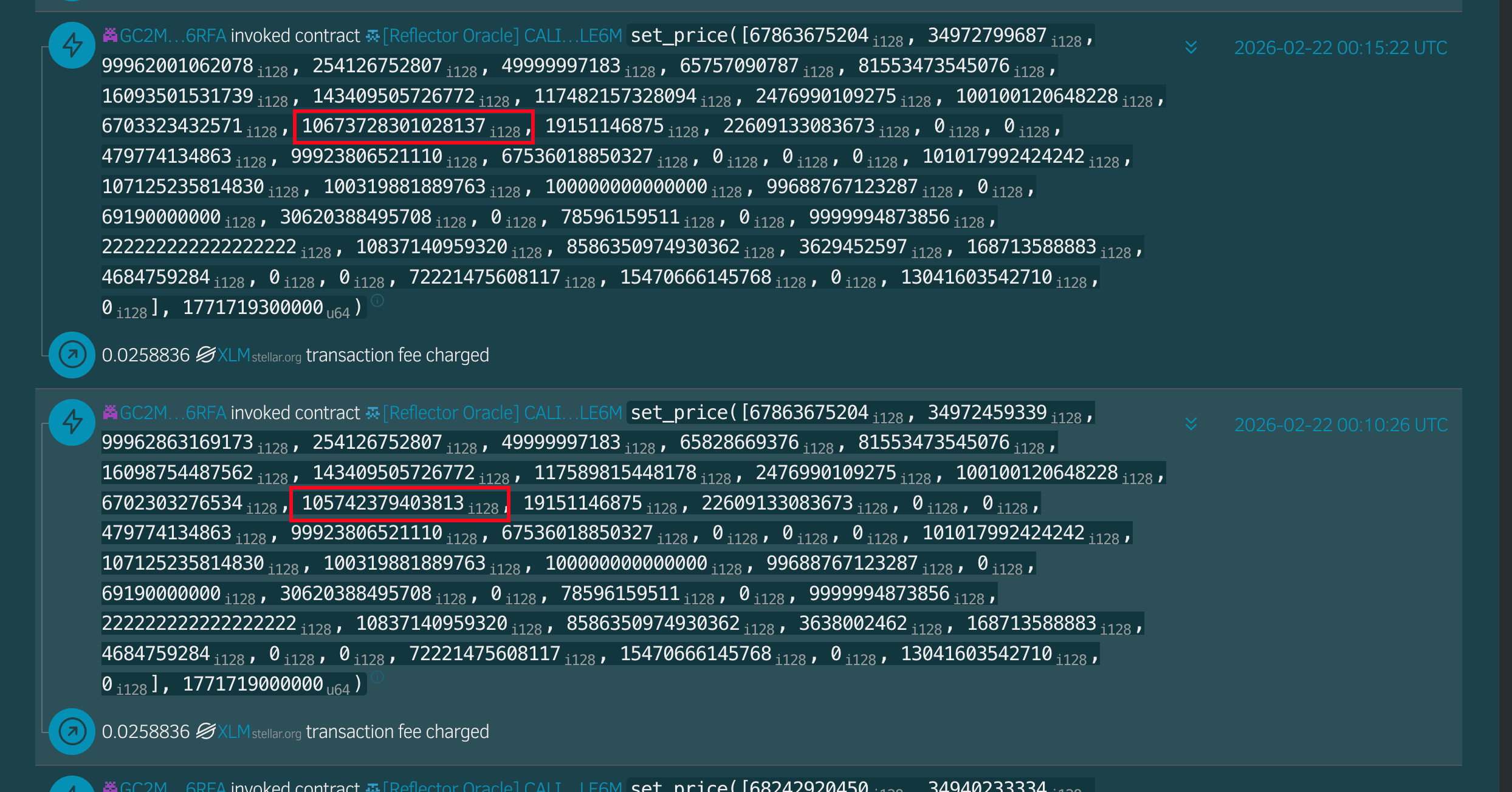

- ReflectorはUSTRYを操作された価値に更新した。

- プールのリスクロジックはその価値を担保評価に受け入れ、借入能力を増大させた。

その結果、攻撃者は過大評価されたUSTRY担保を使用して、プールから借入可能な資産を枯渇させました。

4. 攻撃分析

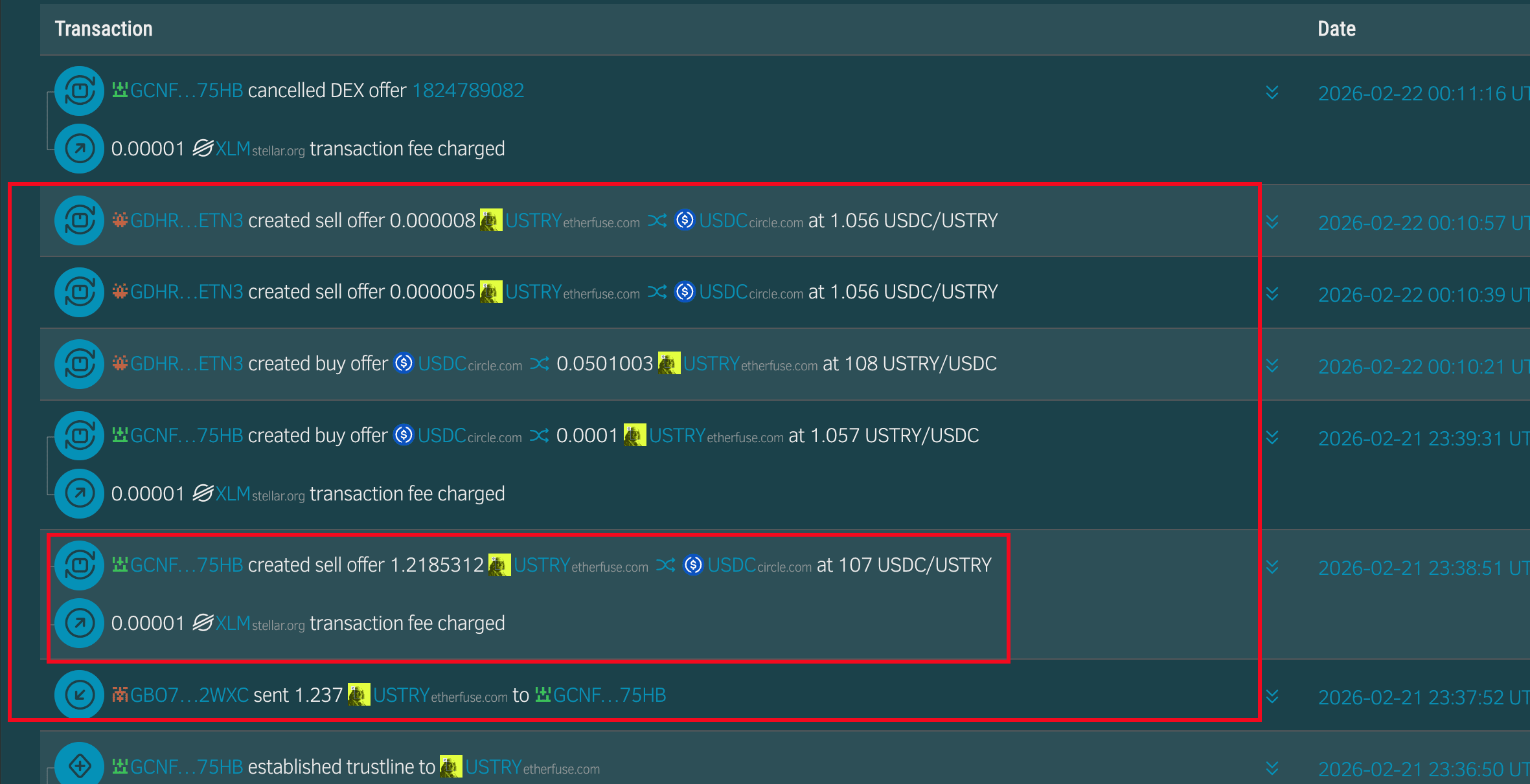

- (Tx 1, 2)攻撃者は、通常の流動性を消費し、異常な注文を出すことで、SDEX上のUSTRYを約1.06ドルから約107ドルに操作しました。

- (Tx 3)Reflectorは、操作されたSDEX価格を取得し、フィードを更新しました。

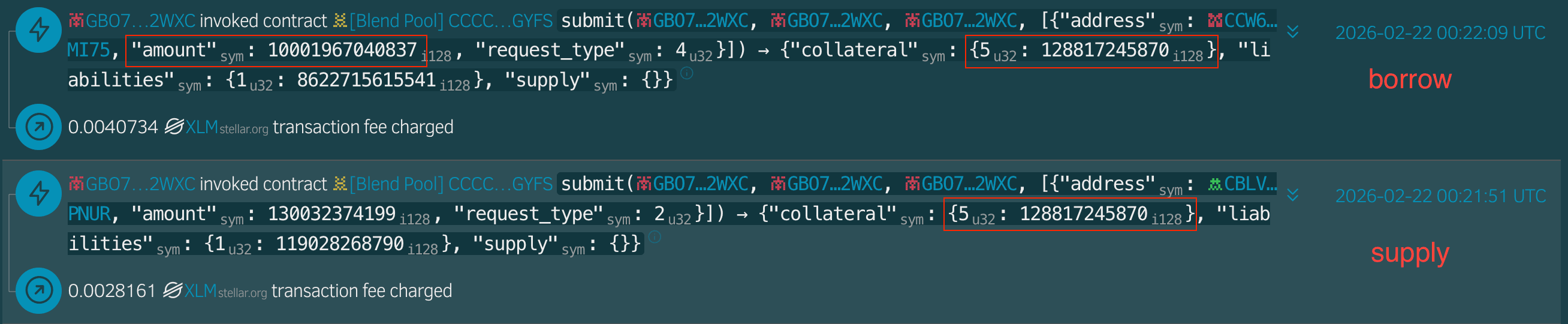

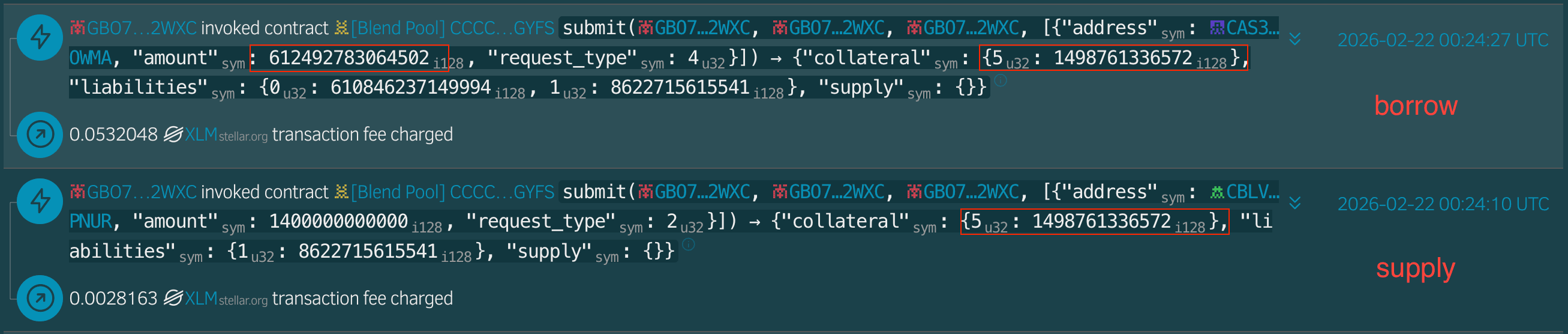

- (Tx 4, 5)攻撃者は、12,881e7 USTRYの担保で1,000,196e7 USDCを借入しました。

- (Tx 6, 7)攻撃者は、14,987,610e7 USTRYの担保で6,124,927,810e7 XLMを借入しました。

- (Tx 8, 9, 10)攻撃者は、枯渇させた資産をBase、BSC、およびEthereumにブリッジしました。

5. 損失/利益分析

Stellarでの推定総損失額は約1,000万ドル以上でした。

| チェーン | タイプ | アドレス |

|---|---|---|

| Stellar | 攻撃者 | GBO7VUL2TOKPWFAWKATIW7K3QYA7WQ63VDY5CAE6AFUUX6BHZBOC2WXC |

| Stellar | 攻撃者 | GCNF5GNRIT6VWYZ7LXUZ33Q3SR2NUGO32F5X65VVKAEWWIQCKGYN75HB |

| Stellar | 攻撃者 | GDHRCQNC64UVL27EXSC6OG6I2FCT4NWM72KNHLHKEB3LK4MEEYYWETN3 |

| Stellar | 攻撃者 | GATDQL767ZM2JQTBEG4BQ5WKOQNGAGWZDUN4GYT2UINPEU3RT2UAMVZH |

| Stellar | Reflector Oracle | CALI2BYU2JE6WVRUFYTS6MSBNEHGJ35P4AVCZYF3B6QOE3QKOB2PLE6M |

| Stellar | 被害者プール | CCCCIQSDILITHMM7PBSLVDT5MISSY7R26MNZXCX4H7J5JQ5FPIYOGYFS |

| BSC, Base, Ethereum | 攻撃者 | 0x2d1ce29b4af15fb6e76ba9995bbe1421e8546482 |

| Ethereum | 攻撃者 | 0x0b2b16e1a9e2e9b15027ae46fa5ec547f5ef3ec6 |

| Ethereum | 攻撃者 | 0xe69f6d77db6ff493fdd15d8a0b390c36e18e5b21 |

6. 結論

根本的な問題は単純です。このプールの担保評価は、操作可能な価格ソースに依存していました。これはプール運営者(YieldBlox DAO)の設定ミスであり、Blend V2のコアコントラクトの欠陥ではありませんでした。このインシデントは、貸付プールが操作耐性の高い価格依存性を選択・監視する必要があることを思い出させるものです。

参考文献

[1] YieldBlox DAO

[2] https://reflector.network/

BlockSecについて

BlockSecは、フルスタックのブロックチェーンセキュリティおよび暗号コンプライアンスプロバイダーです。私たちは、顧客がコード監査(スマートコントラクト、ブロックチェーン、ウォレットを含む)、リアルタイムでの攻撃傍受、インシデント分析、不正資金追跡、およびAML/CFT義務の遵守を、プロトコルとプラットフォームのライフサイクル全体で実行できるようにする製品とサービスを構築しています。

BlockSecは、権威あるカンファレンスで複数のブロックチェーンセキュリティ論文を発表し、DeFiアプリケーションの複数のゼロデイ攻撃を報告し、多数のハッキングを阻止して2,000万ドル以上を救済し、数十億ドル相当の暗号通貨を確保しています。

-

公式ウェブサイト:https://blocksec.com/

-

公式Twitterアカウント:https://twitter.com/BlockSecTeam