DeFiの世界では、どのプロジェクトも常に安全であることを保証できません。しかし、だからといって見て見ぬふりをするべきではありません。脅威に直面したとき、一方では、十分な準備をしてインシデント対応計画を継続的に改善する必要があります。他方では、リスクが発生した際には迅速に対応し、速やかに損失を最小限に抑えることができるべきです。

しかし、手動での介入はしばしば手遅れとなることが証明されています。 昨年8月のNomad Bridgeへの攻撃のケースでは、プロジェクトチームが対応するのに3時間以上かかりました。最近のKyberSwapへの攻撃でも、対応時間は2時間近くかかりました。

良い仕事をするためには、まず適切なツールが必要です!攻撃の監視に加えて、Phalconは、緊急時にはプリセットされたインシデント対応メカニズム(一時停止やフロントランニングを含む)を自動的にトリガーすることで、プロジェクトを支援することさえできます。これにより、対応時間が数時間から1ブロック時間以内に短縮されます。

KyberSwapインシデントの概要

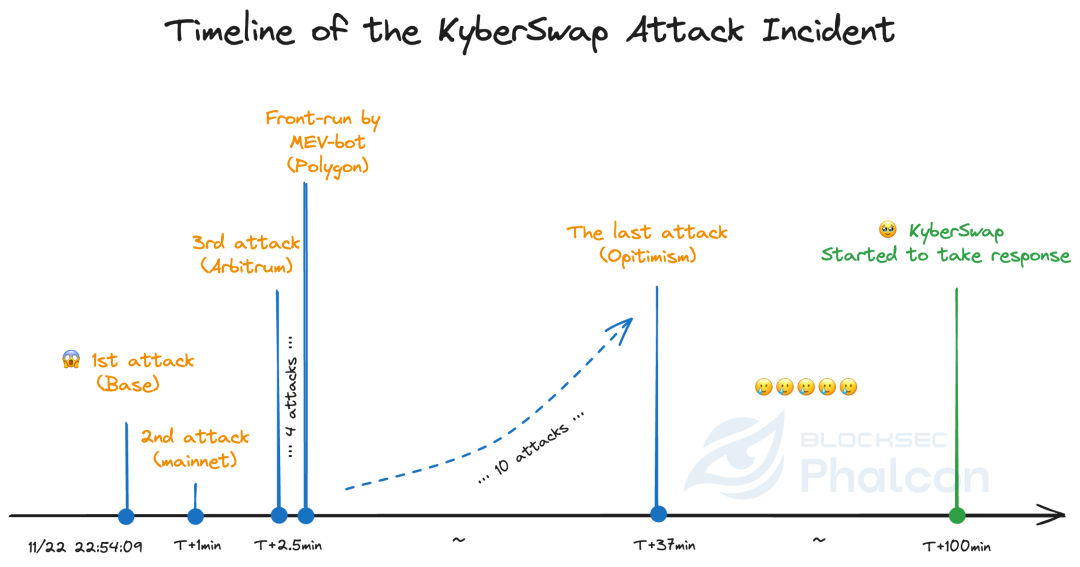

1>> 2023年11月22日 22:54:09 UTCに、PhalconはBaseチェーンで発生し、$857,025の損失をもたらしたKyberSwapに対する**最初の攻撃**を検出しました。

2>> 1分後、Phalconはイーサリアムメインネットで発生し、$64,896の損失をもたらした**プライベートトランザクション**の形式での別の攻撃を検出しました。

3>> 2023年11月22日 22:56:34 UTCから、攻撃者はArbitrum、Optimism、Polygon、Avalancheで複数の攻撃を開始しました。

4>> 攻撃者によるPolygonおよびAvalancheでの一部の攻撃トランザクションは、別の「ベテラン」MEVボットによってフロントランされました。後者は約536万ドルの利益を得ました。

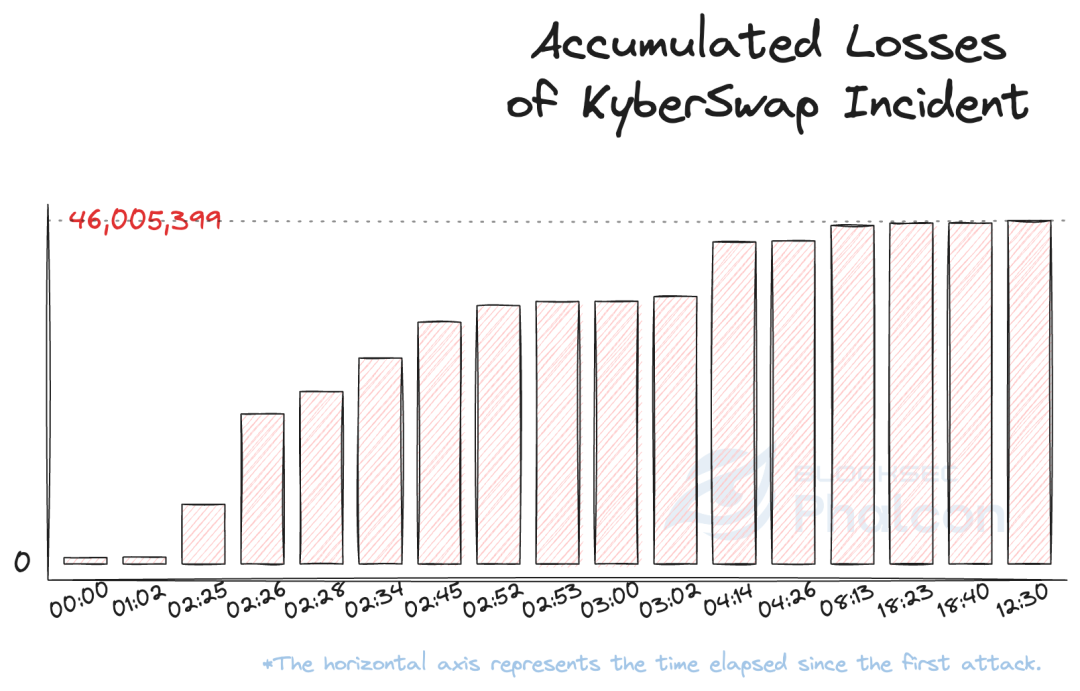

5>> 2023年11月22日 23:30:39 UTCに、攻撃者は約37分間の攻撃を終了しました。この間、攻撃者は6つのチェーンにわたって17件の攻撃トランザクションを開始し、$46,000,000の損失(模倣者による「二次的」攻撃を除く)をもたらしました。

6>> 2023年11月23日 0:36:47 UTCに、最初の攻撃から約100分後、プロトコルチームは異なるチェーンでプロトコルの一時停止を開始しました。🥲

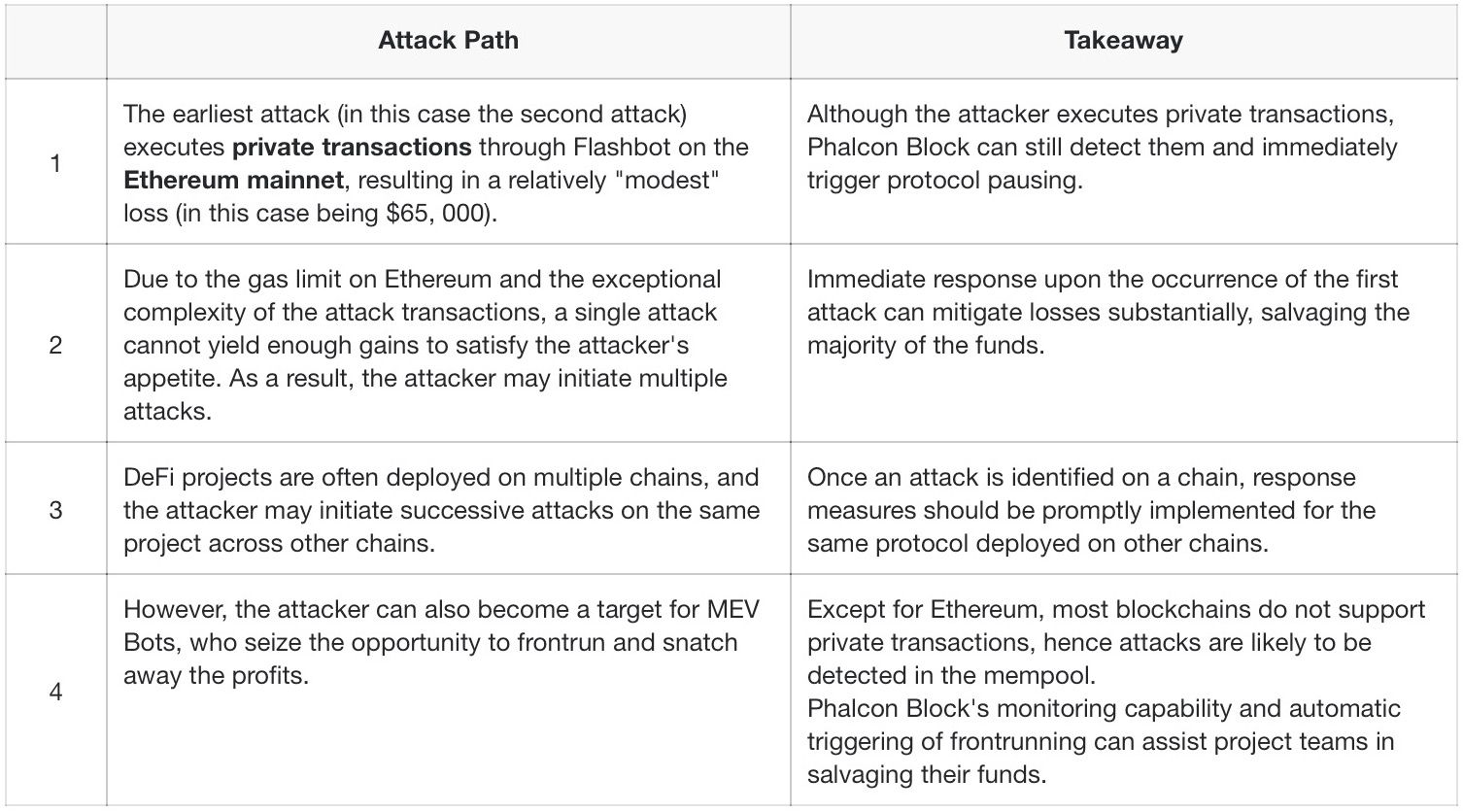

通常の攻撃経路:プライベートトランザクションとマルチチェーン攻撃

なぜ「自動化されたインシデント対応」がWeb3セキュリティにとって重要なのか?

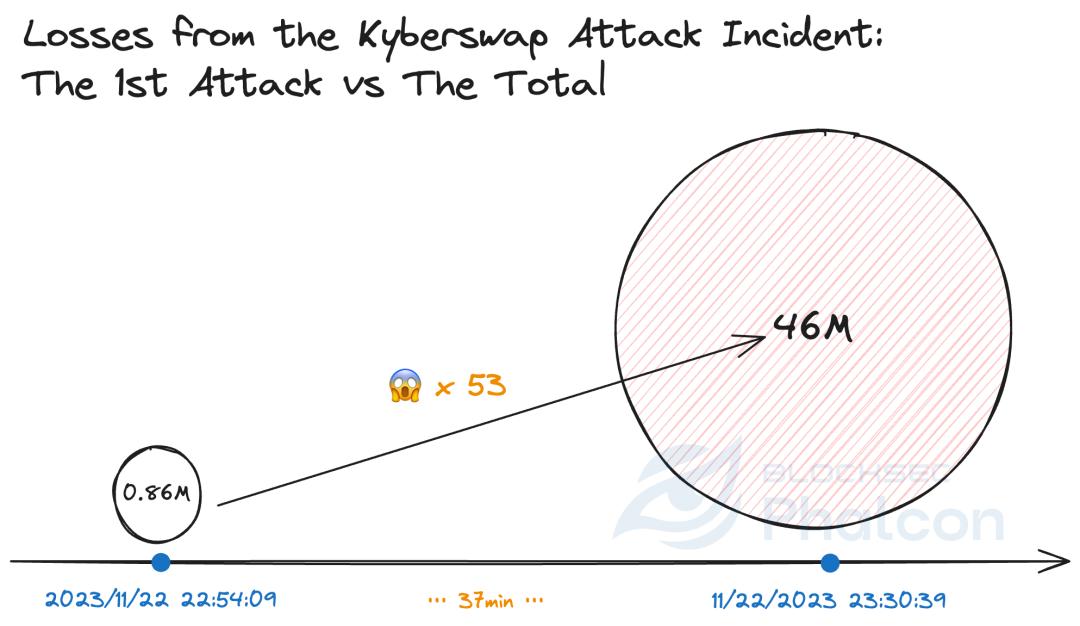

100分 vs 12秒; 4,600万ドル vs 86万ドル

Phalconは最初の攻撃を検出するとすぐに、プロトコルの一時停止やその他のプリセットされた対応アクションを自動的にトリガーできます。また、他のチェーン上の同じプロトコルも同時に一時停止できます。KyberSwapインシデントの場合、Phalconは現在の4,600万ドルではなく、$860,000(最初の攻撃での損失)に損失を減らすことができます。

Phalconはシングル・マルチシグの両方のシナリオをサポートし、インシデント対応メカニズムが即座に実行されることを保証します。

単一のプライベートトランザクションが攻撃者の唯一の手段ではない

攻撃者の90%以上は単一のプライベートトランザクションを実行した後も止まらず、攻撃は通常、メインネットだけで発生するわけではありません。

KyberSwapインシデントでは、17件の攻撃トランザクションのうち、わずか3件がプライベートトランザクションを通じて行われました。最初のプライベートトランザクションからの損失は、総損失の0.14%を占め、3件のプライベートトランザクションを合わせると16%に達しました。プライベートトランザクションではなかった最初の攻撃トランザクションは、総損失の2%をもたらしました。

これは、ハッカーがプライベートトランザクションを実行した場合でも、攻撃が時間内に検出され、効果的な対応策が迅速に講じられれば、損失は大幅に削減される可能性があることを示しています!

攻撃が発生した場合、時間は金なり

KyberSwapとの協力関係が確立されていなかったため、KyberSwapに対する攻撃を検出した際、公開チャネルを通じてできるだけ早くチームに連絡を試みるしかありませんでした。

残念ながら、プロジェクトチームにとって、この時点で脅威インテリジェンスを受け取ったとしても、手動で対応するには手遅れです。分散型ガバナンスを念頭に置いて、KyberSwapは重要なアクションにマルチシグアプローチを採用しています。つまり、脅威インテリジェンスを受け取った後、プロジェクトチームは以下を行う必要があります。

- 攻撃の有無、リスクレベル、および対策を講じるべきかどうかを含む、インテリジェンスを即座に評価する。

- マルチパーティの協議に参加し、対応策について合意に達する。

- 複数の当事者が対応トランザクションに署名する...

攻撃がまだ進行中であり、秒単位で時間が経過している間です! 実際、最初の攻撃の発生からプロジェクトチームが対応を開始するまでの間に100分以上が経過しました。😢

Phalconが提供するソリューションを採用することで、プロジェクトチームはマルチシグガバナンスに影響を与えることなく、さまざまな方法でPhalconを統合できます。これにより、インシデント発生時の即時対応と、対応策の自動実行が可能になります!

プロジェクトチームはセキュリティ脅威にどのように対応できるか?

ソリューション 1

- 監視システムの確立(Twitterからのアラート情報のみに頼るのではなく)。

- リスク評価基準とそれに対応するインシデント対応計画の策定。

- 専用のインシデント対応チームの設置。

- 24時間365日の運用・保守チームの設置。

- ...

ソリューション 2

Phalconを購読すれば、システムと弊社のセキュリティ専門家がこれらのタスクすべてを完了するお手伝いをします!これには以下が含まれます。

- 外部脅威の正確かつ包括的な監視。

- さまざまな監視ルールの柔軟な設定。

- インテリジェントなリスクグレーディング。

- 自動化された高速応答(プロトコルの一時停止やフロントランニングなど)。

24時間365日の運用・保守なしに、プロトコルの安全を確保できます。

Phalconは正式にリリースされました。お気軽にお問い合わせいただくか、デモを予約してください。

参考文献

[1] BlockSec | KyberSwapインシデントの原因分析

[2] MetaSleuth | KyberSwapインシデントの資金フロー追跡分析

続きを読む:

BlockSec | 精密損失のさらなる悲劇:KyberSwapインシデントの詳細分析

BlockSecについて

**BlockSec**は、世界的に著名なセキュリティ専門家グループによって2021年に設立された、先駆的なブロックチェーンセキュリティ企業です。同社は、Web3の普及を促進するために、新たなWeb3の世界のセキュリティとユーザビリティを向上させることに尽力しています。この目的のため、BlockSecはスマートコントラクトとEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、そしてWeb3ビルダーが暗号世界を効率的にサーフィンするためのMetaDock拡張機能を提供しています。

現在までに、同社はMetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど300を超える著名なクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalを含む著名な投資家から2回の資金調達で数千万米ドルを受け取っています。

BlockSecのTwitterアカウント:https://twitter.com/BlockSecTeam

PhalconのTwitterアカウント:https://twitter.com/Phalcon_xyz