1月28日、QBridgeが攻撃を受け、約8000万米ドル相当の資産が盗難に遭いました。分析の結果、コードにおける根本的な原因は safeTransfer (および safeTransferFrom)関数の実装にあることが分かりました。

根本原因

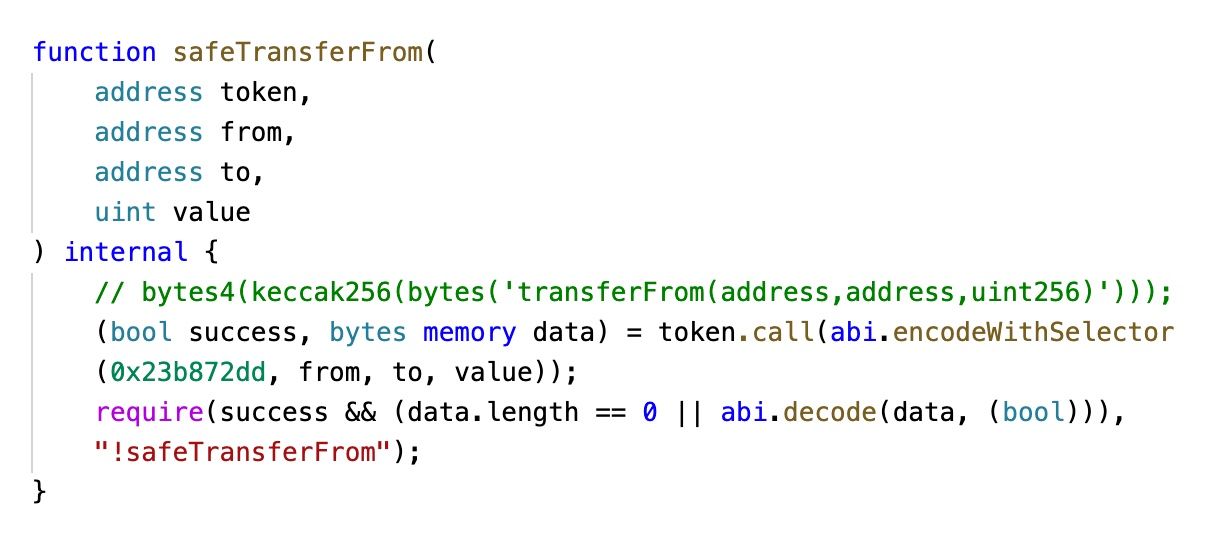

第一に、このプロジェクトではトークン転送に一般的なOpenZeppelinのSafeERC20ライブラリを使用していませんでした。その代わりに、SafeTokenと呼ばれるライブラリを独自に実装していました。

第二に、実装においてターゲットが有効なコントラクトであるか(あるいはゼロアドレスではないか)のチェックが行われていませんでした。

第三に、 EVMの低レベルコール(low-level call)は、ターゲットコントラクトがゼロアドレスである場合にfalseを返しません。 これは開発者の一般的な認識とは矛盾する挙動です。

もちろん、今回のインシデントには他にも、ゼロアドレスがホワイトリストに入れられていたなど、いくつかの理由があります。しかし、コードがこの特別なケースを適切に処理できていれば、脆弱性にはなり得ませんでした。

ちなみに、同様のコードを使用している他のプロジェクトも存在します。それらも同様の問題に対して脆弱である可能性があります。

実験

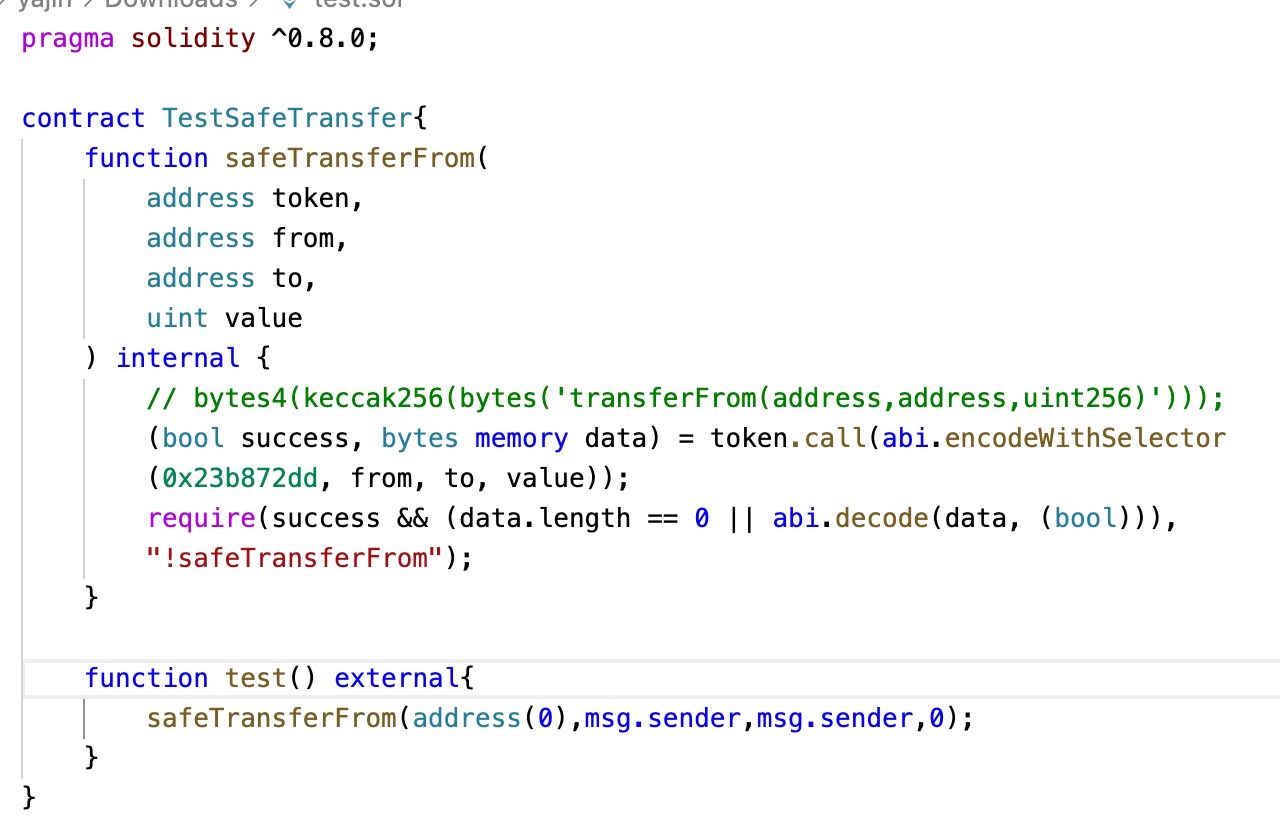

ターゲットコントラクトがゼロの場合にVMがfalseを返さないという第三の理由を確認するために、以下のようなテスト用コントラクトを作成しました。

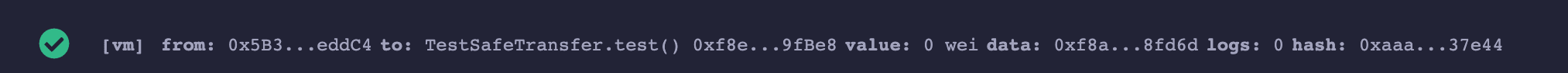

TestSafeTransfer.test() を実行しても、リバート(revert)することはありません。

教訓とリスク軽減策

私たちは以下を推奨します:

- 非常によく練られた理由がない限り、車輪の再発明はせず、広く使われているライブラリを使用すること。

- 資産転送の前後で残高を確認し、転送された資産の数量が期待通りであることを保証すること。これにより、デフレトークンやインフレトークンの問題も回避できます。

BlockSecについて

BlockSecは、世界的に著名なセキュリティ専門家グループによって2021年に設立された、先駆的なブロックチェーンセキュリティ企業です。当社は、Web3の普及を促進するため、新興のWeb3世界のセキュリティとユーザビリティの向上に尽力しています。そのためにBlockSecは、スマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブな遮断を行うPhalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、そしてWeb3構築者が暗号資産の世界を効率的に利用するためのMetaDock拡張機能を提供しています。

現在までに、MetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど300を超える著名なクライアントにサービスを提供しており、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの卓越した投資家による2回の資金調達ラウンドで数千万米ドルの資金を調達しています。

公式サイト: https://blocksec.com/

公式Twitterアカウント: https://twitter.com/BlockSecTeam