2026年3月15日、攻撃者はVenus ProtocolのCore Pool(BNB Chain)において、THE(Thena)市場の供給上限(サプライキャップ)をバイパスし、担保ポジションを意図した上限の3.67倍に膨らませ、約1,490万ドル相当の資産を借り入れました[1]。初期の報道ではこれを約370万ドルの攻撃と断定していましたが、オンチェーンの状況はより複雑です。プロトコル側と攻撃者の双方が最終的に金銭的損失を被ったのです。

Venus自身による事後検証レポート[1]および先行する複数の分析[2, 3, 4]では、供給上限の回避、寄付攻撃(donation attack)の手法、基本的な資金フローなど、攻撃メカニズムが詳細に解剖されています。本記事ではその重複は避け、代わりにプロトコルと攻撃者の双方視点でのオンチェーン上の損益を検証し、レンディングプロトコルの防御体制において露呈したシステムリスクに焦点を当てます。

本記事では、攻撃および清算プロセスの分析と全資金フローの追跡を通じ、254台の清算ボットが8,048件のトランザクションを駆使してポジションを解消しようと競い合ったものの、215万ドルの不履行債務(Bad Debt)が残ったことを明らかにします[1]。清算はトリガーされたものの、十分ではありませんでした。攻撃者は992万ドルを投資し、全清算後に手元に残ったのは約520万ドルのみであり、オンチェーン上の純損失は約470万ドルに達しました。これらの事実は、レンディングプロトコルの3つの防衛線すべてが実際の負荷状況下でいかに機能不全に陥ったかを示しており、また、早期警戒シグナルが検知されていたにもかかわらず、効果的な対策を講じられなかったことを明らかにしています。これは既存の安全対策の限界を露呈させるものであり、コミュニティがこの事例から学び、監視および早期警戒機能を強化する必要性を浮き彫りにしています。

背景

供給上限(サプライキャップ)は、Compound形式のレンディング市場における標準的なリスク管理手法です。これは、特定の資産を担保として預け入れられる量を制限することで、ボラティリティの高いトークンや流動性の低いトークンに対するプロトコルのエクスポージャーに上限を設けるものです。Venusは、トークンのオンチェーン流動性が低いことを考慮し、THE市場の供給上限を**1,450万 THE**に設定していました。

供給上限の背後には、2つの追加的な安全層が存在します。オラクルに基づく担保評価により、預け入れ資産に対して借り手が引き出せる金額が決定されます。もしポジションが担保不足となった場合、競争的な清算市場が介入し、第三者のボットが債務を返済する代わりに割引価格で担保を差し押さえることで、プロトコルの健全性を維持することが期待されています。

この3層構造(エクスポージャー制限、評価、清算)が、ほとんどのレンディングプロトコルのリスクフレームワークを形成しています。VenusのTHEに関するインシデントは、これら3つの層を同時にテストすることとなり、すべてが不十分であると証明されました。以下のセクションでは、各層がいかに検証され、どこで不足が生じたかを考察します。

攻撃

回避手法:寄付攻撃

ほとんどのCompoundフォークにおいて、供給上限はミントパス(Mint Path)――vTokensを発行する前に上限を確認する標準的な預け入れ関数――のみを制約します。これらは、コントラクトアドレスに直接送金されたトークンを考慮していません。

攻撃者はこの隙を突きました。vTHEコントラクトへの直接的なERC-20送金は、新しいvTokensをミントすることなく、コントラクトの基礎資産残高を増加させます。Compound形式の会計では、これによりvTokensと基礎資産の間のexchangeRate(交換レート)が上昇します。既存のvToken保有者は全員利益を得ます。つまり、彼らのvTokensが裏付ける基礎資産の請求権がより多くなり、プロトコルから見た実質的な担保価値が押し上げられるのです。

この「寄付攻撃」は、Compoundフォークにおける既知の脆弱性の一種です。ミントパスに対してのみ供給上限を強制するプロトコルはすべて、この攻撃にさらされる可能性があります。基礎資産に対する実質的なエクスポージャーは、制限チェックをトリガーすることなく上限を大幅に超えることが可能です。

準備期間(2025年6月〜2026年3月)

攻撃は3月15日に始まったわけではありません。攻撃者はTornado Cashを通じて資金調達用のアドレス(0x7a79...f234)へ7,447 ETHを受け取り、それをAaveに担保として預け入れ、992万ドル相当のステーブルコイン(USDT、DAI、USDC)を借り入れました。これらの資金は複数のウォレットに分散され、2025年6月からTHEの買い付けが開始されました。攻撃当日の朝までに、供給上限の84%(約1,220万 THE)に達する合計ポジションが段階的に構築されました。

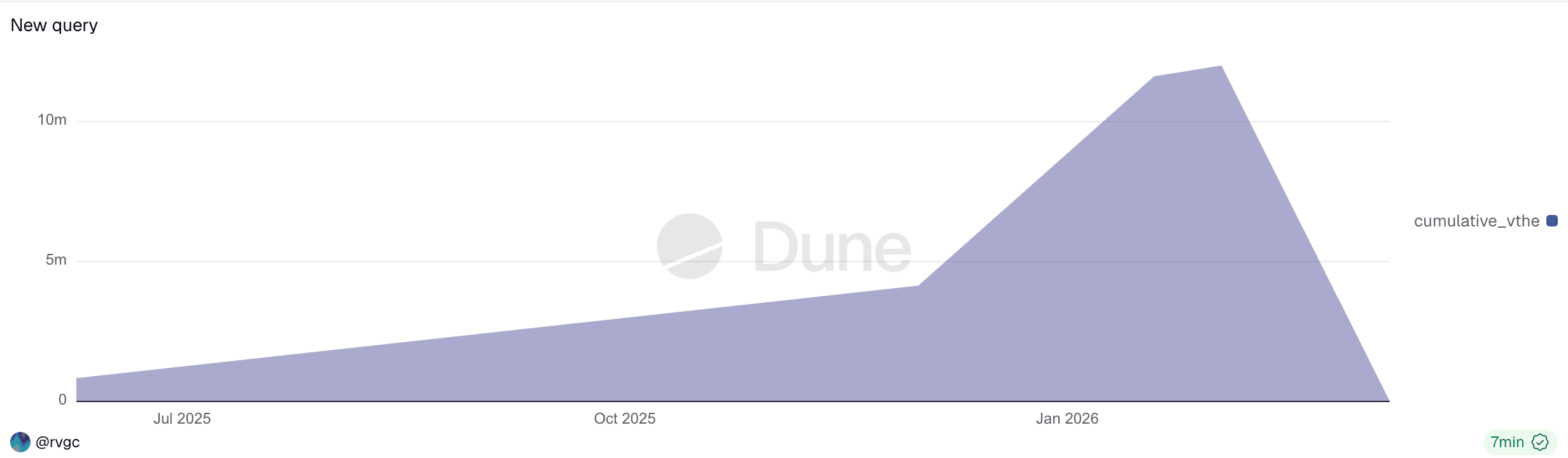

攻撃者の

vTHE累計ポジション(2025年6月〜2026年3月)。9ヶ月間の段階的な蓄積と、その後の完全清算。

この9ヶ月間にわたる準備期間は、終始オンチェーン上で可視化されていました。各預け入れの後、プロトコルのオンチェーン状態(総供給量、上限に対するポジションの集中度)は誰でもクエリ可能でした。しかし、個々のトランザクションは定常的なものであり、従来のアラートをトリガーするものではありませんでした。この種のリスクを検知するには、プロトコルレベルの状態変化を継続的に監視する必要があり、プロトコルセキュリティのフレームワークが今後改善を求められる領域です。

攻撃者は複数のアドレスを操作していましたが、すべてが単一のTornado Cashの資金源に紐付いていました。

| アドレス | 役割 |

|---|---|

| 0x7a79...f234 | 資金調達:Tornado Cashから7,447 ETHを受領、Aaveで担保預け入れ、992万ドルのステーブルコインを借入 |

| 0x43c7...2f82 | 攻撃者EOA |

| 0x737b...a619 | 攻撃コントラクト:フェーズ2〜3で寄付バイパスおよび借り入れを実行。12:04 UTCに清算。 |

| 0x1a35...6231 | 攻撃者ウォレット:ミントパス経由でTHEを供給し、vTHEを保有 |

実行(2026年3月15日)

11:00 UTCの時点で、攻撃者はプロトコル内に1,220万 THEを保有しており、まだ1,450万のキャップ内でした。約11:55 UTC、攻撃者は攻撃コントラクト(0x4f477e...f5663f)を展開し[1]、コンストラクタ内で寄付バイパスと初期借り入れをアトミックに実行しました。6つのウォレットが合計で約3,600万 THEをvTHEコントラクトに直接送金し、交換レートを3.81倍にまで押し上げました。その後、攻撃コントラクトは0x1a35のポジションを担保に借り入れる権限を与えられ、肥大化した担保価値を基に資産の借り入れを行いました。

12:00から12:42 UTCにかけて、これら2つのアドレスは再帰的なレバレッジループの中で追撃トランザクションを実行しました[1]:

- 肥大化した担保を元に資産(

CAKE,BNB,BTCB,USDC)を借り入れる - 借り入れた資産をオープン市場で

THEに交換する THEをvTHEコントラクトに寄付し、交換レートをさらに引き上げて価格を押し上げる- 借り入れ余力を増やして繰り返す

| 時間 (UTC) | 供給された THE |

キャップ比率 | ステータス |

|---|---|---|---|

| 11:00 | 1,220万 | 84% | キャップ内 |

| 12:00 | 4,950万 | 341% | キャップ回避 |

| 12:42 | 5,320万 | 367% | 清算前のピーク |

タイムラインデータはVenusの事後検証レポート[1]に基づく。

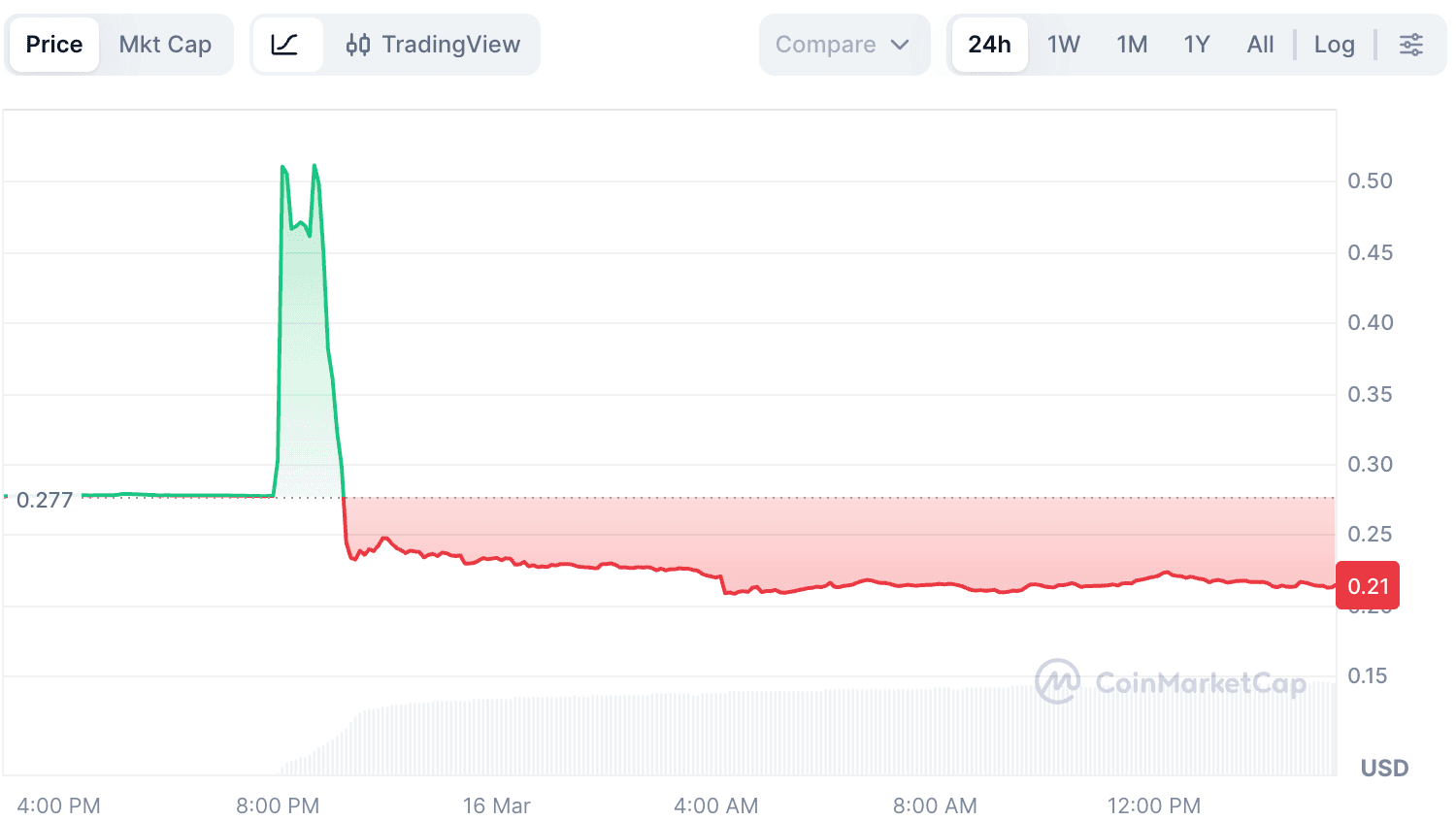

THEの非常に薄いオンチェーン流動性のため、わずかな買い注文でも価格に大きな影響を与えました。THEの集約された市場価格は、約0.26ドルから0.53ドルを上回る水準まで急騰しました(CoinMarketCapによる)。VenusのResilient Oracle(主価格フィード: RedStone、ピボット: Binance)は、最初この急騰を拒絶していました。約11:55 UTCから、Binanceのフィードが乖離し、4ドル近くに達したため、BoundValidatorは約37分間リバート(エラーで停止)し続けました[1]。この間、オラクルはTHEの価格を更新できませんでした。攻撃者がRedStoneの集約全体で買い圧力を維持したため、両方のフィードは最終的に12:32 UTC頃に高値で収束しました。Resilient Oracleは約0.51ドルで価格を受け入れ[1]、プロトコルは攻撃者の担保を操作されたレートで評価し始めました。

攻撃前後におけるTHEトークンの価格変動。

交換レートのインフレ(寄付により3.81倍)と価格操作(0.26ドル → 0.51ドル)の相乗効果により、攻撃者の借り入れ余力は概ね7倍に倍増しました。しかし、THEの実質的な市場深度は、このオラクルが報告した価値のわずかな一部に過ぎませんでした。

過剰拡大と崩壊(12:42 UTC以降)

借り入れた資産の第1弾を抽出した後、攻撃者は止めることもできましたが、さらに借りた資金を投入してTHEを買い増し、価格をさらに引き上げようとしました。これにより、ヘルスファクターは1に近い水準まで低下しました[1]。12:42 UTCに、ポジションは5,320万 THEでピークに達しました。

買い圧力が止まると、THEの肥大化した価格を支える要因は何もなくなりました。清算ボットやパニックになった保有者からの売り圧力が薄い買い板を圧倒し、THEの価格は約0.51ドルから約0.22ドルまで急落しました[1]。これは攻撃前の水準0.26ドルを大きく下回るものです。連鎖的な清算によって約4,200万 THEの担保が放出され[1]、プロトコルの最後の防衛線である、損失を抑制するための第三者清算人の介入が本格化しました。

清算の現実

DeFiレンディングにおいて、前提はシンプルです。ポジションが債務超過になれば、第三者の清算人が介入し、債務を返済し、割引価格で担保を押収し、プロトコルの支払能力を維持する。VenusのTHEインシデントは、このメカニズムを破壊したわけではなく、その限界を露呈させました。

介入の不十分さ

オンチェーンの清算データ(VenusのDuneダッシュボード[5]およびトランザクションレベルの分析に基づく)は以下を示しています:

| メトリクス | 値 |

|---|---|

合計清算トランザクション数 (vTHE, 3月15日) |

8,048件 |

| ユニークな清算実行者 | 254人 |

| 清算エントリーコントラクト | 0x0870...cf43 (Venus Core Pool Liquidator) |

| Venusからの借入合計 | 約1,490万ドル [1] |

| 残存不履行債務 | 約215万ドル [1] |

Duneダッシュボードは、0x0870...cf43をすべてのトランザクションの清算人として記録しています。このアドレスはVenusのCore Pool Liquidatorコントラクトであり、外部の誰でも清算を実行できるパーミッションレスな入り口です。実際の送信者をクエリすると、8,048件のトランザクションを巡って254の個別アドレスが清算機会を競い合っていたことが分かります。

8,048件のvTHE清算トランザクションのうち、8,039件は攻撃者のメインポジション(0x1a35)をターゲットにしていました。残りの9件は、価格急落に巻き込まれた、わずかなvTHEを保有していた無関係なユーザー4名に対するものでした。

参加者が多かったからといって、完全に損失が回収されたわけではありません。ボットたちはvTHEを押収し、BNB, BTCB, CAKE, USDC, WBNB建ての債務を返済しました。利益を実現するには、それらのTHEをオープン市場で売却する必要があります。5,300万 THEがわずか数百万円規模の深度しかない市場に投げ込まれた結果、差し押さえた担保は大規模なスリッページなしに安定資産へ変換することが不可能でした。その結果、215万ドルの債務はカバーできず、Venusのバランスシート上の不履行債務となりました。

2つのポジション、2つの結末

攻撃者は異なる担保タイプを持つ2つのポジションを操作していました[2]。これらには補完的な役割がありました。0x1a35は9ヶ月かけてTHEを蓄積し、肥大化した担保に対して価値ある資産を借り入れるためのメインポジションであり、0x737bは寄付バイパスをアトミックに実行し、USDCを担保にTHEを借り入れて交換レートをさらに引き上げるための攻撃用コントラクトでした。その清算結果は時期とメカニズムの両面で異なりました。

| アドレス | 担保 | TX数 | 債務返済額 | 結末 |

|---|---|---|---|---|

| 0x737b (攻撃コントラクト) | vUSDC |

603 | 72.9万ドル | 約35.9万ドルのTHE債務が残存 [1] |

| 0x1a35 (攻撃者ウォレット) | vTHE |

8,039 | 約1,200万ドル回収 | 約179万ドルの不履行債務 (押収したTHEが流動性枯渇) |

0x737bのポジションは、価格高騰フェーズの最中である12:04 UTCから最初に清算が始まりました[2]。その担保は158万 USDC(固定価値)であり、債務はTHE建てでした。ポジションはTHEが約0.26ドルの時に最小限の証拠金で作成されました。攻撃者がDEXでTHEを買い増し続け市場価格を約0.51ドルまで引き上げたため、THEの債務価値がUSDC担保額を大幅に上回り、清算がトリガーされました。清算人はUSDCを差し押さえましたが、603件のトランザクションを行ってもTHE債務を完済できず、約185万 THE(約35.9万ドル相当)が未払いとなりました[1]。これは意図的な設計である可能性が高いです。0x737bの目的は寄付バイパスのためにTHEを借りることであり、その任務遂行後はUSDC担保を失うコストは許容範囲内でした。

0x1a35の清算こそが本質です。その担保はTHEそのものでした。254台のボットが8,039件のトランザクションで清算を競い合いましたが、押収されたTHEはオラクル報告価格に近い価値で売却することはできませんでした。タイムラインがそのダイナミクスを示しています:

| 時間帯 (UTC) | TX数 | 債務返済額 | フェーズ |

|---|---|---|---|

| 12:00-12:59 | 3,416 | 約383万ドル | THE価格急落中、最大のスリッページ |

| 13:00-13:59 | 4,626 | 約1,040万ドル | 価格安定化、清算のバルク処理 |

両ポジションともプロトコルの損失に寄与しました。0x737bの未払いTHE債務から約35.9万ドル、残りは0x1a35の流動性のないTHE担保によるものです。Venusから借り入れた合計約1,490万ドルのうち[1]、清算人は大部分を回収することに成功しましたが、残りの約215万ドルがVenusのバランスシート上の不履行債務となりました。

Dune集計値に関する注意: VenusのDuneダッシュボード[5]は、

daily_market_infoテーブルからの日次スナップショット価格を使用して、差し押さえられた担保および返済された債務を評価しています。THEの価格は日中に約0.53ドルから0.22ドルへと急落したため、Duneから導き出された米ドル数値(上記の時間別の内訳や以下の収益側数値を含む)は、リアルタイムの値と乖離する可能性があります。公式な数値が利用可能な箇所(借り入れ総額約1,490万ドル、不履行債務約215万ドル[1])については、それを通説的ソースとして使用しています。米ドルの絶対値は変動する可能性があるものの、根底にあるトレンドや結論は一貫しています。

資金追跡(Following the Money)

清算データはポジションがいかに解消されたかを示しています。攻撃者の実質的な損益(簿価)を理解するには、個々のトランザクションの枠を超え、投資額と清算後の保有資産を比較する必要があります。

投資額

攻撃者の資金調達チェーン:Tornado Cashを通じて受領した7,447 ETHをAaveに担保として預け入れ、992万ドルのステーブルコインを借り入れ、9ヶ月かけて複数のウォレットに分散して THE および vTHE を取得しました。この992万ドル全額がVenus上の THE ポジションに変換されました。攻撃後、THE担保はすべて清算され、この投資は事実上消滅しました。

Venusからの借入資産

ピーク時(12:42 UTC)、攻撃者はVenusから合計約1,490万ドルを借り入れていました[1]:

| アドレス | 担保 | 借入資産 |

|---|---|---|

| 0x1a35 (攻撃者ウォレット) | 5,320万 THE |

667万 CAKE + 2,801 BNB + 1,972 WBNB + 158万 USDC + 20 BTCB |

| 0x737b (攻撃コントラクト) | 158万 USDC |

463万 THE |

借り入れ資産すべてが利益として手元に残ったわけではありません。そのかなりの部分が攻撃の中にリサイクルされていました:

- 0x1a35は繰り返しVenusから

BNBを借り、それをTHEに交換し、そのTHEを直接vTHEコントラクトに寄付して価格のポンプとレートのインフレを維持しました[1]。 - 0x737bはフェーズ3の間に48回のトランザクションを実行しました(関数シグネチャ

0x91f38bff)。そのうち2回は価値ある資産(CAKE,WBNB)を借りて保持しました:トランザクション 0x4253a8...eca296 および 0xfd64d0...154808。残りは借りて・交換して・寄付するループであり、資産を借りてTHEに交換し、それをvTHEに寄付しました。 - 0x737bが借りた**158万

USDC**は、即座に自身の担保として再供給されました[1]。このUSDCは後に清算時に差し押さえられ、プロトコルの外へ出ることはありませんでした。 - 0x737bによって借りられた**463万

THE**は、直接vTHEコントラクトへ寄付され、交換レートをさらに押し上げました[1]。

攻撃者の手元に残った資産

両方のVenusポジションが清算された後、攻撃者管理下にあるすべてのアドレスの最終的なトークン残高を(DeBank経由で)確認しました:

| アドレス | トークン | 保有数 | 米ドル換算額 |

|---|---|---|---|

| 0x1a35 | CAKE |

1,500,000 | 約224万ドル |

| 0x1a35 | BTCB |

20 | 約148万ドル |

| 0x1a35 | WBNB |

200 | 約14万ドル |

| 0x737b | WBNB |

1,972.53 | 約133万ドル |

| 0x737b | CAKE |

16,093 | 約2万ドル |

| 合計保持額 | 約521万ドル |

Aaveのポジション(7,447 ETHの担保、約992万ドルの債務)は未精算のまま(ヘルスファクター1.45)残っています。992万ドルのステーブルコインはBNB Chainに引き出され THE に変換されましたが、これによりAaveの債務が減るわけではありません。Aaveの視点から見れば、攻撃者は十分な担保を持つ借り手に過ぎません。攻撃者は債務を差し引いた ETH へのアクセスを保持し続けています。

オンチェーン上の純損益

| 米ドル | |

|---|---|

総投資額 (Aaveの借入 → THE へ変換、すべて清算で喪失) |

-992万ドル |

| 総保持額 (清算後に残ったVenusからの借入資産) | +約521万ドル |

| オンチェーン上の純損失 | 約-471万ドル |

オンチェーンでの運用は明らかに赤字でした。Venusから借り入れた約1,490万ドルのうち、攻撃者の手元に残ったのは約521万ドルのみです。残りは THE の寄付ループにリサイクルされるか、清算で没収されるか、またはプロトコルの不履行債務として吸収されました。

プロトコルの損失

すべての清算完了後、Venusには約215万ドルの不履行債務が残りました[1]:

| 資産 | 金額 | 米ドル換算額 |

|---|---|---|

CAKE |

約118万個 | 約179万ドル |

THE |

約185万個 | 約36万ドル |

| 不履行債務合計 | 約215万ドル |

価値配分

| 関係者 | 純損益 | 備考 |

|---|---|---|

| 攻撃者 (オンチェーン) | 約-471万ドル | 992万ドル投資に対し、約521万ドルを残存 |

| Venus Protocol | -215万ドル | 全清算後の不履行債務[1] |

| 第三者清算人 | 不明 | 254台のボットが参加。損益は THE のエグジット価格に依存 |

| 攻撃者 (中央集権取引所) | 不明 | パーペチュアルポジションの可能性あり。検証不能 |

一般的なDeFiエクスプロイトでは、プロトコルやLPが損を被り、攻撃者が利益を得て、その間の「乖離した価値」が清算人やアービトラージャー、ブロックビルダーなどの第三者に流れるという構図です。この事例はそのパターンを打ち破っています。攻撃者自身もオンチェーンで損失(約471万ドル)を出したのです。この損失がオフチェーンでのポジション(中央集権取引所でのデリバティブなど[3, 4])で相殺されていたかどうかは検証不能です。

教訓:3つの防衛線

今回の攻撃は既知の脆弱性を突き、教科書的なレバレッジループを使用し、それでも215万ドルの不履行債務を出しました。真の失敗は単一のメカニズムによるものではなく、リスクスタック全体に存在する脆弱性が複合的に作用したことによるものです。

第1の防衛線:エクスポージャー制限

Venusの供給上限は標準的な mint パスのみを制限していました。vToken コントラクトへの直接送金はこれを完全にバイパスしました。会計上の前提に基づいたリスク管理は、期待された預け入れフローだけでなく、可能な限りの状態変化オペレーションすべてに対してその前提を検証しなければなりません。

第2の防衛線:資産評価

Resilient Oracleの報告価格(約0.51ドル)は集約市場価格に近く、BoundValidatorは37分間Binanceの極端なフィードを正しく拒絶しリバートしました[1]。しかし、流動性の低い数十万ドル規模の市場において、数千万ドル相当の担保に対しては「正しい」市場価格であっても意味を成しません[3]。このポジションにより攻撃者は約1,490万ドルを借り入れることができましたが[1]、実際に清算される際、THE担保はオラクル報告価格のほんの一部しか実現できず、215万ドルの不履行債務の一因となりました。流動性の低いトークンにとって、ノミナル上の過剰担保は、担保がオラクル価格で売却できない限り、現実的な安全マージンの役割を果たしません。レンディングプロトコルは、マーケット深度、想定されるスリッページ、集中リスクを考慮した流動性調整済み担保評価を導入すべきです。

第3の防衛線:清算

レンディングモデル全体は、ポジションが債務超過になった際、清算人が介入しプロトコルを救済するという前提に立っています。今回のインシデントでは、254台の清算ボットが vTHE ポジション単体に対して8,048件のトランザクションを実行しました。清算市場はアクティブで競合的でした。それでも不十分であり、215万ドルの不履行債務が残りました。問題は清算人の不足ではなく、流動性の不足でした。5,300万 THE が数百万ドルしか深度のない市場にぶつかった時、どれほどボットが競い合っても、差し押さえた担保を未払い債務を賄えるだけの価値に変換することは困難でした。担保の実現価値がオラクル上の価格と著しく乖離している場合、プロトコルは清算を信頼できる最終的なバックストップとして扱うことはできません。

監視の欠落

9ヶ月間の蓄積フェーズは当初からオンチェーンで可視化されていました。特定の単一エンティティが供給上限に近づき、流動性の低い資産への集中度を高め、数ヶ月かけて段階的にポジションを構築していたのです。Venusは「一部のコミュニティメンバーが本インシデントの前からこのアドレスに注意喚起していた」ことを認識していましたが、「アドレスは当時プロトコル制限の範囲内で完全に機能していた」と述べ、パーミッションレスなプロトコルとして「疑念だけではアドレスを凍結したりブラックリスト化することはできず、またすべきではない」としています[1]。再発防止策として、Venusは「異常な蓄積パターンをフラグ立てし、ガバナンスレベルの審査をトリガーできるオンチェーンリスク監視メカニズムを模索している」と回答しています[1]。

見逃されたシグナルは、緩やかな蓄積期間にとどまりません。Venusの事後検証レポート[1]によれば、オラクルの防御メカニズムは設計通り機能していました。BoundValidatorはBinanceの極端なデータフィードを拒絶し、37分間リバートすることで、最初の操作ウィンドウ間の価格更新をブロックしていました。しかし、どの監視システムもこの異常をエスカレートさせることはありませんでした。単一のエンティティが供給上限の3倍を超える供給を保持している市場において、オラクルが絶えずリバートしている状況は、高い危険度を示すリアルタイム信号です。37分間は重大なウィンドウです。もしこれが自動化されたサーキットブレーカーや、人手による精査をトリガーしていれば、オラクルが再収束する前に THE 市場を一時停止し、巨額の被害を食い止めることができたはずです。これはより広範な欠落を露呈させました――異常が発生し、警告やエスカレーションのパスなしに黙って解消されるような防衛メカニズムは、単純な攻撃に対してしか機能しないという点です。

これは2つの異なる能力の欠如を指し示しています。1つ目は長期的なポジション監視です。特定のエンティティの流動性の低い資産への集中度が、供給上限やマーケット深度、清算キャパシティに対して時間の経過とともにどう変化するかをトラッキングすることです。9ヶ月間の蓄積中、どのトランザクションも悪意のあるものではなく、ルール違反もありませんでした。2つ目はリアルタイムのオラクル健全性監視です。資産の異常集中を伴う市場で持続的なオラクルの異常を検出し、サーキットブレーカーメカニズムにエスカレートさせることです。どちらも、個別のトランザクションを超えて、複数のアドレスや時間枠をまたいでオンチェーンの状態変化を相関させ、リスクが現実化する前に体系的なリスクを表面化させる、継続的な監視インフラを必要とします。

結論

Venusでの THE インシデントは、斬新な脆弱性を露呈させたわけではありません。既知の攻撃手法であっても、忍耐強く実行されれば、各層が互いに防衛してくれるだろうという甘い前提を持つプロトコルのリスクスタック全体をいかに圧倒できるかを示しました。警告シグナルは数ヶ月前からオンチェーンで見えていたにもかかわらず、検知と介入の間の溝は解消されていません。流動性を意識したリスクパラメータ、自動化されたサーキットブレーカー、ポジションレベルの監視を通じてそのギャップを埋めることこそ、このインシデントがDeFiレンディングコミュニティに残した教訓です。

参考文献

- [1] Venus Protocol, "$THE Market Incident: Post-Mortem": https://community.venus.io/t/the-market-incident-post-mortem/5712

- [2] AllezLabs, "Venus Protocol THE Incident Timeline": https://x.com/AllezLabs/status/2033239532355858536

- [3] hklst4r, "Venus THE Attack Analysis": https://x.com/hklst4r/status/2033192855443808515

- [4] EmberCN, "Venus THE Attacker Fund Flow": https://x.com/EmberCN/status/2033204517467308144

- [5] Venus Protocol Liquidation Dashboard (Dune): https://dune.com/xvslove_team/venus-liquidations

BlockSecについて

BlockSecは、フルスタックのブロックチェーンセキュリティおよび仮想通貨コンプライアンスプロバイダーです。当社は、コード監査(スマートコントラクト、ブロックチェーン、ウォレットを含む)、攻撃のリアルタイム迎撃、インシデント分析、不正資金追跡、およびAML/CFT義務遵守を支援する製品とサービスを開発し、プロトコルおよびプラットフォームのライフサイクル全体をサポートします。

BlockSecは権威あるカンファレンスで複数のブロックチェーンセキュリティ論文を発表し、DeFiアプリケーションのゼロデイ脆弱性を複数報告、ハッキングを阻止し2,000万ドル以上の資産を救い出し、数十億ドルの暗号資産を保護してきました。

-

公式ウェブサイト: https://blocksec.com/

-

公式Twitterアカウント: https://twitter.com/BlockSecTeam