MetaSleuth(https://metasleuth.io)は、仮想通貨の追跡と調査プラットフォームです。市場の動きを監視したり、犯罪活動の資金の流れを追跡したり、DYOR(Do Your Own Research - 自分で調べる)を行って詐欺を回避したりするのに役立ちます。20以上のブロックチェーンをサポートしており、コミュニティで広く調査に使用されています。

この記事では、Solana上のミームTIMトークンにおける「スマート」マネーをMetaSleuthで追跡する方法を紹介します。このトークンは、TIMトークンを購入して数百万米ドルを稼いだプロジェクト関係者によって批判されていました。この記事で使用するアドレスは9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZyです。この記事では、9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZyを9wAfrと表記します。

検索を開始する

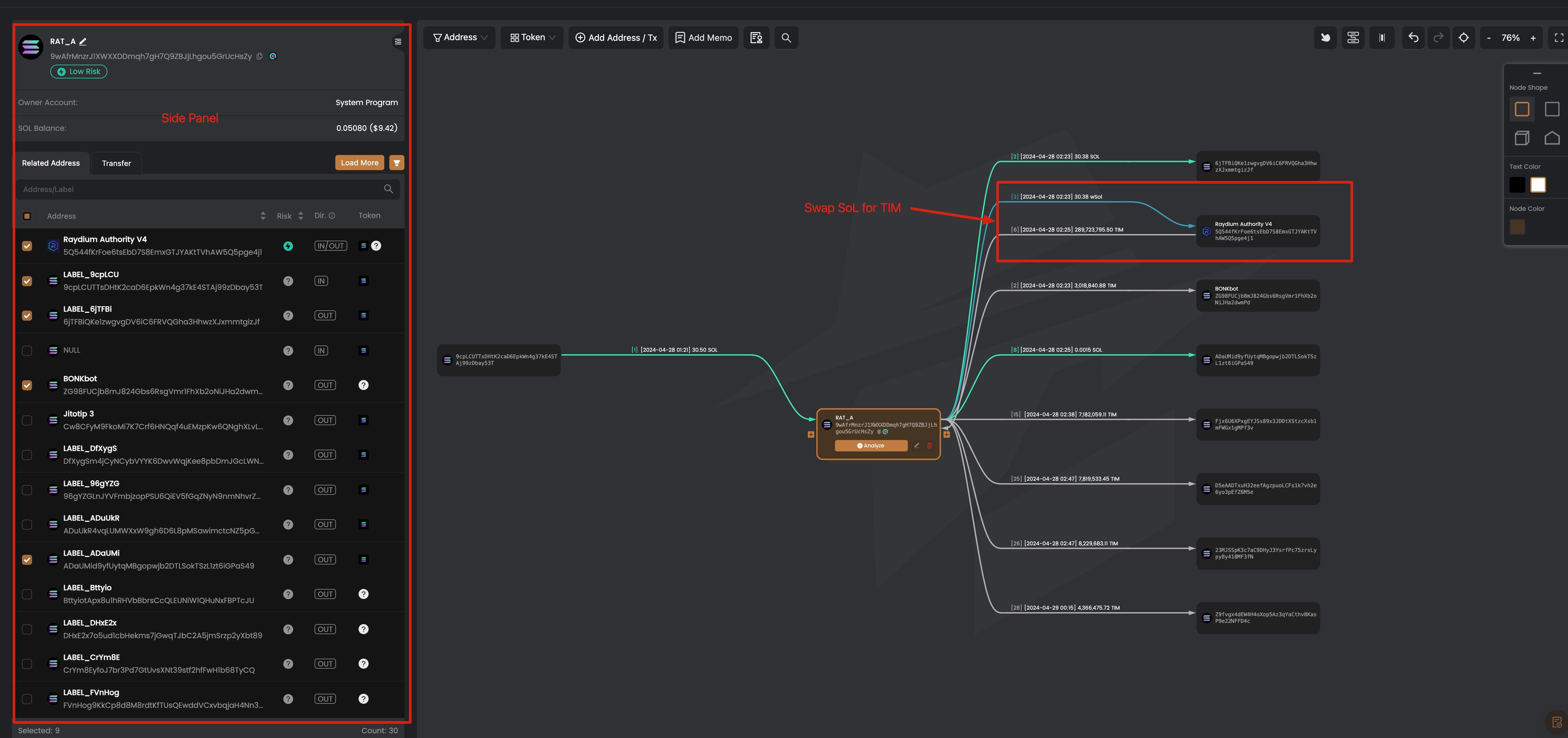

まず、MetaSleuthに9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZyというアドレスを入力します。ツールはインテリジェントな分析を実行し、初期化された結果を表示します(以下の図に示すとおり)。

左側はアドレスのサイドパネルで、メインキャンバス上のアドレスをクリックすると表示されます。メインキャンバス上のノードはアドレスを意味し、ノード間のエッジは各トークンの集計されたトークン転送を表します。つまり、2つのノード間で1つのトークンを転送する複数のトランザクションがあっても、それらの間には1つのエッジしか存在しません。エッジをクリックすると、詳細なトランザクションを表示できます。

結果から、Raydiumでのトークンスワップが見られます。30.38 wSoLがRaydiumに流入し、288,723,795.50 TIMが流出しました。先ほど述べたように、エッジは集計されたトークン転送です。エッジをクリックすると、より詳細な情報を確認できます。

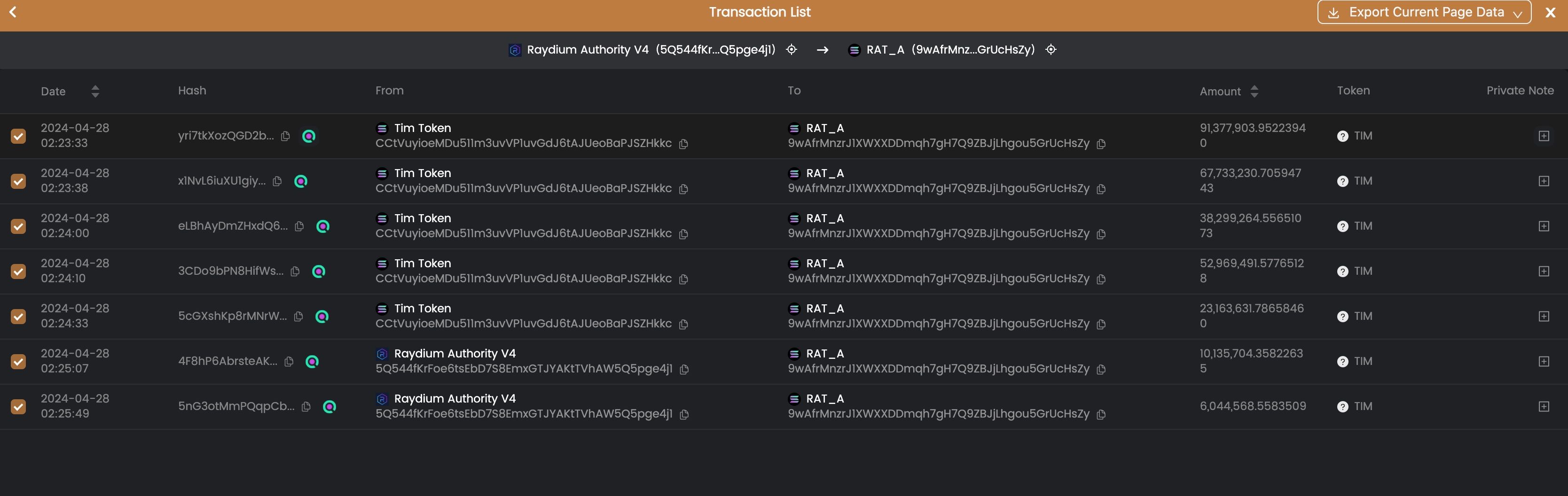

トランザクションリストには、アドレス9wAfrMnzrJ1XWXXDDmqh7gH7Q9ZBJjLhgou5GrUcHsZyとRaydium間のトランザクションが表示されます。

トランザクションリストから、9wAfrが2分間で、04-28 02:33:33から04-28 02:25:49の間に、30.38 SoLを使用して288,723,795.50 TIMトークンをスワップしたことがわかります。

資金の流れを追跡する

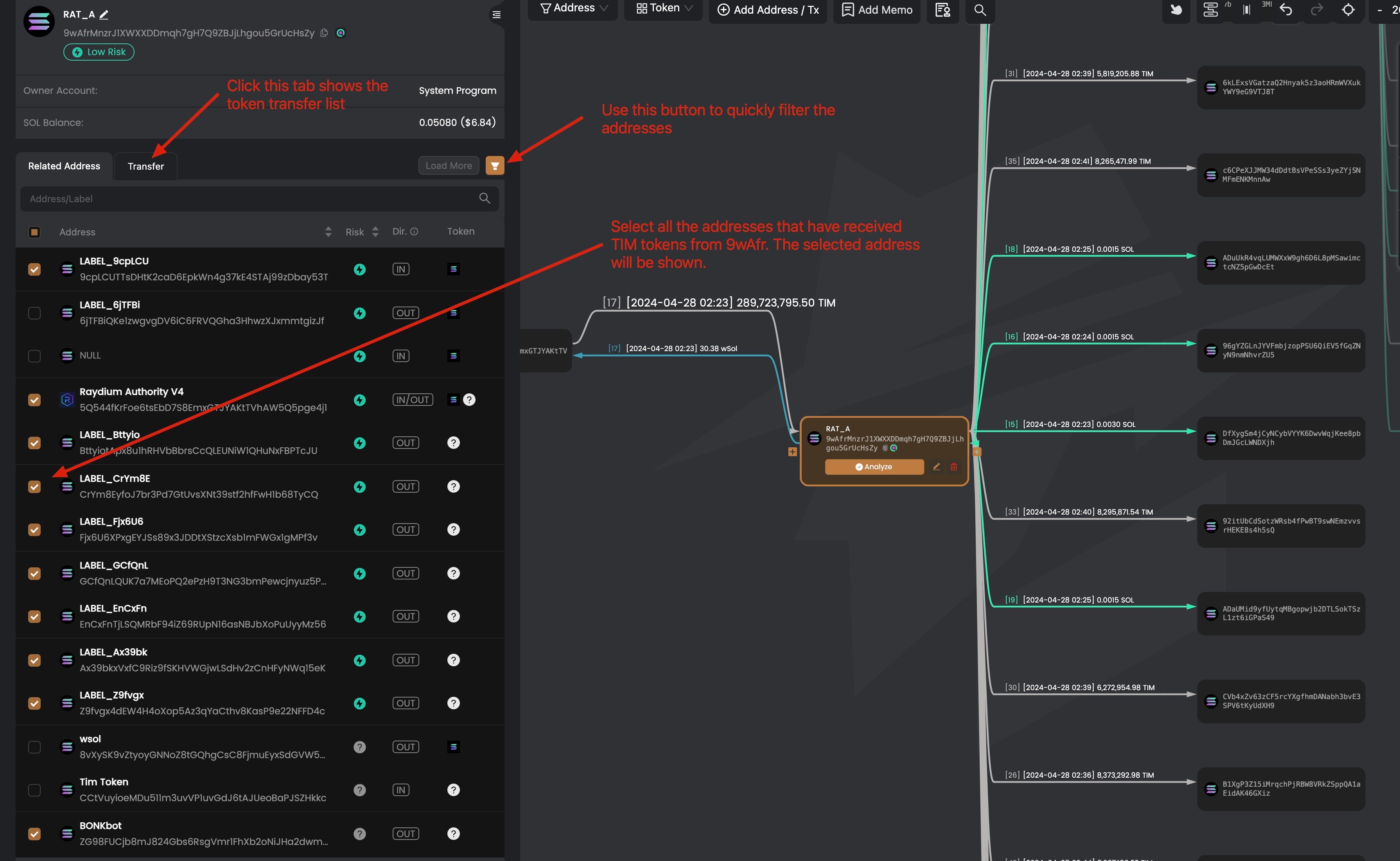

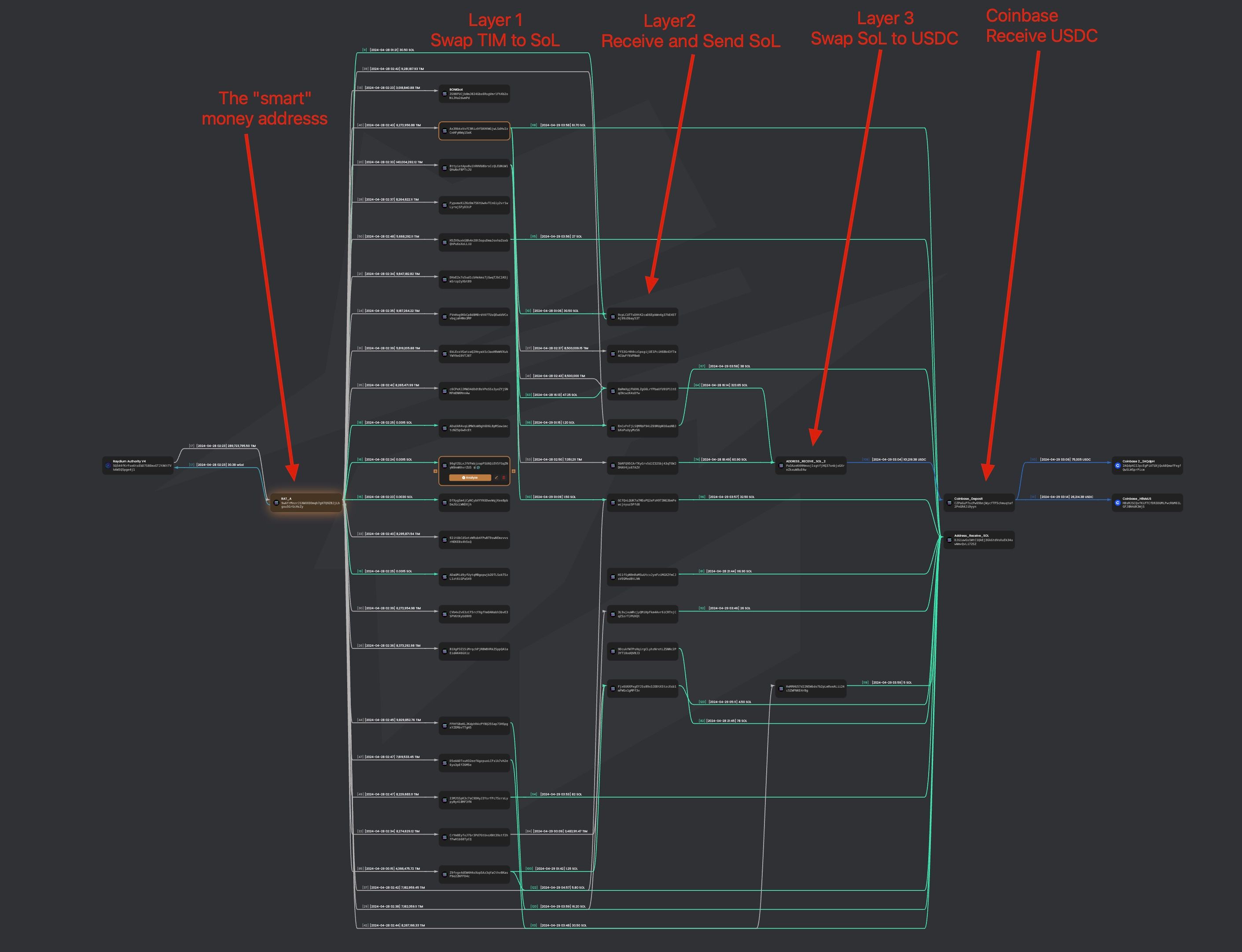

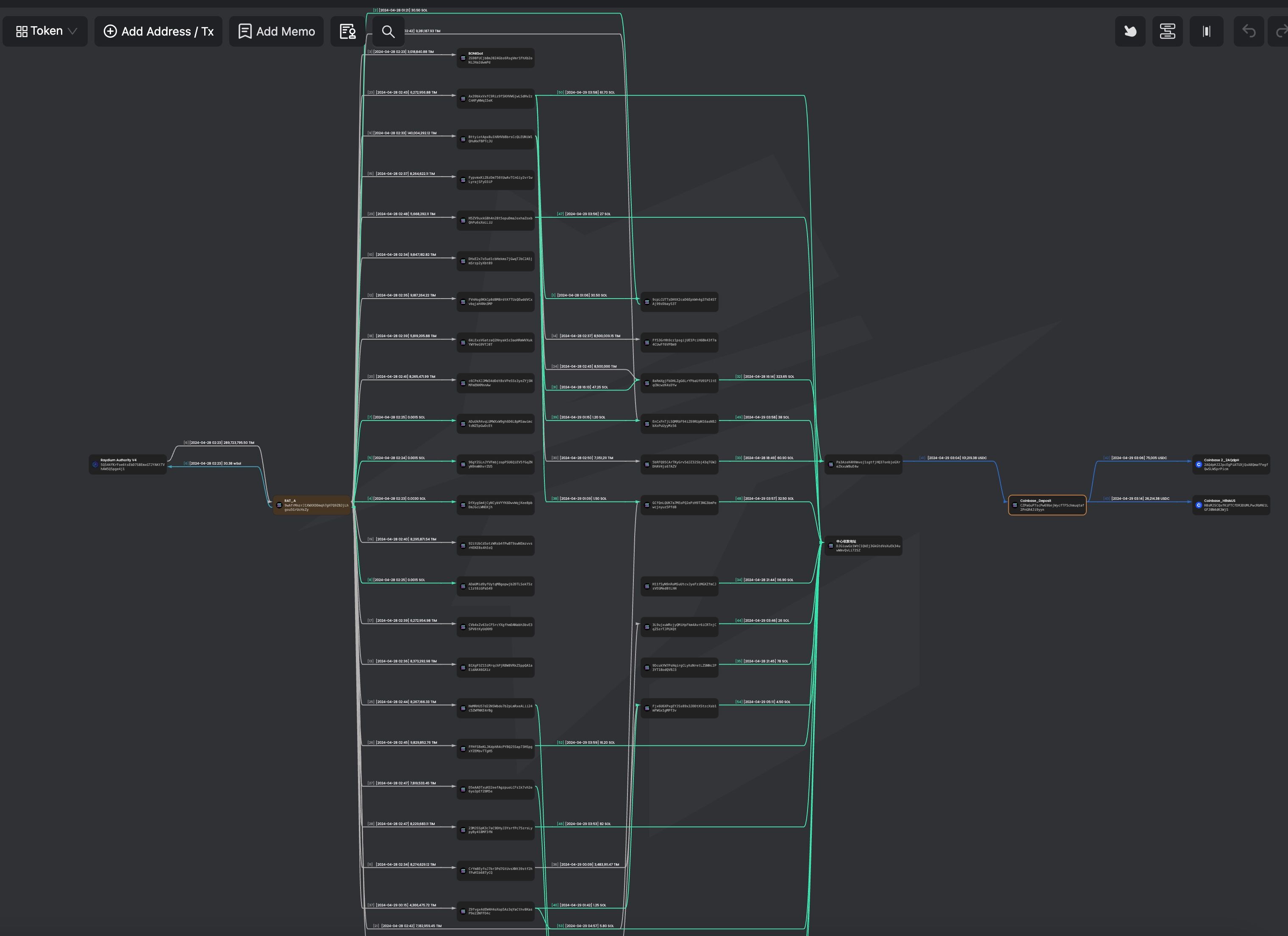

TIMトークンを受け取った後、アドレス9wAfrは利益を得るためにTIMトークンを売却しようとします。9wAfrアドレスを直接使用してトークンを売却するのではなく、3層のアドレスを使用して追跡を隠蔽します。どのようにしてこれが実現されたのでしょうか?

資金の流れを追跡するために、まずアドレス9wAfrから転送されたTIMトークンを見つけます。アドレス9wAfrをクリックしてサイドパネルを表示し、出力されたTIMトークンをすべて選択できます。

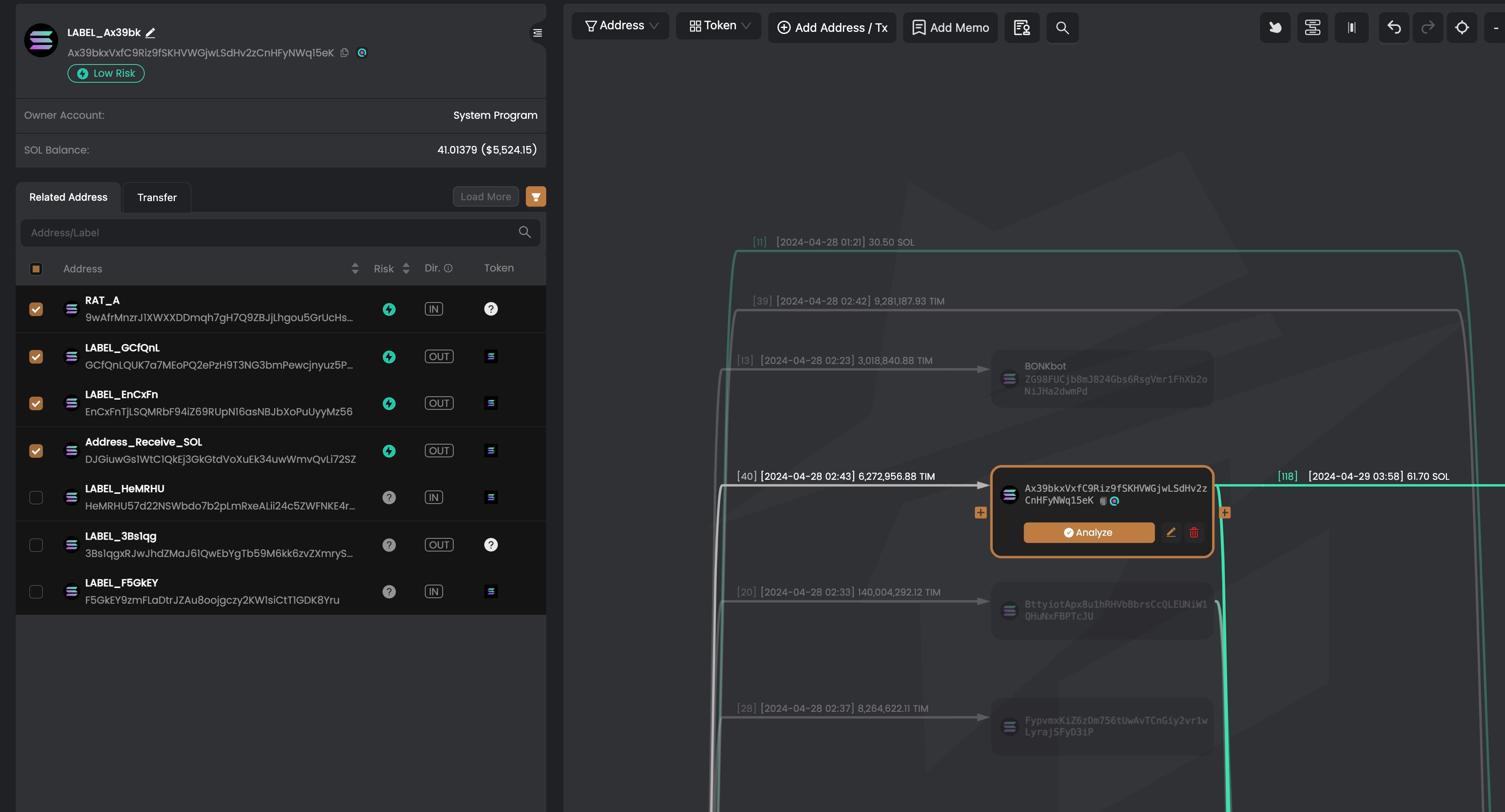

TIMトークンを受け取ったアドレスを選択した後、アドレスのノードをクリックしてトークンフローをさらに追跡できます。たとえば、アドレスAx39bkxVxfC9Riz9fSKHVWGjwLSdHv2zCnHFyNWq15eKをクリックすると、このアドレスが受け取ったTIMトークンをSoLにスワップし、SoLをDJGiuwGs1WtC1QkEj3GkGtdVoXuEk34uwWmvQvLi72SZに転送したことがわかります。

同様の方法を使用して、9wAfrからTIMトークンを受け取った他アドレスを追跡できます。そして、アドレスには3つの異なる状態があることがわかりました。

- 状態1:受け取ったトークンはまだアドレスにある

- 状態2:受け取ったトークンはSoLにスワップされ、

DJGiuwGs1WtC1QkEj3GkGtdVoXuEk34uwWmvQvLi72SZに転送された - 状態3:受け取ったトークンはSoLにスワップされ、

Pa3AzeK4HHmvoj1sgtfjHQ37onbjoGXreZkxuW8uE4wに転送された

一部のアドレスはTIMトークンを別のレイヤーに転送していることに注意してください。

Coinbaseへの入金

さらに、SoLはUSDCにスワップされ、Coinbaseの入金アドレスCZPaGuP7scPw69bnjWycfTF5chmuqtaf2PnGR4Ji9yynに転送されることがわかりました。

利益

アドレス9wAfrの推定利益を計算してみましょう。

TIMあたりの現在の価格0.00004995 SoLを使用すると、利益率は400倍以上((476 -1)x 30.38 SoL x 130 USD/SoL = 180万米ドル)であることがわかります。

グラフは、購入時期とTIMトークンの売却開始時期を示しています。

「スマート」マネー?

コミュニティは、この記事で分析されたアドレスと、数百万米ドルを稼いだ別のアドレス(DmHDP8BNRUMNkwqD145zudhJGKuEZgAMyZi7BsvEnMNv)が内部関係者であると疑っています。その理由は以下のとおりです。

- 2つのアドレスは、取引履歴のない新しいアドレスである

- トークンローンチの直前にSoLを受け取り、すぐに大量のTIMトークンを購入した

- 資金の流れを隠蔽するために、複数のレイヤーのアドレスを使用した

これらのアドレスの本当の身元はわかりません。しかし、すべてのトランザクションは公開されています。誰でもMetaSleuthを活用して、あらゆるプロジェクトやアドレスについて自分で調査できます。

詳細については、MetaSleuthドキュメントとウェブサイトをお読みください。

分析結果を保存しました。クリックすると詳細を表示できます。

購読して10%オフ割引をお楽しみください

MetaSleuthにサインアップする際は、招待コードBLOCKSECを使用すると、サブスクリプションが10%オフになります。

https://metasleuth.io/?invite-code=BLOCKSEC