USDTの10年:機会とリスク

テザー社が2014年にUSDTを発表してから10年が経過した。ステーブルコインの取引高は2024年に27.6兆ドルに達し、2025年には時価総額が2,500億ドルを超え、年間取引高は36.3兆億ドルに達すると予測されている。 不換紙幣やその他の準備資産と結びついた価格の安定性により、ステーブルコインは国境を越えた取引、財務管理、消費者決済に広く利用されている。 しかし、USDTの匿名性は、不正な金融に好まれるツールにもなっている。2025年、"Xinkangjia "詐欺スキャンダルは、USDTが資金収集とロンダリングにどのように悪用され、巨額の投資家損失をもたらしたかを明らかにした。 この記事では、犯罪者がブロックチェーン全体でどのようにUSDTを悪用しているかを検証し、企業やユーザーがどのように身を守ることができるかを紹介します。

主要ブロックチェーンにおけるUSDT

USDTは複数のチェーンで発行されているため、犯罪者がチェーンをまたいで資金を移動させ、検出を回避することは容易です:

-

トロン(TRC-20):トロン(TRC-20):758億ドルの供給、低手数料、大量取引、マイクロロンダリングに有利。

-

イーサリアム(ERC-20)**:790億ドルの供給。DeFに統合され、「偽の投資」取引を隠蔽するために使用される。

-

BNBチェーン (BEP-20):BNBチェーン(BEP-20): $7.4B供給; 緊密な取引所統合-キーロンダリングルート。

-

ソラナ(SPL)**:ロンダリングのサイクルを短縮する。

-

ポリゴン(ERC-20)**:供給量$1.4B; スケーリングレイヤー - 大規模な不正送金を分散させることが多い。

このマルチチェーン分散は追跡の難易度を高める。BlockSecのPhalcon ComplianceとMetaSleuthは、主要なEVMチェーンと20以上のクロスチェーンブリッジを完全にカバーし、リアルタイムの検出とフォレンジックを提供します。

USDTを使った6つの新たな犯罪手口

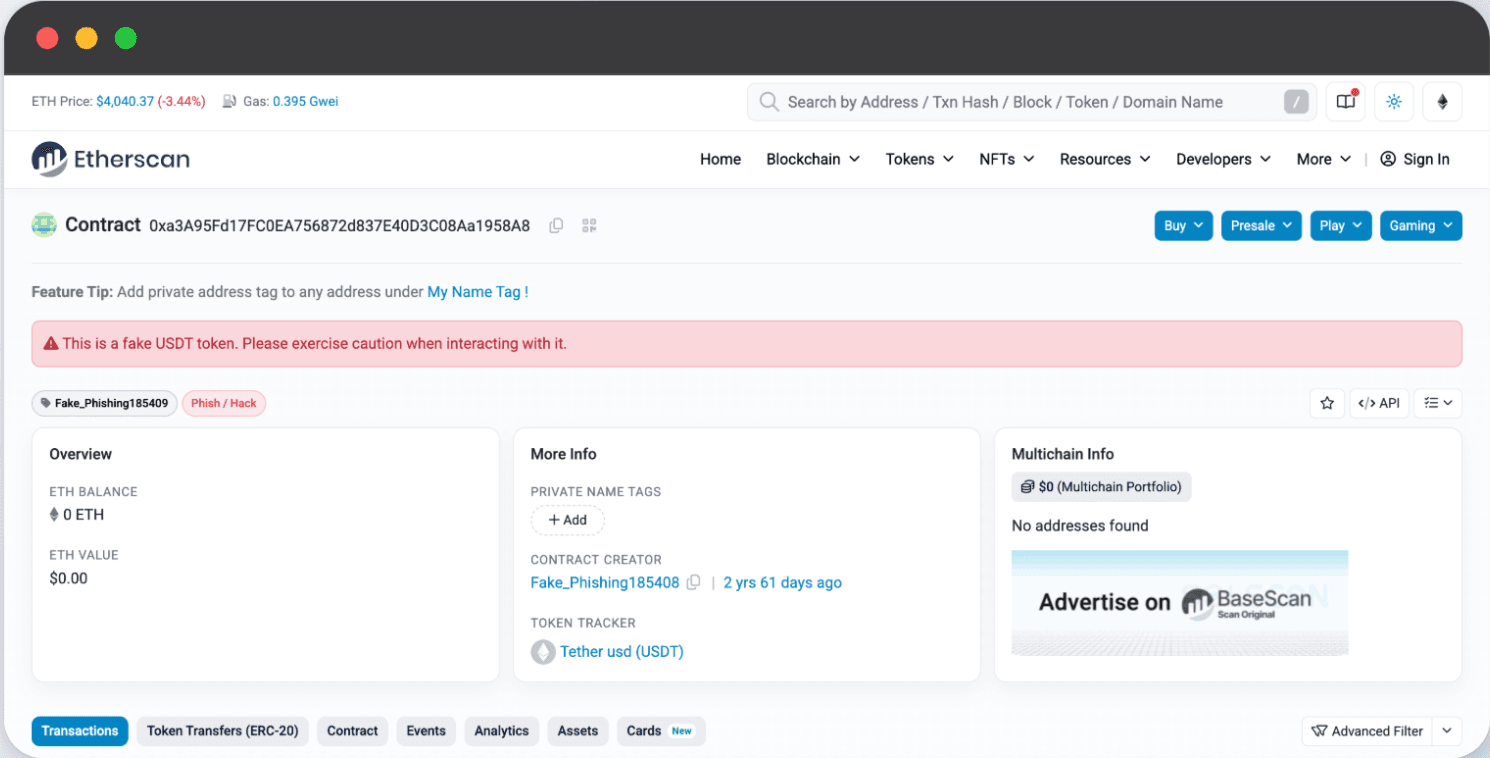

1.**偽のUSDT

犯罪者は偽のトークンを偽造したり、取引記録を改ざんしたりして、経由してユーザーを詐欺します:

-

市場より5~10%安い「割引」OTC取引

-

偽の送金スクリーンショットでユーザーを騙し、フィアットを前払いさせる。

-

偽のUSDT残高」を持つ悪質なウォレットアプリ

➡️ BlockSecのMetaSuitesブラウザ・プラグインのようなツールや、何億ものエントリーを含むリスクラベル付きアドレス・データベースを使えば、偽のトークンに即座にフラグを立てることができる。

2.**ブラックUSDT

2.**ブラックUSDT

詐欺、ギャンブル、人身売買、またはテロ資金を経由して洗浄された資金:

-

ミュールアカウントを使用した**「スコアランニング」プラットフォーム**。

-

貸し出しと流動性プロトコルを通じた DeFi mixers

-

取引所へのクロスボーダーOTC取引

➡️ 取引所や決済プロバイダーのような企業にとって、ブラックUSDTを受け入れることは、資産の凍結、ライセンスの取り消し、巨額の罰金、さらには刑事告発につながる可能性があります。ファルコン・コンプライアンスは、アドレス・スコアリング、ファンド・トレース、AIによる異常検知により、リスクのある流入を検知し、プラットフォームが汚染される前に不正な入金をブロックします。

3.**盗まれたUSDT

手口はフィッシングから進化しています:

-

プラグインの乗っ取り** ウォレットキーを盗む

-

スマート・コントラクトの悪用**プロトコルの流出(例:2024年に1億2000万ドルが盗まれる)

-

SDKにバックドアを注入するサプライチェーンハック**(知名度の高いBybit事件に見られるように)

-

悪意のあるアップグレード** EIP-7702のような新機能の悪用(SeedifyFundやGriffin_AIへの攻撃で使用されている)

➡️ BlockSecのPhalcon Securityはライブ攻撃を阻止し、Phalcon Complianceは攻撃者にリンクされたアドレスをブラックリスト化してロンダリングを防止する。2,000万ドル以上の資産**がBlockSecのホワイトハット介入によって救出されている。

4.**USDTロンダリング

現代のロンダリング = マルチチェーンホップ + DeFiネスティング:

1.資金を10~20の "中間ウォレット "に分ける

2.クロスチェーンブリッジ+DeFiループ(borrow-stake-swap)を使う。

3.オフショア取引所経由でキャッシュアウト

➡️ Phalcon Complianceはクロスチェーンファンドグラフを再構築し、「ループパターン」を検出し、FATFに沿ったコンプライアンスレポートを提供します。

5.USDT「スコア・ランニング」プラットフォーム。

Muleプラットフォームは、「在宅勤務」の広告で個人(学生、失業者)を募集する:

-

利用者は個人の銀行カード

-

不正なUSDTを受け取る → 犯罪者の口座にフィアットを送金する

-

1~3%の手数料を得る

➡️ Phalcon Compliance は、異常な「複数口座の資金プール」と「高頻度のマイクロ送金」を検出し、ミュールネットワークをピンポイントで特定する。

6.USDTネズミ講。

詐欺師はUSDT投資を「ローリスク・ハイリターン」と偽装しています:

1.偽のペルソナ(インフルエンサー、「投資の達人」)。

2.会費(1,000~10,000USDT)を使ったマルチレベル紹介。

3.流入が途絶えると崩壊-運営者は全資金とともに消滅する

➡️ ユーザーは警戒を怠らないこと: 「保証されたリターン」=赤信号。

結論

USDTは暗号経済において諸刃の剣となっている。USDTは効率的なクロスボーダー決済を可能にする一方で、偽のトークン、資金洗浄スキーム、詐欺ネットワークを通じて、不正行為者による悪用は金融の健全性に深刻なリスクをもたらす。これらの脅威に対抗するには、高度なコンプライアンス・ツールとリアルタイムのインテリジェンスが必要です。 BlockSecのPhalcon ComplianceとMetaSleuthは、企業がUSDTの不正なフローを検出、追跡、ブロックできるようにします。

行動を起こす

今日からコンプライアンスを強化しましょう。

👉 デモを予約して、BlockSecがどのように不正なUSDTフローを阻止し、規制当局や顧客との長期的な信頼関係を構築するのに役立つかを学んでください。