はじめに

この記事では、MetaSleuthを使用してSolana上のミームコインGMEを追跡する方法をデモンストレーションします。

MetaSleuthは、仮想通貨の追跡と調査のために特別に設計されたプラットフォームであり、ユーザーはDYOR(Do Your Own Research)のためにオンチェーンツールを活用する必要があります。資金追跡、資金フローの可視化、リアルタイムトランザクション監視、分析結果の保存と共有などの多様な機能を提供しています。MetaSleuthは、市場の動きを監視し、犯罪活動における資金の流れを追跡し、ユーザーが詐欺を回避するための独立した調査を行うのを支援します。20以上のブロックチェーンをサポートするMetaSleuthは、さまざまな調査目的でコミュニティに広く利用されています。

6月3日午前8時3分、ウォレットアドレス4VnL1GoHxM3XnFTU1MeZnrLGG3zu9jC2SryANwsD6HMLは、$GMEが上昇を開始してからわずか6分後に、0.004373の価格で約400万GMEを17,000ドルで購入しました。6分後、ポジション全体が売却され、13,265.06ドルの収益が生成されました。これは約1.7倍のリターンです。売買のタイミングは極めて正確でした。

MetaSleuthを使用したSolana上のスマートマネーの追跡:ケーススタディ

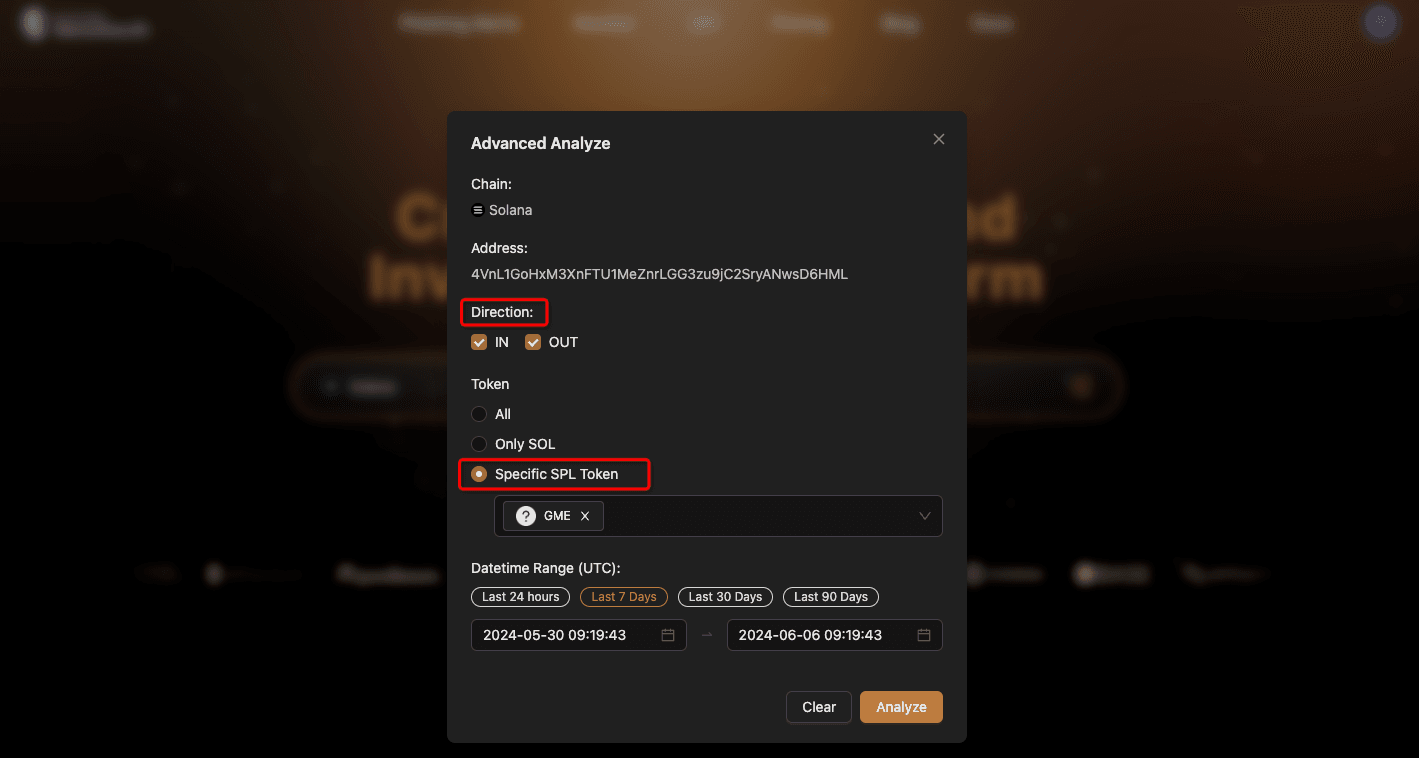

まず、オプションから「Solana」を選択し、アドレス4VnL1GoHxM3XnFTU1MeZnrLGG3zu9jC2SryANwsD6HMLを入力して、「Advanced Analyze」を押します。

目標は、このウォレットアドレスにおける$GMEのフローを分析するという非常に具体的なものであるため、分析前に条件をさらに絞り込むことで、結果をより正確にすることができます。

- まず、「Direction」で目的の資金フローの方向を選択します。

- 次に、特定のトークンアドレスを入力して範囲をさらに絞り込むことができます。ここでは、「Specific SPL Token」を選択し、$GMEトークンコントラクトアドレス8wXtPeU6557ETkp9WHFY1n1EcU6NxDvbAggHGsMYiHsBを貼り付けます。

- 最後に、希望する期間でフィルターします。

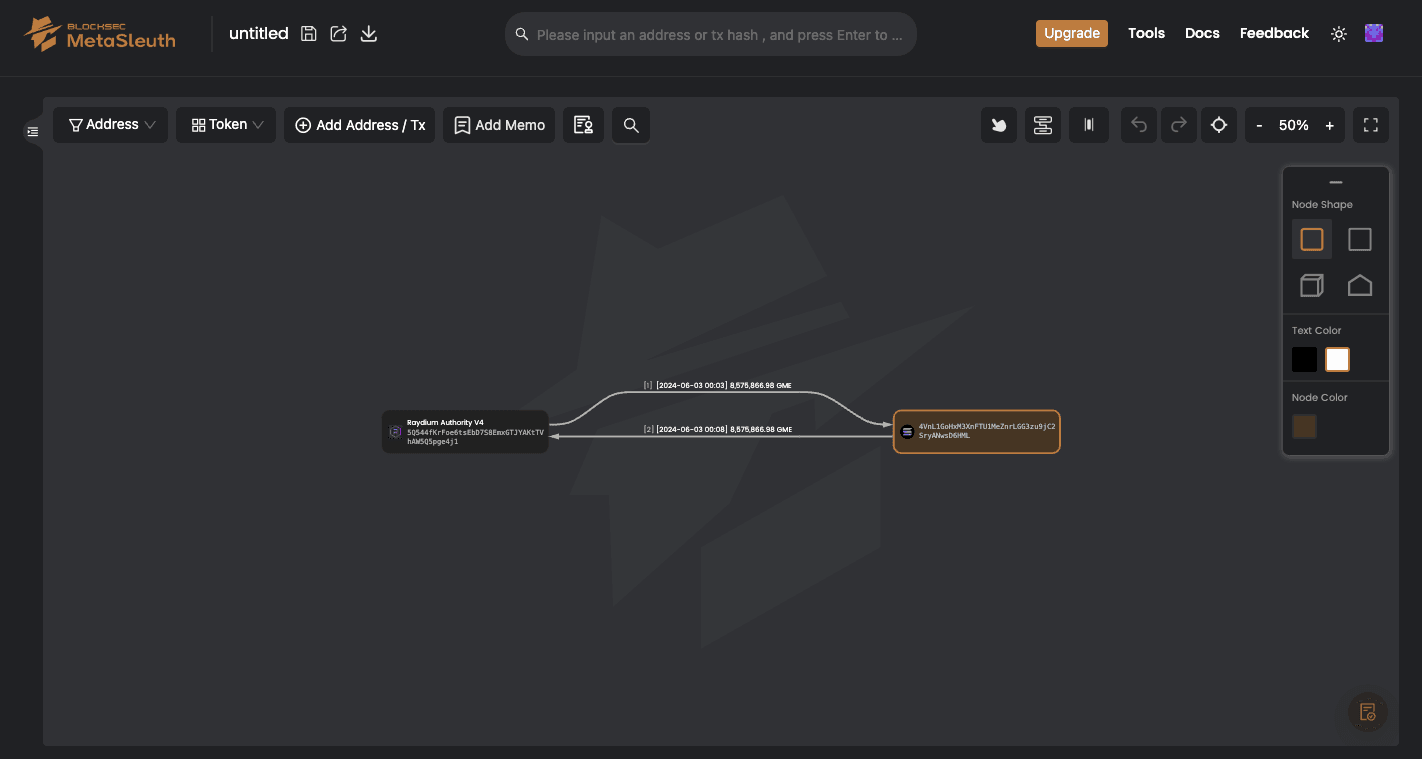

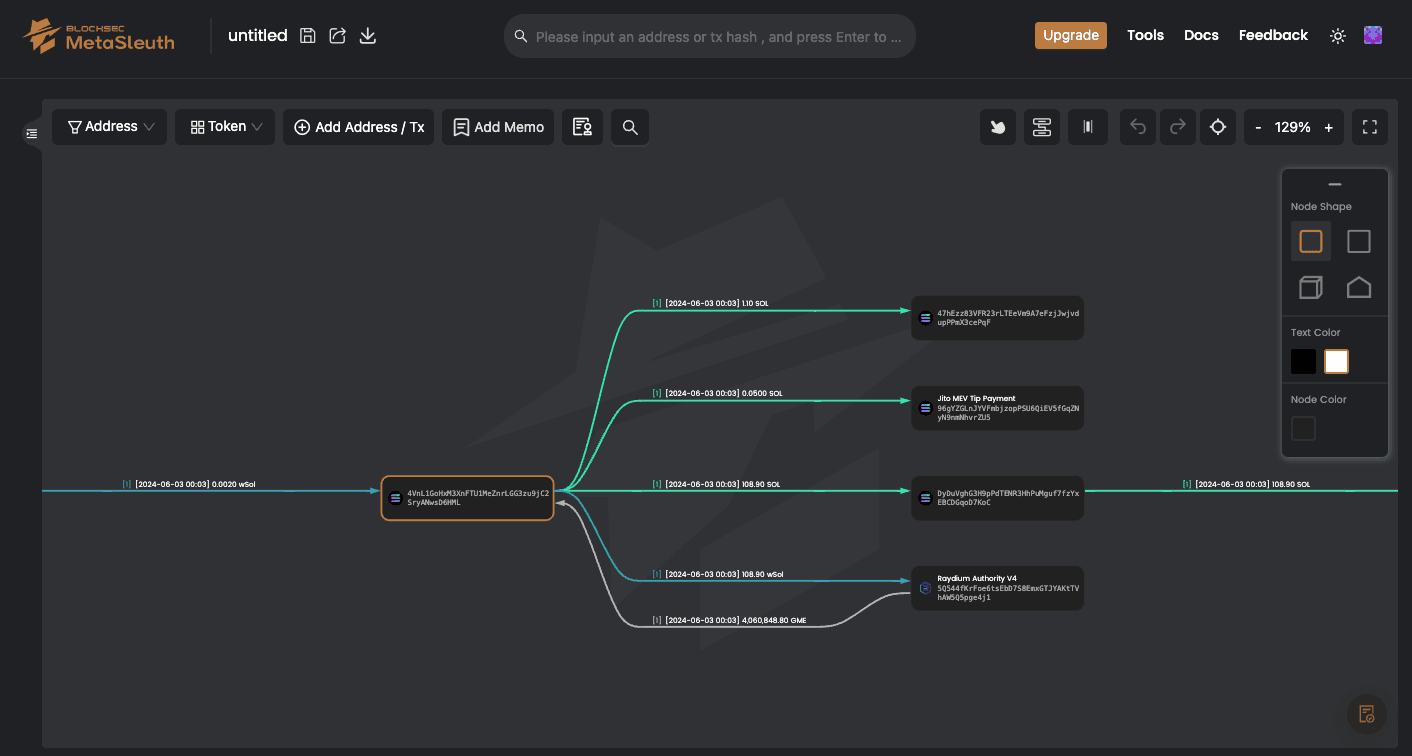

MetaSleuthは、アドレスに関連付けられた資金フローを自動的に可視化します。各ノードはアドレスを表し、ノード間のエッジは合計トークン転送を表します。2つのノード間で同じトークンの複数のトランザクションがあっても、表示されるエッジは1つだけです。

現在、キャンバスには2つのレコードが表示されていることがわかります。

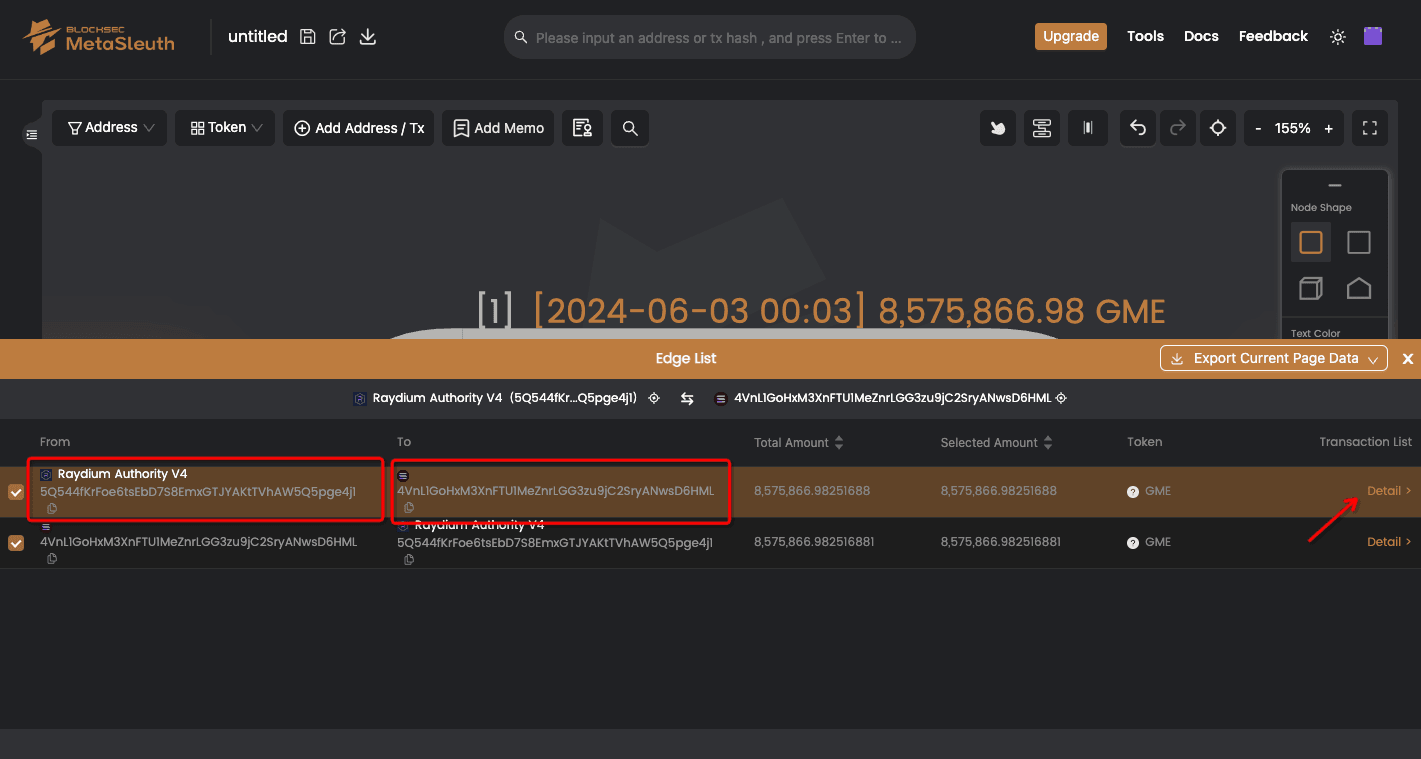

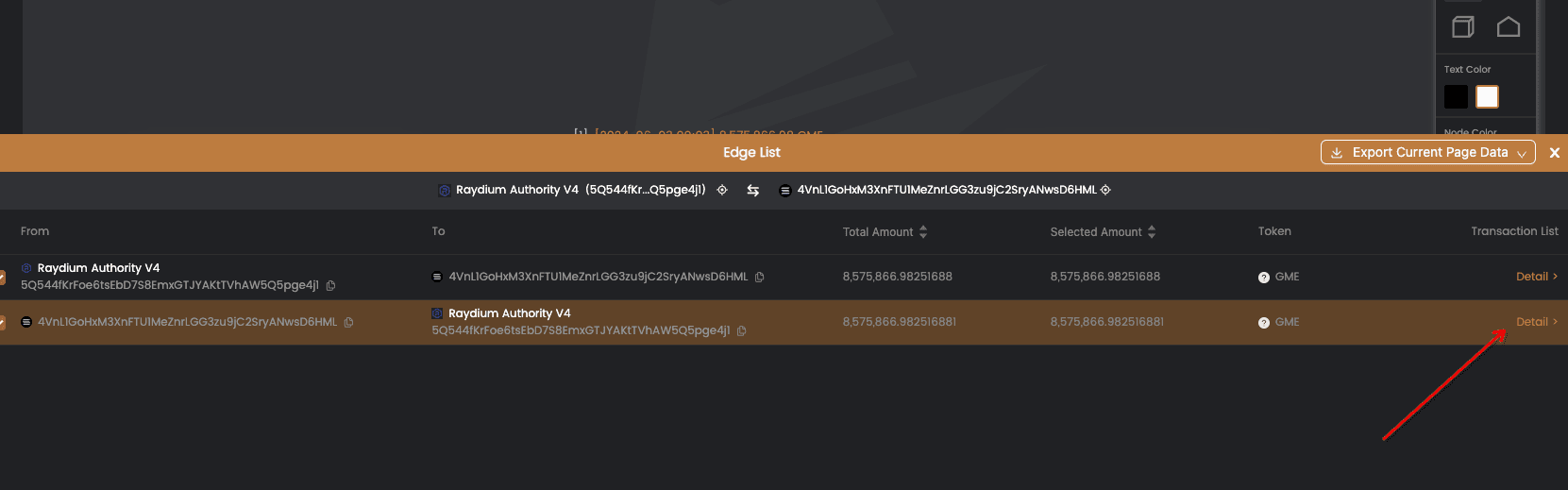

前述のように、エッジは集計されたトークン転送を表します。エッジをクリックすると、より詳細な情報を表示できます。 エッジリストでは、ノード間のすべてのトークン転送を確認できます。集計されたトークンが表示されるため、「Details」をクリックして展開し、詳細を表示できます。

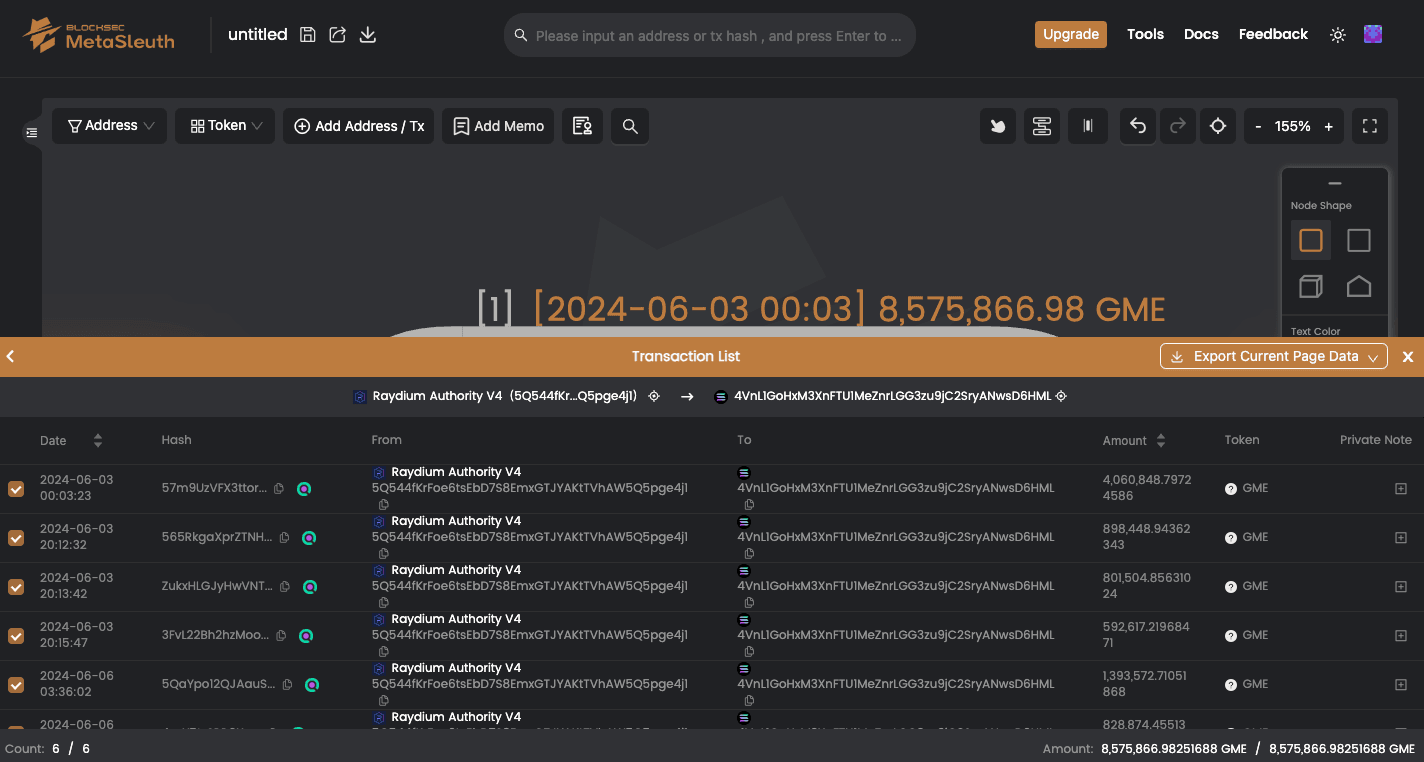

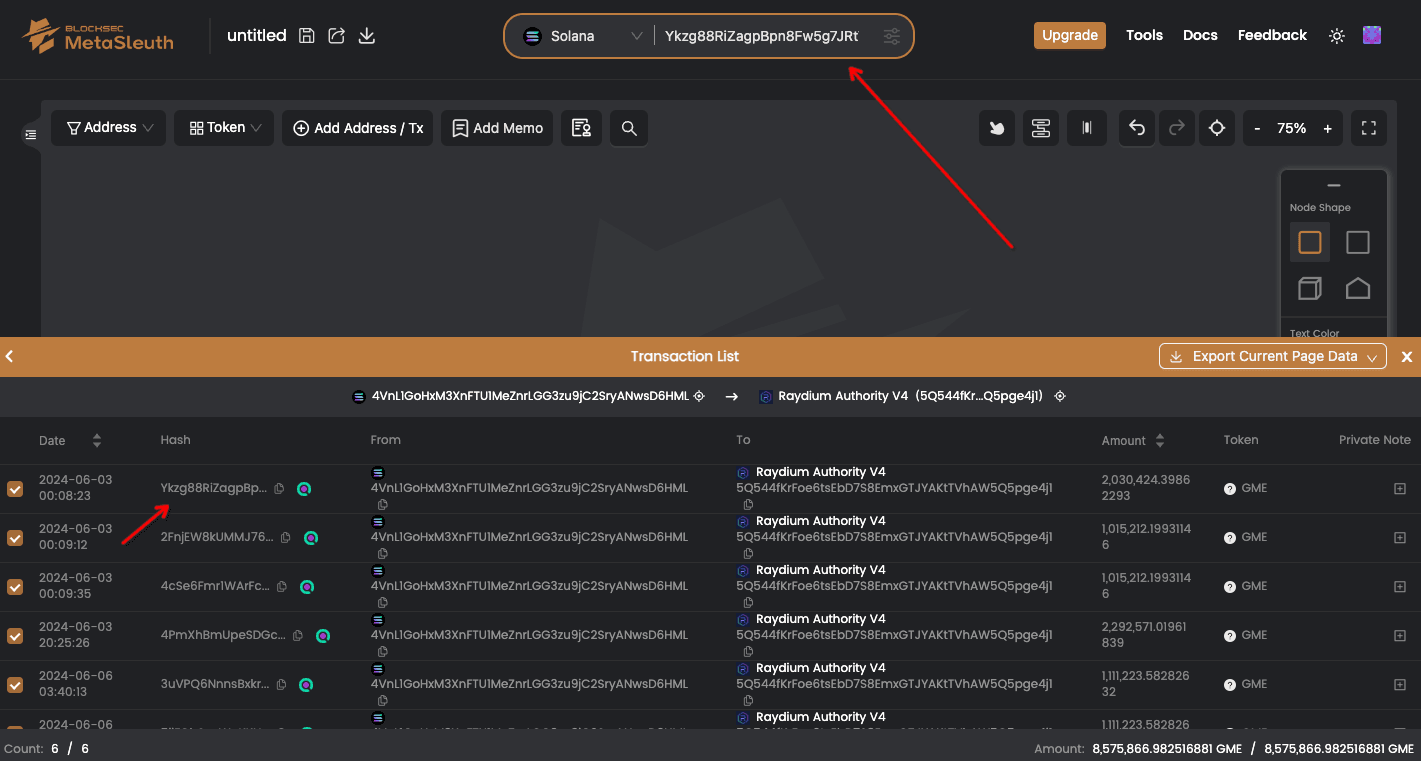

さらに、トランザクションハッシュを上記の検索バーに貼り付けて、トランザクションの詳細を表示することもできます。

00:03に、108.90 WSOLが4,060,848.79724586 GMEと交換されたことがわかります。 次に、これらのGMEがいくらで売却されたかを特定する必要があります。2番目のエッジをクリックし、「Details」をクリックします。

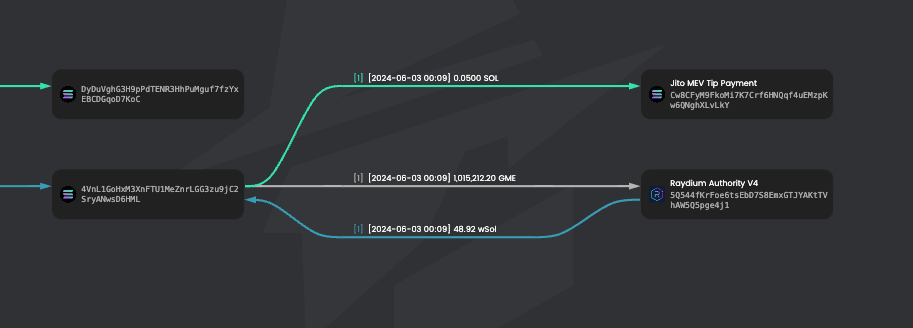

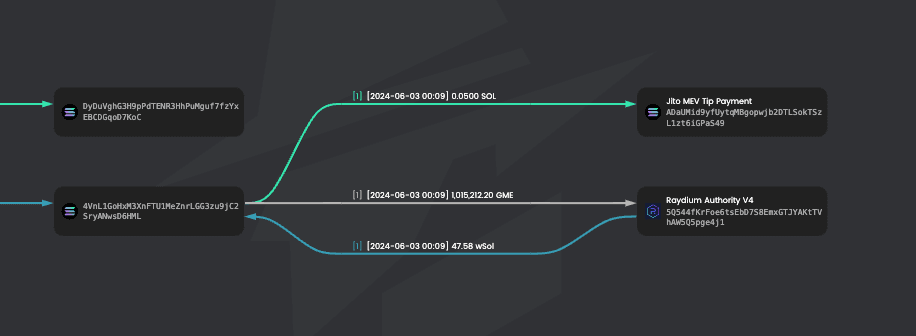

左下隅に、[2024-06-03 00:08:23]、[2024-06-03 00:09:12]、および[2024-06-03 00:09:35]に、それぞれ2,030,424.39862293、1,015,212.19931146、および1,015,212.19931146 GMEが売却され、合計4,060,848.797 GMEとなったことがわかります。

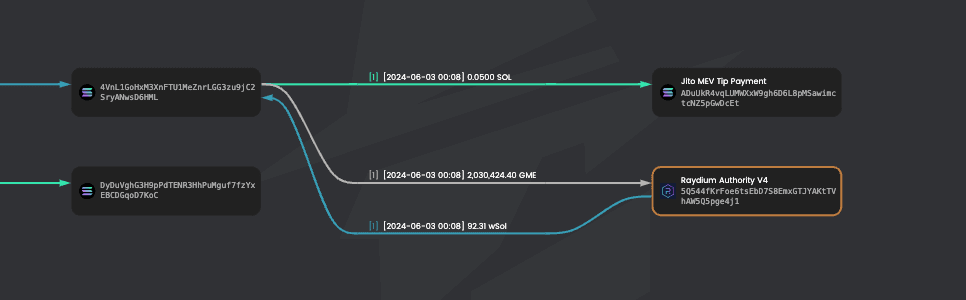

この時点で、トランザクションハッシュを上記の検索バーに貼り付けて、受け取ったwSolの量を確認します。92.31 wSol、48.92 wSol、47.58 wSolで、合計188.81 wSolです。 わずか5分で、利益は(188.81 - 108.90) * 166 = 13,265.06でした。

これらの方法とテクニックを適用することで、MetaSleuthを活用して、Solanaエコシステム内のプロジェクトやウォレットの詳細な調査を行い、スマートマネーの投資活動を監視し、より情報に基づいた投資判断を行うことができます。初心者投資家であっても経験豊富なアナリストであっても、MetaSleuthはSolanaエコシステムを探索し理解するための強力なツールとして機能します。

購読して10%割引をお楽しみください

MetaSleuthにサインアップする際は、招待コードとしてBLOCKSECを使用すると、サブスクリプションが10%割引になります。

https://metasleuth.io/?invite-code=BLOCKSEC

MetaSleuthについて

MetaSleuthは、BlockSecによって開発された包括的なプラットフォームであり、ユーザーがすべての仮想通貨活動を効果的に追跡および調査できるように支援します。MetaSleuthを使用すると、ユーザーは簡単に資金を追跡し、資金フローを可視化し、リアルタイムの資金移動を監視し、重要な情報を保存し、結果を共有して共同作業を行うことができます。現在、Bitcoin(BTC)、Ethereum(ETH)、Tron(TRX)、Polygon(MATIC)など、13の異なるブロックチェーンをサポートしています。 ウェブサイト: https://metasleuth.io/ Twitter: @MetaSleuth @MetaSleuth Telegram: https://t.me/MetaSleuthTeam