重要な洞察: 香港のヘルスケアテクノロジーグループを装ったプラットフォームが、16か月間でTRONネットワークを通じて約16億ドル相当(USDT)の資金を循環させていました。この上限値には、内部的な資金の循環が含まれている可能性があります。オンチェーン分析により、工業化された資金洗浄インフラの姿が明らかになりました。具体的には、8世代にわたる収集用ホットウォレット、79個の中継用アドレス、2段階の受け渡しを伴う3世代のペア払い戻しチャネル、そして数万個の不審な入金アドレスから供給される共通の取引所出口ポイントです。本記事では、被害者の入金から取引所での出口まで、その全構造を再現します。

推定読了時間: 8分

背景

VerilyHKは、正当な香港のヘルスケアテクノロジー投資プラットフォームを装っていました。その名称自体、2つの無関係な企業との混同を誘うことを目的としていたと思われます。1つはAlphabet傘下の精密ヘルスケア企業で、AIを活用した医療や医療機器で知られるVerily Life Sciencesであり、もう1つはヘルスケア技術や暗号資産とは無縁の中国A株上場環境エンジニアリング企業(証券コード300190)です。AIヘルスケア、ビッグデータ分析、医療機器の専門性を謳うVerilyHKのウェブサイト上のコピーは、本物のVerilyの公式な立ち位置と酷似していました。同社のマーケティングは時間の経過とともに、免疫細胞療法や携帯型心電計から、AIヘルスケア、ヘルスケアクレジットシステム、データ資産のトークン化へと進化し、さらには香港での証券アドバイザリーおよび資産運用用のSFC(証券先物委員会)ライセンス(タイプ4およびタイプ9)を取得したとまで主張しました。

2025年4月、鶴山市(Heshan District)政府は、このプロジェクトが「明白なネズミ講および違法な金融的特徴」を示しており、「海外の暗号資産取引」に依存していることを明記したリスクアドバイザリーを公表しました。2025年4月下旬までには、複数の詐欺監視サイトが崩壊の警告を出していました。同プラットフォームは2026年2月に運営を停止しました。

オンチェーンでの累積取引額が約16億ドルに達するVerilyHKは、Forsage(3億ドル、SEC起訴)やNovaTech(6億5,000万ドル、SEC提訴)など、規制当局の措置対象となった他の主要な暗号資産ポンジ・スキームを大きく上回っています。しかし、これまでこの暗号犯罪組織に関する公開されたオンチェーン分析は存在しませんでした。

本記事は、それらの公開警告のみに頼って結論を出しているわけではありません。以下に続く内容はすべて、同プラットフォームに関連するTRON上のUSDTステーブルコインの流れをオンチェーンデータ分析したことに基づいており、そのインフラが内部からどのように構築されているかを階層ごとに再現したものです。

出発点

調査は、被害者から提供された2つのTRONアドレス(入金用アドレスと払い戻し用アドレス)から始まりました。それらの間の接続を追跡したところ、単一の経路ではなく、多層かつ多世代にわたる資金循環ネットワーク全体が明らかになりました。

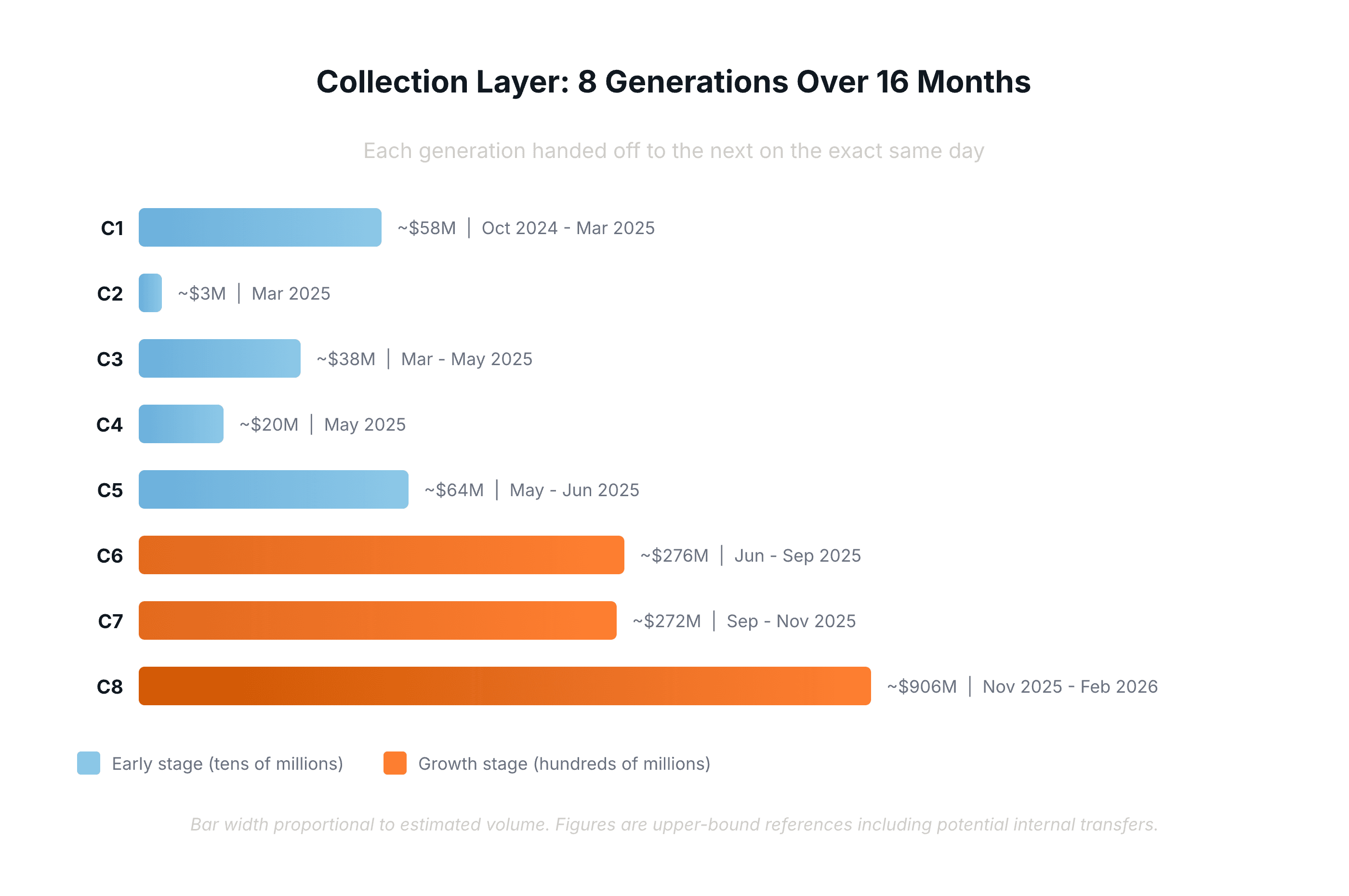

収集層:16か月間で8世代のホットウォレット

VerilyHKは、固定された収集アドレス群には依存していませんでした。2024年10月から2026年2月までの16か月間、厳密に時系列に沿ってローテーションされる少なくとも8つの独立した世代に組織化された、合計15個以上のアドレスを使用していました。

これらのアドレスは並行して稼働していたわけではありません。それらはリレーチェーンとして機能していました。各世代の終了日は後継の開始日と正確に一致しており、8つすべての移行において、秒単位の引き継ぎパターンが繰り返されていました。引き継ぎのタイミングだけでなく、後続の世代は入金アドレスネットワークの大部分を共有しており、重複率は65%を超えていました。これは、同じ運営主体が新しいウォレットに切り替えながら運用していたことを裏付けています。

各世代が処理する取引量は時間の経過とともに劇的に増加しました。当初の世代は月に数千万ドルでしたが、第6世代までには数億ドルに達しました。最終世代は4か月未満で9億ドル以上を処理しました。全世代を合わせた累積取引額は約16億ドルに達します。

ただし、これらの数値は純粋なユーザーの入金額ではなく、上限を示す指標として扱うべきです。これらはグラフ全体の集計から導き出されたものであり、内部的な転送が含まれている可能性があります。ポンジ・スキームの構造では、ユーザーに支払われる「リターン」が再投資されることがあり、同じ資金が収集層で複数回カウントされる原因となります。後期の取引量の爆発的増加は、純粋な成長と、増大する内部資金の循環の両方を反映している可能性が高いです。

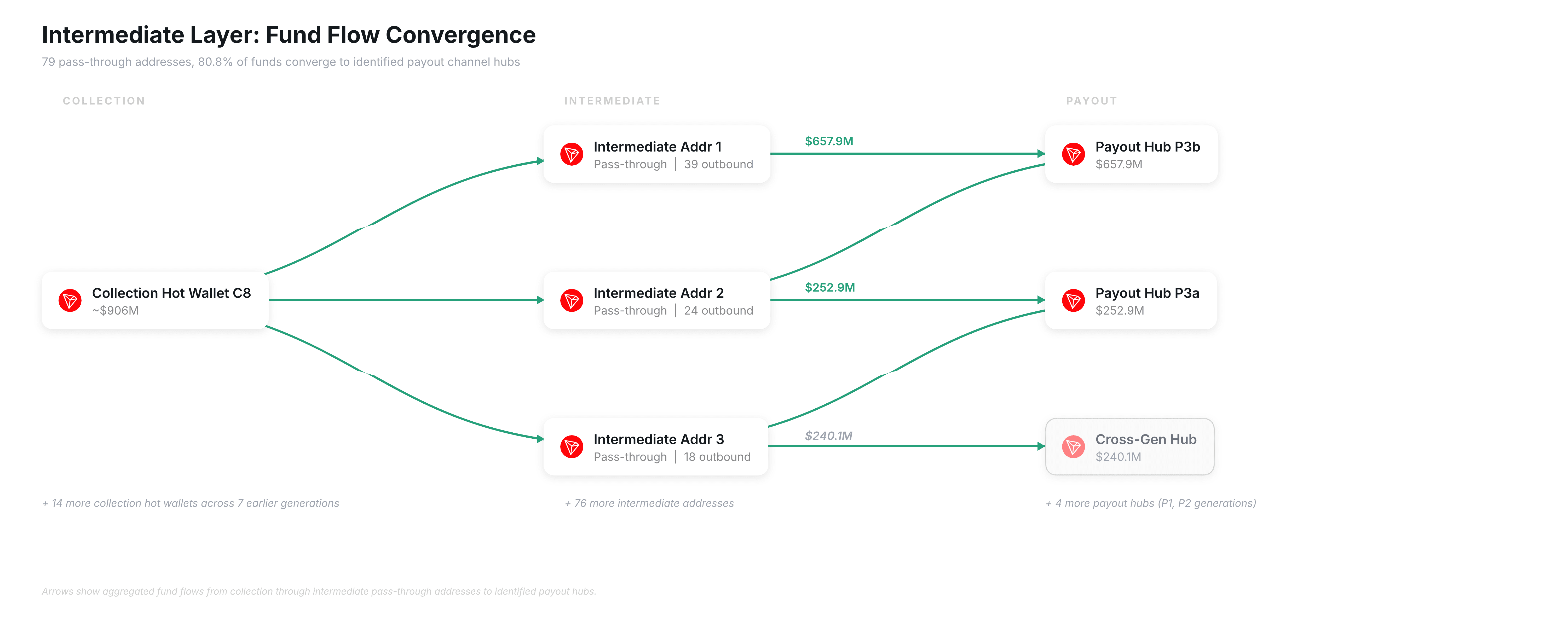

中間層:既知のハブに収束する79個の中継用アドレス

収集用ホットウォレットから流出した資金は、直接払い戻し層に流れることはありませんでした。それらは79個の中継用アドレスを通過しました。それぞれのアドレスは、入口ソースが非常に少なく、複数の出口先を持ち、純保持額はほぼゼロでした。この層を通過する資金の80%以上が、特定された少数の払い戻しチャネルハブに収束していました。

これらの資金のほとんどは払い戻し層に向かっていましたが、一つ際立ったノードがありました。ある単一の世代間ハブは、8つの収集世代のうち6つにわたり、合計約2億4,000万ドルの資金を受け取っていましたが、その下流構造は特定された払い戻しチャネルとは大きく異なっていました。

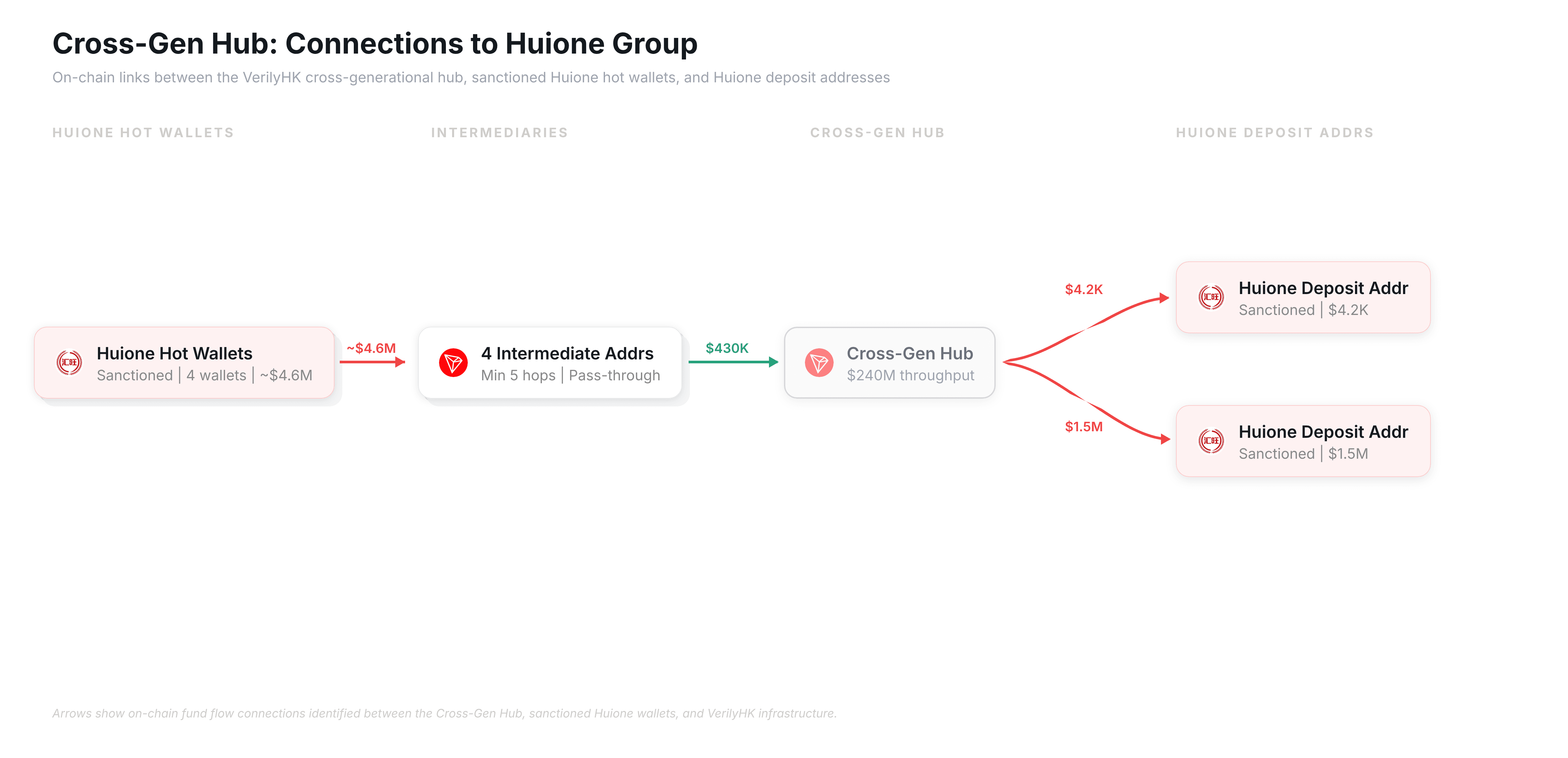

オンチェーン追跡により、このハブと、米国の金融システムから締め出されているカンボジア拠点の金融グループHuione Groupに関連する複数のウォレットアドレスとの間で、直接的な資金の流れが明らかになりました。流入側では、少なくとも4つのHuione Groupのホットウォレットが、中間アドレスのチェーン(最低5ホップ)を経て、このハブに合計約460万ドルを送金していました。流出側では、このハブは少なくとも2つのHuione Groupの入金アドレスに対し、それぞれ4,200ドルと150万ドルを送金していました。

この世代間ハブとHuione間の資金の流れは、VerilyHKの資金循環インフラがHuioneのネットワークを洗浄経路として利用していた可能性を示唆しています。これは、Huioneが仮想通貨投資詐欺の収益を洗浄するための「重要なノード」として機能していたというFinCEN(金融犯罪取締ネットワーク)の調査結果とも一致します。

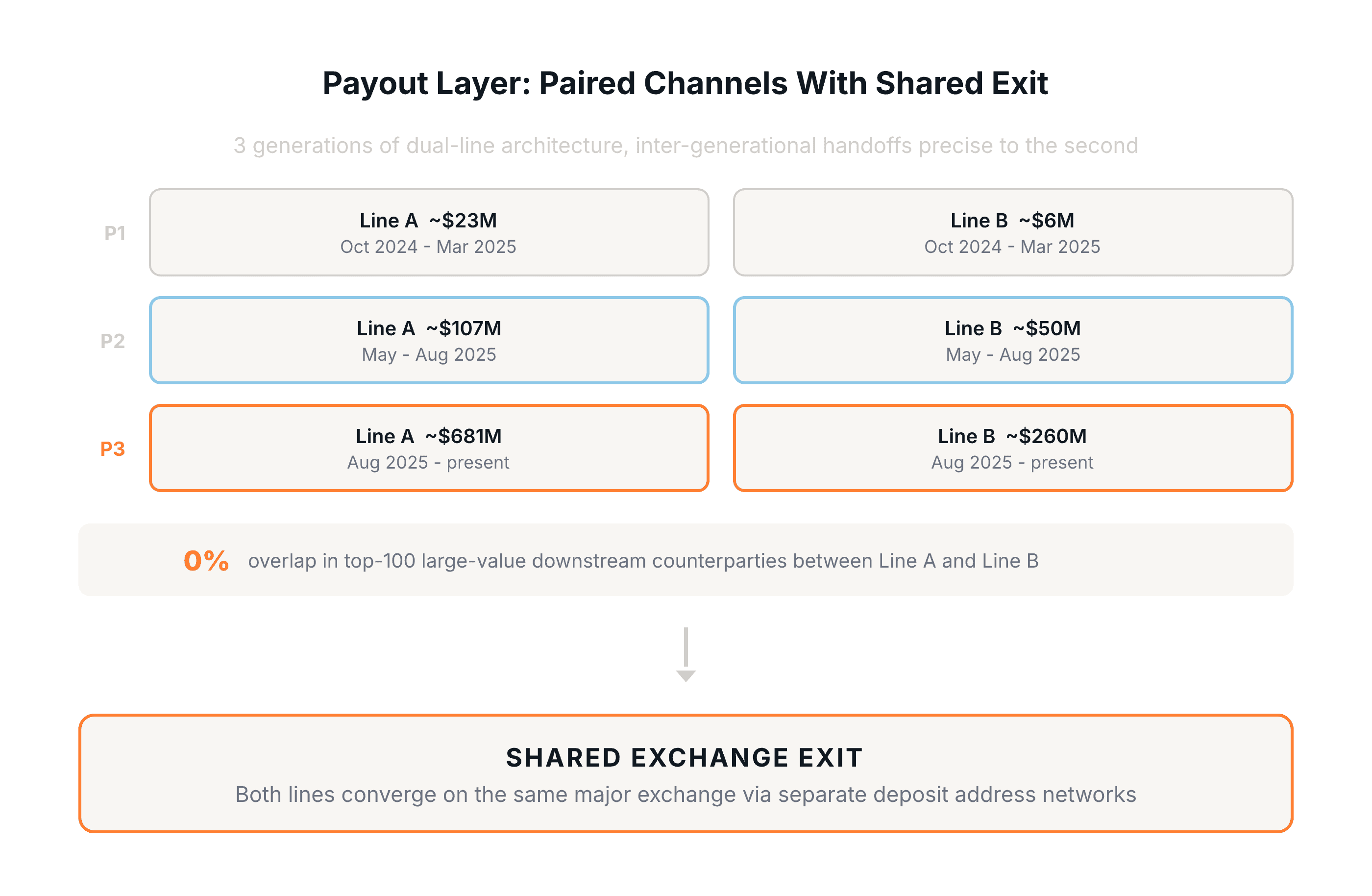

払い戻し層:ペアチャネルから共通の取引所出口へ

払い戻し側は、収集側の世代構造を反映していました。3世代の払い戻しアドレスが特定され、合計払い戻し額は約11億ドルでした。収集層と同様に、世代間の引き継ぎは秒単位で正確でした。オンチェーンのタイムスタンプは、第2世代のチャネルが停止し、第3世代が開始されたのが同時刻であることを示しており、これは同じ運営チームによる計画的な切り替え以外では説明が困難なパターンです。

各世代内で、アーキテクチャは一貫したパターンに従っていました。専用のブリッジアドレスがまず中間層から資金を集約し、次にペアになった平行払い戻しチャネル(主回線と副回線)へ送金します。各ペアは、数分差で開始され、数秒差で終了するというほぼ同一の時間枠で稼働しました。しかし、一方の回線の取引量は他方よりも大幅に多いという特徴がありました。このブリッジからペア払い戻しに至る構造は3世代すべてで繰り返されており、これが暫定的なウォレット作成ではなく、設計されたインフラであることを裏付けています。

第3世代のペアを詳細に分析すると、この分離の程度が明らかになります。一方のチャネルは他方の約2.6倍の取引を処理していました。彼らの上位100件の高額取引の下流相手先を比較すると、重複はゼロでした。同じ上流ソースから供給され、同時に稼働していたにもかかわらず、全く独立した下流流通ネットワークを運用していました。

両方の回線が共有していたのは、最終的な出口ポイントのみです。小規模な下流送金において、両方の回線は同じパターンを示しました。資金は数万個の使い捨てアドレス(それぞれ事実上、送金・受金が1回のみ)を通過し、共通の主要中央集権型取引所(CEX)に属する同一のホットウォレットに収束していました。ここにおいてさえ、2つの入金アドレス群はほぼ完全に分離されており、約6万個のうち共有されていたのはわずか9個のアドレスのみでした。これは、1つの取引所へ供給する2つの独立したパイプラインのようでした。オンチェーンデータは取引所の処理パイプラインへの流入を確認できますが、これらの入金の背後にある特定のユーザーアカウントを特定することはできません。

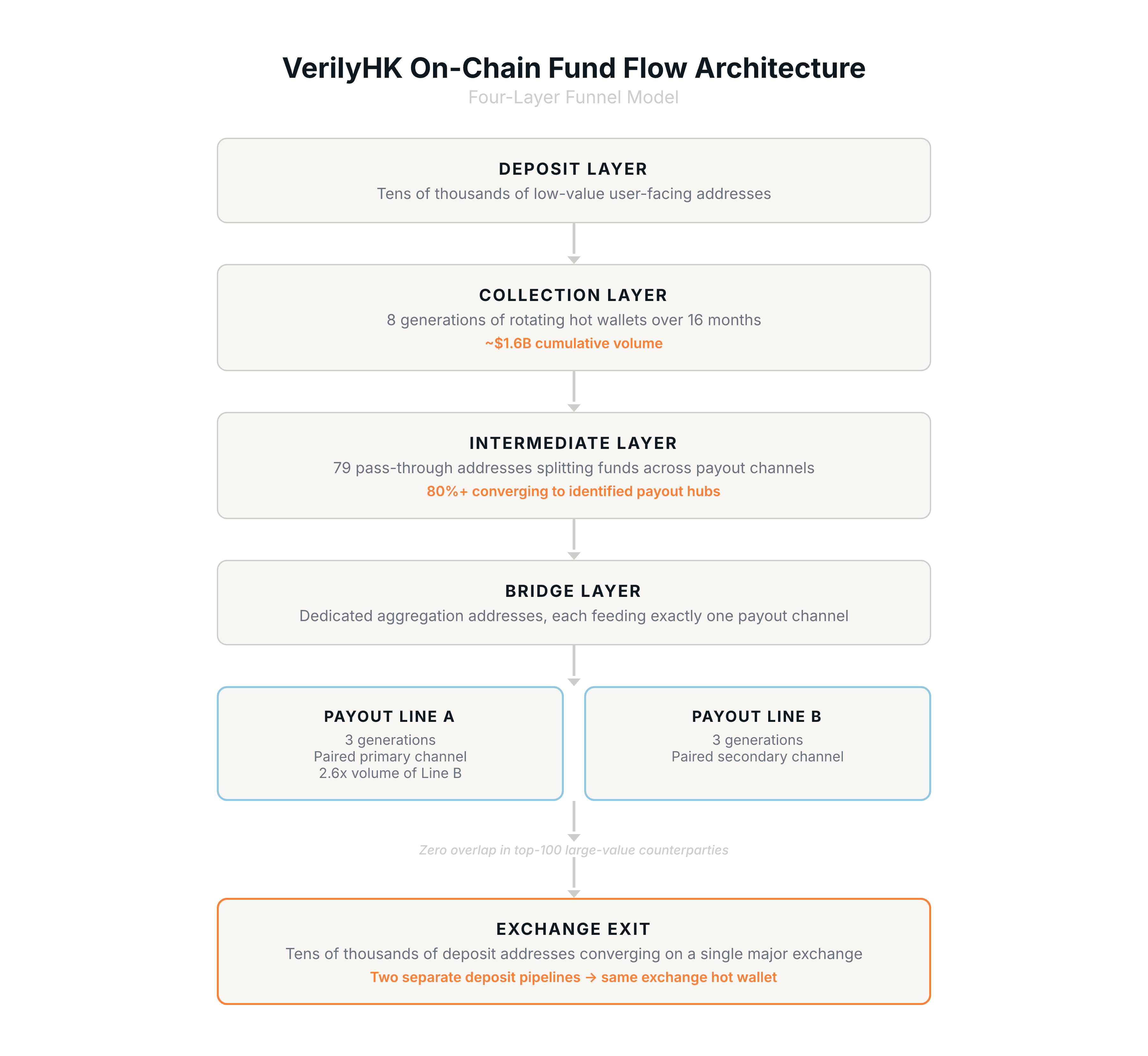

全容:4層構造のファンネル

すべての調査結果をまとめると、VerilyHKのオンチェーン資金循環アーキテクチャは、明確な4段階のファンネルを形成しています。フロントエンドでの極端な拡散、中間での高い集中、払い戻し層での再拡散、そして取引所を通じた最終的な出口です。

特筆すべきは、約16億ドルに及ぶ累積オンチェーンフローという桁外れの規模と、その背後にあるインフラの緻密さです。秒単位の正確な世代交代、大部分が分離された下流ネットワークを持つペア払い戻しチャネル、そして共通の取引所出口へと導く数万個の使い捨てアドレス。

取引所のコンプライアンスチームにとって、ここで紹介したような構造上の特徴は、実用的な検出ヒューリスティックとなります。特に、共通のホットウォレットに集約される数万個の使い捨て入金アドレスは重要な指標です。調査官や規制当局にとっては、この階層化されたアーキテクチャは、違法な資金を追跡する際に、個別の取引を超えてネットワーク全体のトポロジーを再構築する必要がある理由を示しています。

本記事におけるすべてのオンチェーン分析は、BlockSecのAMLおよびコンプライアンススイートの一部であるオンチェーン分析ツールキットMetaSleuthを使用して実施されました。分析はトップバリューパス(最大価値経路)手法に従っており、すべての結論には証拠の強度と適用範囲が注釈として付記されています。