7月21日、当社のDeFiRangerシステムは、いくつかの疑わしいトランザクションを報告しました。手動分析の結果、これらのトランザクションはSanshu Inuに対する攻撃であると確認しました。具体的には、Sanshu InuのMemstakeコントラクトが、deflationメカニズムを悪用して攻撃されました。

以下では、複数の攻撃トランザクションを使用して攻撃プロセスを説明します。

攻撃フロー

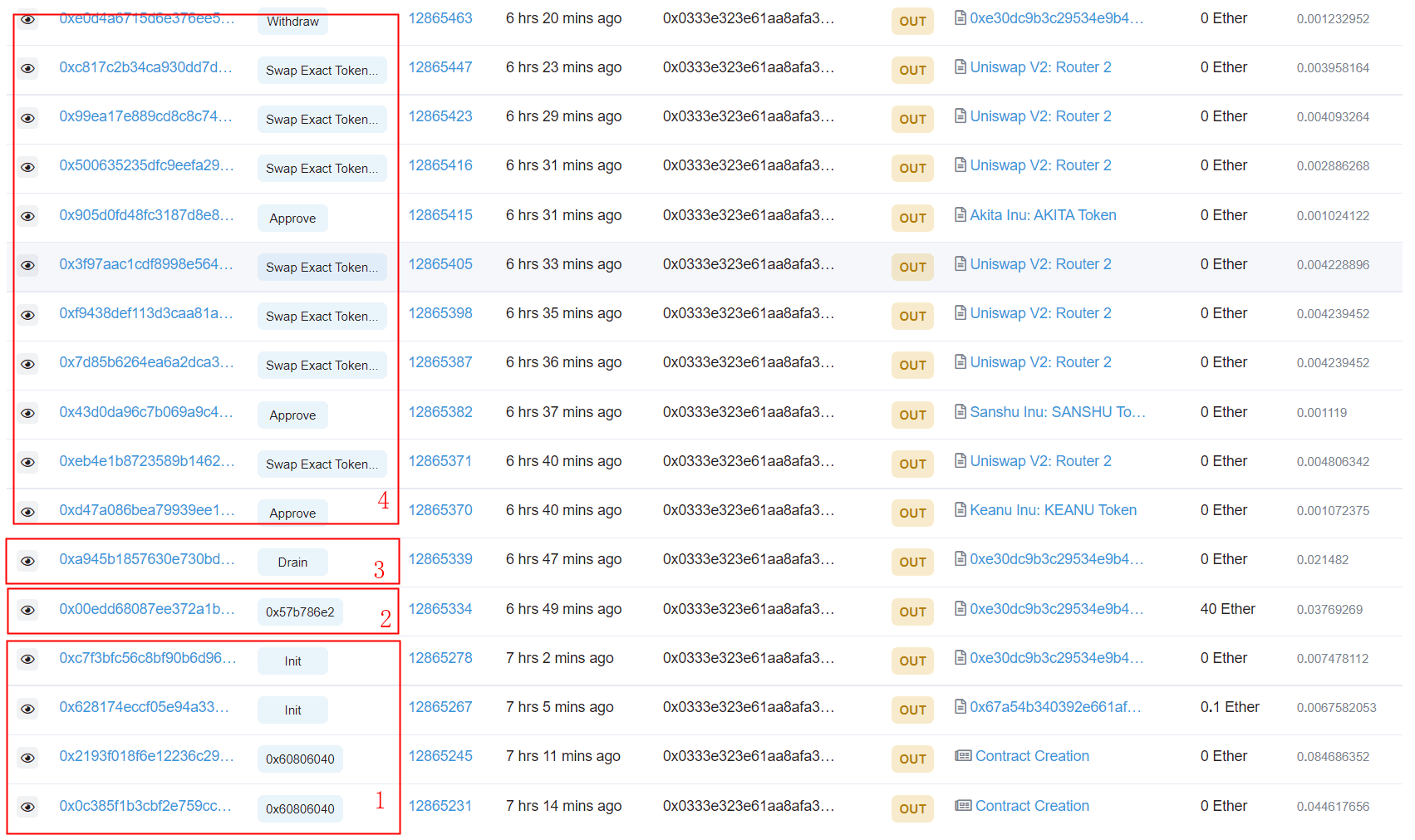

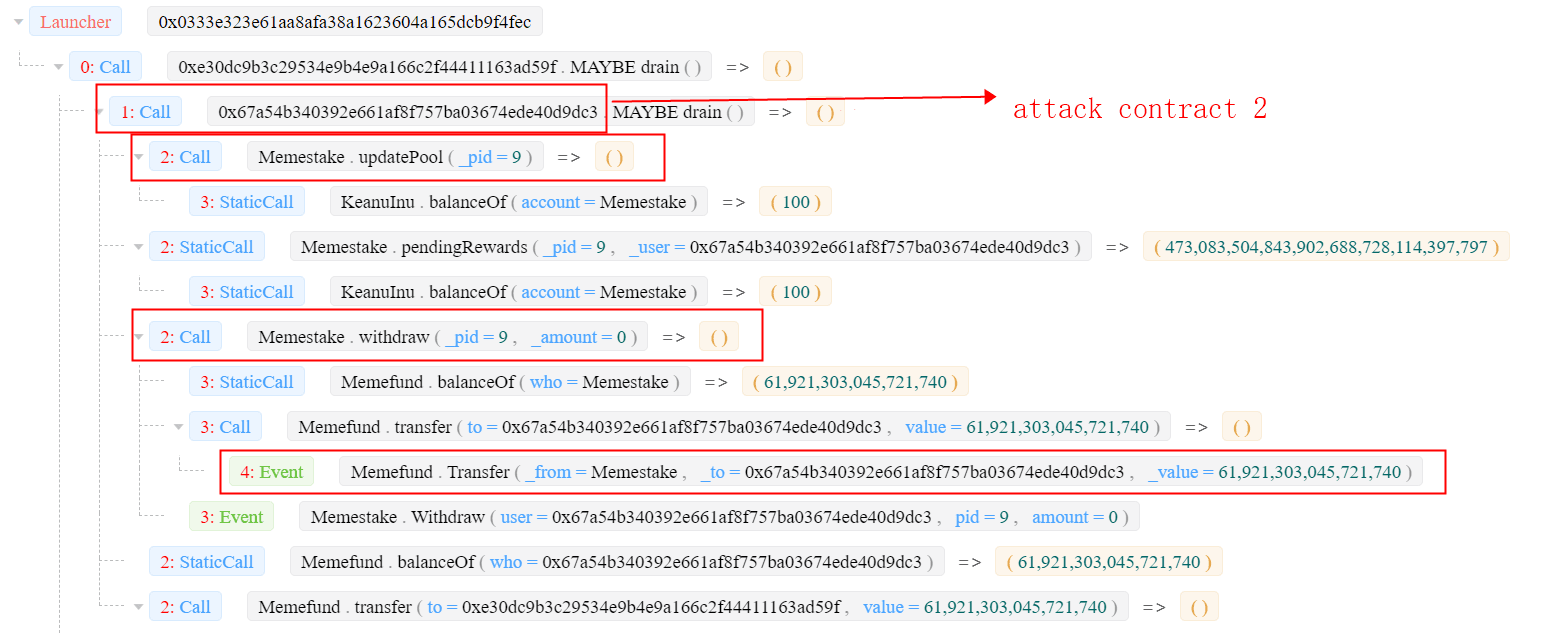

以下の図は、攻撃者(0x333)によって開始されたトランザクションの一部を示しています。

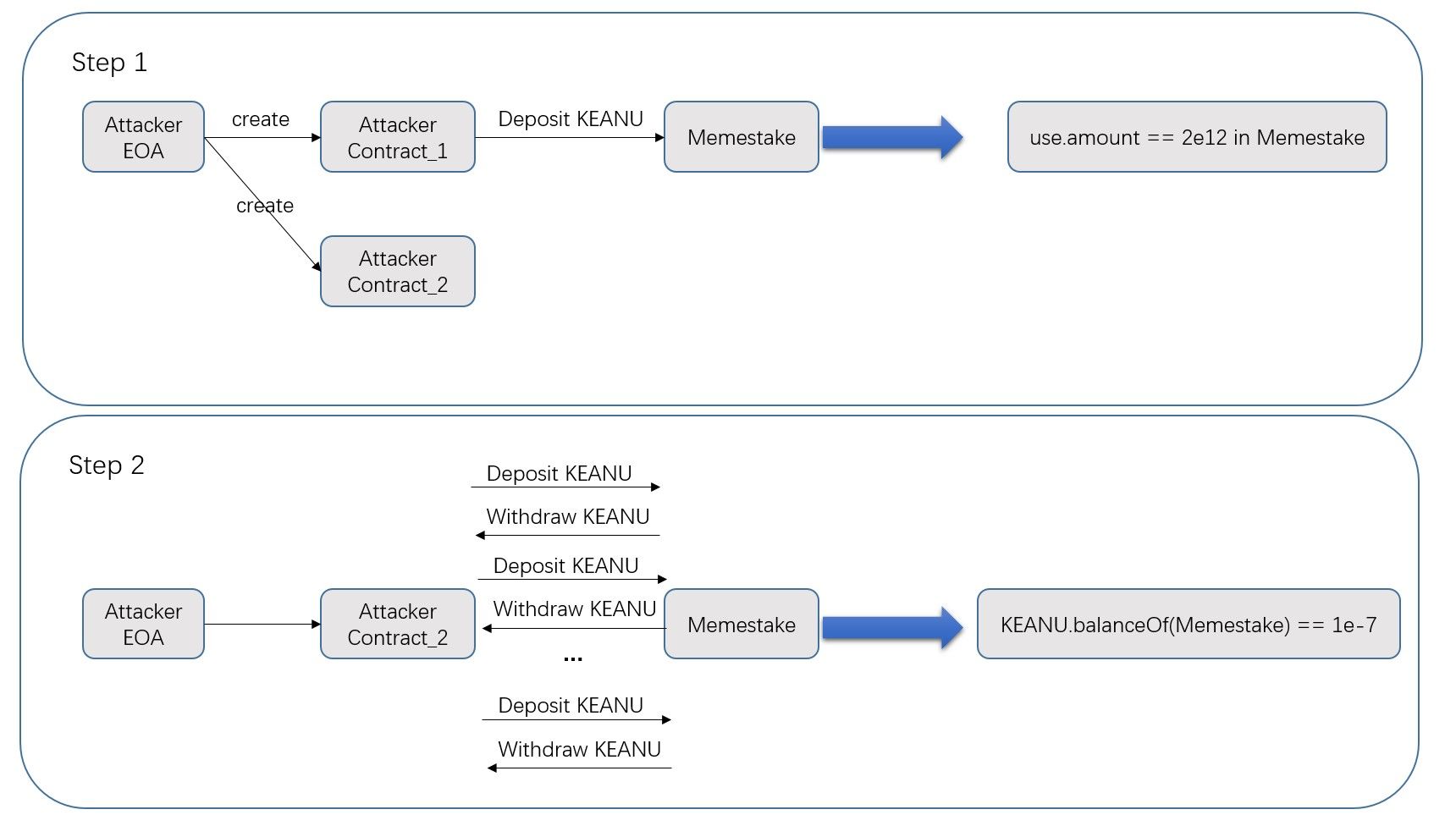

攻撃は4つのステップで構成されています。最も重要なのは2番目のステップで、ERC20トークンのデフレメカニズムを利用してMemstakeスマートコントラクトの報酬計算を操作します。

-

ステップ1(準備):攻撃者は2つの攻撃コントラクトを作成します。1つ目は2,049BのKEANUを預金するコントラクトです。2つ目は攻撃コントラクトです。

-

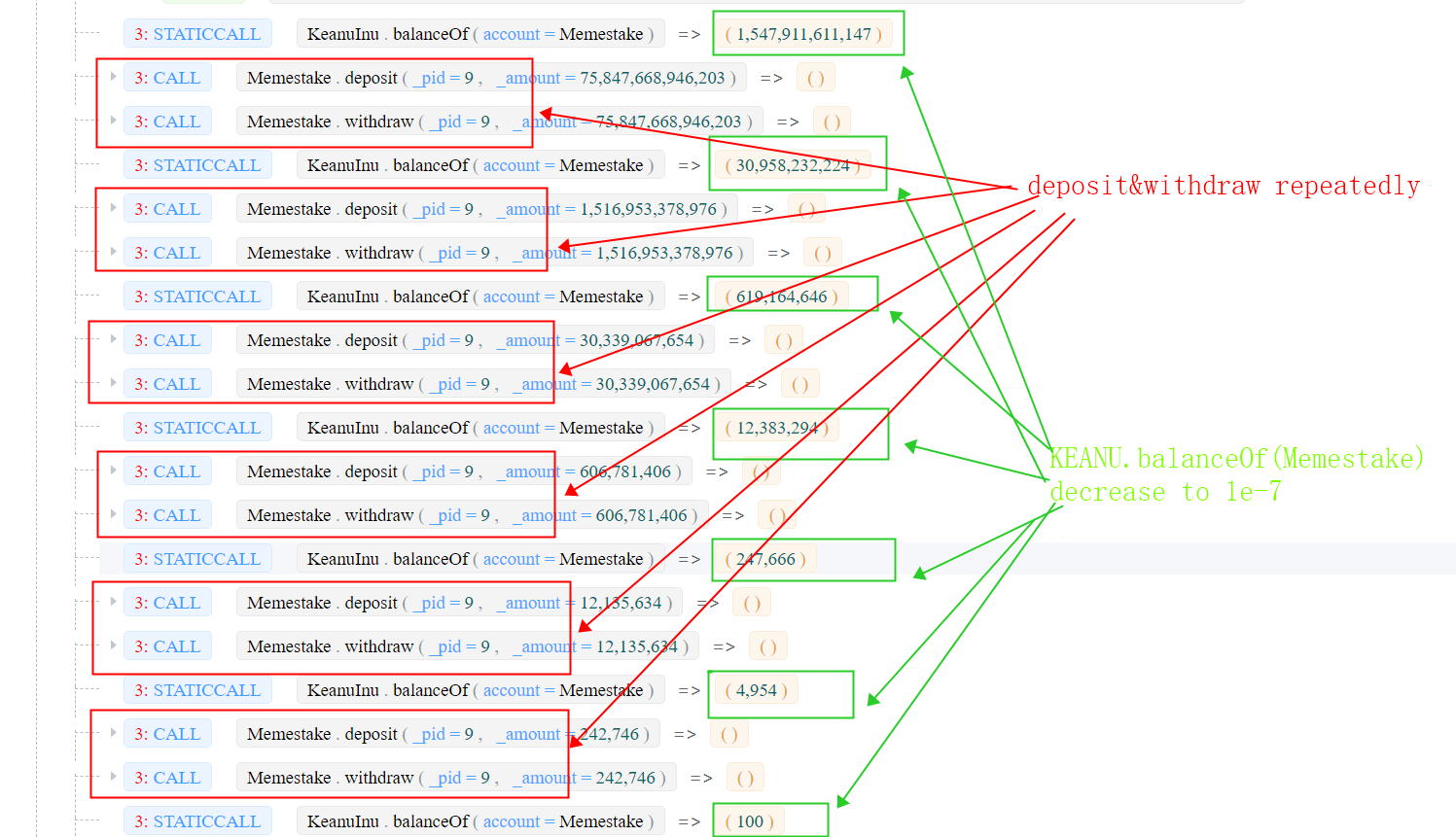

ステップ2(操作):攻撃者はまず、フラッシュローン(Flash LoanとDeFiエコシステムにおけるその応用のための第一歩(SBC 2021))を使用してUniswapV2から大量のKEANUトークンを借用し、次にステップ1で作成した2番目のスマートコントラクトを使用してトークンをMemestakeに預け入れ/引き出します。KEANUにはデフレメカニズムがあり、各トランザクションで2%のトークンがバーンされるため、Memestakeに預け入れられた実際のトークン数は、Memestakeコントラクトによって維持されている値(

user.amount)よりも少なくなります。攻撃者はこのプロセスを繰り返し、Memestake内のKEANUトークン数を1e-07という少量にします。トランザクション0x00edおよび以下の図を参照してください。

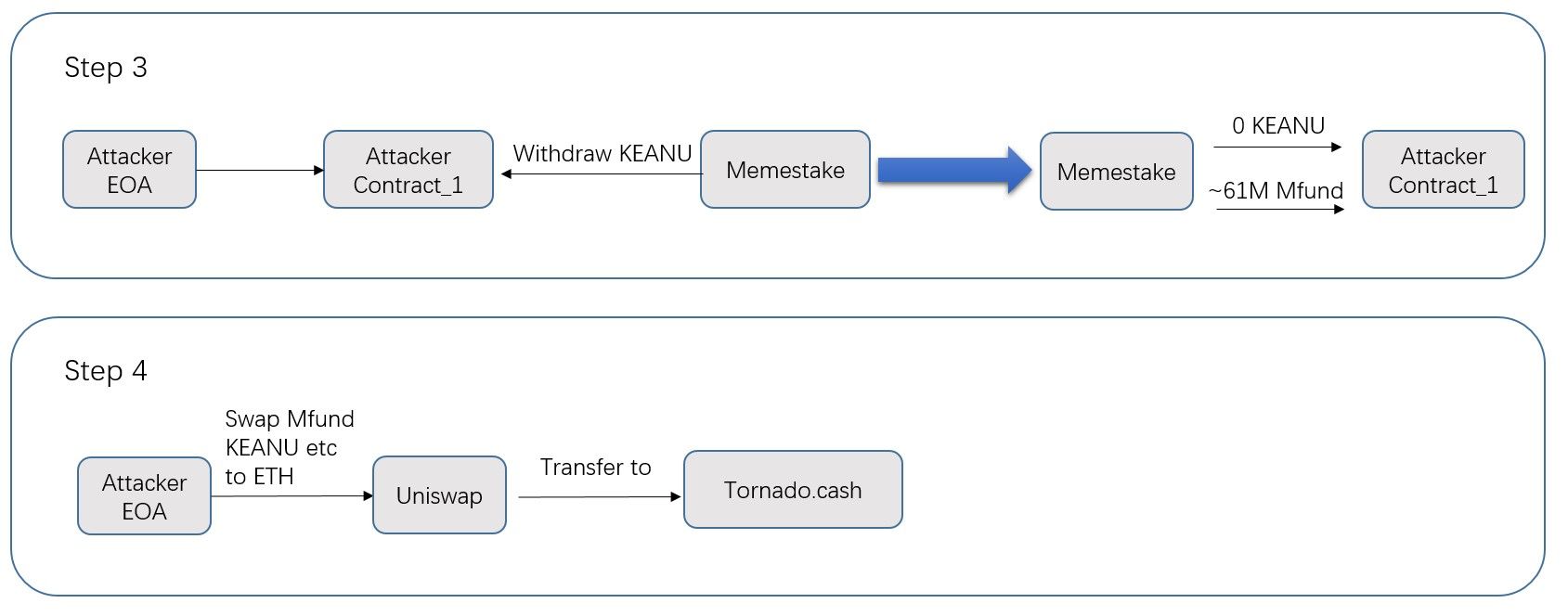

- ステップ3(利益の創出):攻撃者は

Memestake.updatePool()を呼び出してaccMfundPerShareを更新します。この値はKEANUトークンの数(ステップ2で操作された)に依存します。その後、攻撃者は大量のMfund(約61M)を取得します。 詳細については、トランザクション0xa945を参照してください。

- ステップ4(WETHへの交換):攻撃者はMFundとKEANUをWETHに交換し、Tornado.Cashを通じて資金を洗浄します。攻撃者は55.9484578158357 ETHの利益を得ました。

その他

興味深いことに、攻撃のステップ2/3はFlashbotsに関連しています。ステップ2では38 ETHでKEANUを購入します(0x00ed)。このトランザクションはサンドイッチ攻撃(Flashbots経由)によって攻撃されており、攻撃者自身がサンドイッチ攻撃の被害者となっています。ステップ3(0xa945)はUniswapでMFundを売却しており、Flashbotsのシーカーによって捉えられたアービトラージ機会を生み出しています。

BlockSecについて

BlockSecは、2021年に世界的に著名なセキュリティ専門家グループによって設立された、先駆的なブロックチェーンセキュリティ企業です。同社は、進化するWeb3の世界のセキュリティとユーザビリティを向上させることで、その大量採用を促進することにコミットしています。この目的のために、BlockSecはスマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、そしてWeb3ビルダーが暗号通貨の世界で効率的にサーフィンするためのMetaDock拡張機能を提供しています。

現在までに、同社はMetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど300社以上の著名なクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から2回の資金調達で数千万米ドルを受け取っています。

公式ウェブサイト:https://blocksec.com/

公式Twitterアカウント:https://twitter.com/BlockSecTeam