最近のBybitのインシデントは広く注目を集めています。第三者機関が実施したBybitの報告によると、このインシデントは、ハッカーがSafe開発者のマシンに侵入し、トランザクション開始時にBybitの署名者が署名しようとしていたデータを改ざんし、最終的に悪意のあるアップグレードトランザクションを実行したために発生しました。このインシデントにより、約15億ドルの資産が失われました。実際、昨年も同様の攻撃が2回発生しており、Radiant(約5800万ドルの損失)とインドの取引所WazirXのハッキング(2億ドル以上の損失)はいずれもSafeウォレットを介した悪意のあるトランザクションの署名によって引き起こされました。

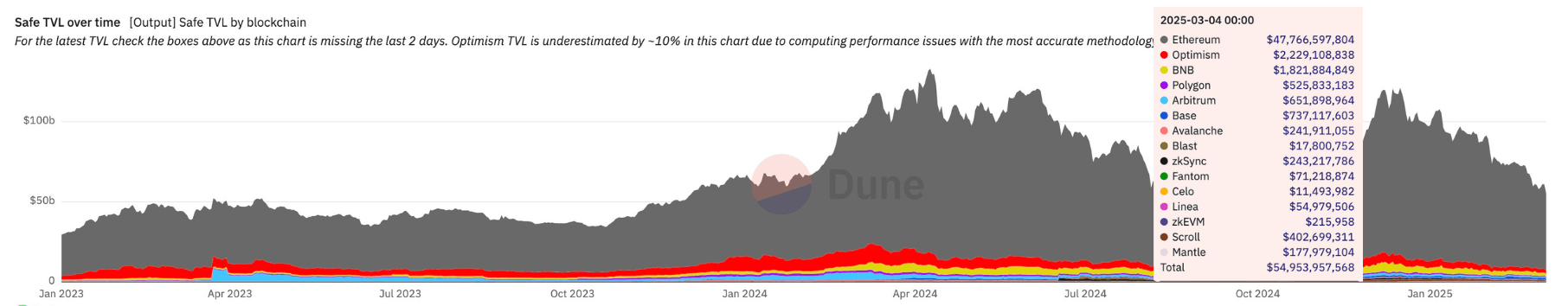

Duneからの最新データ(3月4日)によると、合計で3914万以上のSafeウォレットが展開されており、549億ドルの資産が管理されています。ユーザーの需要に応え、Safeウォレット使用のライフサイクル全体でリスク管理を強化するために、BlockSecはSafe{Wallet} Monitorをリリースしました。このソリューションは、ユーザーにトランザクションの詳細、リスク評価、トランザクションシミュレーションの包括的な可視性を提供し、資産の保護と潜在的な損失の防止を支援します。

Safe{Wallet} トランザクション署名の危険性

- 主要な攻撃対象: Safeウォレットは通常、多額の資産を管理しているため、ハッカーにとって主要な攻撃対象となります。例えば、Bybitのインシデントは綿密に計画された攻撃であり、ハッカーは2日前に悪意のあるコントラクトを展開・テストしていました。

- 長いセキュリティチェーン: 全ての操作に関わるセキュリティチェーンは非常に長いです。ユーザーはSafeのスマートコントラクト、公式ウェブサイト/アプリ、フロントエンドとバックエンド、自身のコンピューター、ブラウザ、そして最終的に署名に使用するウォレットを信頼する必要があります。しかし、攻撃者はSafeまたは個々の署名者を標的にすることができます。アップグレードトランザクションを通常の送金に見せかけて署名させるような、単一の脆弱なリンクでも壊滅的な結果をもたらす可能性があります。

- ハードウェアウォレットの限界: ほとんどのハードウェアウォレットはSafeトランザクションを解釈できません。ユーザーがSafeインターフェースに誤解させられた場合、ハードウェアウォレットで署名する際にクロスチェックを行うことができません。署名者の過去の承認に対する内在的な信頼と相まって、このような「ブラインド署名」は容易に深刻な見落としやセキュリティインシデントにつながる可能性があります。

Safe{Wallet} Monitor

BlockSecのSafe{Wallet} Monitorは、トランザクション署名プロセス全体をリアルタイムで追跡し、トランザクションの詳細を表示し、リスクを特定し、結果をシミュレーションし、以下の機能を提供します:

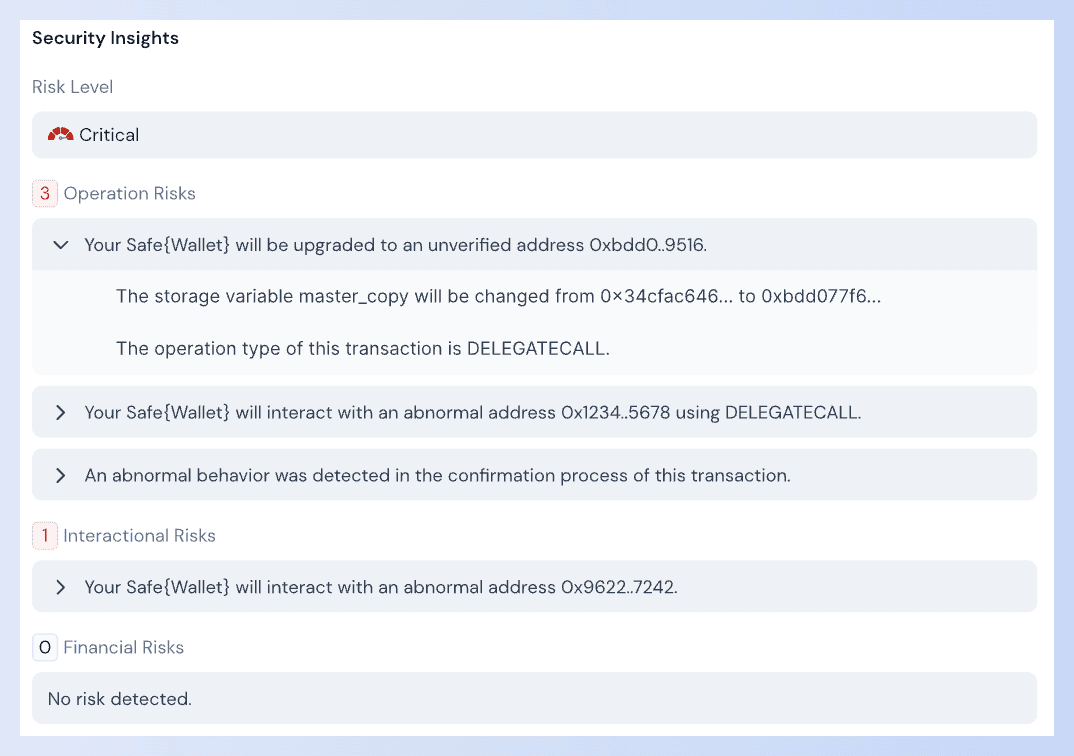

- 実行前のリスクアラート: 当社のシステムは、トランザクションの開始、署名、実行を含む、Safeウォレットトランザクションの全ての段階で継続的な監視を提供します。リスクのあるトランザクションが検出された場合、ユーザーは署名プロセスが完了する前、およびトランザクションがブロードキャストされる前にアラートを受け取ります。

- 詳細なトランザクションインサイト: 当社のシステムは複雑なトランザクションを傍受し、人間が理解できる明確な説明に翻訳することで、情報に基づいた意思決定を可能にし、ブラインド署名の危険性を排除します。

- リスク分析と実行シミュレーション: 当社のシステムは、各トランザクションに関連するリスクを分析し、実行前にトランザクションの結果をシミュレーションすることで、意図しないトランザクションの署名を防止します。

- マルチチャネル検証: 追加の検証のために、署名者と非署名者の両方にアラートを送信でき、追加の監視と徹底的なクロスチェックを保証します。

- ホワイトリストメカニズム: ユーザーは特定のコントラクトへのインタラクションを制限できます。システムは設定変更を即座に検出し、対応します。

- 自動応答: 有害なトランザクションを検出すると、設定済みの応答メカニズムを自動的にトリガーして攻撃をブロックします。

デモを予約する

取引所、プロトコル、L1/L2チェーン、投資機関、投資家など、多額の資産を管理しているSafeウォレットを使用している個人または機関は、資金が盗まれるリスクに直面する可能性があります。

デモを予約することで、Safe{Wallet} Monitorが潜在的なリスクを防止し、資産を保護するのにどのように役立つかを学ぶことをお勧めします。

BlockSec Phalcon:脅威監視と防止

Safe{Wallet} MonitorはPhalconの不可欠なモジュールです。PhalconはBlockSecがリリースしたセキュリティ監視およびブロックプラットフォームであり、プロトコルに包括的なローンチ後のセキュリティ保護を提供し、流動性プロバイダー、DAO、ファンドマネージャーなどの資産を保護します。Safe{Wallet} Monitorに加えて、Phalconは以下もカバーしています。

- 攻撃トランザクションのリアルタイム監視

- 運用、インタラクション、財務リスクのリアルタイム監視

- トークン量/価格、主要変数、機密イベント、関数呼び出しの柔軟な監視

- セキュリティ専門家によるカスタム監視ソリューション

- マルチシグネチャウォレットによる自動応答

- 緊急対応SOPおよびウォー・ルームサービス

- 根本原因分析

- 固定スマートコントラクトコードの監査

- …

結論

暗号資産の世界では、セキュリティはオプションではなく、基盤です。BlockSecのSafe{Wallet} Monitorは、複数の防御層を構築し、全てのSafe{Wallet}トランザクションが予期せぬリスクに耐え、資産を保護できるようにします。