2024年の新年の幕開けは容易ではなく、過去数日間で数百万ドル相当の損失を引き起こすハッキングが数件発生しました。Radiant、Gamma(https://twitter.com/Phalcon_xyz/status/1742781426926227463)、Telcoin(https://twitter.com/Phalcon_xyz/status/1739477516836917287)でのインシデントもその一つです。

これはいくつかの疑問を提起します。

- リアルタイムで進行中の攻撃を認識しているか?

- 情報提供を受けた後でも、なぜ直ちに攻撃を停止できないのか?

- 効果的な攻撃監視・ブロックシステムを備えているか?

インシデント対応の課題

セキュリティに精通したほとんどのプロジェクトには、何らかの脅威インテリジェンスシステムが導入されていると考えるのは妥当です。

しかし、彼らは攻撃を効果的に防ぐのに苦労しており、直面している課題は非常に明確です。

- 限られた人員では、24時間年中無休の緊急対応をサポートできない。

- アラートを受信した後でも、意思決定プロセスに時間がかかる。

昨年、BlockSecはBlockSec Phalconを発表しました。これは、攻撃ベクトルに関係なく、ハッキングをリアルタイムで即座に検出しブロックすることで、インシデント対応に革命をもたらす自動化された防御システムです。

BlockSec Phalconを使用すると、DeFiプロトコルはユーザーの資産を自動的に保護でき、ますます脆弱になるDeFiの世界に新たなセキュリティパラダイムを提供します。このブログでは、進化する脅威ランドスケープに対してDeFiを強化するためのBlockSec Phalconの可能性を探ります。

最近のDeFiハッキングの振り返り:Gamma、Radian、Telcoin

| プロジェクト | 日付 (UTC) | 攻撃トランザクション数 | 攻撃期間 | 損失 |

|---|---|---|---|---|

| GammaStrategies | 2024/01/04 | 37 | 69分34秒 | 約350万 |

| Radiant | 2024/01/02 | 3 | 11秒 | 約400万 |

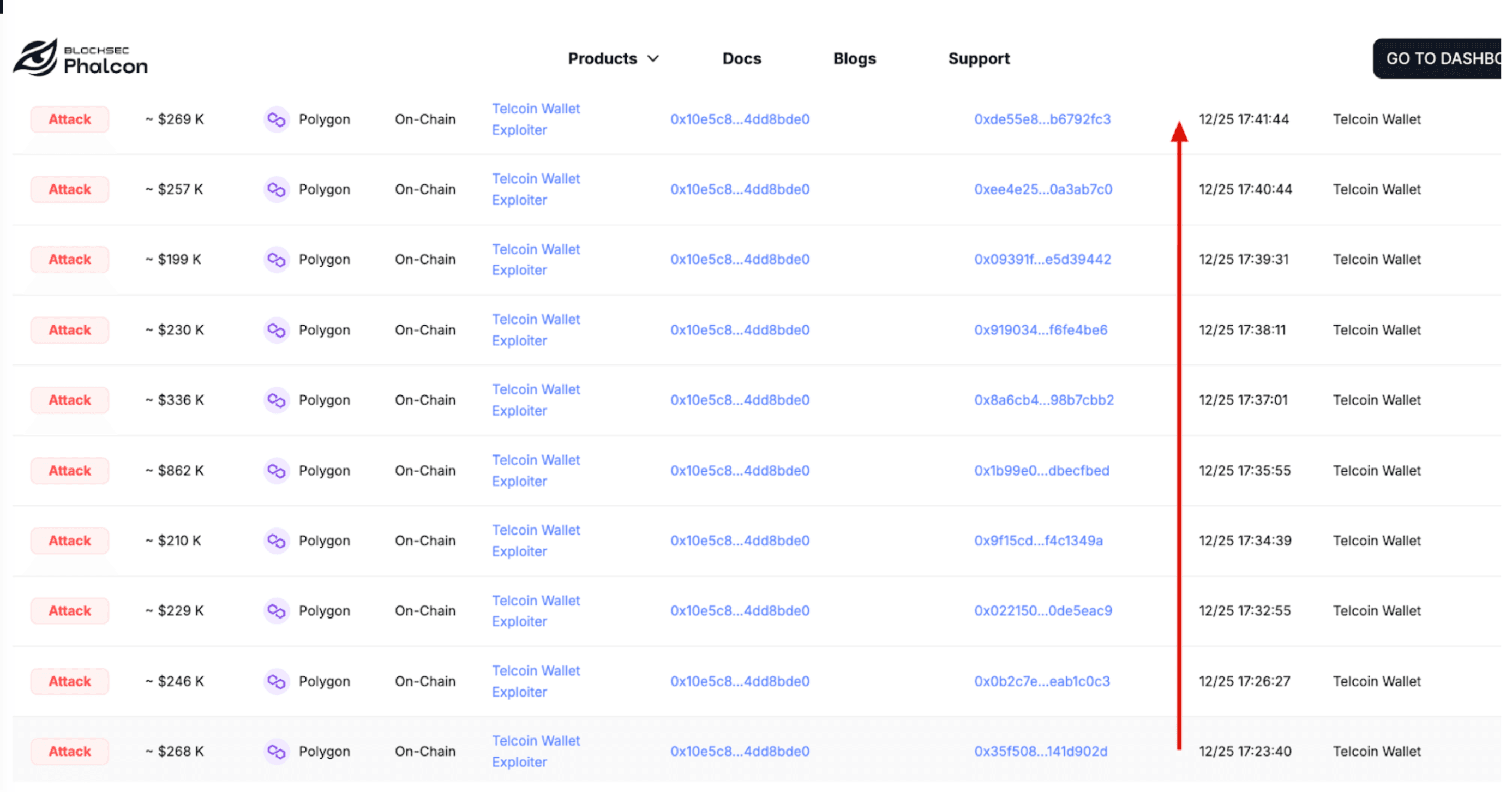

| Telcoin | 2023/12/25 | 4,958 | 約16時間 | 約660万 |

上記の表は、プロトコル、攻撃トランザクション数、攻撃期間(最初の攻撃トランザクションから最後のトランザクションまでの時間)を含む、最近のセキュリティインシデントの概要を示しています。また、各インシデントのおおよその損失もまとめています。

Radiantの400万ドルの損失

Radiantのセキュリティへの取り組みは常に明らかでしたが、予期せぬ事態が発生しました。 Radiantプロトコルへの最初の攻撃トランザクションは2024/01/02 18:53:38 (UTC)に発生し、当社のシステムによって即座にフラグが立てられました。この攻撃により、約90 Ether(約21万3千ドル)が失われました。わずか数秒のうちに、 subsequent attacks followed, each resulting in over $2 million in losses.

BlockSec Phalconがプロトコルに採用されていれば、当社のシステムはプロトコルを一時停止するか、後続のハッキングトランザクションをフロントランするなどの自動アクションを実行でき、43分という遅延した応答時間ではなく、後続の2回の攻撃トランザクションで400万ドルを節約できたはずです。

Telcoinの660万ドルの損失

Telcoinウォレットへの攻撃では、ハッキングは16時間以上続き、6つのアカウントから4,958件のトランザクションが実行されました。この巧妙な攻撃により、Telcoinチームは圧倒され、準備不足でした。 「一時停止」メカニズムがない場合、唯一の選択肢は、セキュリティ会社に迅速に連絡して侵害を調査し、脆弱性を診断し、修正を実装することでしたが、すべてに貴重な時間がかかり、その間攻撃は止まりませんでした。

BlockSec Phalconは、一時停止メカニズムがなくても、カスタム「フロントランニング」防御を提供し、迅速に行動して資産を保護できた可能性があります。

Gammaの350万ドルの損失

GammaStrategiesは1時間以上にわたりハッカーに襲われ、37件の攻撃が次々と発生しました。BlockSec Phalconはこれらの攻撃を検出し、即座に停止できた可能性があり、350万ドルを節約できた可能性があります。 人間には睡眠が必要ですが、機械には必要ありません。これは、最も注意深いプロジェクトでさえ不意を突かれる可能性があることを示しています。これらの攻撃を停止するために人間にのみ頼ることはできません。BlockSec Phalconのような自動化システムは、24時間年中無休の保護に不可欠です。

BlockSec Phalconは単なるセキュリティ監視ツールではありません

市場には多くの脅威監視ツールがあるという話を聞いたことがあります。BlockSec Phalconとそれらの違いは何ですか?そして、なぜBlockSec Phalconはセキュリティインシデントに役立つのでしょうか?

即時対応が鍵

BlockSec Phalconは単なる脅威監視システムではなく、ユーザーの資産を救うための自動アクションを実行できます。セキュリティインシデントが発生した場合、時間は非常に重要です。アクションは手動介入なしに自動的に実行される必要があります。Radiantのケースでは、最初の攻撃トランザクションから最後のトランザクションまでの時間はわずか11秒でした。アクションを手動で実行する必要がある場合、手遅れです。実際、プロトコルが一時停止するのに40分以上かかっています。

自動化された防御に関する懸念

確かに、自動ブロックという考えは素晴らしいですが、信頼できますか?誤ってすべてをシャットダウンし、パニックを引き起こす可能性はありませんか? BlockSec Phalconは、次の3つの領域に焦点を当てることで、これらの懸念に正面から取り組みます。

- 速度: システムは、攻撃トランザクションを聞き、悪意のあるトランザクションを検出するのに十分な速度である必要があり、通常はミリ秒単位です。前述のように、時間は重要であり、わずか数秒でも数百万ドルの資産のセキュリティを左右します。

- 精度: 高い精度を持つシステムのみが、自動アクションの目標を達成できます。システムが過剰な誤検知を報告する場合、プロトコルの自動アクション(プロトコルの停止など)をトリガーするためのフィードとして使用することはできません。

- 互換性: システムは、プロトコルの既存のセキュリティインフラストラクチャと互換性がある必要があります。たとえば、プロトコルの特権的な動作はマルチシグウォレットによって制御される可能性があり、自動アクションはこのウォレットを通じて署名される必要があります。

BlockSec Phalcon:ホワイトハットレスキューから標準SaaS製品へ

BlockSec Phalconが事前承認なしで攻撃を停止できるのであれば、プロジェクトが自身を救うための権限を与えないのはなぜでしょうか?私たちは技術を洗練させ、20回以上のホワイトハットレスキューで1,400万ドル以上を救いました。

そして、その方法は次のとおりです。

- 第一に、BlockSec Phalconは、著名なセキュリティカンファレンスで発表された学術論文と2年以上の内部運用に裏打ちされた、高精度でインスタントハッキングを監視および検出する能力を備えています。過去20件以上のハッキングをブロックした実績は、当社のシステムの能力を証明しています。

- 第二に、BlockSec Phalconは、マルチシグウォレットなどのセキュリティインフラストラクチャと互換性があります。ウォレットがプロトコルのセキュリティ設計を損なうことなく、即座に応答できるようにします。

BlockSec Phalconは、単なる監視ツールではなく、プロアクティブであり、デジタル資産に即時、信頼性、互換性のある防御を提供します。

フルスタックセキュリティのためにBlockSecと提携する

DeFiの分野では、セキュリティは多岐にわたり、絶えず進化しています。BlockSecと協力し、BlockSec Phalconをプロトコルに組み込むことで、あらゆるセキュリティニーズに対応するフルスタックセキュリティサービスのスイートが解き放たれます。

メリットは以下のとおりです。

-

専門家によるコード監査: BlockSecのトップクラスのコード監査サービスは、プロトコルの進化に合わせて継続的なレビューを提供し、開発に合わせてセキュリティを維持します。

-

カスタマイズされたセキュリティルール: 詳細な監査から得た知識を活用して、BlockSec Phalconにプロトコル専用のセキュリティルールを設定します。これにより、さまざまなサービスのためにさまざまな企業とやり取りする必要なく、保護が強化され、時間とお金の節約につながります。

-

迅速な脆弱性対応: BlockSecは根本原因の特定における専門知識により、脆弱性を迅速に特定し、即時かつ効果的な軽減のための専用ウォー・ルームを確立できます。

BlockSecを選択することは、堅牢で統合されたセキュリティソリューションを選択することです。単なるツールではなく、プロトコルの整合性とユーザーの資産をあらゆる段階で保護することに専念するパートナーを得ることになります。