事件背景

10月23日UTC午後2時、SHARトークンは劇的なデビューを飾り、公開価格の0.00056ドルから0.05986ドルへと急騰し、時価総額はわずか1時間でゼロから6000万ドルへと急増しました。これは約100倍の増加です。その後の数時間で、SHARチームに関する否定的なニュースが浮上し、KOL操作への関与が疑われました。その後、SHARの価格は次の3時間で0.02393ドルまで下落しました。否定的なニュースにもかかわらず、多くのユーザーは、著名なKOLがトークンを買い続け、SHARの将来について楽観的な見方を示したため、プロジェクトに大きな影響はないと信じていました。午後6時から8時にかけて、トークン価格は徐々に0.042ドルまで回復しました。

10月23日UTC午後9時26分、アドレスCHj3によって開始されたトランザクションは、500,000,000 SHAR(総供給量のほぼ50%)を19,619 WSOLと交換し、流動性プールをほぼ枯渇させました。このスワップにより、SHARの価格は0.0013ドルまで急落し、時価総額は300万ドルまで低下しました。すべて1分以内のできごとです。SHARコイン保有者はラグプル(詐欺的な資金流出)の被害に遭いました。

MetaSleuthによる資金フロー分析

MetaSleuthを使用すると、このラグプルのインシデントにおける資金の流れを明確に追跡し、いくつかの貴重な手がかりを発見することができます。Earlier、10月20日から10月22日の間、このラグプルの犯人(アドレスCHj3を制御するエンティティ)は、4つの取引所から合計6045 SOLを引き出し、Binance 2(2595 SOL)、KuCoin(950 SOL)、MEXC 1(580 SOL)、OKX 1(1920 SOL)から、それを14のアドレスに分散させました。これらの14のアドレスはすべて犯人が制御しており、SHAR価格の人工的なインフレと、最終的なダンピングのために準備された大量のSHARの蓄積という二重の目的を果たしました。以下は、4つの取引所から14のアドレスへの資金フローです。

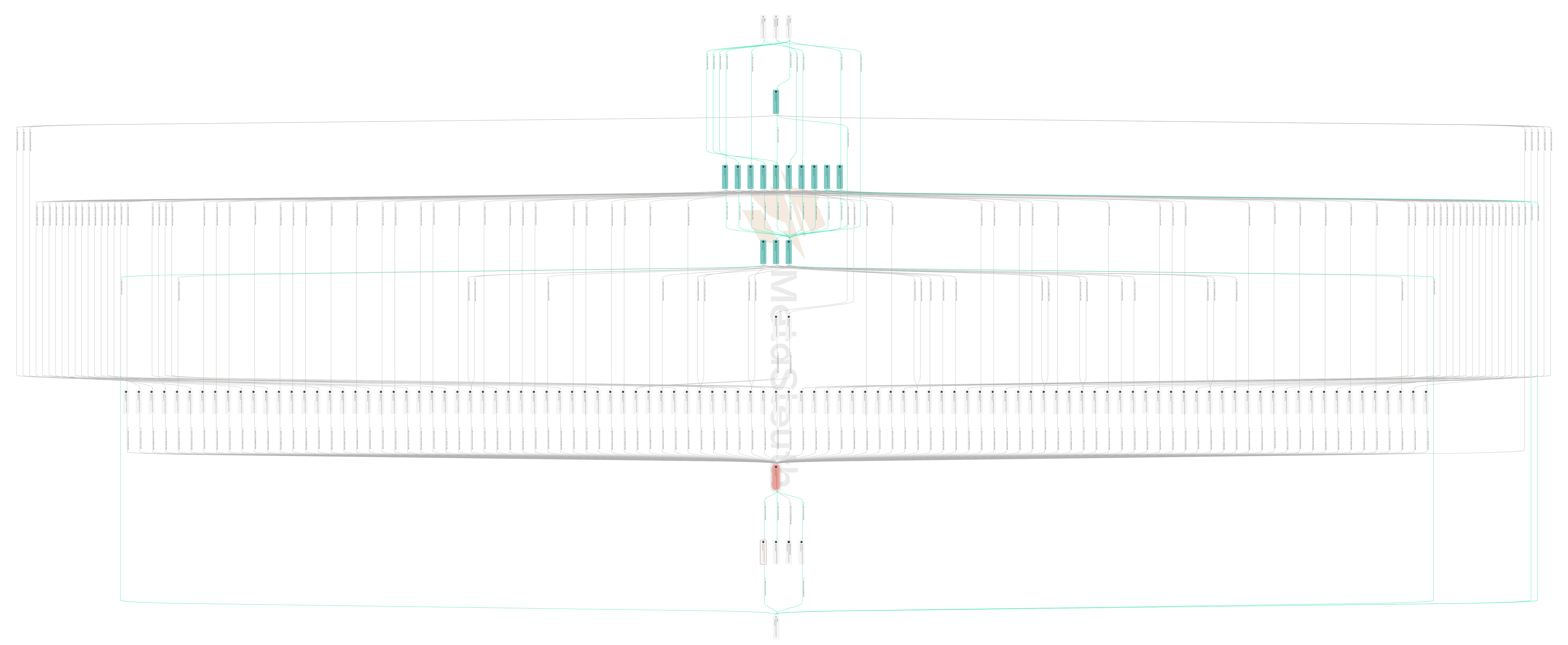

10月23日UTC午後2時、SHARのローンチから2分以内に、これら14のアドレスは保有するSOLすべてをSHARと交換し、流動性プールにかなりの価値を注入してSHAR価格を急速に押し上げました。以下に、SHAR購入のためのスワップトランザクション(tx)の例をいくつか示します。Q81H、4Jxa、5q5n、3xvB。SHARを取得した後、次の30分以内に、犯人はこれら14のアドレスが保有するすべてのSHARを、自身が制御する104のアドレスに転送し、トークンをさらに分散させました。以下は、14のアドレスのうち4つのSHARの分配を示す資産フローグラフです。

この分散戦略により、オンチェーンでは単一のアドレスが大量のSHARを保有しているように見えなくなり、SHAR資産のセキュリティに対する外部の懸念を軽減するのに役立ちました。しかし、資金フローを分析すると、大量のSHARが多数のアドレスに分散されていても、それらは最終的に同じエンティティ(犯人)によって制御されていることが明らかになります。犯人は、これらのSHARトークンをいつでもすべて売却し、プールから潜在的な価値をすべて引き出す能力を維持していました。これは、SHARが重大なセキュリティリスクを抱えていることを示しています。

最後に、SHARの価格が上昇したとき、犯人は適切な機会だと考えた時期を捉えました。10月23日午後9時25分、犯人は自身が制御する104のアドレスからすべてのSHARコインを同時に転送し、アドレスCHj3に集約しました。1分後、アドレスCHj3はトランザクションを開始し、蓄積された500,000,000 SHARトークンを一括で売却しました。流動性プールからSOLはほぼ完全に引き出され、犯人は約420万ドル相当の19,619 SOLトークンを受け取りました。10月23日午後9時26分、SHARを保有していたすべてのユーザーは、保有するSHARの価値がわずか1分で元の10分の1に急落したため、ダンピングの犠牲者となりました。以下のグラフは、52の104アドレスからアドレスCHj3へのSHARコインの集約、そしてプールへのダンピングを示しています。

犯人が不正に得た利益をどのように現金化したかを追跡するために、19,619 SOLの移動を追跡し続けました。これらの19,619 SOLは、約1週間アドレスCHj3に残っていましたが、10月29日午後4時21分、犯人は2つのトランザクションajqYwtと3uD6Ysを開始し、自身が制御する別のアドレスJ7aVに6,000 SOLを転送しました。その後20分以内に、犯人はさらに2つのトランザクション5STJNDと3z6C72を通じて、これらの6,000 SOLをOKX取引所に預けました。その後、午後7時52分に、さらに5,000 SOLがJ1wFアドレスに転送され、これらのSOLも午後7時53分にOKX取引所に送金されました。その後、11月4日から11月10日の間に、犯人はアドレスCHj3に残っていた8,600 SOLを徐々にUSDCとUSDTに交換しました。すべてのスワップトランザクションをここにリストします。2rGGMf、5cWJte、4AE6z7、5HovYa、4Da6zR、5P9rmx、5AAHn1、5nm1Xy、Mn3Rxa。執筆時点(11月14日UTC午前8時30分)で、交換によって得られた141万USDCと16万8千USDTはすべてアドレスCHj3に残っています。また、アドレスCHj3は、まだ交換されていない約19 SOLトークンを保有しています。これが、不正に得た19,619 SOLの現在の処分状況です。以下のグラフは、左側がスワップ、右側がOKXへの預け入れを示しています。

関連アドレスとトランザクションの一部

ダンピングの責任者アドレス:CHj3vHyMhF6DF3VkwhzgK833o7uvsN7CrPVyUdmbFo5E。

最初に500,000,000 SHARを蓄積した14のアドレス:

- E78TudQEcPwqiwnJ5HYEjJzogKPVAHGcLx7YRonxMuU3

- 5Cyg8Y4jEKKgna8Pf4xVXWLtNRZmJQksU23p1GyKnToU

- EzHJnPZ83RKvXzGDZLtfgoEBWoVjLEetMHFos2XcES6g

- 5rXZD1pZjJqSLCNRSxhn3MQLvRQUQB5nDD1Gf8nNXjT3

- 5MMdwsfXXcZNpK95mHFTtYz8K7JQ3JcboRNAimH61suC

- DZnhX2VG7LKLvfB747DgAmahGBdARevBfeTM4K1p1Rz7

- BnCFNcGHh6pMZXgHUHJi4a82Vfo2Xtcw818b9FNMU49P

- 75fXUzEqjNeBtqhXzjAbVKa84AcfnvG59nMUnvb3SXUx

- DEGdacTknp6BSYQc6fhJdfq9dZNZM3T4NBTSt8jnkygA

- H6x6k37wSe7ZBUct4eHyHn6W1o2TTXfAy2z9WyvUNLpZ

- Bhx3ZqViaRA4ZbXapro4VakYuS5bwhu2rc4cS8Dog1cy

- RSaAciLFtxDVtBH3awdnrjrDmcGUQBjYTon2FPRpCJG

- 3UtiQzi1HGH7sEg28T1sZpeQPLAb4m6Hive2cW6CV9XR

- 86DrFintdQt5w7jyJjobFQ5hVU63rbneYnDfkqC9xAbL

**OKX1 (5VCwKtCXgCJ6kit5FybXjvriW3xELsFDhYrPSqtJNmcD)**への不正に得た利益の預け入れトランザクション:

- 5STJNDbQBMbigzHf6mzCrtiM6s8QJjpQazzu5j7zC61uBB46V9NkumCw8UwWHXg7YxpomAFN664PnxHYMAU353q2

- 3z6C72fm6VVGdkFW3VcpjTccq725ZuVWpcZJv3GM3DBp3D3oLVjq2nyaRDhNZbmG95fi9cTTZfZ8bT22rdXjdEfR

- 64wMUp3VFz7pxZEpZak9uXAPfbEMBDiTWUGZLgECLn8fSMPexuR5ifRqJTSTpe98ELzRG676Pfe9xoXmG9DreiG1

資金フロー概要

犯人がSHARを分散させた104のアドレス、ダンピングのために4つの取引所からSOLを集めたトランザクション、およびその他の詳細な資金フローは、MetaSleuthで探索できます。今すぐ詳細を探索し、貴重な手がかりを見つけてください: https://metasleuth.io/result/solana/CHj3vHyMhF6DF3VkwhzgK833o7uvsN7CrPVyUdmbFo5E?source=5e4fca36-208b-4714-afb3-0800d5355323