過去1年間、暗号資産の価値は急騰したが、セキュリティリスクは過去最高を記録した。2025年の最初の10ヶ月間、Web3空間は深刻な攻撃に直面し、莫大な資産損失をもたらした。

-

主要な管理上の脆弱性:HyperLiquid取引口座は秘密鍵の漏洩により約2100万ドルを失った。Bybitマルチシグウォレットがハッキングされた。このアップグレードにより約15億ドルの損失が発生した。鍵と権限を管理することのリスクが浮き彫りになった。

-

スマート・コントラクト・ロジックの悪用:** GMX_IOはリエントランシー攻撃を受けて4100万ドルを失った。Cetusは整数オーバーフローの脆弱性により最大2億2300万ドルの損失を被った。これらの欠陥は、攻撃がプロトコルの経済的・数学的ロジックを標的にしていることを示している。

これらの事件は、Web3のオープンな世界では、防御側が対応する時間はほとんどないという厳しい事実を示している。

ファルコン・セキュリティは、ブロックセックが提供する先進的なリアルタイム・セキュリティ・プラットフォームであり、リアクティブ・セキュリティを変革することを目的としている。ファルコン・セキュリティは防御に重点を置いている。ファルコン・セキュリティは強力な防御の最終ラインとして機能する。資産の損失が発生する前に、有害なトランザクションを特定し、阻止します。

これは単なるツールではない。次世代のセキュリティ・システムです。トランジット中のトランザクションの遮断、完全なカバレッジ、カスタマイズ可能なサポートを提供します。

Web3セキュリティの堀を築く:アラートからブロックまでのクローズドループ

年間数十億の損失に直面しているWeb3企業は、セキュリティリスクの高まりに直面している。

1.「ゼロデイ」攻撃:防御者のための最小限の時間

ハッカーによる攻撃は現在、高度に自動化されている。メンプールでチャンスを発見してから攻撃を実行するまでの時間は、多くの場合1秒未満です。従来のアラート・システムでは、このミリ秒という潜在的な損失の窓**の中で効果的に阻止することはできない。

2.経済モデルのリスク:ダイナミックで防ぎにくい

TWAPのオラクル操作やempty-market exploitのような複雑な攻撃は、プロトコルの経済ロジックを利用します。このリスクは従来の手法では捕捉が難しく、新たな攻撃経路につながる。

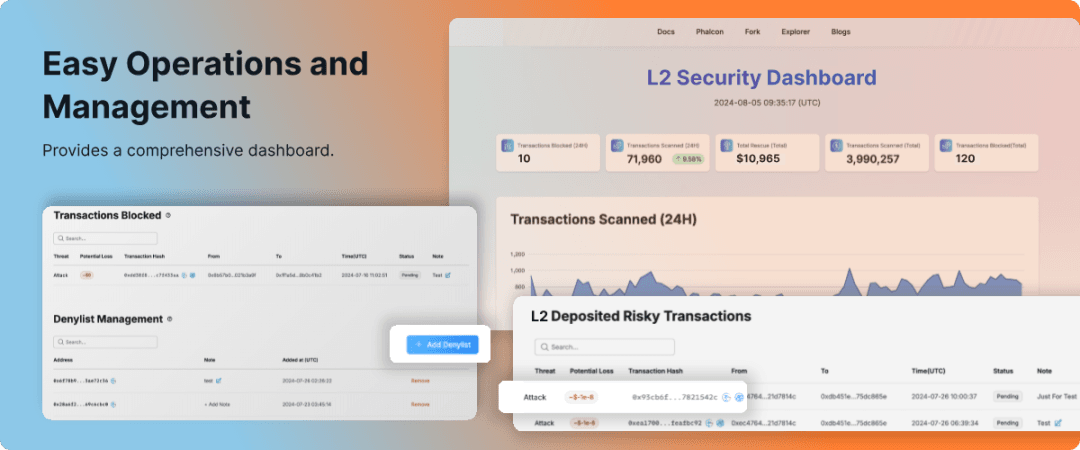

3.L2/チェーンの「エコシステム・セキュリティ」の課題

L2やパブリック・チェーンにとって、エコシステムの成功はセキュリティと結びついている。チェーン上の多くのスマート・コントラクト(DeFi、GameFi)に対して、強力なセキュリティ・レイヤーを提供しなければならない。悪意のある取引をプロアクティブに識別し、フィルタリングできるチェーンは、セキュリティとユーザーの信頼を高める。

ファルコン・セキュリティ究極のプロアクティブ防御ソリューション

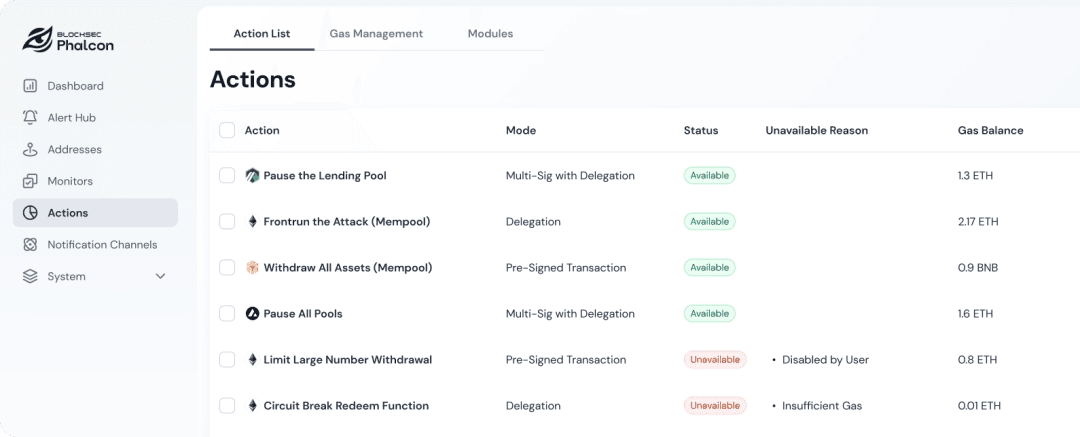

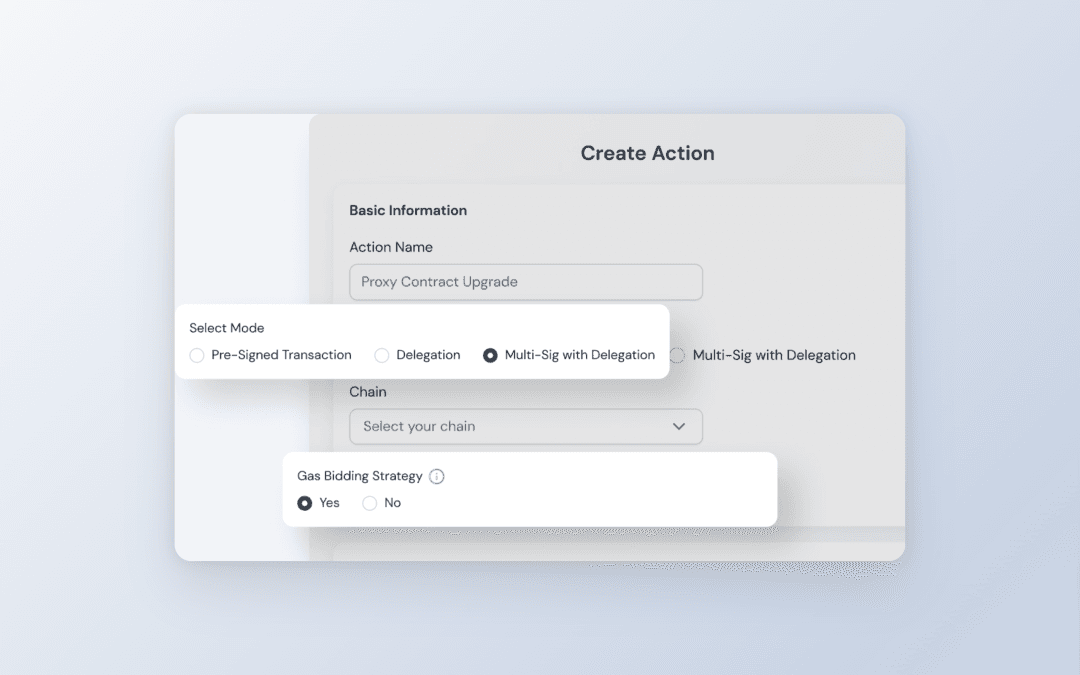

ファルコンセキュリティの強みは2つのモジュールにあります。リアルタイムモニタリング(モニター)とプロアクティブブロッキング(アクション)です。

I. リアルタイムモニタリングとアラート:脅威を見る

詳細なモニタリングによるリスク分析から開始し、攻撃が発生する前にプロジェクトに脅威インテリジェンスを提供します。

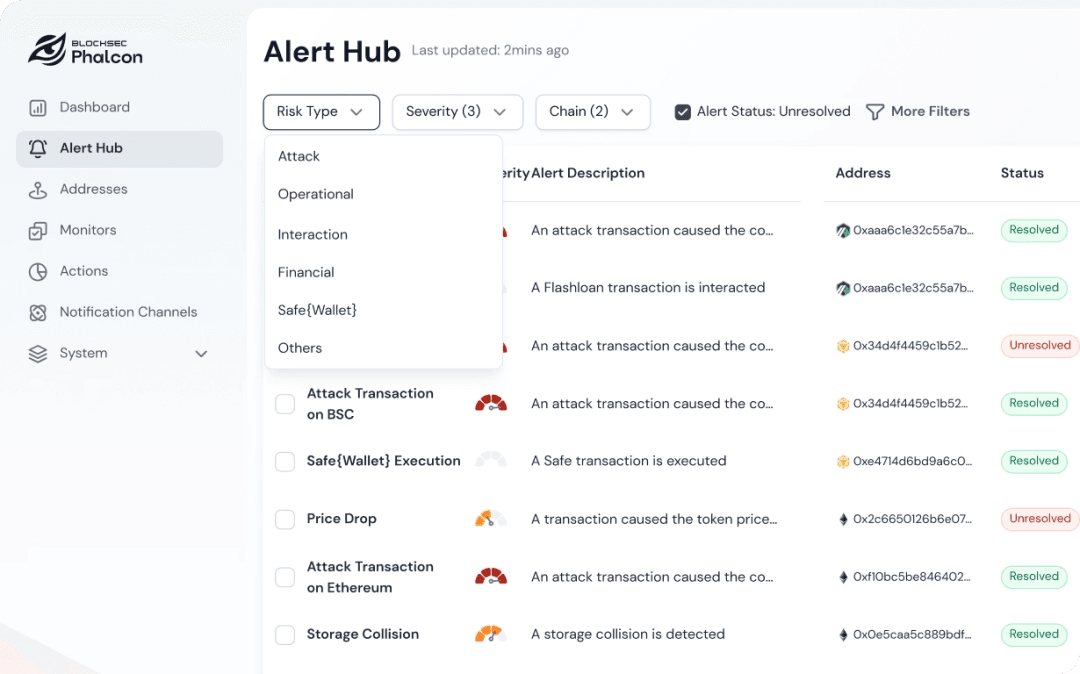

フルスペクトラムの段階的リスク監視:

-

攻撃**:スマートコントラクトのロジックとリスクの高いトランザクションの異常を24時間365日スキャンします。

-

運用リスク悪用を防ぐために、オラクル価格の異常とガバナンスプロセスのギャップを監視します。

-

金融リスク財務リスク**:急激な TVL の変化、流動性プールの問題、担保の問題を追跡し、経済的脅威を察知する。

-

インタラクションリスクブラックリストに掲載されたアドレスとのやり取りや不審なアドレスへの多額の引き出しなど、リスクのあるユーザー行動を検出します。

リアルタイムの脅威検知:

オンチェーンの異常をリアルタイムで監視し、実用的な脅威インテリジェンスを提供します。

カスタマイズ可能なアラート戦略:

堅牢なルールエンジンにより、複雑なマルチチェーンやマルチアセットのニーズにも対応し、カスタムの監視ロジックやアラートしきい値を定義することができます。

II.プロアクティブな防御とブロック:ピンポイントの精度と鉄壁の防御

これはファルコン・セキュリティの核となる強みです。自動化された応答を使用して、資産損失が発生する前に攻撃を阻止します。

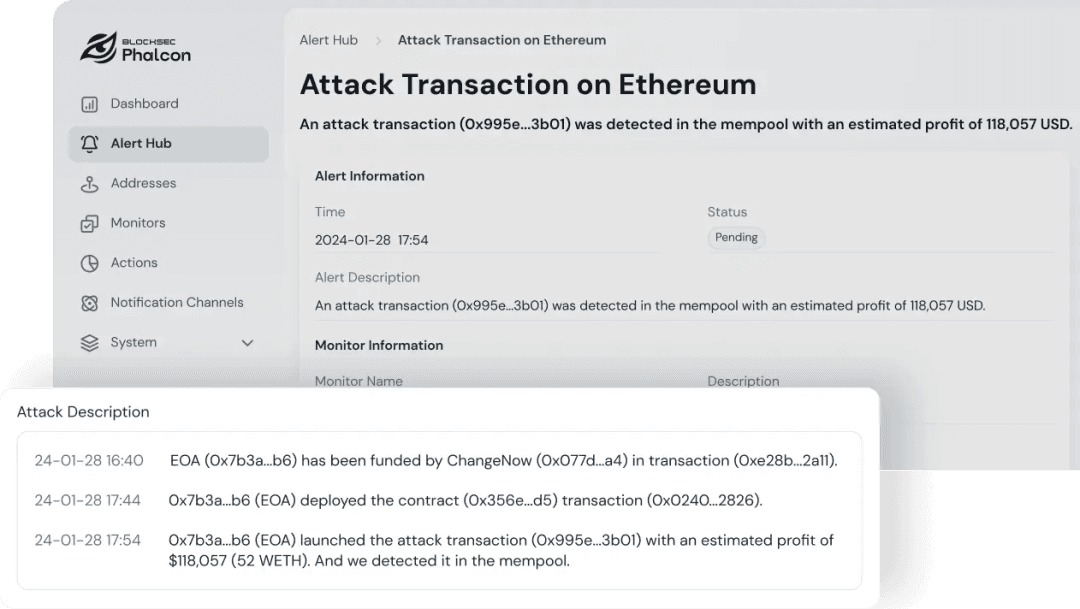

通過中の傍受と阻止:

-

コア機能**:攻撃トランザクションがMempoolの段階にある間に悪意のある判定を即座に完了します。

-

使用例プラットフォームは自動的に緊急対応を発動し、ハッカーが資産に触れる前にトランザクションがオンチェーンになるのを正確に阻止する。

ゼロデイ緊急プラン:

-

コア機能特定の高リスク契約に対する自動ブロック・ロジックを事前に設定。

-

使用例ゼロデイ脆弱性や突発的な緊急事態に効果的に対処し、人手を介さずに瞬時にセキュリティ・メカニズムを作動させ、潜在的な損失をゼロにします。

STOPプラットフォーム(L2/チェーン用):

-

コア機能**:シーケンサー・レベルの**セキュリティ・サービスを提供する。

-

ユースケーススマート・コントラクトを標的とした攻撃トランザクションのリアルタイム検出。STOPプラットフォームは、シーケンサーがこれらの悪意のあるトランザクションをパッケージ化する前に識別し、ドロップすることを選択することを可能にし、攻撃者のアドレスをチェーンレベルのブラックリストに追加することができる。

ハードコア機能:疑問への回答

Q1: セキュリティ・モニタリングの対象となるリスク・シナリオは何ですか?

A: ハッカーによる攻撃からビジネスリスクまで、幅広いカスタマイズが可能です。

-

コア・セキュリティコア・セキュリティ**:コードの欠陥による攻撃や、鍵の漏洩による高リスクの送金などを監視します。

-

総合リスク金融リスク(価格異常)、運用リスク(オラクル)、相互作用リスク(高リスクアドレス)に対応。

-

カスタム・モニタリング特定のプロジェクトのニーズに基づき、カスタマイズされた監視およびアラート戦略をサポートします。

Q2: どのような攻撃遮断の成功事例がありますか?

A: 大規模プロジェクトの重要な資産を救出した実績があります。

-

代表的な事例**:Manta、KiloEx、Loot、Paraspace、Platypus、TransitSwap、Saddle Finance、HomeCoinなどの著名なプロジェクトで攻撃ブロックに成功。

-

ケーススタディ**:詳しくはブログシリーズをご覧ください。

Q3: 検出と緊急対応はどのくらい速いですか?

A: 私たちは、攻撃がチェーンを襲う前に「遅延ゼロ」の対応を実現し、損失をゼロに抑えます。

-

ミリ秒単位の検知**:メモリプール(Mempool)内にある攻撃トランザクションを正確に識別します。

-

自動ブロッキング**:即座に自動化された緊急対策を発動し、攻撃が成功する前にブロックすることで、潜在的な損失を最小限に抑えます。

成長エンジンとしてのセキュリティ

セキュリティとコンプライアンスは負担であるべきではなく、イノベーションの原動力であるべきです。ファルコン・セキュリティは、自動化されたクローズド・ループ・システムを提供します:脅威の特定→プロアクティブなブロック→継続的な強化。

**ファルコンセキュリティを今すぐ体験](https://blocksec.com/audit)**し、プロアクティブな防御を最も強固な成長エンジンにしましょう。