2023年:

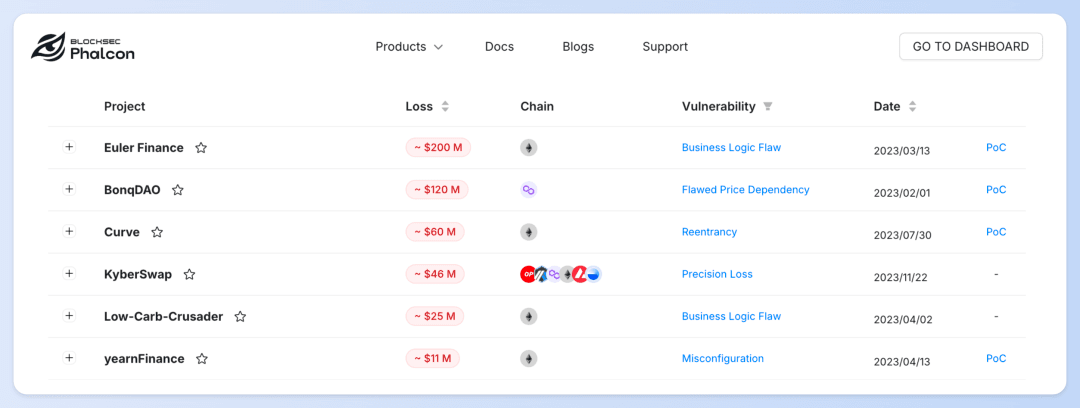

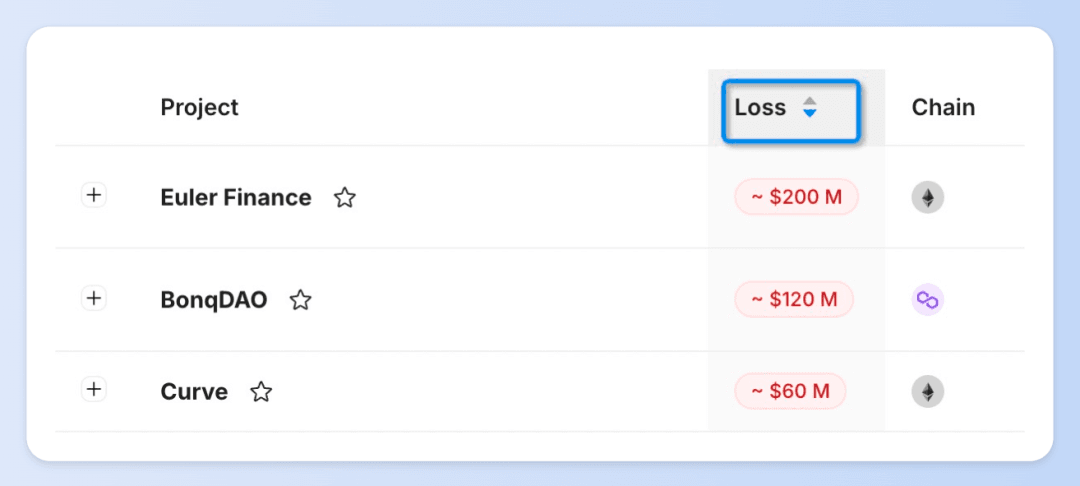

Web3分野は、Euler Financeが侵害され、約2億ドルの資産損失が発生した、今年最も重大な金融的影響を記録したハッキング事件により激震しました。

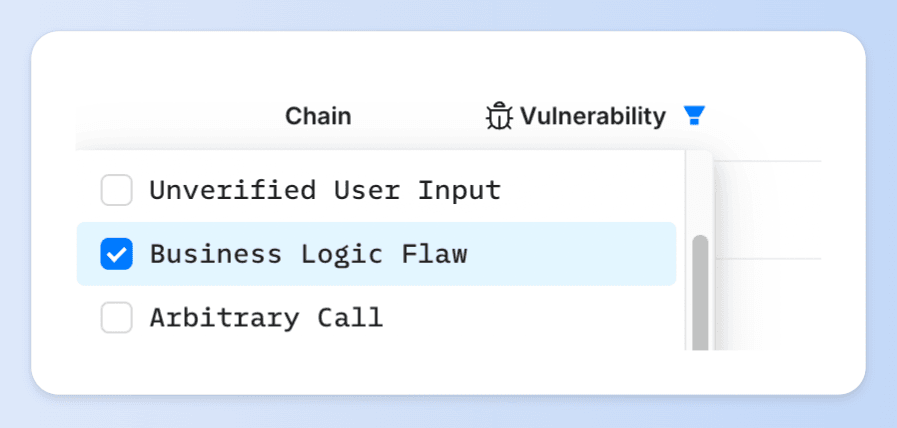

最も一般的な攻撃ベクトルはビジネスロジックの不備に起因しており、15件のインシデントが発生し、それぞれ8万ドル以上の損失が発生しました。これには、Euler FinanceやPlatypusへの著名なハッキングも含まれます。

KyberSwap事件は、ティック計算中の精度損失により約4600万ドルの損失につながり、精度損失が新たな種類の悪用された脆弱性として浮上しました。

Web3エコシステムが急速に拡大し続ける中、莫大な利益への誘惑がハッキングインシデントの増加につながっています。これに対抗するため、Phalconは、ユーザーが最新のセキュリティインシデントを体系的に追跡できる「セキュリティインシデント」ダッシュボードを導入しました。

ダッシュボードにアクセスするにはこちらをクリックするか、ウェブサイトのホームページにアクセスして「トランザクションの探索」を選択してこのダッシュボードを見つけてください。

2023年のハッキングとその悪用を詳しく見る

2023年最大のハッキングはMixin Network事件ではないかと疑問に思われるかもしれません。

確かにそれは重大でしたが、私たちのリストは脆弱性の悪用によるハッキングに焦点を当てています。ラグプル、プライベートキー管理の不備、その他の要因による損失は、当社の統計には含まれていません。

Phalconの「セキュリティインシデント」ダッシュボードでは、2023年の脆弱性の悪用によるハッキングインシデントを約70件、それぞれ10万ドル以上の損失を伴うものを集計しました。

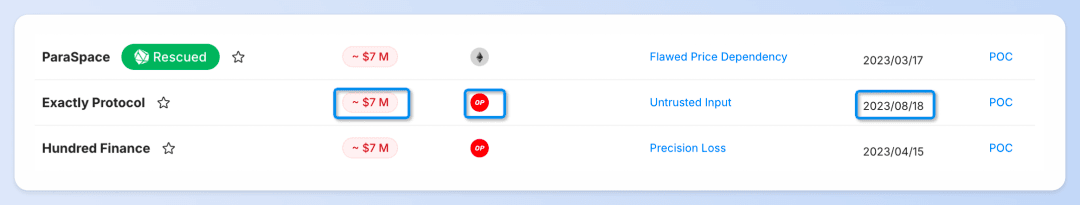

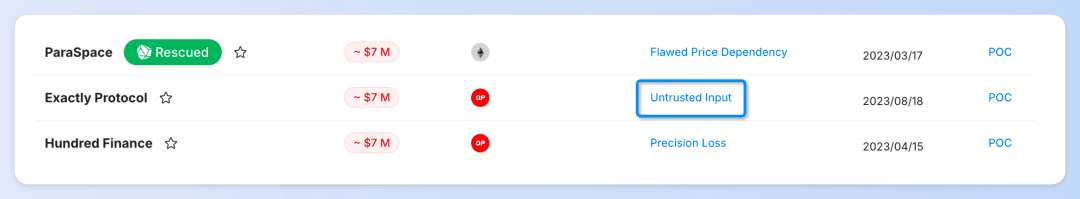

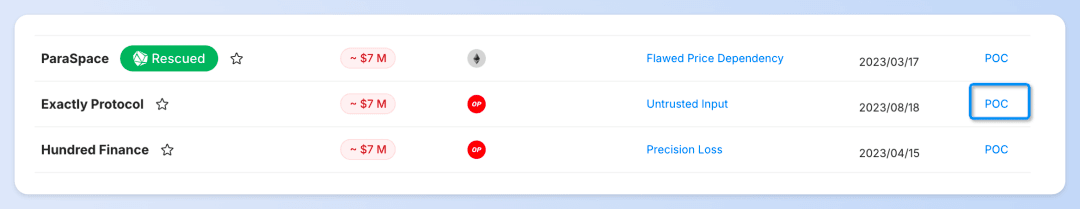

Exactly Protocol事件を例にとってみましょう。

損失した資産、攻撃が発生したブロックチェーン、攻撃のタイミングなどの基本情報を学ぶことができます。

また、各インシデントの悪用された脆弱性の種類を示しており、根本原因分析の詳細を見るためのクリック可能なオプションも提供しています。これらの分析は、セキュリティインシデントが発生するとすぐにコミュニティに重要な洞察を提供するために常に活動している、当社の専任セキュリティ専門家によって提供されています。

さらに、このセクションには、パートナーであるDeFiHackLabsがコンパイルしたPoC(概念実証)コードが含まれています。

Phalcon Forkを使用して、セキュリティインシデントのPoC(概念実証)コードをデバッグし、PoCコードとトランザクションをコミュニティと共有できます。

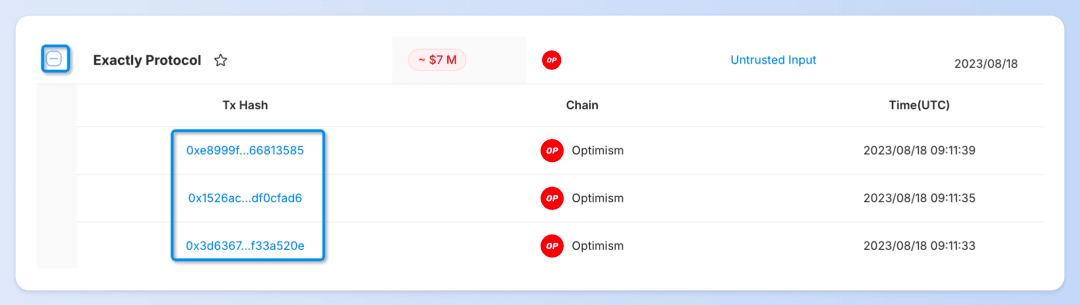

プロトコル名の隣にある➕をクリックすると展開され、各特定の攻撃トランザクションを表示できます。 トランザクションハッシュを単純にクリックすると、Phalcon Explorerを介してトランザクションの資金の流れ、残高の変更、および呼び出しフローを調べることができます。

情報➔洞察

📌特定のプロトコルに関連する攻撃インシデントについて知りたいですか?

👉検索ボックスに**[プロトコル名]**と入力すると、すぐに結果が得られます。

📌2023年の最も重大な攻撃インシデントについて興味がありますか?

👉**[損失 - 降順]**を選択して、最も大きな損失を伴うセキュリティインシデントをすばやく特定します。

📌2023年の攻撃インシデントの傾向に興味がありますか?

👉**[日付 - 昇順]**を選択して、年間を通じて攻撃の頻度と方法論がどのように進化したかを追跡します。

📌特定の種類の脆弱性による攻撃インシデントを探していますか?

👉フィルターを使用して**[脆弱性の種類]**を選択し、関連するインシデントをすばやく見つけます。

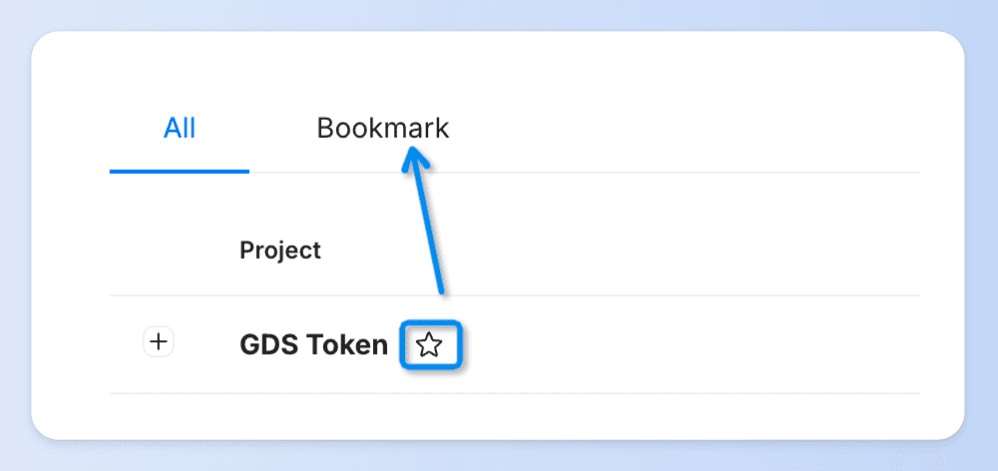

📌複数の攻撃インシデントを比較・分析したい場合

👉**⭐️をクリック**してインシデントをブックマークし、後で簡単に参照できるようにします。

今すぐ探索を開始

Phalconの「セキュリティインシデント」ダッシュボードは、一般ユーザーにWeb3セキュリティ情報を提供するだけでなく、セキュリティ研究者や開発者が学習・レビューするためのプラットフォームも提供します。実際の攻撃手法を分析し、ハッカーが脆弱性をどのように悪用するかを理解することで、システム内の潜在的な弱点をより効果的に特定し、強化することができます。

最新のハッキングインシデント情報と洞察にアクセスできるよう、データは常に最新の状態に保たれます。

今すぐPhalconの「セキュリティインシデント」ダッシュボードを探索し、より安全なWeb3世界の構築に私たちと一緒に参加しましょう。