2022年10月、マンゴ・マーケッツはオラクルの価格操作により1億1600万ドルの損失を出した。

2022年5月、Venusはオラクル価格更新遅延により1,120万ドルの損失。

昨年7月、Rho Marketsは契約のアップグレードがオラクル価格の誤りにつながり、760万ドルの損失を出した。

実は、これらの損失は完全に避けることができたのだ。どうやって?続きを読む

オラクルDeFiプロトコルの生命線

データをブロックチェーンに送り込むオラクルは、融資やデリバティブといったDeFiのユースケースの基盤となっている。しかし、Compound、Cream Finance、Mango Markets、Venus、Rho Marketsを含む多くの主要プロジェクトが、オラクルに関連した攻撃により大きな損失を被っている。

ETHをレンディング・プラットフォームに入金し、ある資産を借りようとしたところ、担保が63,000ドル以上になっていたとしよう!大当たりだと思うかもしれない。しかし、プロトコル・チームにとっては、これは悪夢のシナリオだ。これは昨年Rho Marketsで実際に起こったことだ。

価格異常:見過ごされた致命的欠陥

2024年7月19日、Rho Marketsは新しい資産市場を立ち上げるためにスマートコントラクトをアップグレードした。デプロイスクリプトの設定ミスにより、オラクルからのBTCとETHの価格が逆転した。その結果、ETH価格は誤って20倍に膨れ上がり、ユーザーは最小限のコストで多額の借り入れができるようになり、最終的に760万ドルの損失につながった。

主なタイムライン(UTC):

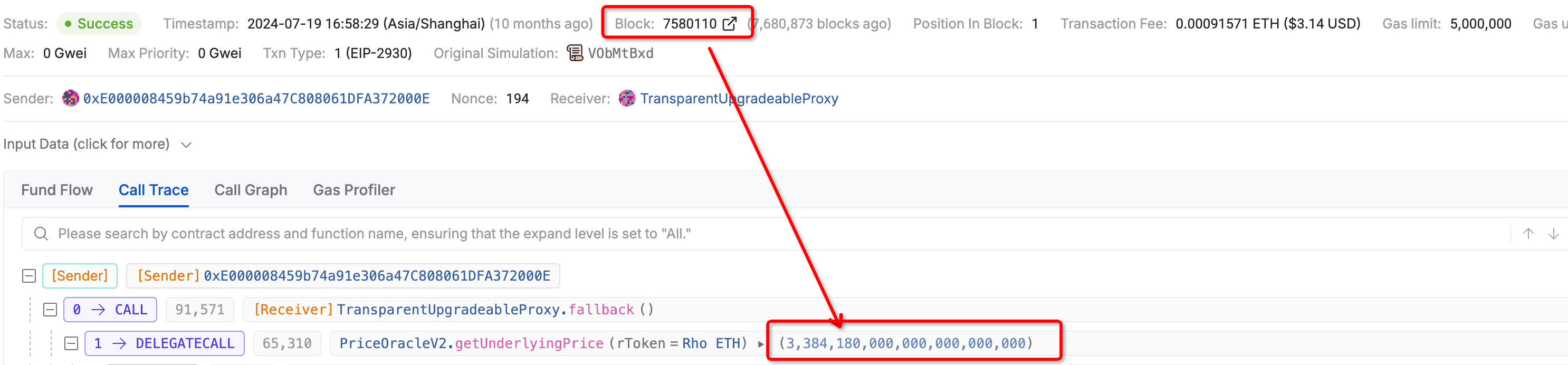

- 1️⃣ 08:58:29 (Block 7580110) - オラクルが正常なETH価格を戻す。

-

2️⃣ 08:58:32 (Block 7580111) - オラクルの契約が更新されました。トランザクションハッシュ:https://app.blocksec.com/explorer/tx/scroll/0x9d2388a0c449c6265b968d86f0f54e75a5b82e2b04176e35eefdff5f135547ec

-

3️⃣ 08:58:34 (ブロック7580112) - 1ブロック後、オラクルから返されたETH価格は$3,384から$63,653(ETHに適用されたBTC価格)に高騰し、実際の値の17倍となった!

-

4️⃣ 08:59:49 - ちょうど1分後、最初の攻撃が開始された:MEVボットが84ETHを担保に942wstETHを借りる。このプロセスを繰り返し、ボットは760万ドルを流出。最初の攻撃の取引ハッシュ:https://app.blocksec.com/explorer/tx/scroll/0x0a7b4c6542eb8f37de788c8848324c0ae002919148a4426903b0fb4149f88f05

-

5️ȃ 10:33:01 - プロトコルはようやく一時停止したが、時すでに遅し。

もしRho MarketsがPhalconのOracle Monitorsを導入していたら、状況はどう変わっていただろうか?

もしファルコンが異常な価格を即座に検知し、自動緊急対応を発動して攻撃の機会を完全にシャットアウトしていただろう。

ファルコンはオラクル価格異常監視をサポートしています:

-

価格偏差**:オラクルの価格変動の大きさを監視し、突然の急騰や急落にフラグを立てます。(例えば、2つのサンプルの間で価格が200%以上変化した場合、警告を発します。)

-

価格範囲**:許容できる価格の境界を設定します。(例:価格が$2,380-$4,380の範囲外に移動した場合にアラート)

-

価格の不一致**:ベースオラクルの価格を参照オラクルと比較します。(例:価格が30%以上異なる場合に警告)

通常、プロジェクトチームは、契約のアップグレードやパラメータ変更の前に、重要なコンフィグを厳密にチェックする。しかし、今回の事故では、手作業による見落としにより、オラクルの価格チェックが漏れていた。このケースでは、失われた資産はMEVボットによって返却されたが、このような「幸運」はほとんどの攻撃では稀である。

実際には、上記のモニターのいずれかをセットアップしておけば、システムは異常なオラクル値をすぐにキャッチし、サポートされている7つの通知チャネルのいずれかを通じてチームに警告を発することができただろう。さらに重要なことは、手動による介入はしばしば時間がかかりすぎるということです。異常発生から悪用までの時間は非常に短いことがあります(このケースではわずか1分)。ファルコンを使用すると、緊急防御が自動的に発動されるため、攻撃が起こるチャンスがなくなります。

価格異常だけでなく、遅延や障害も致命的となりうる。

2022年5月、LUNAの価格更新がLUNAを担保に多額の資産を借り入れ、プロトコルは約1120万ドルの損失を被った。

もしヴィーナスがファルコンのオラクルモニタを導入していたら、状況はどう変わっていたでしょうか?

ファルコンは価格更新の遅延とオラクル・ヘルス・チェックのモニタリングをサポートしており、タイムリーで信頼性の高い価格フィードを保証しています。異常が発生した場合、チームは即座に警告を受けたことでしょう。

多くのプロジェクトは、価格ソースとして単一のオラクルに依存しており、価格の異常を防ぐメカニズムが欠如している。物事がうまくいかないと、攻撃者は利益を得、ユーザーは清算され、プロジェクトの評判は打撃を受ける。

Phalconはカスタムオラクルとサードパーティオラクル(ChainlinkやPythなど)の両方を監視することができ、価格の安定性と正確性をリアルタイムで保証し、清算や価格操作のリスクを防ぎます。

BlockSec Phalcon:オールインワンのセキュリティ&コンプライアンス管理プラットフォーム

Phalconはセキュリティ脅威防御(Security APP)とコンプライアンスリスク管理(Compliance APP)をシームレスに組み合わせ、ユーザーにセキュリティとコンプライアンスの両方の統合ソリューションを提供します。

**セキュリティAPPhttps://blocksec.com/phalcon/security

以下のような包括的な起動後の保護を提供します:

- リアルタイム攻撃モニタリング

- 運用、インタラクション、財務、およびカスタム・リスクの監視

- Safe{Wallet}ダイナミックプロテクション](https://blocksec.com/safe-wallet-monitor)

- トークンの価格、金額、キー変数、センシティブイベント、関数呼び出しの柔軟な監視

- 自動緊急対応(EOAおよびマルチシグウォレットをサポート)

コンプライアンスAPP:https://blocksec.com/phalcon/compliance

VASPがAML/CFTコンプライアンス要件を満たすために、リスク・エクスポージャーと疑わしいユーザー・アクティビティを特定するのを支援します。

今すぐ試す

BlockSec Phalconは現在、Ethereum、BSC、Solana、Base、Tron、Arbitrum、Avalanche、Optimism、Manta、Merlin、Mantle、Sei、Bitlayer、Core、BoB、Story、Sonic、Gnosis、Berachainを含む20以上の主要ブロックチェーンをサポートしています。

今すぐ製品デモをご予約ください!こちら](https://blocksec.com/book-demo) をクリックするか、以下のリンクをご覧ください。先着30名様に無料トライアルをご用意しています!

🔗 デモを予約する:https://blocksec.com/book-demo