Web3セキュリティ専門家がブロックチェーントランザクション分析で直面する中核的な課題に対処するため、BlockSecは20カ国以上、100名以上の参加者を対象とした詳細な調査を実施し、2,000件以上の有効なアンケート回答を収集しました。回答者には、セキュリティ研究者、開発者、オンチェーン分析トレーダーが含まれ、多様な視点を代表しています。これらの洞察に基づき、BlockSecはブロックチェーントランザクション分析におけるフラッグシップツールであるPhalcon Explorerの新バージョンを正式にリリースしました。このアップグレードは、グローバルユーザーに、より効率的で直感的、かつプロフェッショナルな体験を提供します。

ブロックチェーントランザクション分析のベンチマークツール

BlockSecのフラッグシップオンチェーン分析製品であるPhalcon Explorerは、3つのコアメリットにより、世界中のWeb3実務家にとって不可欠なツールとなっています。

-

幅広いチェーンカバレッジ

-

Ethereum、BSC、Polygon、Arbitrum、Avalancheを含む26以上の主要EVM互換チェーンに加え、Solanaなどの非EVMチェーンもサポートし、マルチエコシステム分析のニーズに対応します。

-

プロフェッショナルユースケース

-

トランザクショントレース分析、トランザクションシミュレーション、スマートコントラクトデバッグといったコアシナリオに対応し、専門家がより迅速かつ高精度に作業できるようにします。

-

グローバルな認知度

-

160以上の国と地域で100,000人以上のグローバルユーザーに信頼され、50K人以上のデイリーアクティブユーザーを擁しています。

3つのコアモジュール

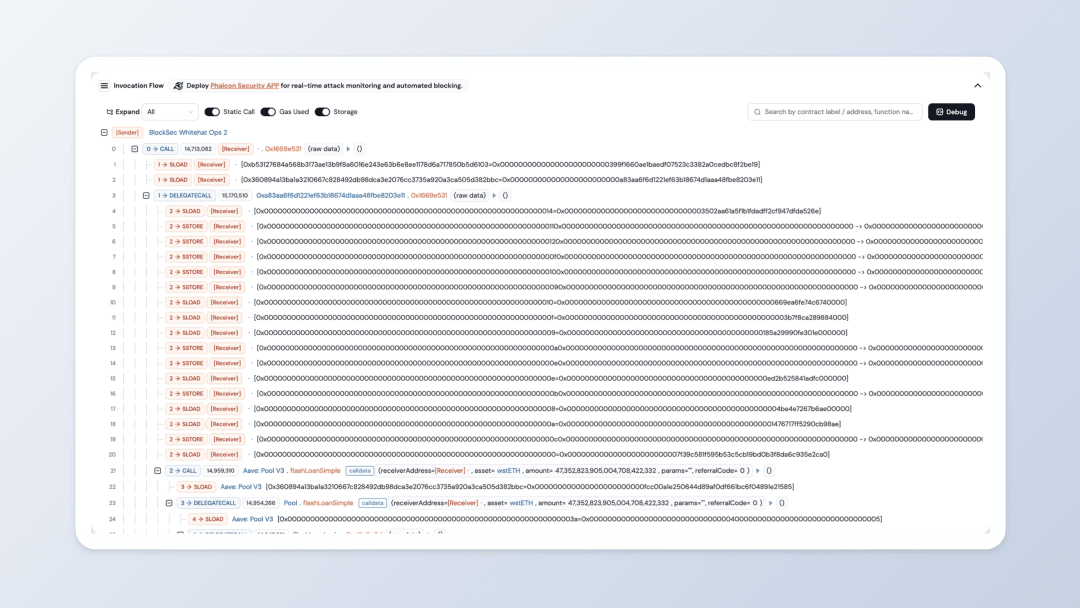

1. Invocation Flow

Invocation Flowモジュールは、関数呼び出しのツリー構造ビュー(コールトレース)を提供し、トランザクションロジックを一目で明確にします。新しいアップグレードには以下が含まれます。

Invocation Flowモジュールは、関数呼び出しのツリー構造ビュー(コールトレース)を提供し、トランザクションロジックを一目で明確にします。新しいアップグレードには以下が含まれます。

-

ワンクリック展開: 呼び出しパラメータ、戻り値、ガス使用量などの完全なデータを瞬時に表示し、効率を向上させます。

-

モジュール間タグ同期: カスタムアドレスラベル(例:「ハッカーアドレス」、「プロジェクトマルチシグ」)が他のモジュールと同期するようになり、よりスムーズな分析を実現します。

静的コール切り替え、使用済みガスフィルタリング、ワンクリック生データコピーなどの追加機能により、フラッシュローン分析やクロスチェーントランザクション分析のような複雑なトランザクションも容易に理解できるようになります。

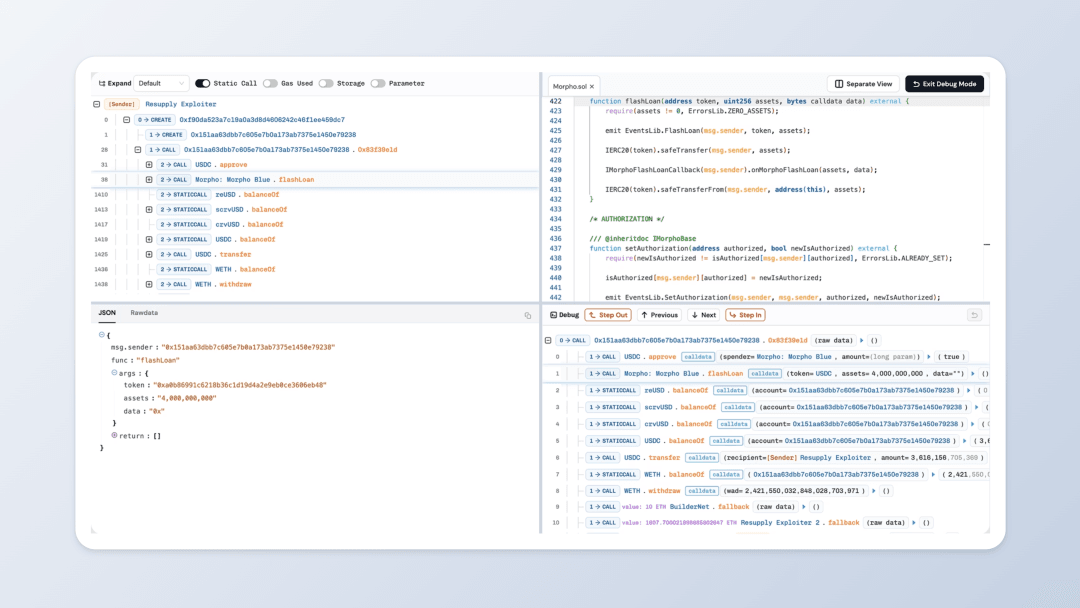

2. Debugger

開発者向けに構築されたDebuggerは、スマートコントラクトのソースコードとトランザクショントレースをリンクさせ、より深いEVMトランザクション分析を可能にします。

開発者向けに構築されたDebuggerは、スマートコントラクトのソースコードとトランザクショントレースをリンクさせ、より深いEVMトランザクション分析を可能にします。

-

デュアルスクリーンモード: 複数のモニターを使用するユーザーは、コントラクトコードとトランザクションフローを同時に表示し、2倍の効率を実現します。

-

ワンクリックデバッグナビゲーション: どの呼び出しステップからでも、実行された正確なソースコード行に直接ジャンプでき、デバッグ時間を大幅に節約できます。

-

完全なデータ表示: 4,000以上の内部呼び出しを含む複雑なトランザクションでも、トレース、ソースコード、ログ、パラメータ、戻り値を同期して表示できます。

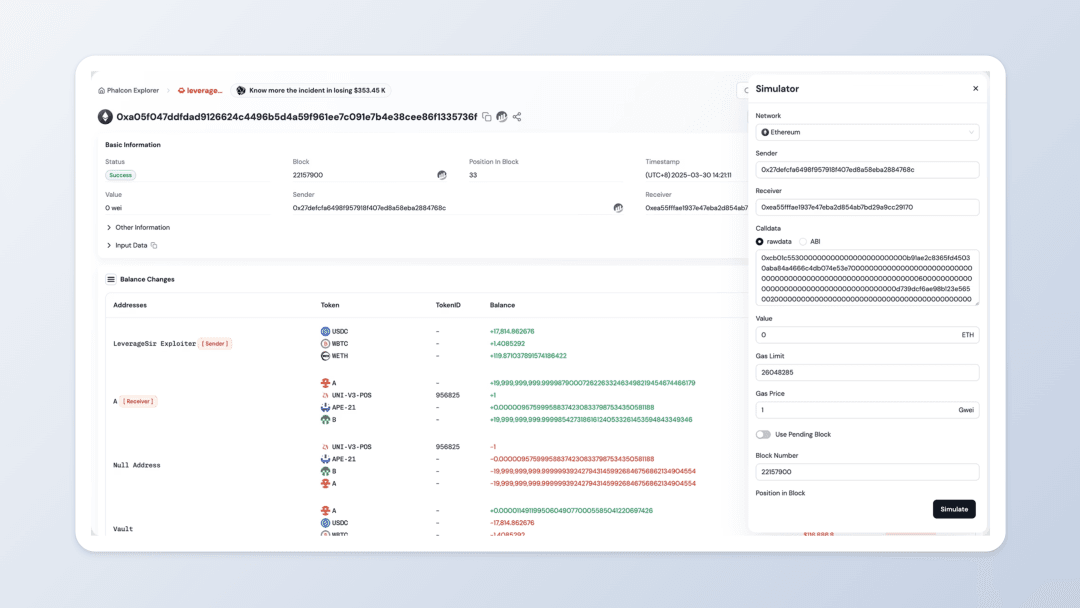

3. Simulator

Simulatorは、トレーダーや開発者向けの「オンチェーンサンドボックス」として機能し、ライブトランザクションを実行せずに戦略をテストできます。

Simulatorは、トレーダーや開発者向けの「オンチェーンサンドボックス」として機能し、ライブトランザクションを実行せずに戦略をテストできます。

-

マルチシナリオシミュレーション: 任意のアドレス、任意のブロック高さから、または変更された関数パラメータ(例:転送金額、コントラクトアドレス)を使用してシミュレーションを実行できます。

-

ABI自動解析: ABIを自動的にロードして解析するか、手動でアップロードすることで、非オープンソースコントラクトの分析をサポートします。

-

迅速な学習のためのケースライブラリ: 「TokenSwap」や「ParaSpace Whitehat Rescue」などの人気のある例が含まれており、迅速な再現と学習が可能です。

新機能

このアップグレードでは、いくつかの強力な新機能も導入されています。

-

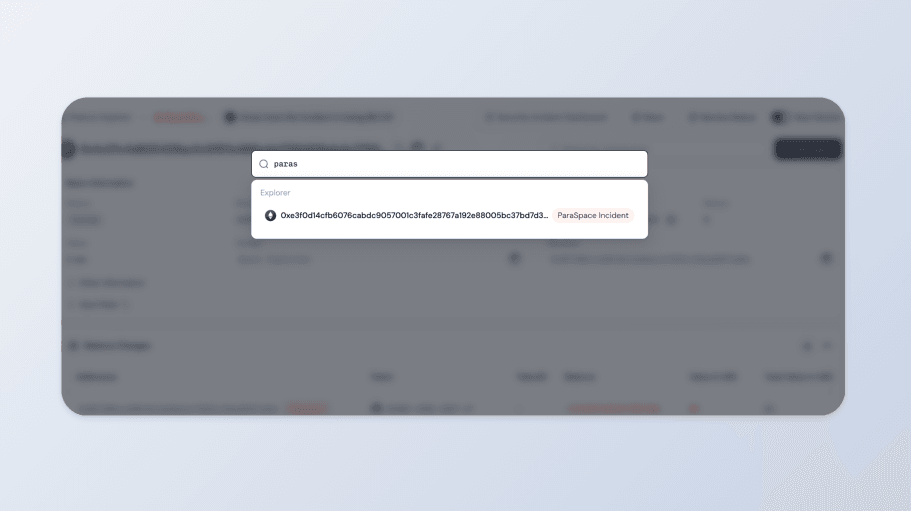

あいまい検索(あいまい検索 tx hash)

-

部分的なtxハッシュまたはキーワード(例:マルチシグ識別子)を使用して検索できます。システムが最適な候補を自動提案します。

-

イベントベース検索(イベントベース検索)

-

イベント名(例:「ParaSpace Exploit」または「Flash Loan Attack」)を入力して、関連するすべてのトランザクションを見つけることができます。新しい履歴と例セクションが追加されました。

-

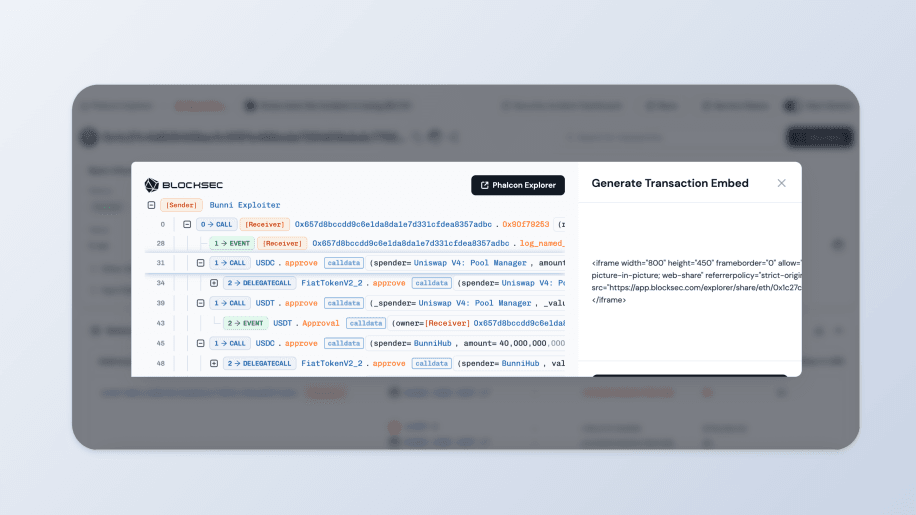

共有機能

-

取引カード全体をリンクでソーシャルメディアに共有したり、特定の関数呼び出し行を共有して、チームメイトが重要なステップに直接ジャンプできるようにします。

-

カスタムタイムゾーン

-

24の主要なグローバルタイムゾーン(UTC、北京、ニューヨークなど)から選択できます。タイムスタンプは自動的に調整され、地域間コラボレーションの課題を解決します。

-

拡張されたチェーンサポート

-

新しいチェーンが追加され、公式チャネル経由でリクエストに応じてさらに多くのチェーンが利用可能になります。

ユーザー中心でプロフェッショナルに強化

Phalcon Explorerは、ローンチ以来、Web3セキュリティ分析のペインポイントを解決するという一つの使命を推進してきました。この新しいリリースは、機能的なアップグレードであるだけでなく、ユーザーエクスペリエンスとプロフェッショナル能力への二重の注力を表しています。

今後もBlockSecは、ユーザーフィードバックと業界トレンドに基づき、機能の改善、チェーンカバレッジの拡大、トランザクショントレース分析の深化を継続し、グローバルなWeb3セキュリティ専門家が、より安全で信頼性の高いブロックチェーンエコシステムを構築できるよう支援していきます。

新しいPhalcon Explorerをお試しください⚡

👉 公式ランディングページをご覧ください: https://blocksec.com/explorer

💬 Telegramにご参加ください: https://t.me/BlockSecTeam

🐦 PhalconをTwitterでフォロー: https://x.com/Phalcon_xyz