BNB Smart Chain(BSC)は、2024年初頭にProposer-Builder Separation(PBS)メカニズムであるBEP-322を実装しました。この画期的なアップグレードにより、BSCビルダー市場が誕生し、新たなエコシステムダイナミクスが導入されました。主要なブロックチェーンセキュリティ企業として、BlockSecはBSCの開発を継続的に監視し、PBSメカニズムとその進化するエコシステムを研究することによって、潜在的な派生リスクを分析しています。私たちの目標は、BSCセキュリティを強化するための堅牢なリスク軽減策を提供することです。

BSCバリデーターとビルダーの進化する状況

BSCバリデーターはBSCエコシステム内で大きな影響力を持っています。 BSCバリデーターへの参入しきい値は著しく高く、その数は一貫して約40~50に維持されています。イーサリアムの数百万のバリデーターノードと比較して、BSCバリデーターは、その集中した権力により、オンチェーンエコシステムに強い影響力を行使しています。

数ヶ月にわたる激しい競争の後、BSCビルダー市場は安定した構造を形成しました。Blockrazorや48Club-pussaintのような主要プレイヤーは、現在ブロック構築の約80%に貢献しており、Bloxroute、Blocksmith、Noderealは合わせて約19%を占めています。末尾のプレイヤーは、時折しか貢献していません。BlockSecの分析は、BSCチェーンにおけるバリデーターとビルダー間の垂直統合の現象も浮き彫りにしており、これは中央集権化のリスクをさらに悪化させ、全体的なBNB Smart Chainセキュリティに影響を与える可能性があります。

新しいメカニズムは、オンチェーントランザクションのリスクも導入し、リスク防止製品の出現につながっています。BSC独自の0 Gweiトランザクションメカニズムは、トランザクションコストを削減しますが、残念ながら頻繁なフィッシング活動につながっています。PBSメカニズムの下では、ビルダーがトランザクションバンドルを受信するプロセスにより、サンドイッチ攻撃のコストが削減され、トランザクションがそのような攻撃に対してより脆弱になりました。これは、最大抽出可能価値(MEV)を軽減し、BSCセキュリティを強化することを目的としたプライバシーRPC製品の開発を促進しました。

BSCとイーサリアムのPBS実装の主な違い

BSC PBSメカニズムの比較の良い点はイーサリアムです。BSCはイーサリアムの実装原則のほとんどを採用していますが、特にコンセンサスメカニズムとバリデーターネットワークトポロジーにおいて、詳細な違いがまだあります。これらの違いを理解することは、PBS後のBNB Smart Chainの独自のパフォーマンス特性を把握するために不可欠です。

リレーメカニズムの排除

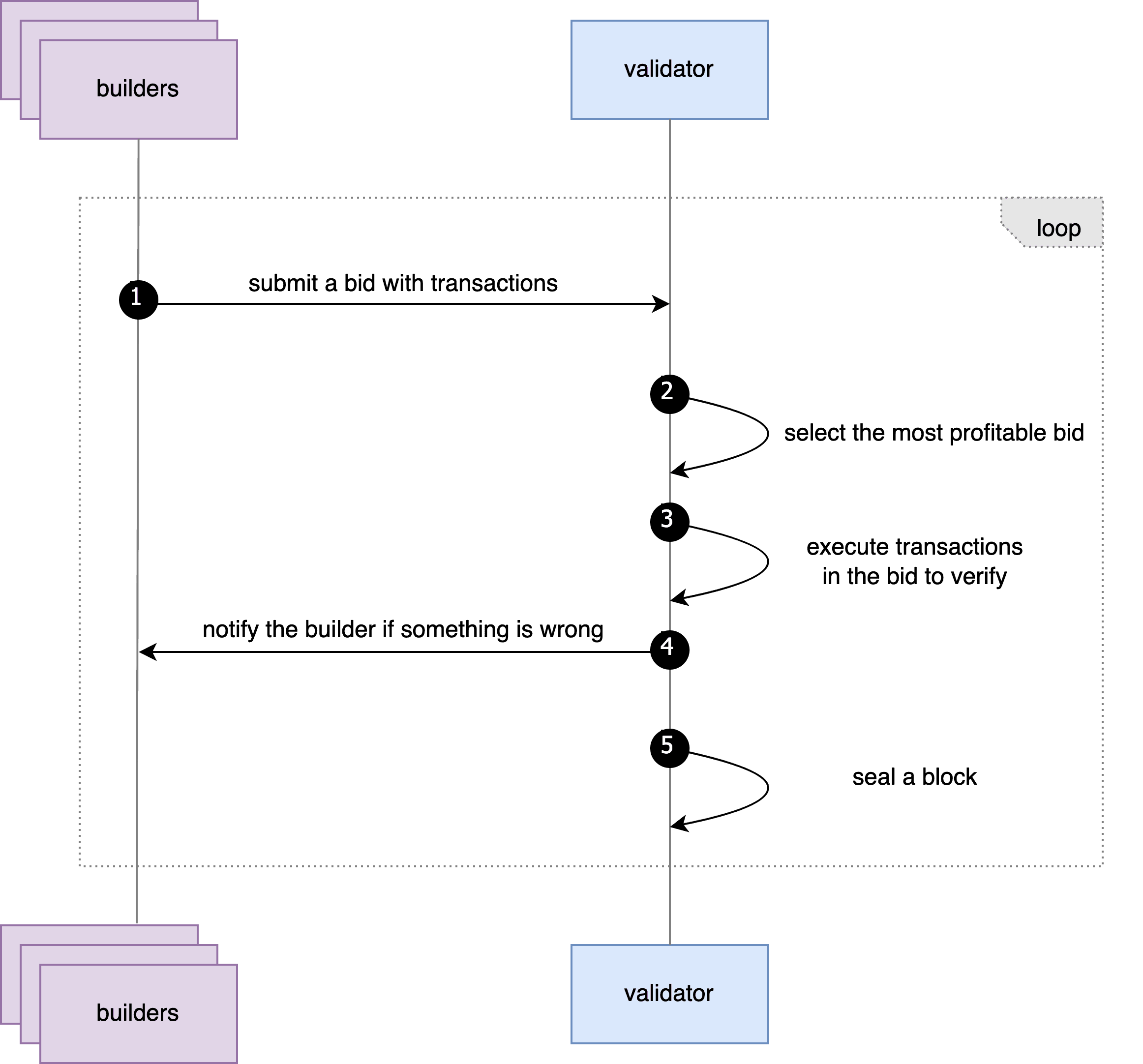

BSCのバリデーターの数が比較的少ないため、ビルダーとバリデーター間の通信の複雑さを軽減するための集中型リレーは必要ありません。さらに、BSCのブロック間隔が短いため、リレーを使用してトランザクションを転送すると、実際には通信リンクが増加し、相互作用時間が延長されます。

リレーの補足として、BSCはmev-sentryサービスを導入し、各バリデーターは独自のセントリを運用します。このセントリサービスはビルダーと直接やり取りし、バリデーターからの分離により強化された保護が提供されます。リレーとは異なり、バリデーターはセントリを通じてビルダーの入札からブロックコンテンツを直接取得できるため、ビルダーの入札の有効性を独立して検証できます。これにより、バリデーターの利益がさらに保護されます。各ブロック間隔中に、ビルダーはセントリに最大3つの入札を送信できます。これにより、BSCビルダーとイーサリアムビルダーの間で入札戦略に大きな違いが生じます。

コインベース転送設定の違い

イーサリアムのPBSメカニズムでは、ビルダーはコインベースアドレスを自身のものに変更でき、イーサリアムの優先手数料がビルダーによって実行および再分配できるようになります。しかし、BSCのPBSメカニズムにはこの機能がなく、ビルダーの入札および割り当ての柔軟性をいくらか制限しています。

0 Gweiトランザクションのサポート

BEP-322アップグレードの前に、0 Gweiトランザクションメカニズムは、当初48Clubによってメンバーシップ機能として導入され、バリデーターによってKOGEトークン保有者への特別サービスとして提供されていました。

BEP-322アップグレード後、すべてのBSCバリデーターは、0 Gweiトランザクションを含むブロックを受け入れることが許可されました。イーサリアムの動的なベース手数料メカニズムとは異なり、BSCのトランザクションベース手数料はデフォルトで0に設定されているため、Gas Priceが0のトランザクションが許可されます。これを最低ガス手数料の保護として補足するために、BSCはブロックの実効Gas Priceが1を下回らないという制限を設定しました。この独自のメカニズムにより、ビルダーはブロック構築時に0 Gweiトランザクションを含めることができ、ブロック空間のより効率的な利用を可能にし、BSCセキュリティに影響を与えます。

BSCビルダー市場の開発

イーサリアムと同様に、PBS実装後、BSCビルダー市場が出現し、急速な開発期間を経て、最終的に安定した構造を形成しました。

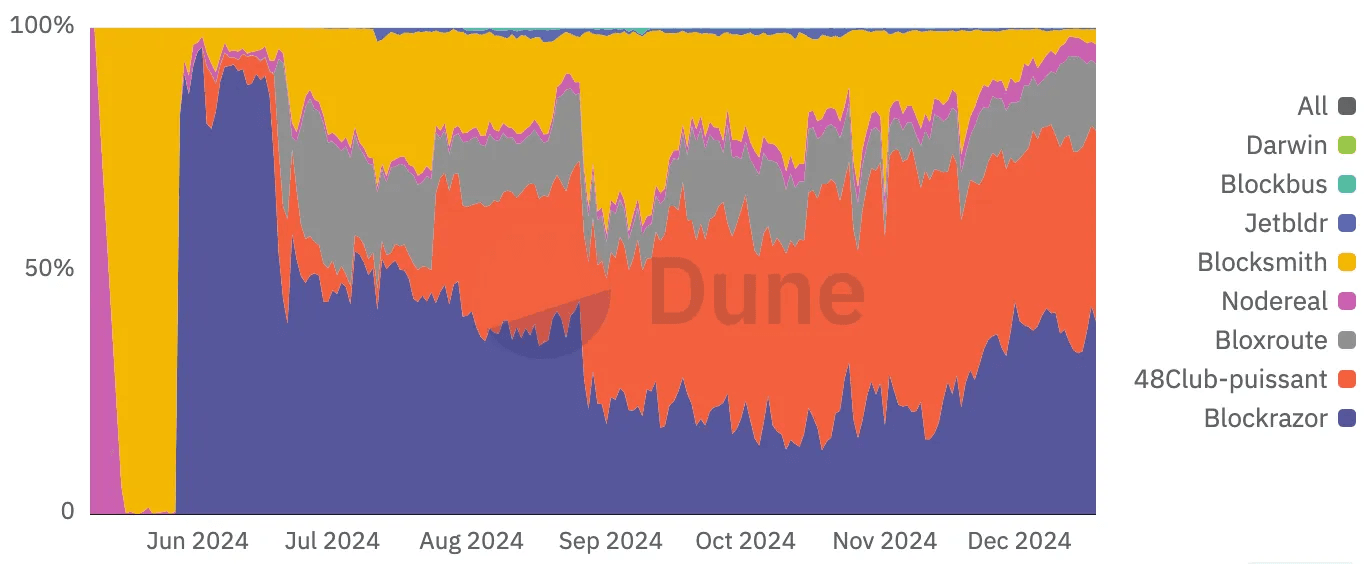

Duneが提供する統計によると、合計8人のビルダープレイヤーがBSCビルダー市場に参加しています。PBS実装の初期段階では、Nodereal、Blocksmith、Blockrazorが一時的に市場全体を支配しました。しかし、6月下旬に48ClubとBloxrouteが競争に参入したことで、市場は綱引きの段階に入りました。

現在、Blockrazorと48ClubはBSCでのブロック構築の80%以上を占めており、ビルダー市場の主要プレイヤーとしての地位を確立しています。一方、Bloxroute、Blocksmith、Noderealは「ティア2」プレイヤーになり、Jetbldr、Blockbus、Darwinはブロック生成には時折しか貢献していません。この統合は、PBS後のBSCのパフォーマンスに大きく影響します。

BSCバリデーターの開発

イーサリアムとは異なり、BSCのバリデーターの数は、参入しきい値の違いにより、安定した範囲内に留まっています。イーサリアムでは、誰でも32 ETHをステークすることでバリデーターになれるため、バリデーターの数は100万を超えています。イーサリアムバリデーターはリレーと統合してビルダーと接続し、ブロック提案を受け取り、ブロック生成を完了します。

しかし、BSCでは、バリデーターになるには大量のBNBをステークする必要があり、参入障壁が著しく高くなります。現在、BSCには45人のバリデーターしかおらず、21人がCabinet、残りの24人がCandidatesに分類されています。BSCScanからの統計によると、これらの45人のバリデーターは合計で29,244,219 BNBをステークしており(2024年12月18日現在)、最も少なくステークしているバリデーターでさえ73,446 BNBを保有しています。

このバリデーターの集中度の違いは、ある程度、BSCとイーサリアムの生態系の違いにつながっています。たとえば、BSCでは、ビルダーとバリデーターのリンクコストが低いため、リレーサービスの市場スペースがなくなります。同時に、バリデーターの影響力が大きいということは、オンチェーンエコシステムの開発はバリデーターの利益を優先する必要があることを意味します。これは、バリデーターグループ以外のパブリックチェーンの共同エコシステム内の他のプロジェクトチームの競争力と熱意に影響を与える可能性があり、長期的なBNB Smart Chainセキュリティへの課題となります。

PBS実装後の潜在的なオンチェーンリスク

BSCへのPBSの完全な実装は、アーキテクチャの改善をもたらしましたが、特にBSCセキュリティに関して、注意が必要ないくつかの潜在的なリスクも浮上しました。

ビルダー・バリデーターの垂直統合

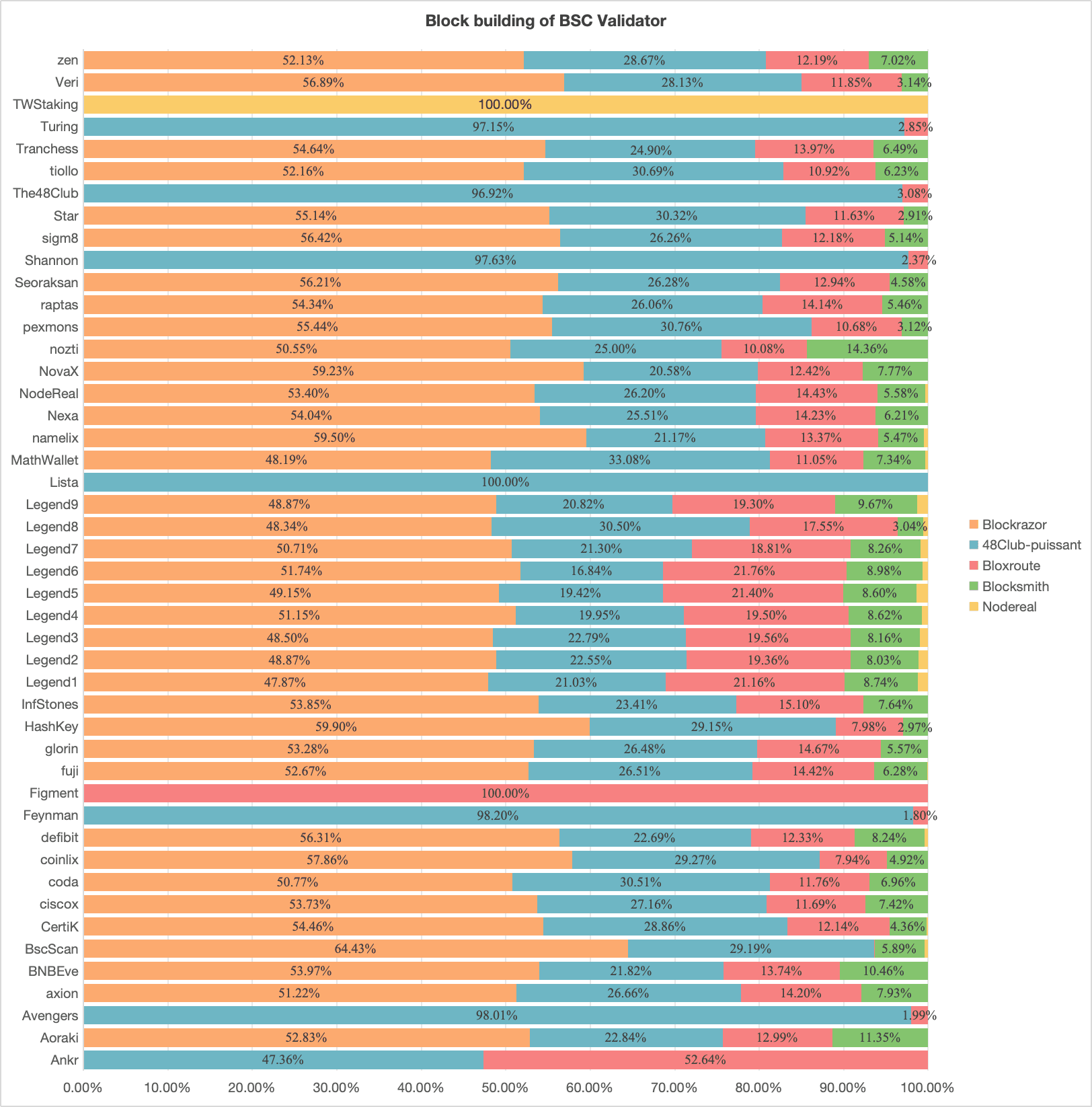

BSCでは、ビルダー・バリデーターの垂直統合が顕著です。BlockSecは、12月1日00:00:00(UTC)から12月18日00:00:00(UTC)までのすべてのバリデーターによって生成されたビルダーブロックの分布を分析しました。データによると、一部のバリデーターノードは、市場平均から著しく乖離したブロック生成統計を示しており、垂直統合の存在を示唆しています。

例:

- NoderealはTWStakingと100%のシェアを持っています。

- BloxrouteはFigmentと100%のシェアを持っています。

- 48Clubは、Turing、The48Club、Shannon、Lista、Feynman、Avengersと90%以上のシェアを占めています。

この垂直統合から生じる潜在的なリスクは、イーサリアムで見られるより一般的なSearcher-Builder統合とは異なります。具体的には、ビルダー・バリデーター統合メカニズムは、トランザクションフローを制御するために悪用され、特定のバリデーターにのみトランザクションを送信する可能性があります。これは、ユーザーの利益に損失をもたらし、中央集権化のリスクを悪化させ、BNB Smart Chainセキュリティに直接影響を与える可能性があります。

0 Gweiトランザクションメカニズムのリスク

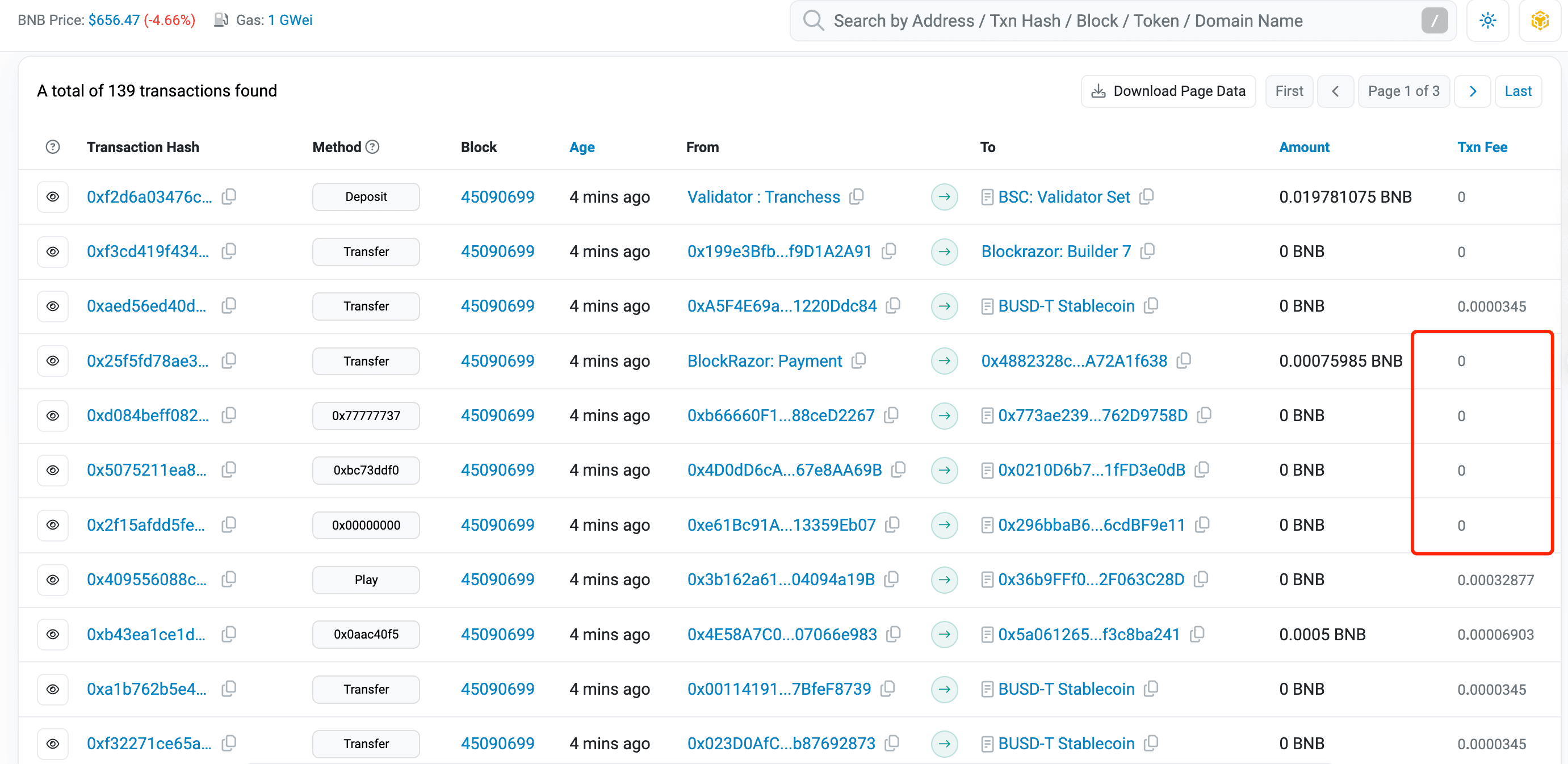

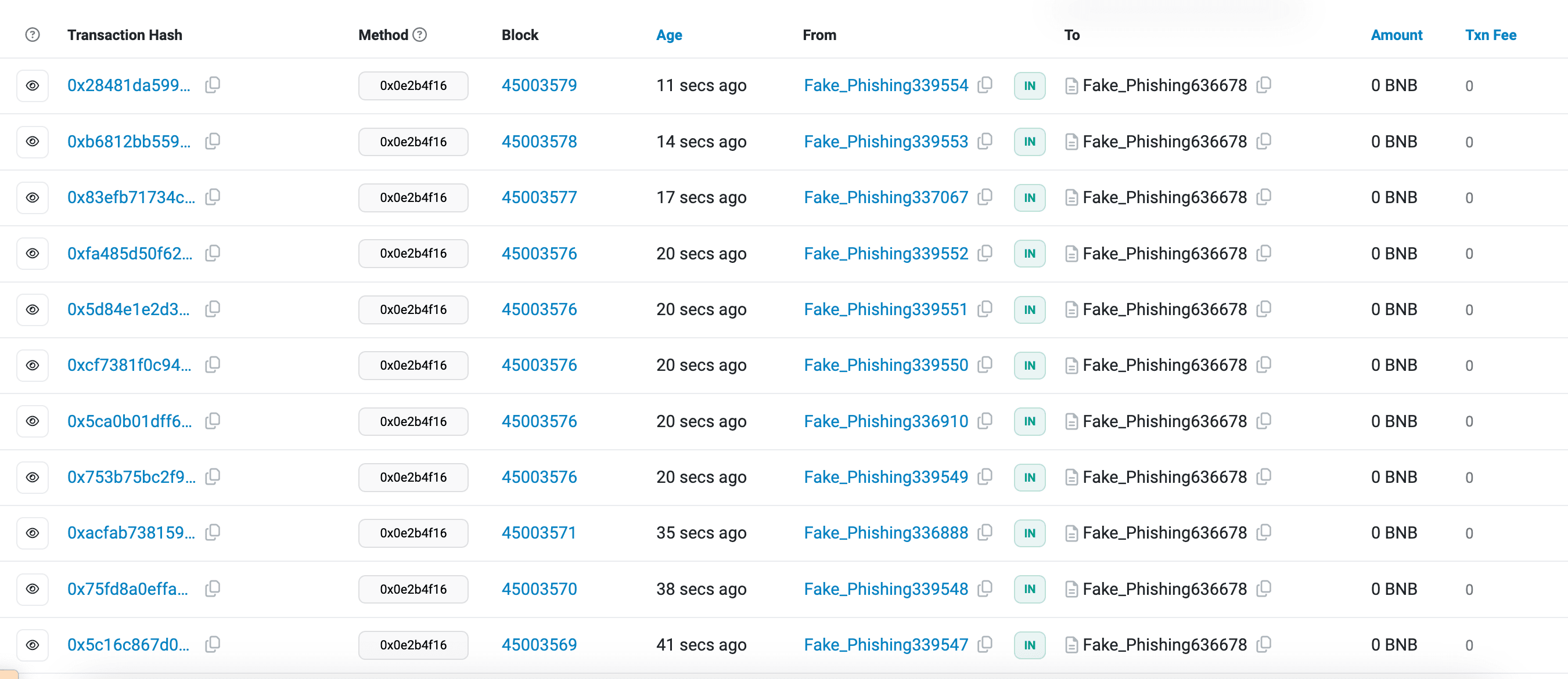

0 Gweiトランザクションメカニズムは、コストを削減する一方で、フィッシングコントラクトによる悪用の機会を生み出します。0 Gweiトランザクションでは、フィッシングコントラクトはコストなしで資金を転送でき、フィッシング攻撃の蔓延を悪化させます。

BSCでは、BlockSecはすでに0 Gweiトランザクションを利用した複数のフィッシングコントラクトを検出しています。当初、これらのコントラクトはKogeを保有することにより、48Clubの0 Gweiトランザクションサービスを利用していました。48Clubはいくつかの制限を実装していますが、執筆時点でも、48Clubの0 Gweiトランザクションサービスを通じていくつかのフィッシング活動が行われているのが観察されており、BSCセキュリティに重大な脅威をもたらしています。

MEV攻撃がより蔓延し、特にサンドイッチ攻撃

現在のBSC PBSメカニズムはMEV攻撃市場を再編成しており、ユーザーはこの新しい構造の下でMEV保護戦略を把握することが不可欠です。さまざまなMEV攻撃の中で、サンドイッチ攻撃はブロックチェーン上で最も悪名高いものの一つです。

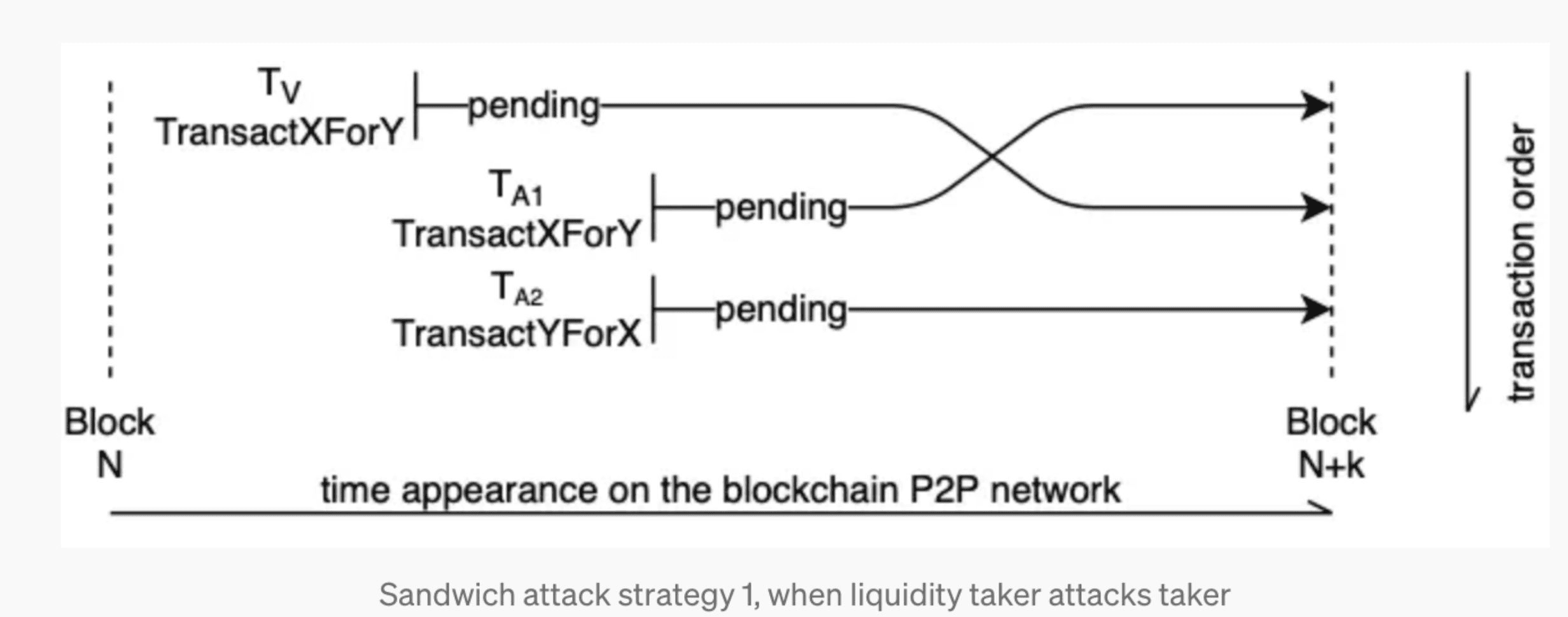

サンドイッチ攻撃の仕組み:

- ターゲットトランザクションの監視: 攻撃者はブロックチェーンのトランザクションプール(mempool)を監視して、ターゲットトランザクションを特定します。これらのターゲットは、通常、大規模なトークンスワップトランザクション(例:DEXでのUSDTとのETHスワップ)です。

- ターゲットトランザクションのフロントラン: 攻撃者は、市場価格に影響を与えるために、ターゲットトランザクションの前にトランザクションを送信します(フロントラン)。たとえば、攻撃者はターゲットトークンを購入し、その価格を押し上げます。

- ターゲットトランザクションのバックラン: ターゲットトランザクションが実行された後、攻撃者は(バックラン)のために、ターゲットトランザクションの後に別のトランザクションを送信します。これにより、攻撃者はターゲットトランザクションによって引き起こされた価格変動から利益を得ることができます。

MEVに関する詳細については、以下の詳細な分析をご覧ください:Flashbots Relayの脆弱性を悪用したMEVボットの収穫。

PBS実装前は、トランザクションは公開トランザクションプールで完全に公開されており、攻撃者に見えました。攻撃者は、収益性の高いすべてのトランザクションを分析し、ガス価格を制御することによってトランザクションの順序を操作し、攻撃を実行できるようにしていました。

BSC PBSメカニズムは、トランザクションのためのプライバシーチャネルを導入し、ユーザーがビルダーのみに表示されるプライベートトランザクションプールにトランザクションを送信できるようにします。これにより、トランザクションは攻撃者から隠され(ビルダーが意図的に漏洩しない限り)、ユーザーのトランザクションにMEV保護のレイヤーが提供されます。

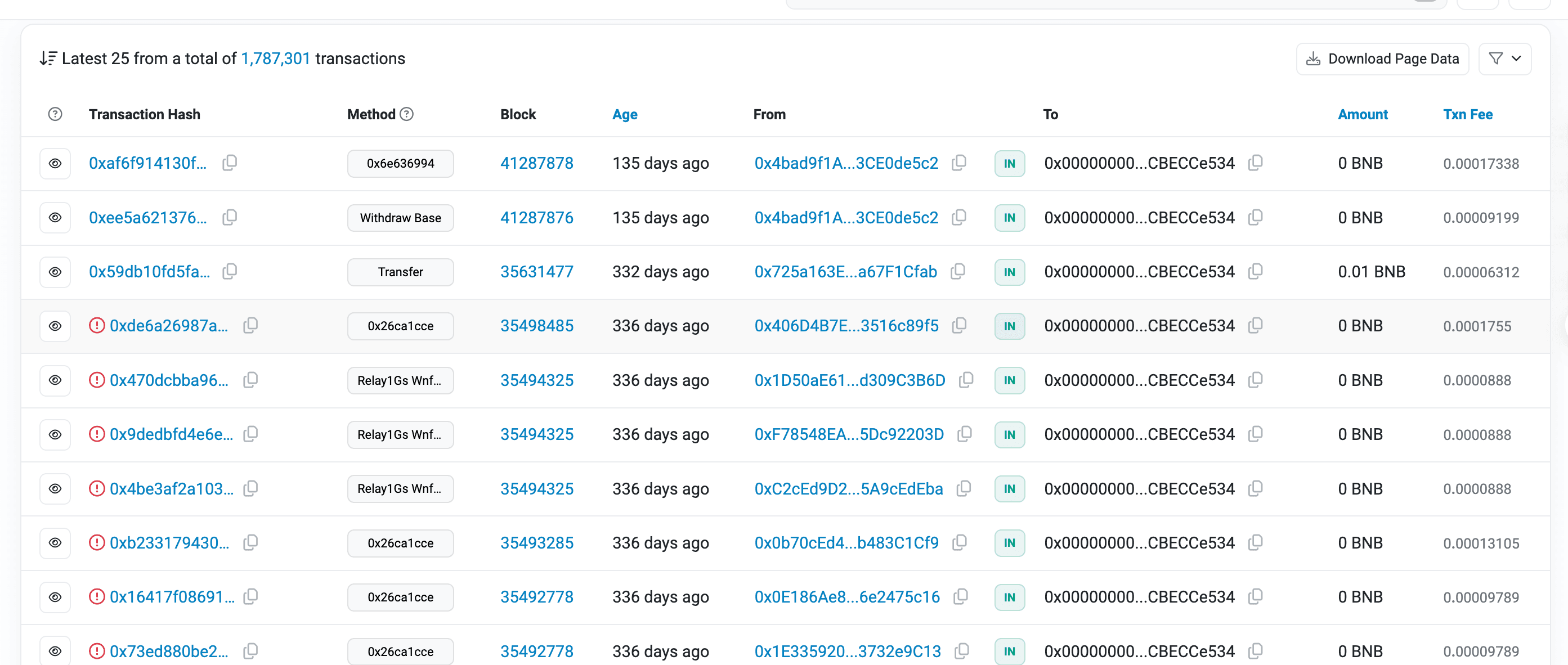

著名なサンドイッチボット(0x00000000004e660d7929B04626BbF28CBECCe534)が、以前はガス価格を制御することによってサンドイッチ攻撃を実行していましたが、100日以上前に完全に運用を停止したことが観察されました。これは、BSCのPBSメカニズムがMEV攻撃の状況を再編成したことを示しています。

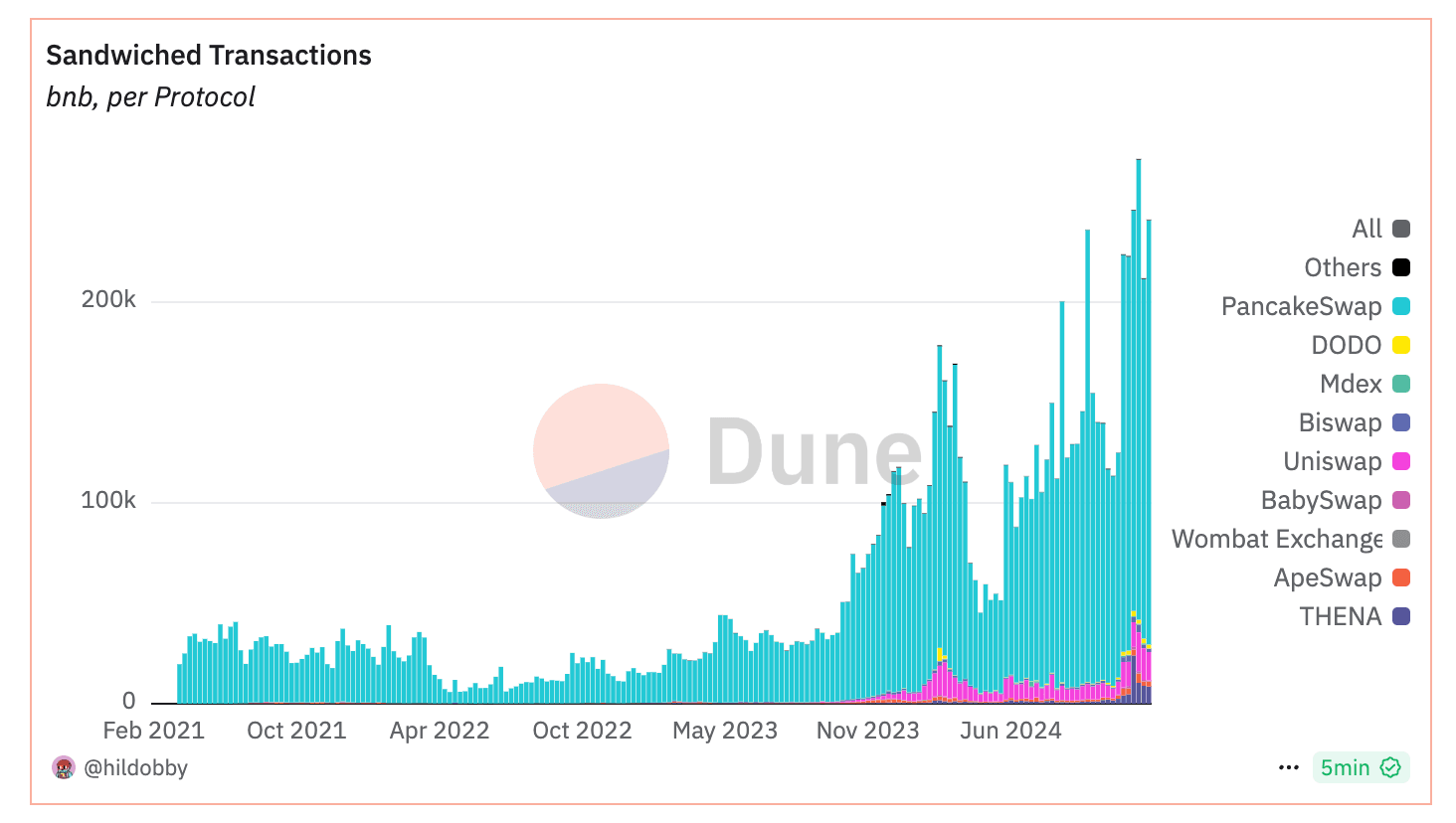

しかし、オンチェーンの行動を監視し、統計データ(例:Dune Analytics)を分析したところ、PBS(2024年5月)実装後、BSCチェーンでのサンドイッチ攻撃トランザクションの数が大幅に増加していることがわかりました。このパラドックスは、BSCでの現在のMEV保護戦略における重大なギャップを浮き彫りにしています。

サンドイッチ攻撃の増加の主な理由は、ほとんどのトレーダーやプロジェクトチームがPBSによって提供されるプライバシーチャネルを効果的に利用していないことです。代わりに、公開トランザクションプールにトランザクションを送信し続けています。攻撃者にとって、攻撃機会を得るためのコストは大幅に増加していません。

それどころか、攻撃者は、ビルダーがバンドルを受け入れる能力を悪用して、ターゲットトランザクションと攻撃トランザクションの両方を1つのバンドルにパッケージ化し、ビルダーに送信します。バンドルがオンチェーンに正常に含まれた場合、サンドイッチ攻撃は成功します。失敗した場合、Searcherは損失を被りません。これにより、サンドイッチ攻撃はより費用対効果が高く効率的になり、堅牢なMEV保護の必要性がさらに強調されています。

Phalcon:究極のブロックチェーンセキュリティプラットフォーム

Phalcon、BlockSecの強力なセキュリティプラットフォームで、脆弱性を発見し、攻撃をシミュレートします。今すぐスマートコントラクトとdAppのセキュリティを強化してください。

MEV攻撃を阻止し、BSCセキュリティを強化するための新しいアプローチ

BSCでのPBS後の環境では、MEV攻撃がますます蔓延し多様化しているため、これらの課題に対処し、包括的なBSCセキュリティを確保するために新しい対策が必要です。

BlockSecは、オンチェーンアクティビティの強化された保護をユーザーに提供することにコミットしています。BSCの主要なビルダーサービスプロバイダーであるBlockRazorと協力して、MEV保護RPCを開発しました。この革新的なソリューションは、BNB Smart ChainでのMEV、特にサンドイッチ攻撃に関連するリスクを軽減するように設計されています。

複数のテストラウンドを通じて、このRPCは以下を示しました:

- サンドイッチ攻撃およびフロントランニング攻撃を阻止することに100%有効。

- トランザクション速度の保証、98%のトランザクションが次のブロックに含まれます。

これにより、ユーザーにとってより安全な取引環境が作成され、攻撃による損失を防ぎ、BSCセキュリティを大幅に強化します。

今後、BlockSecはBlockRazorと協力して、より多くのトランザクションサービスツールを導入し、BNB Smart Chainのすべてのユーザーにとって、より安全でより良いオンチェーン取引体験を創出するよう努めます。

安全なトランザクション保護のためにBlockSecのMEV保護RPCの使用方法を学ぶ → https://docs.blocksec.com/blocksec-anti-mev-rpc

BlockSec Anti-MEV RPC

フロントランニングやサンドイッチ攻撃からトランザクションを保護します。安全な取引体験のためにBlockSecのAnti-MEV RPCを統合してください。

Web3向けの最高のセキュリティ監査人

ローンチ前に設計、コード、ビジネスロジックを検証します