James Edwards (@libreshash) 氏が公開した「Wintermuteハッキングの分析:内部犯行」 (Analysis of the Wintermute Hack: An Inside Job) というレポートを調査した結果、Wintermuteプロジェクトに対する告発は、著者が主張するほど確固たるものではないと我々は考えています。

0x1. アカウント 0x0000000fe6a514a32abdcdfcc076c85243de899b の権限

レポートでは、マッピング変数 _setCommonAdmin のアカウントの現在の状態を調べただけですが、プロジェクトが攻撃を認識した後で管理者権限を剥奪する措置を取った可能性があるため、これは合理的ではありません。

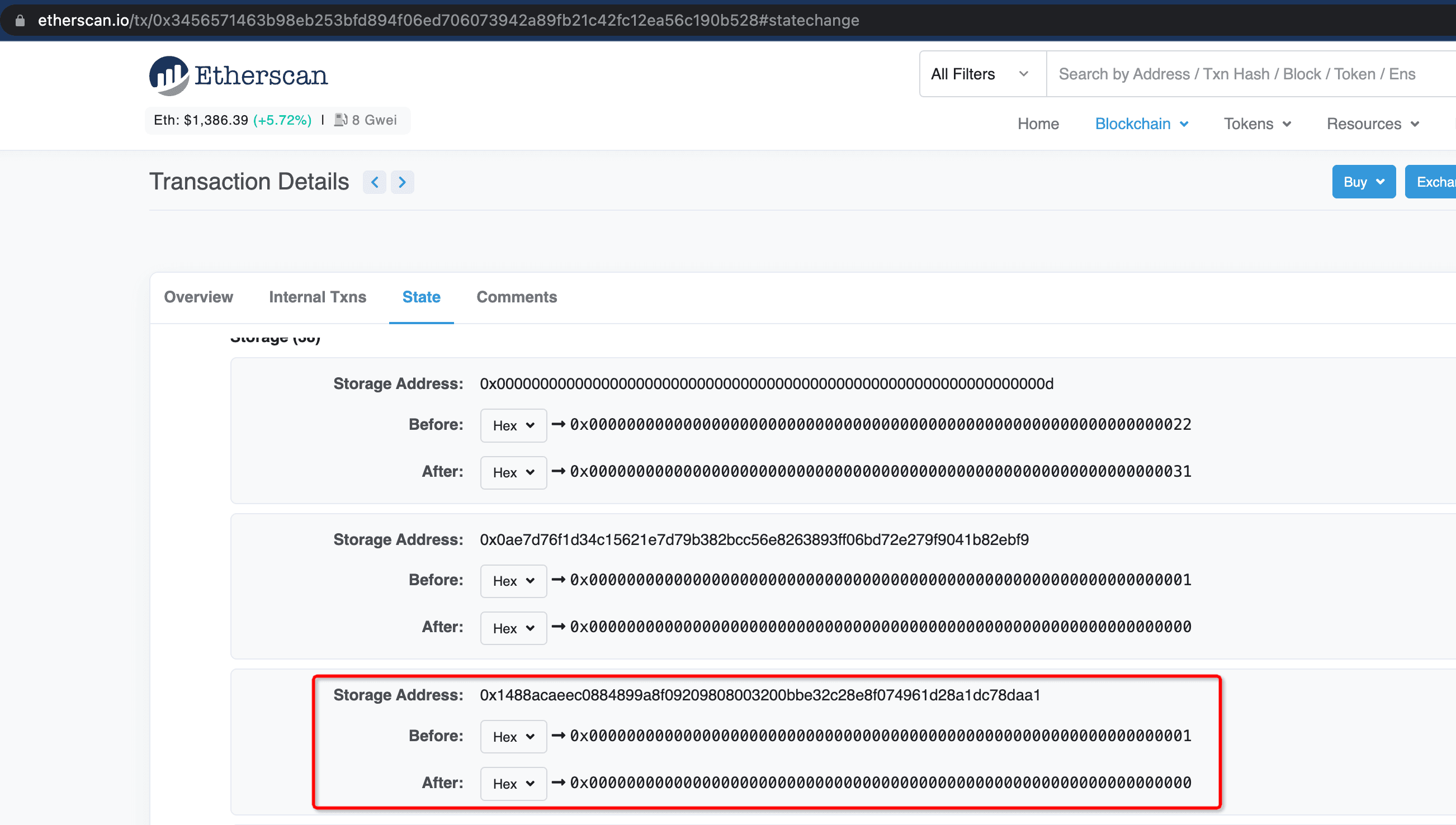

_setCommonAdmin[0x0000000fe6a514a32abdcdfcc076c85243de899b] のストレージスロットキーは 0x1488acaeec0884899a8f09209808003200bbe32c28e8f074961d28a1dc78daa1 であり、我々はこれに応じて履歴のストレージ変更を調査しました。 その結果、以下の2つのトランザクションで値が2回変更されたことが示されています。

- 0x37ab1d41fe3fa405b993c72ad9812d2074d55639f31ead8db2668993f3028f2a (ブロック 15007314)

- 0x3456571463b98eb253bfd894f06ed706073942a89fb21c42fc12ea56c190b528 (ブロック 15575003)

最初の変更は値を0から1に変更しただけで、2番目の変更は値を1から0に変更しました。以下にその様子を示します。

レポートで分析された攻撃は、ブロック 15572515 (0xd2ff7c138d7a4acb78ae613a56465c90703ab839f3c8289c5c0e0d90a8b4ce16)で発生しましたが、これは最初の変更と2番目の変更の間に位置することに注意してください。

明らかに、値の2番目の変更は、プロジェクトがアカウントの管理者権限を剥奪したことを意味します。

0x2. 疑わしいアクティビティ

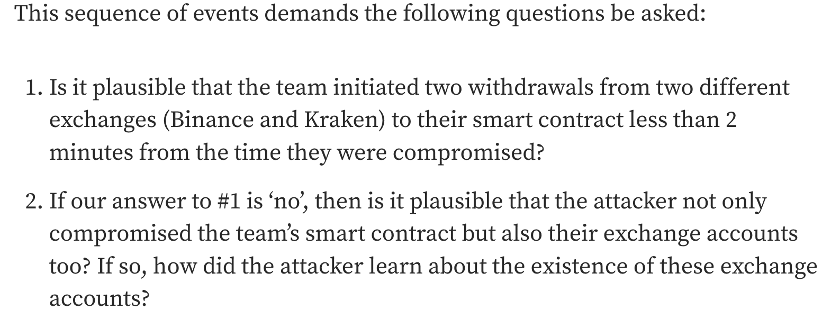

レポートでは、以下の活動が疑わしいと見なされました。

しかし、それは主張されているほどもっともらしいものではありません。攻撃者は、目標を達成するために、トランザクションの転送アクティビティを監視できた可能性があります。技術的な観点から見ると、これはそれほど奇妙なことではありません。例えば、利益を上げるためにトランザクションを継続的に監視するオンチェーンMEVボットが存在します。

0x3. 結論

要するに、このレポートはWintermuteプロジェクトを非難するのに十分な説得力はありません。

BlockSecについて

BlockSecは、2021年に世界的に著名なセキュリティ専門家グループによって設立された、先駆的なブロックチェーンセキュリティ企業です。同社は、Web3の世界のセキュリティと使いやすさを向上させることに専念しており、その大規模な採用を促進します。この目的のため、BlockSecはスマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、そしてWeb3ビルダーが暗号世界を効率的にサーフィンするためのMetaDock拡張機能を提供しています。

これまでに、MetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど、300を超える著名なクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から、2回の資金調達ラウンドで数千万米ドルの資金を受け入れています。

公式ウェブサイト:https://blocksec.com/

公式Twitterアカウント:https://twitter.com/BlockSecTeam