この度、待望のBlockSec公式サイトが正式にローンチいたしました!

フルスタックのブロックチェーンセキュリティサービスプロバイダーとして、**BlockSecは、従来のセキュリティサービスの境界を超え、ブロックチェーンプロジェクトの包括的なライフサイクルセキュリティを提供することをお約束します。**Launch前のセキュリティ監査から、Launch後のセキュリティ監視・攻撃ブロックまで、BlockSecはプロトコル開発のあらゆる段階において、最も堅牢なセキュリティを確保します。

今回のウェブサイトの刷新は、単なるブランドイメージの完全な更新だけでなく、BlockSecにとって重要なマイルストーンです。本稿では、BlockSecが提供するフルスタックセキュリティサービスと製品、そしてそれらが各段階のプロジェクトの差別化されたニーズにどのように応えるかを詳しくご紹介します。

プロトコルのフルライフサイクルセキュリティの確保

Launch前:

- セキュリティ監査

Launch後

- セキュリティ監視+攻撃ブロック:Phalcon

セキュリティ監査

🔗 https://blocksec.com/code-audit

BlockSecは、スマートコントラクトおよびEVMチェーンの監査サービスを提供しています。

- 技術、ビジネス、財務の側面を網羅した徹底的な監査。

- 監査で特定されたあらゆる問題に対する実行可能なソリューションを備えた専門的なレポート。

- 優れた監査品質は、高い顧客満足度につながり、お客様がユーザーの信頼を獲得するのを支援します。

監査レポートはこちらでご確認ください:https://blocksec.com/audit-reportt

最先端の研究についてはこちらをご覧ください:https://blocksec.com/research

攻撃監視・ブロックプラットフォーム:Phalcon

🔗 https://blocksec.com/phalcon

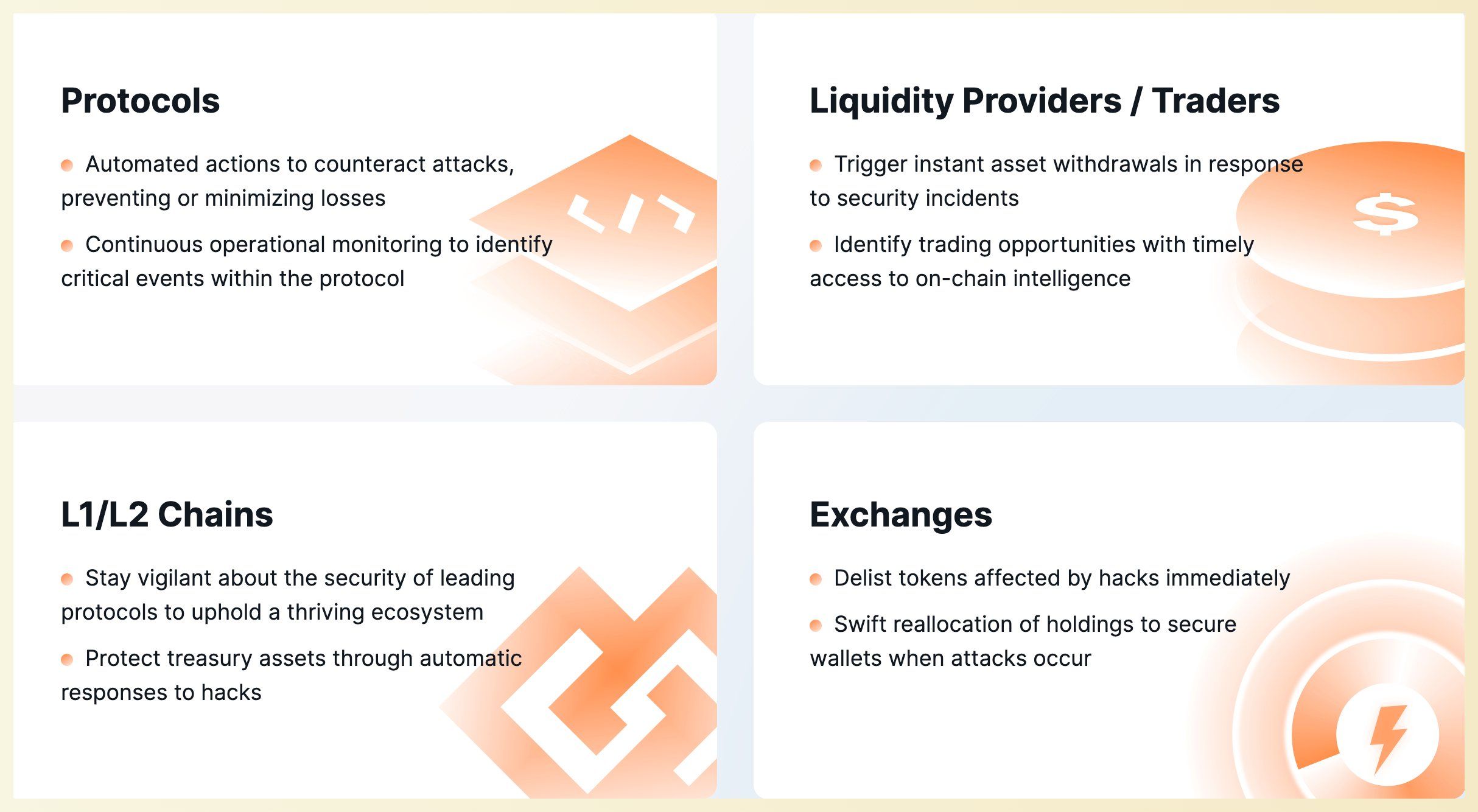

Phalconは、BlockSecが開発した、ハッキングを監視・ブロックするためのセキュリティプラットフォームです。このシステムは、不審なトランザクションを検出し、ユーザーに即座に通知し、自動化されたアクションで対応します。

- 早期かつ正確な攻撃監視:Phalconの検出エンジンは、悪意のある提案やコントラクトなど、その他の潜在的な脅威を検出するために、すべてのmempoolおよびオンチェーントランザクションをスキャンします。DeFiセマンティクスとAIアルゴリズムを活用し、誤検出を最小限に抑えます。

- 運用リスク監視:悪意のあるアクティビティの監視だけでなく、管理キー、ロールの付与、キー変数の変更も監視します。これにより、秘密鍵の漏洩、権限の変更、その他のセキュリティリスクをタイムリーに検出できます。

- カスタマイズ可能なアクションによる自動攻撃ブロック:トランザクションがトリガー条件を満たすと、Phalconは1ブロック時間内に自動アクションを開始します(マルチシグネチャーウォレットをサポート)。標準的な応答アクションテンプレートが用意されており、ユーザーはアクションをカスタマイズすることもできます。

- ローコード設定:さまざまなプリセット監視テンプレートを使用して、トランザクション、関数、イベント、変数を簡単に監視できます。監視ルールと応答アクションを簡単に設定するためにコーディングは不要です。

サポートツール:Phalcon Explorer

Phalcon Explorer は、Phalconプラットフォームのサポートツールです。この強力なトランザクションエクスプローラーは、DeFiコミュニティ向けに設計されています。コールフロー、残高変更、トランザクション資金フローに関する包括的なデータを提供し、トランザクションシミュレーションもサポートしています。これにより、開発者、セキュリティ研究者、トレーダーはトランザクションをより直感的に理解できます。

その他のBlockSecのビルダーツールキット

暗号資産追跡・調査プラットフォーム:MetaSleuth

MetaSleuthは、専門家向けのプロフェッショナルグレードのツールを提供し、誰でも簡単に調査できるようにします。MetaSleuthは、ユーザーがブロックチェーンアクティビティをより深く理解できるようにする包括的なプラットフォームです。資金追跡、資金フローの可視化、リアルタイムトランザクション監視、分析結果の保存・共有機能など、暗号資産調査に特化した多様な機能を提供しています。インテリジェントな機能とクロスチェーン分析により、MetaSleuthは複雑なDeFiトランザクション内の資金追跡プロセスを簡素化し、これまで以上にアクセスしやすく効率的になりました。

ブラウザ拡張機能:MetaSuites

🔗 https://blocksec.com/metasuites

MetaSuitesは、資金フローの生成、アドレスラベルの表示、ワンクリックでのデータダウンロード、トランザクションシミュレーション、ストレージやプロキシアップグレードの表示など、20以上のユーティリティを10以上のブロックチェーンブラウザで利用できるブラウザ拡張機能です。

新しいBlockSec公式サイトをぜひ体験し、より安全なWeb3の世界を共に築きましょう。