本記事では、ACM SIGMETRICS 2025に採択された論文「Towards Understanding and Analyzing Instant Cryptocurrency Exchanges」の主要な発見を要約します。

暗号資産の世界は常に進化しており、ユーザーエクスペリエンスを向上させる革新的なサービスが登場しています。そのような革新の1つが、異なるブロックチェーン間でのデジタル資産の交換プロセスを簡素化するために作成されたプラットフォームであるインスタント暗号資産取引所(ICE)です。しかし、多くの新興技術と同様に、利便性を提供する機能は、悪意のある目的で悪用される可能性もあります。

BlockSecチームの最近の論文「インスタント暗号資産取引所の理解と分析に向けて」では、ICEの運用メカニズム、正当な用途、そして最も重要なこととして、マネーロンダリングなどの違法行為にどのように悪用されているかを明らかにするために、ICEを包括的に調査しました。さらに、ICEサービスを流れる不正資金を追跡するための体系的な方法論を開発しました。

ICEの理解:基本的なワークフロー

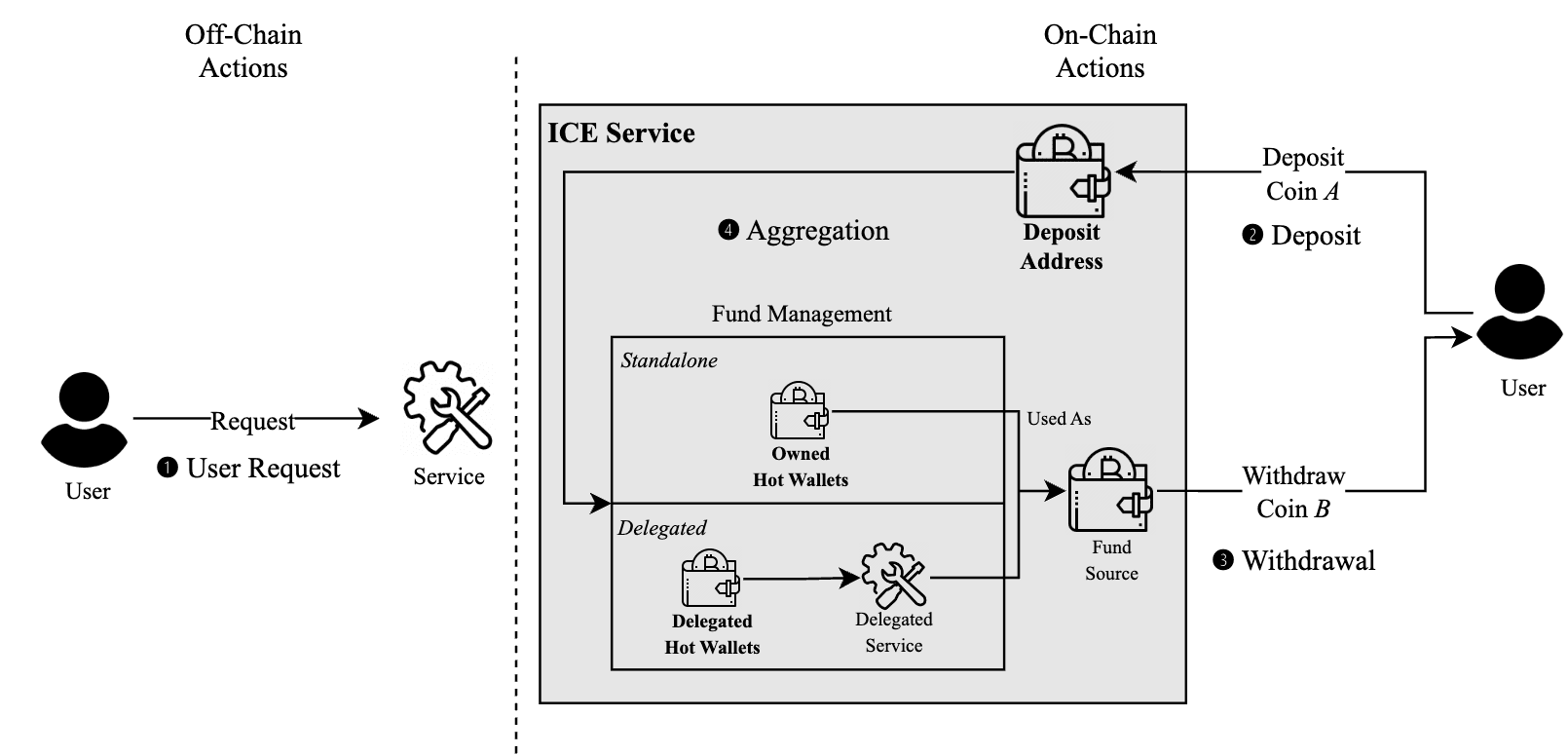

暗い側面に入る前に、ICEが一般的にどのように機能するかを理解することが不可欠です。図1に示すように、ICEの運用に関する典型的な4段階のプロセスを要約しました。

- ユーザーリクエスト(オフチェーン)

プロセスは、ユーザーがICEプラットフォームでリクエストを開始することから始まります。オフチェーンで行われるこのリクエストには、ソースとターゲットの暗号資産、金額、交換された資金の宛先アドレスなどの詳細が含まれます。このオフチェーンの性質はユーザーのプライバシーに貢献しますが、追跡の課題も生み出します。

- デポジット(オンチェーン)

ICEサービスはユーザーに固有のデポジットアドレスを生成し、ユーザーはそのアドレスにソース暗号資産を転送します。このトランザクションはソースブロックチェーンに記録されます。

- 資金管理と引き出し(オンチェーン)

デポジットが確認されると、ICEサービスは「インスタント交換」を管理します。流動性プールを使用する(または「スタンドアロン」および「委任」タイプに分類される他のサービスと協力する)ことで、ターゲット暗号資産をユーザーの宛先アドレスに送信します。この引き出しはターゲットブロックチェーンに記録されます。

- 集計(オンチェーン)

ICEサービスは、管理を容易にするために、複数のデポジットアドレスからの資金を大きなホットウォレットに統合することがよくあります。これもオンチェーンの活動です。

ユーザーの初期リクエストはオフチェーンで行われますが、デポジットと引き出しのトランザクションはオンチェーンで行われます。しかし、ICEサービスが複数のユーザーからの資金を混合する仲介者として機能するため、特定のデポジットを特定の引き出しにリンクすることは困難です。

両刃の剣:利便性 vs. 違法利用

ICEは、中央集権型取引所(CEX)に要求される厳格な本人確認(KYC)手順なしで、迅速なクロスチェーンスワップなど、否定できない利便性を提供します。残念ながら、この厳格なKYCの欠如は、個々のユーザーリクエストの不完全なオンチェーンデータと相まって、違法行為者にとって魅力的な抜け穴を生み出しています。

私たちの研究では、ICEの誤用に関する驚くべき統計が明らかになりました。

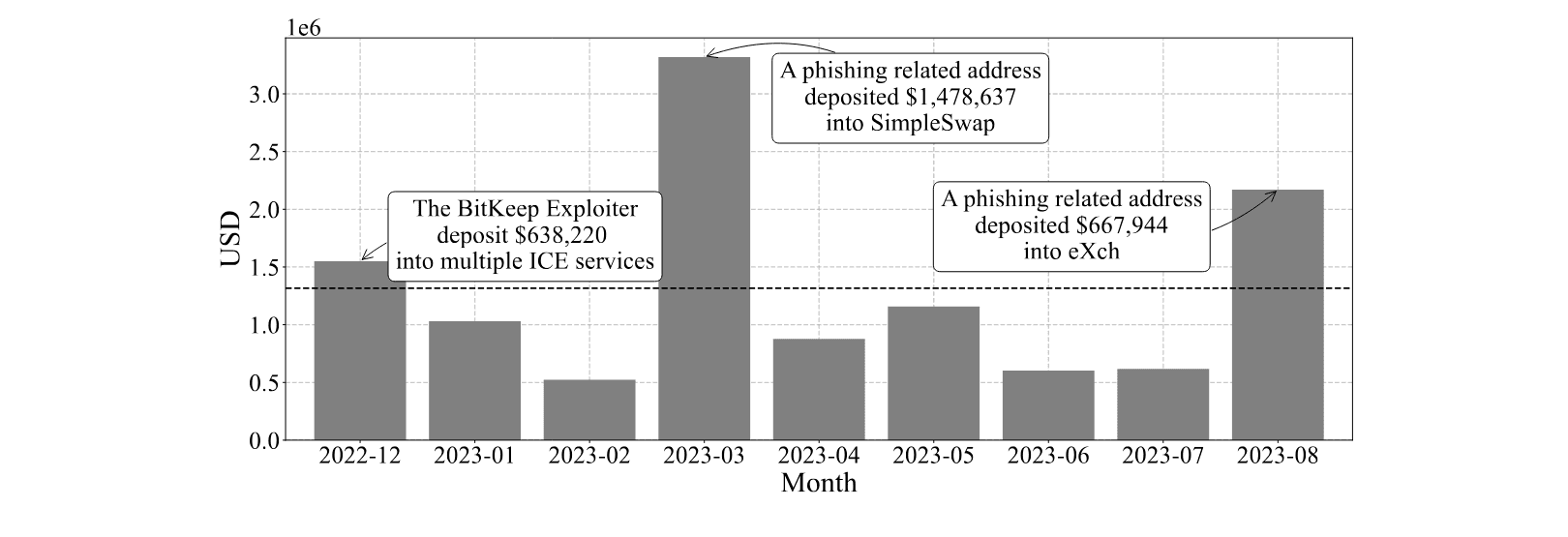

- 分析されたICEサービスを通じて、合計12,473,290ドルの不正資金がマネーロンダリングされました。

- 432の悪意のあるアドレス(フィッシング、詐欺などに使用)は、ICEからの初期資金を受け取っており、これらのプラットフォームは違法行為のエントリーポイントとなっています。

顕著な例はBitKeepインシデントであり、攻撃者は複数のICEを通じて200万ドル以上をマネーロンダリングしました。これらのプラットフォームは効果的に追跡可能性の連鎖を断ち切り、当局が資金の流れを追跡することを困難にしています。

影を暴く:私たちの追跡方法論

課題にもかかわらず、ICEが提供する匿名性を破ることは不可能ではありません。私たちの論文では、アカウントベースのブロックチェーン(Ethereumやその他のEVM互換チェーンなど)内でユーザーのデポジットと引き出しを相関させるためのヒューリスティックベースのマッチングアルゴリズムを提案しました。

このアルゴリズムは、私たちの分析からの洞察に基づいています。

- トランザクションの順序: ICEサービスからの引き出しトランザクションは、ユーザーのデポジットが確認された後に発生する必要があります。

- 価格変動の少なさ・リクエスト頻度: ICEユーザーのリクエストは、一般的に市場価格に密接に一致します。さらに、高いトランザクション量にもかかわらず、個々のデポジットと引き出しのトランザクションは、タイムスタンプと値によって区別できることがよくあります。

- ICEの効率性: ICEプラットフォームはスピードを誇り、デポジット確認後すぐに引き出しが開始されます。

マッチングアルゴリズムは3つのフェーズで動作します。

- 運用識別: ブロックチェーン全体にわたる既知のホットウォレットに関連するトランザクションを分析することにより、ICEサービスに関連するすべてのデポジットおよび引き出し運用を特定します。

- 金額計算: 過去の価格データを使用して、トランザクション時点での各識別されたデポジットおよび引き出し運用のドル金額を計算します。

- マッチング: ドル金額(V)の差と、デポジットと引き出しの間の時間差(T)の2つのメトリックに基づいて、デポジットと潜在的な引き出しをマッチングします。ユーザーがチェーンやトランザクション全体で同じアドレスを使用する可能性があるため、アドレスの再利用も考慮されます。

私たちの追跡アルゴリズムからの主要な発見

私たちは、グラウンドトゥルースデータ(FixedFloatおよびSideShiftの2つのICEサービスから提供された過去のユーザーリクエスト)を使用してアルゴリズムを評価し、全体で80%を超える精度を達成しました。これは、ICEの不透明な性質にもかかわらず、かなりの割合のトランザクションがリンクできることを示しており、注目に値します。

デポジットと引き出しをリンクするこの機能は、不正資金の追跡に重大な影響を与えます。たとえば、ICEにデポジットされた不正資金の分析により、一般的なパターンが明らかになりました。

- Ethereum上のICEから引き出された不正資金の大部分は、ICEを内部ミキサーとして使用してオンチェーンリンクを断ち切るために、他のEthereumアドレスに送金されました。これらの資金の多くは、最終的に中央集権型取引所にデポジットされました。

- TRONは、マネーロンダリングされた資金のもう1つの一般的な宛先ブロックチェーンでした。

Fake_Phishing11675アドレスなどのケーススタディは、不正な利益がICE(この場合はFixedFloatなど)を流れた後、中央集権型取引所に到着する前に、複数回ホップを伴う場合があることを示しています。複雑なシナリオであっても、私たちのアルゴリズムはこれらのパスを正常に明らかにしました。

私たちの研究の示唆

私たちの研究は、ICEが価値のあるサービスを提供している一方で、現在の運用モデルが悪用される可能性があることを示しています。私たちが開発した追跡方法は、研究者、サイバーセキュリティ企業、法執行機関が暗号空間における金融犯罪と戦うための新しいツールを提供します。 一部のICEが提供する「プライバシー」は、壊れないものではないことを浮き彫りにしています。オンチェーンデータを体系的に分析することにより、不正なトランザクションの匿名化を解除し、より広範なマネーロンダリングエコシステムを理解し始めることができます。

私たちの発見は、ICEに関する規制とAML(アンチマネーロンダリング)ポリシーについてのニュアンスのある議論を求めています。過度に厳格な規制はイノベーションを抑制する可能性がありますが、現在の状況は明らかに重大な乱用を可能にしています。ICEによるより良い自己規制、プライバシーを保護する分析、そして私たちのような高度な追跡ツールの組み合わせによるバランスの取れたアプローチは、より良い結果を達成するのに役立つかもしれません。

最先端の研究によるコンプライアンスの再定義

マネーロンダリングやその他の違法行為の戦術が進化する中で、BlockSecは、継続的かつ高度な研究能力のみが効果的なリスク保護とコンプライアンスサポートを提供できると信じています。

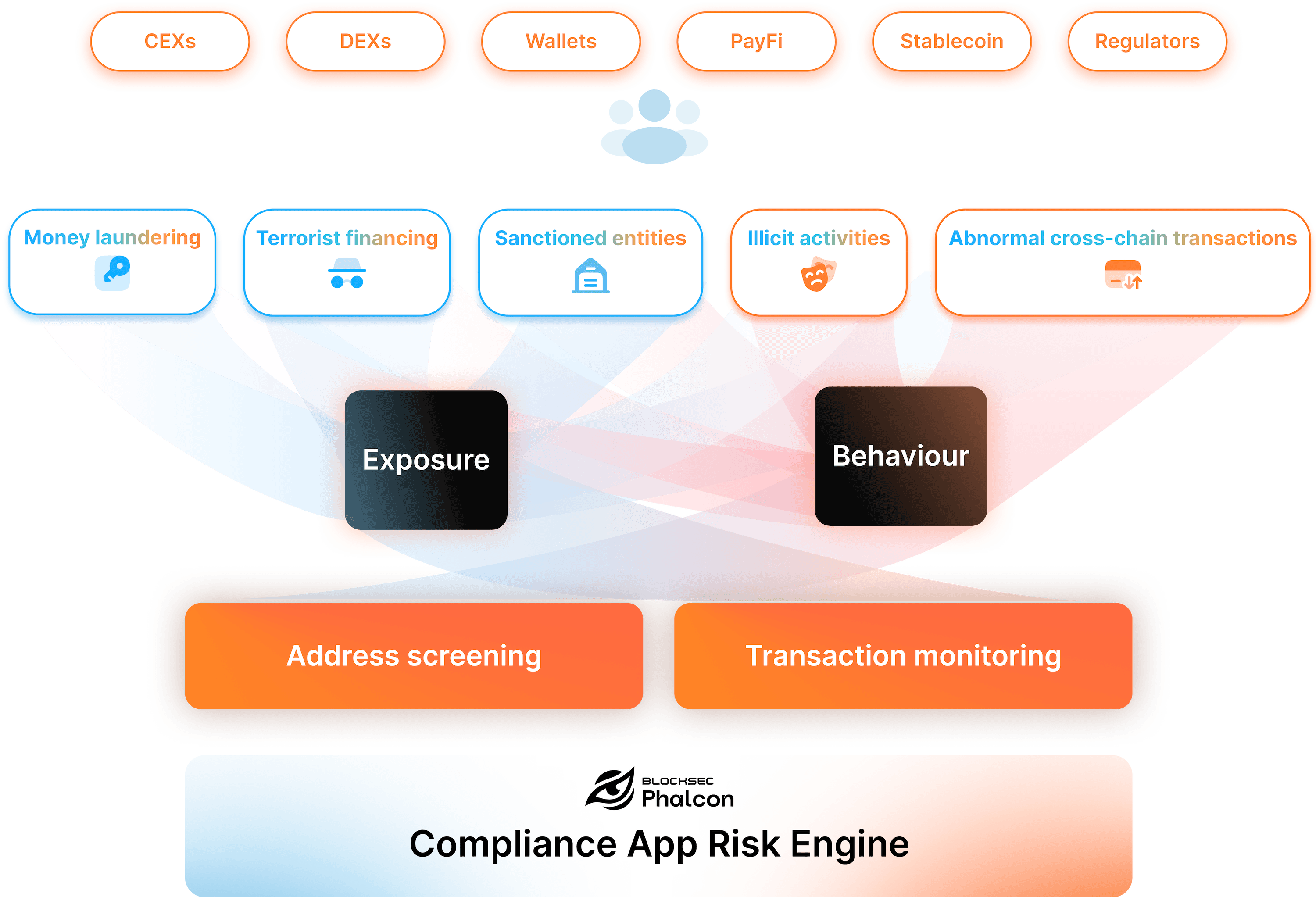

BlockSecは、浙江大学の教授とトップのブロックチェーンセキュリティ専門家によって共同設立され、世界中の主要大学の卒業生で構成されるコアチームがいます。チームは長年、フィッシング防止、資金追跡、AML分析におけるブレークスルーを達成し、ブロックチェーンセキュリティ研究を先駆けることに専念してきました。私たちの作品は、ACM SIGMETRICS、NDSS Symposium、CCS、WWWなどの権威ある会議で取り上げられています。学術的な洞察と技術的な進歩を、Phalcon Compliance APPの設計に組み込み、仮想資産サービスプロバイダー(VASP)が進化するコンプライアンスとリスク管理のニーズを満たすのを支援しました。

Phalcon Compliance APPは、4億以上の Врагアドレスラベル、無制限ホップ追跡、カスタマイズ可能なリスクルールなどの主要機能を統合しています。ユーザーはアドレスとトランザクションをインポートして、オンチェーンの行動を自動的に分析し、リスクエクスポージャーを評価することで、マネーロンダリング、テロ資金供与、フィッシング、詐欺、その他の違法活動に関連する脅威を正確に特定できます。このシステムは、自動アラート、共同ワークフロー、ブラックリスト管理、および米国、シンガポール、香港などの法域の規制に準拠したSTRレポートのワンクリック生成をサポートしています。これらの機能により、組織はコンプライアンスリスクを効率的に特定、管理、および対応でき、エンドツーエンドの動的リスク管理を保証します。

- 🔗 製品デモを予約する:https://blocksec.com/book-demo

BlockSecについて

BlockSecは、著名なセキュリティ専門家チームによって2021年に設立された、世界をリードするブロックチェーンセキュリティ企業です。Web3エコシステムのセキュリティとユーザビリティの向上に専念し、BlockSecはコード監査、Phalconセキュリティおよびコンプライアンス管理プラットフォーム、MetaSleuth資金調査および追跡プラットフォームを含む包括的なソリューションを提供しています。

これまでに、BlockSecは世界中の500を超える著名なクライアントにサービスを提供してきました。クライアントリストには、Coinbase、Cobo、Uniswap、Compound、MetaMask、Bybit、Mantle、Puffer、FBTC、Manta、Merlin、PancakeSwapなどの主要なWeb3企業、および国連、FBI、SFC、PwC、FTIコンサルティングなどの著名な規制およびコンサルティング機関が含まれています。

ウェブサイト:https://blocksec.com