新しい学術論文『Unmasking the Shadow Economy: A Deep Dive into Drainer-as-a-Service Phishing on Ethereum(シャドーエコノミーの解明:イーサリアムにおけるDrainer-as-a-Serviceフィッシングの深掘り)』は、Web3空間を悩ませる洗練された犯罪組織体制を初めて体系的に明らかにしました。浙江大学とモハメド・ビン・ザーイド人工知能大学(MBZUAI)によるこの共同研究は、「Drainer-as-a-Service(DaaS)」のメカニズムを明らかにしています。これは、76,582人の被害者から1億3,500万ドル以上を盗み出した、繁栄する地下経済です。

私たちBlockSecは、この極めて重要な研究の一部が、筆頭著者のBowen Heが当社のチームでインターンシップを行っている間に行われたことを非常に誇りに思っています。

DaaSビジネスモデル:サイバー犯罪の産業化

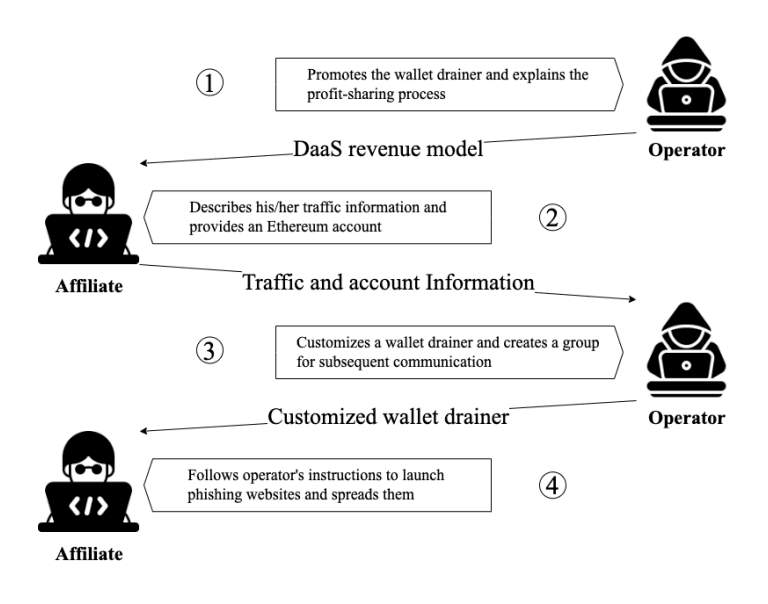

従来の場当たり的なフィッシングとは異なり、DaaSは構造化されたB2Bソフトウェア企業のように運営されています。論文では、明確な業務パイプラインが詳述されています。

- オペレーター(開発者): 洗練された「ウォレットドレイナー(資金引き抜きツール)」キットを開発・維持する首謀者たちです。これらのキットにはフィッシングサイトのテンプレートが含まれており、極めて重要なものとして、自動化された利益分配スマートコントラクトが組み込まれています。

- アフィリエイト(販売代理店): これらのツールキットを「リース」または取得します。彼らの仕事は、フィッシングサイトを展開し、ソーシャルメディアや偽のエアドロップ、乗っ取られたアカウントなどを通じて被害者を誘い込み、トラフィックを誘導することです。

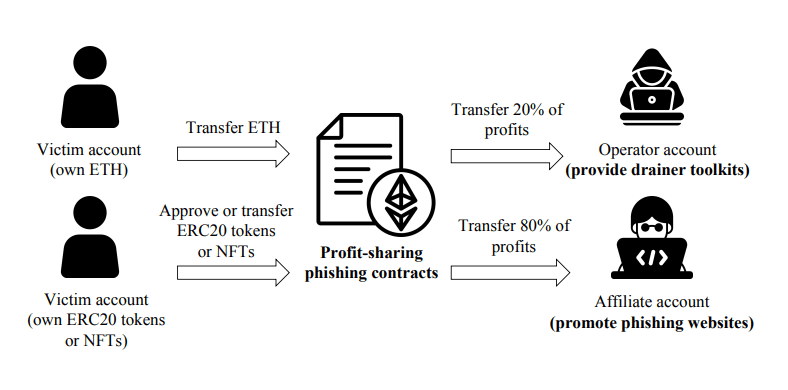

被害者が騙されて悪意のあるトランザクションに署名すると、盗まれた資金はスマートコントラクトによって自動的に分割されます。論文によると、最も一般的な分配比率は**オペレーターに20%、アフィリエイトに80%**です。この高い報酬は、アフィリエイトがリーチを最大化し、攻撃を拡大させる強力なインセンティブとなり、エコシステム全体を煽っています。

1億3,500万ドルの窃盗をマッピング: 「スノーボールサンプリング」アプローチ

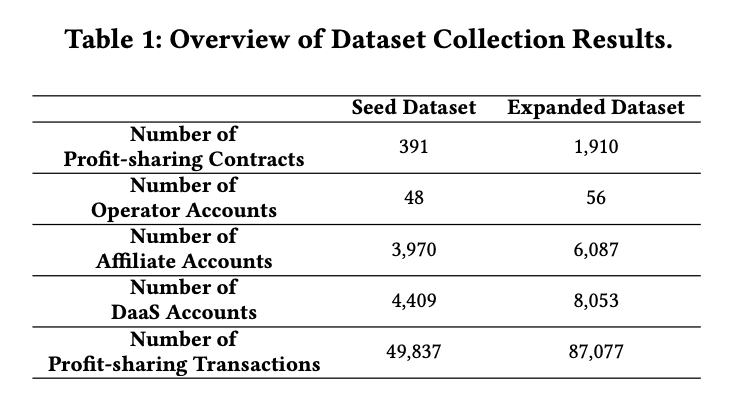

このシャドーエコノミーを定量化するために、研究者たちは革新的な**「スノーボールサンプリング」手法**を開発しました。判明しているフィッシング用アドレスのシードセットから開始し、オンチェーンの利益分配トランザクションをさかのぼって追跡することで、新たなオペレーター、アフィリエイト、コントラクトを再帰的に発見しました。

2023年3月から2025年4月までの調査結果は驚くべきものです。

-

● 総被害額:1億3,500万ドル(オペレーターに2,310万ドル、アフィリエイトに1億1,190万ドル)

-

● 犯罪インフラ:1,910個の利益分配コントラクトと、87,077件の利益分配トランザクション。

-

● 犯罪ネットワーク:56個の主要オペレーターアカウントと、6,087個のアフィリエイトアカウント。

これらの攻撃は技術的に非常に洗練されています。論文では、ドレイナーが資産に応じて異なる手法を使用していることが明らかにされています。

-

● ETHの場合: 被害者は、payable関数(例:「claim」や「mint」という名前のもの)を呼び出すよう騙されます。

-

● ERC-20トークンおよびNFTの場合: フィッシングサイトは、被害者に対し、ドレイナーコントラクトに対して資産の承認(approve)を行うよう促します。その後、オペレーターはTransferFrom関数を使用して、一度のトランザクションで複数の転送呼び出しを実行し、様々な資産を一度に引き抜きます。

主要な犯罪グループ

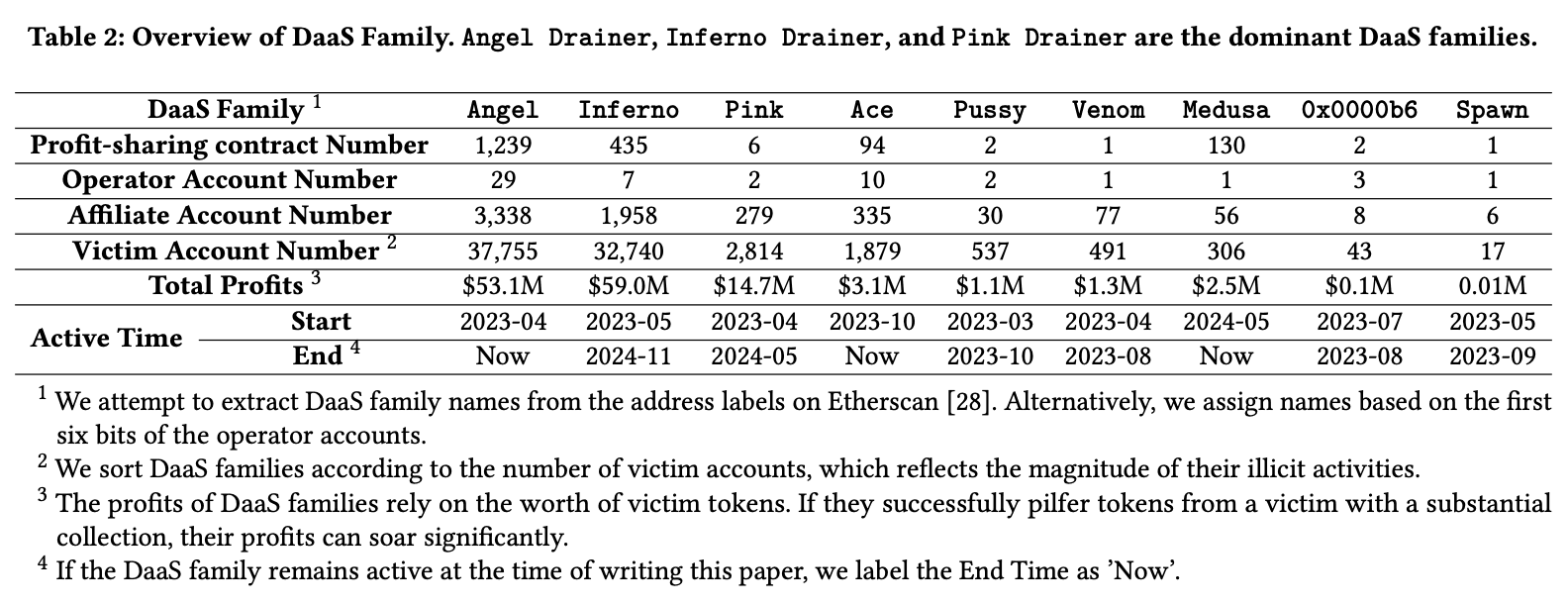

DaaSの状況は断片化された市場ではありません。この研究では9つの主要な「ファミリー」を特定しており、その内の3つのグループがネットワークを支配し、**すべての不正利益の93.9%**を獲得しています。

- Angel Drainer(5,310万ドル)

- Inferno Drainer(5,900万ドル)

- Pink Drainer(1,470万ドル)

これらは単なるブランド名ではなく、独自の運営戦略を持つ明確な組織です。論文では、彼らがどのようにアフィリエイトネットワークを管理しているかを強調しています。

-

● 高度な管理: AngelやInferno Drainerのようなトップファミリーは、アフィリエイトに専用の管理パネルを提供し、収益をリアルタイムで追跡させています。

-

● ゲーミフィケーション化されたインセンティブ: 「レベル制」を導入しています。例えば、Inferno Drainerは利益額に応じてアフィリエイトをランク分け(1万ドル、10万ドル、100万ドル)し、上位メンバーにはより良いサポートと報酬を提供しています。

-

● ボーナス報酬: パフォーマンスを高めるため、Angel Drainerは高収益のアフィリエイトにランダムでNFTを贈呈し、Inferno Drainerは定期的にトップパフォーマーに対してETHやBTCで報酬を配布しています。

巨大なセキュリティの死角

研究者たちは、ツールキットのファイルフィンガープリントの使用や、疑わしいドメイン名に対する証明書の透明性(Certificate Transparency)ログの監視を行い、DaaSウェブサイトを積極的に追跡しました。その結果、32,819件のフィッシングサイトを特定し報告することに成功しました。

しかし、最も懸念すべき発見は、現在の業界の防御策の不十分さでした。調査の結果、データセット内の**DaaS関連アドレスのわずか10.8%**しか、Etherscanのような公開トラッカーで事前にフラグが立てられていませんでした。これは巨大な死角を露呈しており、これらの犯罪ネットワークが比較的摘発を免れて活動することを許しています。

なぜこの研究が重要な警鐘となるのか

DaaSの現象は、Web3のフィッシングが単純な詐欺から、サービスベースの産業化された犯罪経済へと進化したことを証明しています。それは、DeFiのパーミッションレス(許可不要)かつコンポーザブル(構成可能)な性質を悪用し、悪意のある目的を達成しています。

この研究は、多層的なセキュリティの緊急の必要性を強調しています。

-

● プロアクティブな脅威検知: 単純なブラックリストに頼るだけでなく、犯罪インフラが構築されている段階で特定すること。

-

● 高度なウォレットセキュリティ: ユーザーが資産を承認する前に、信頼性の高いトランザクションシミュレーションと、人間が読みやすい明確な警告を実装すること。

-

● エコシステム全体のコラボレーション: 脅威インテリジェンスの共有と悪意のあるアドレスへのタグ付けを、より高速かつ包括的に行うチャネルを作成すること。

この研究は転換点を示しています。イーサリアムにおけるフィッシングはもはや副業ではなく、白昼堂々と運営されている産業化された収益分配型経済です。BlockSecでは、今後も最先端の研究を活用し、これらの進化するプロ化された脅威に効果的に対抗できる次世代のセキュリティツールを構築していきます。