Four Memeとは

Four.meme は、BNB Chain上で、ミームコインのプレセール、シードラウンド、チーム割り当てを排除したフェアローンチプラットフォームであり、全員が平等に参加できるようにします。チェーンの低コストトランザクションと堅牢なインフラストラクチャを活用し、マルチトークントレード、流動性インセンティブ、コミュニティ主導プログラム(エアドロップ、紹介など)といった機能を提供し、新しいミームコインの発見、ローンチ、投資プロセスを簡素化します。

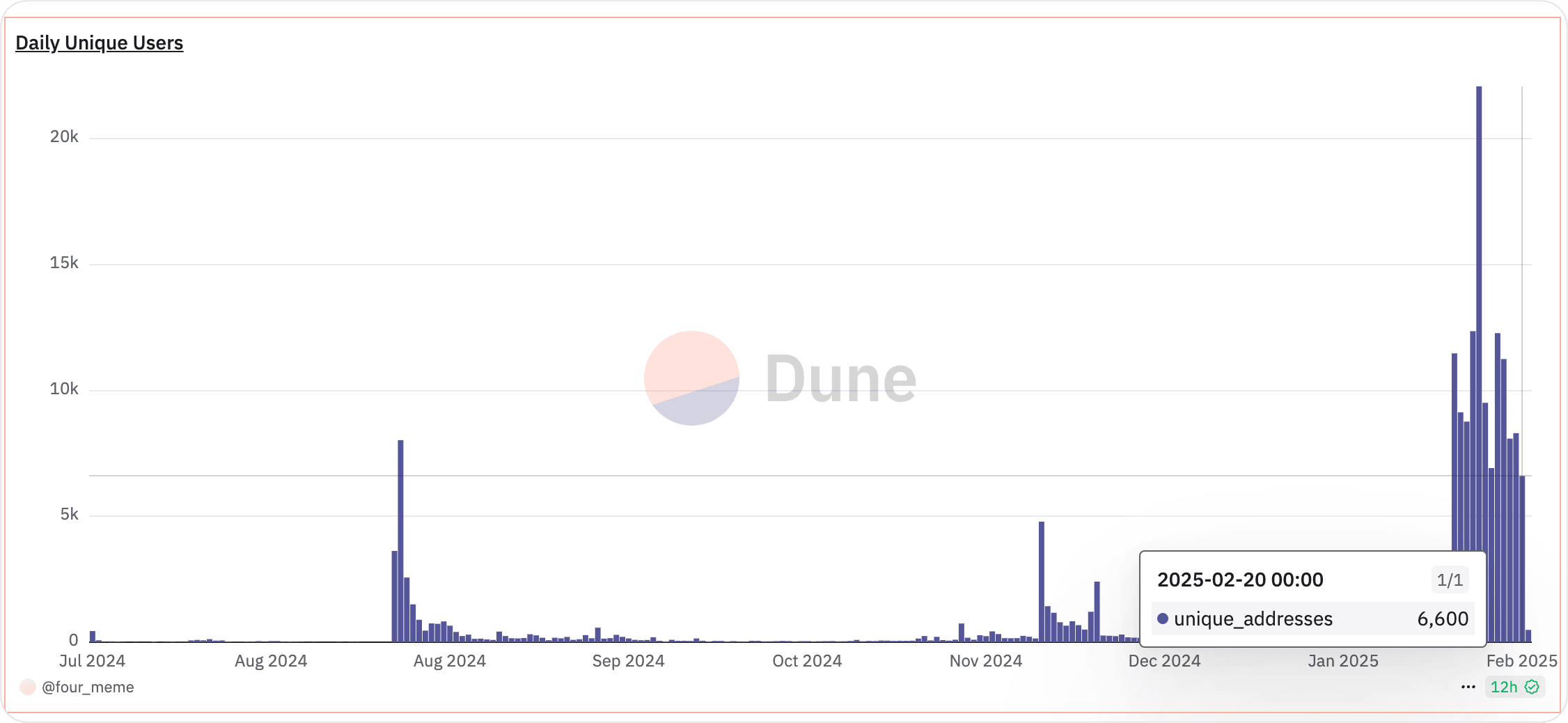

さらに、下記に示すように、最近の取引量は過去最高を更新しており、その急速な人気上昇を反映しています。

サンドイッチ攻撃

一方、サンドイッチ攻撃は増加傾向にあり、悪意のあるトレーダーがブロックチェーン上のトランザクション順序を悪用して、予期せぬユーザーを犠牲にして利益を最大化しています。

サンドイッチ攻撃の原理

サンドイッチ攻撃では、攻撃者は大きなまたは影響力のあるトランザクションのためにメンプールをスキャンします。次に、ターゲットの前に(フロントランニング)トランザクションを迅速に配置して価格を上昇させ、被害者のトランザクションをこの不利な価格で実行させ、最後に(バックランニング)すぐに別のトランザクションを配置して、現在高騰している価格で売却します。この「サンドイッチ」のような取引により、攻撃者は価格差をポケットに入れることができます。

具体例

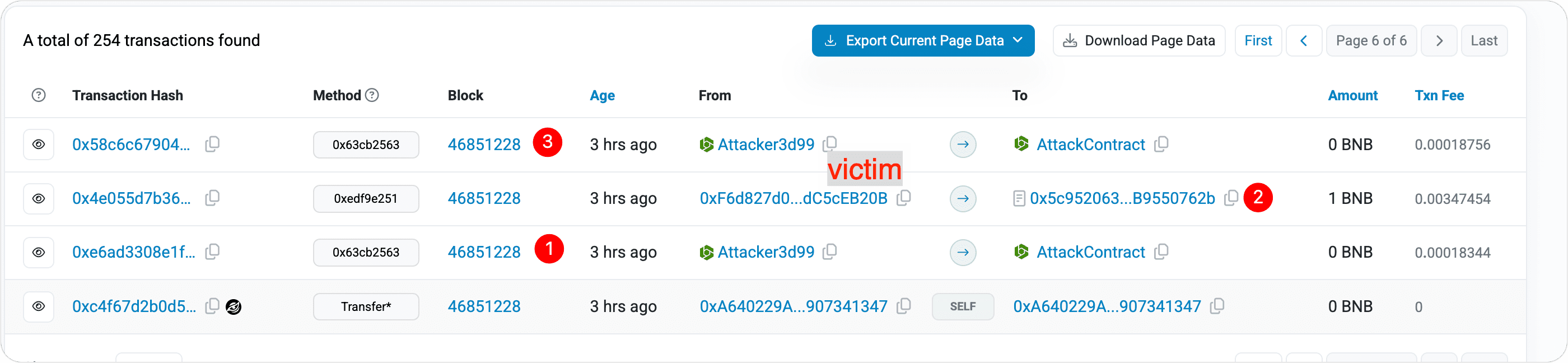

以下に、最近発生した実際の例を使用します。

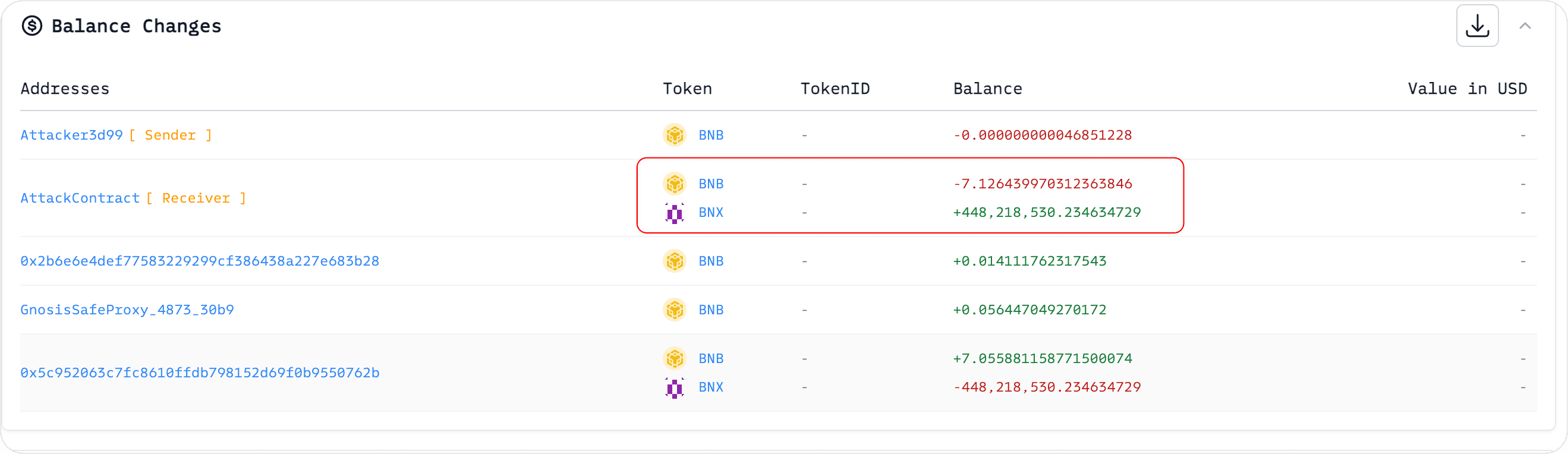

Tx1

攻撃者は、被害者がBNXを購入する意図を知り、事前に7.126439970312363846 BNBを費やして、448,218,530.234634729 BNXトークンを事前に取得しました。

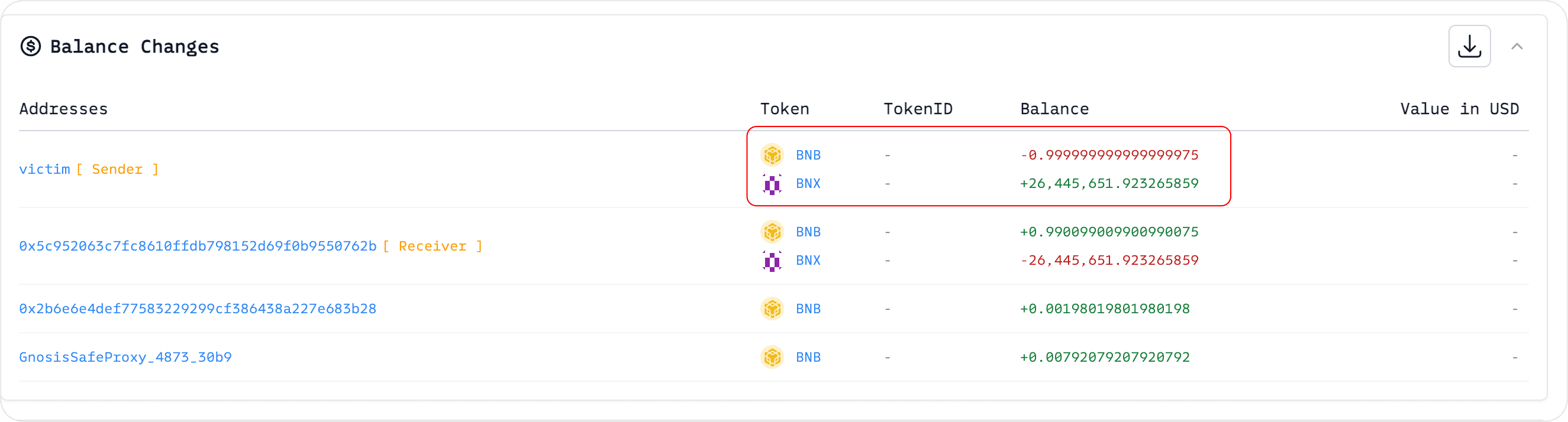

TX2

被害者は1 BNBを費やして、26,445,651.923265859 BNXトークンを購入しました。

TX3:

被害者のBNBによる購入がBNXの価格を押し上げたため、攻撃者はその後、より高いレートでBNXを売却して利益を得ました。このサンドイッチ攻撃により、攻撃者は7.130040296271196866 BNB - 7.126439970312363846 BNB = 0.00360032595883302 BNBの利益を得ました。

このシナリオでは、被害者(ウォレット 0xf6d827d0a4ee02a424ec85a3bcb8dc7dc5ceb20b)はBNXをより高い価格で支払うことになりました。なぜなら、攻撃者の最初の取引がなければ、被害者はBNXをもっと安く購入できたからです。

サンドイッチ攻撃の被害に遭わない方法

サンドイッチ攻撃を回避するための鍵は、攻撃者がトランザクションがオンチェーンに含まれる前に検出できないようにすることです。効果的なアプローチの1つは、プライベートリレーまたは保護されたメンプールを通じて取引を送信することです。これらのリレー/メンプールでは、トランザクションはブロックに最終化されるまで非公開のままになります。これにより、悪意のあるアクターがあなたの取引をフロントランニングおよびバックランニングすることが困難になります。

これを解決するために、BlockSecはMEV保護RPCを導入しました。これは、ユーザーがDeFiジャーニー全体で保護されるようにします。BlockSecのANTI-MEV RPCに切り替えるのは簡単です。ウォレットのRPCをhttps://bsc.rpc.blocksec.comに置き換えるだけです。

以下に、MetaMaskをBlockSecのANTI-MEV RPCを使用するように設定する方法を説明します。他のウォレットも同様のセットアッププロセスに従う場合があります。

ステップ1:左上をクリックしてネットワークを表示します。

ステップ2:ネットワークを編集します。

ステップ3:RPC URLを追加をクリックします。

BSCの場合は https://bsc.rpc.blocksec.com を、Ethereumの場合は https://eth.rpc.blocksec.com を入力します。

デフォルトのRPC URLが、先ほど設定したURLであることを確認してください。

まとめ

サンドイッチ攻撃は、特にFour.memeのようなヒップな環境で、予期せぬトレーダーのトークンコストを膨張させることができます。攻撃者は保留中の取引をフロントランニングし、迅速に利益のために売却し、被害者はより高い価格を支払うことになります。

BlockSecのanti-MEV RPC(https://bsc.rpc.blocksec.com)に切り替えることで、これらの悪意のあるボットからトランザクションデータを隠すことができます。このアプローチにより、サンドイッチ攻撃のリスクが軽減され、Four.memeでより安全に取引できるようになります。