2025年9月8日、米国財務省は、人身売買の被害者に仮想通貨投資詐欺への参加を強要したとして、ミャンマーの9団体およびカンボジアの10団体に対する制裁を発表しました。

「東南アジアのサイバー詐欺産業は、アメリカ人の幸福と経済的安全を脅かすだけでなく、何千人もの人々を現代の奴隷制度に追い込んでいる」と、テロ・金融情報担当の米国財務次官であるジョン・K・ハーレー氏は声明で述べました。

仮想通貨の匿名性と国境を越えた性質は、国際的な金融犯罪の温床となっています。米国司法省(DOJ)は最近、仮想資産に関連する2つの主要な国際マネーロンダリング事件を公表しており、その被害総額は**1000万ドル(約14億円)**を超えています。これらの訴追は、組織化された犯罪活動の実態を露呈させるとともに、一部の金融機関や取引所におけるコンプライアンスの欠如を明らかにしました。

Web3セキュリティ企業であるBlockSecは、MetaSleuth (metasleuth.io) を使用して追跡分析を行い、これらの事例から業界への教訓を導き出しました。

事例1:シェルカンパニーを通じて洗浄された7300万ドル

2024年5月、カリフォルニア州中部地区の連邦大陪審は、マネーロンダリング共謀罪および国際マネーロンダリングの6つの実体罪で、ダレン・リー(41歳)とイチェン・チャン(38歳)を起訴しました。

起訴状によると、リー、チャンおよび共犯者らは、「ピッグ・ブッチャリング(豚の屠殺)」として知られる仮想通貨投資詐欺による収益を洗浄する国際的なシンジケートを運営していました。被害者は、洗浄を容易にするために作成された多数のシェルカンパニー名義で開設された米国の銀行口座に、何百万ドルもの送金を誘導されました。

7300万ドル以上の詐欺収益は、米国の金融機関を経由して**バハマのデルテック銀行(Deltec Bank)**の口座へと送金され、そこでテザー(USDT)に変換された後、仮想資産ウォレットに転送されました。このスキームに関連付けられた一つの仮想通貨ウォレットには、3億4100万ドル以上の仮想資産が着金していました。

有罪となった場合、リーとチャンには各訴因に対して最大20年の禁固刑が科される可能性があります。👉 米国司法省プレスリリース:https://www.justice.gov/usao-cdca/pr/two-foreign-nationals-arrested-laundering-least-73-million-through-shell-companies?utm_source=chatgpt.com

起訴はあくまで申し立てであり、すべての被告は法の裁きによって合理的な疑いの余地なく有罪と証明されるまで、無罪と推定されます。

事例2:3690万ドルの詐欺事件、51か月の実刑判決

**2025年9月、カリフォルニア州ラ・プエンテ在住のシェンシェン・ヒー(39歳)**は、カンボジアの詐欺拠点から運営されていた国際的なデジタル資産投資詐欺の共謀における役割に対し、51か月の連邦刑務所への収監を言い渡され、26,867,242.44ドルの損害賠償を命じられました。

ヒーは4月に、無免許送金業を運営するための共謀について有罪を認めていました。

裁判所に提出された資料には、よくある手口が記述されています。海外の共犯者が、ソーシャルメディア上の見ず知らずの相手からの接触、電話、テキストメッセージ、オンライン出会い系サービスを通じて米国の被害者に近づき、デジタル資産投資による高収益をうたって勧誘し、実際には盗み取られる資金を送金させました。被害者から集められた3690万ドル以上の資金は、米国のシェルカンパニーを経由して、軸デジタル・リミテッド(Axis Digital Limited、ヒーが共同所有する企業)名義でバハマのデルテック銀行に開設された単一の口座に流し込まれました。それらの資金はUSDTに変換され、カンボジアの詐欺師グループが管理するウォレットへ送金されました。そこからさらに、資金はシアヌークビルなどの詐欺拠点へと流れていました。

現在までに、8人の共犯者が有罪を認めています。これには、2024年にマネーロンダリング共謀罪を認めたダレン・リーとルー・チャンも含まれます。また、Axis Digitalの共同創設者であるホセ・ソマリバと取締役のジンリャン・スーも、無免許送金業運営の共謀罪で有罪を認めました。👉 米国司法省プレスリリース:https://www.justice.gov/opa/pr/california-man-sentenced-role-global-digital-asset-investment-scam-conspiracy-resulting?utm_source=chatgpt.com

マネーロンダリングの拠点として繰り返されるデルテック銀行

注目すべき共通点は、フィアット(現金)から仮想通貨への仲介ルートとして、バハマのデルテック銀行が繰り返し利用されていることです。

-

リー/チャンの事件では、資金は米国のシェルカンパニーからデルテック銀行の口座へ移動され、USDTに変換された後、スキームに関連する仮想通貨ウォレットへと流出しました。

-

ヒーの事件では、3690万ドルの被害資金がデルテック銀行の単一口座(Axis Digital Limited)に集約され、USDTに変換された後、カンボジアの詐欺用ウォレットへ送金されました。

規制対象であるオフショア銀行のデルテックには、強固なAML(反マネーロンダリング)対策の実施が期待されていました。しかし、これらの事例は、一部のオフショア機関におけるコンプライアンスの不備が、犯罪ネットワークが違法なフィアット収益を仮想資産に変換するために利用する重大な脆弱性を生み出していることを明らかにしています。

米国の法執行機関の対応が示すもの

これらの訴追と財務省の制裁は、多角的な米国の姿勢を示しています。

-

最高レベルのコミットメント。マーティン・エストラーダ米国検事やリサ・モナコ司法副長官を含む上級幹部らが、ピッグ・ブッチャリング詐欺を公に非難し、法執行の優先順位であることを示しました。

-

機関間調整。捜査には、米国シークレットサービスのグローバル捜査業務センター、国土安全保障捜査局(HSI)のエル・カミノ・レアル金融犯罪タスクフォース、税関・国境警備局の国家ターゲティングセンター、米国務省の外交保安局、ドミニカ共和国の国家麻薬対策局、連邦保安官局、麻薬取締局(DEA)、司法省の国際事務局が関与しており、国境を越えた機関同士の連携が不可欠であることを示しています。

-

専門的な法執行。訴追は、資産没収・回収部門の連邦検事補マクスウェル・コールおよびアレクサンダー・ゴーリン、サイバー・知的財産犯罪部門のニシャ・チャンドラン、そして刑事局のコンピュータ犯罪・知的財産セクション(CCIPS)内の国家仮想通貨取り締まりチーム(NCET)のステファニー・シュワルツ司法省検察官が主導しました。NCETは、仮想通貨取引所、ミキシングサービス、インフラプロバイダー内などにおけるデジタル資産の不正利用の捜査と訴追に注力しています。2020年以降、CCIPSは180人以上のサイバー犯罪者に有罪判決を下し、3億5000万ドル以上の被害資金を返還させるための裁判所命令を取得しています。

BlockSec MetaSleuthによる調査結果

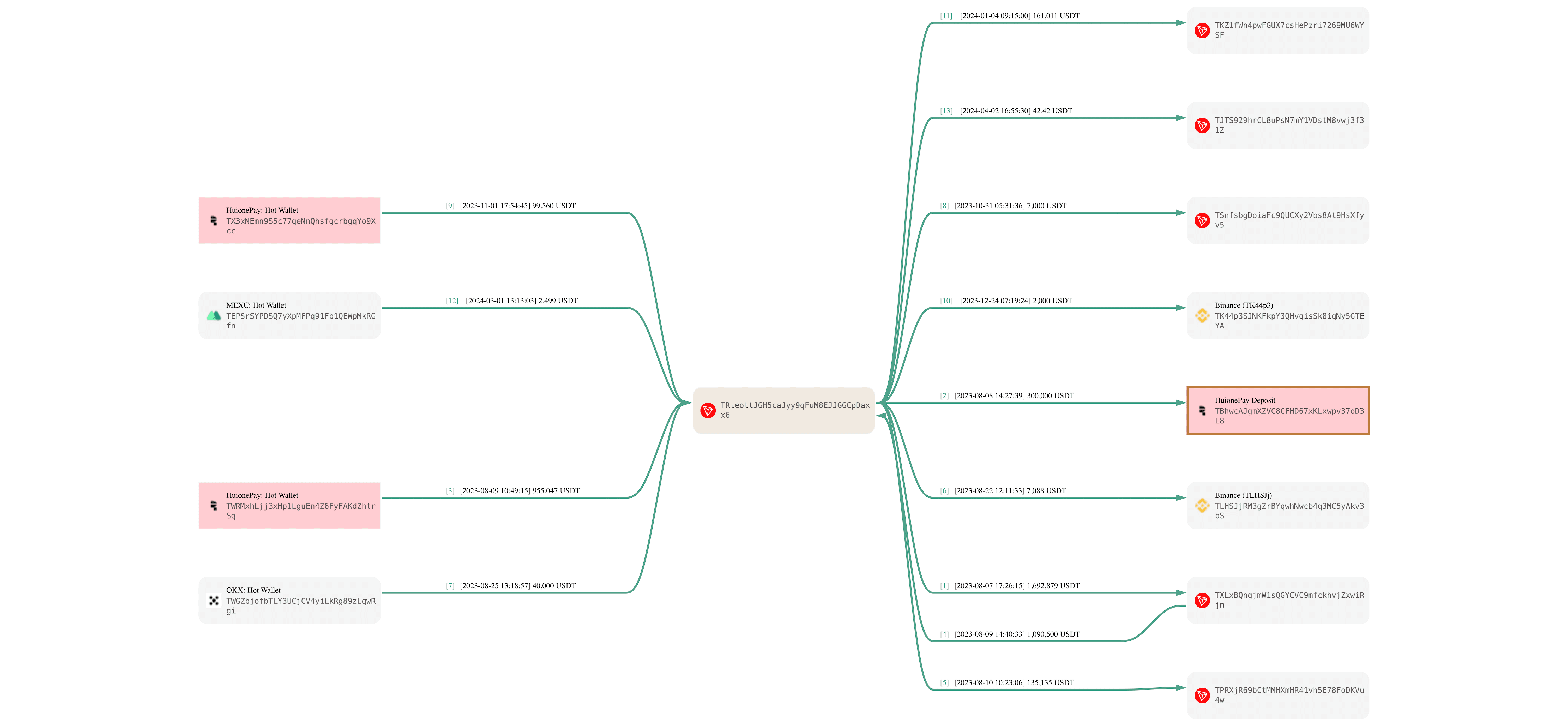

司法省の資料には、公的な文書に記された不審なアドレスが参照されていました。BlockSecは、独自のインテリジェンスとAI駆動のファジーマッチングを使用して、アドレス TRteottJGH5caJyy9qFuM8EJJGGCpDaxx6 を特定し、詳細なオンチェーン分析を行いました。

-

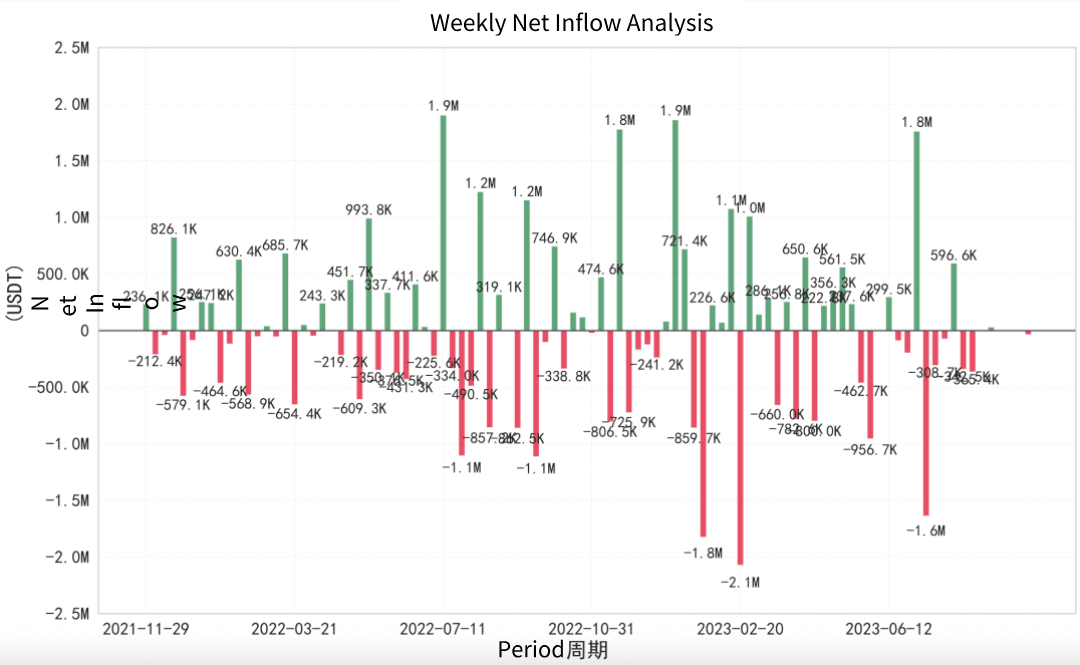

規模: 10,000回以上の送金、700以上の取引相手が関与し、総流入・流出額は3億ドルを超えています。

-

パターン: 約30,000ドルの平均入金額(個人被害者からの支払いを想定)に対し、平均出金額も約30,000ドル(洗浄ネットワークによる資金統合の証拠)。

- 取引相手との関係: Kraken、Binance、FTXといった主要取引所との間で行われた多額の価値移動や、Huione Payのような地下決済サービスに関わる取引が確認されました。一部の高額転送は、主要取引所からわずか1ホップの距離にいながら迅速に検知されておらず、現在のインテリジェンス更新とモニタリングにおける遅延と隙を浮き彫りにしています。

これらの観察結果は、頻発する問題を浮き彫りにしています。多くのコンプライアンスシステムがアラートを発する時点では、違法資金はすでに複雑なレイヤリング(階層化)の工程を通過してしまっており、効果的な介入の機会を損なっているのです。

TRteoアドレスの資金流動を可視化 ⬇️

業界への推奨事項:技術、コンプライアンス、および意識向上

これらの事例は、現代の仮想通貨詐欺の産業的な規模と国境なき範囲を物語っています。このようなリスクを軽減するために、関係者は3つの柱からなる戦略を採用すべきです。

- 企業:

リアルタイムのAML/CFT(反マネーロンダリング/テロ資金供与対策)能力とチェーンフォレンジック技術の強化。プラットフォームは、オンボーディングおよび取引ポイントでの自動スクリーニング(Phalcon Complianceなど)を統合し、インシデント対応や追跡のために高度なフォレンジックツール(MetaSleuthなど)を使用することで、リアルタイム検知と深層追跡の閉鎖的なサイクルを構築する必要があります。

- 投資家:

高収益を保証するような、身に覚えのない勧誘には注意してください。取引のハッシュ値と通信内容を保存し、追跡と返還を容易にするため、不審な際には直ちに地域の法執行機関に通報してください。

- 規制当局:

国境を越えた協力関係を拡大し、RegTech(規制技術)を積極的に導入してください。違法アドレスリストの共有、リアルタイムのモニタリング、そして共同捜査の枠組みは、世界的な仮想通貨の悪用を抑制するために極めて重要です。

結論

仮想通貨は中立的な技術です。それが詐欺やマネーロンダリングの武器となったとき、被害者に危害を加えるだけでなく、広範なエコシステムへの信頼を根底から損なうことになります。BlockSecは、技術的な追跡、強固なコンプライアンス、そして国民の意識向上の組み合わせだけが、Web3における安全性と信頼を取り戻せると信じています。