@AkuDreamsコントラクトに2つの深刻な論理的脆弱性が存在することを発見しました。最初の脆弱性はDoS攻撃を引き起こす可能性があり、2番目の脆弱性はプロジェクト資金(3400万ドル以上)を永遠にロックする可能性があります。

脆弱性I

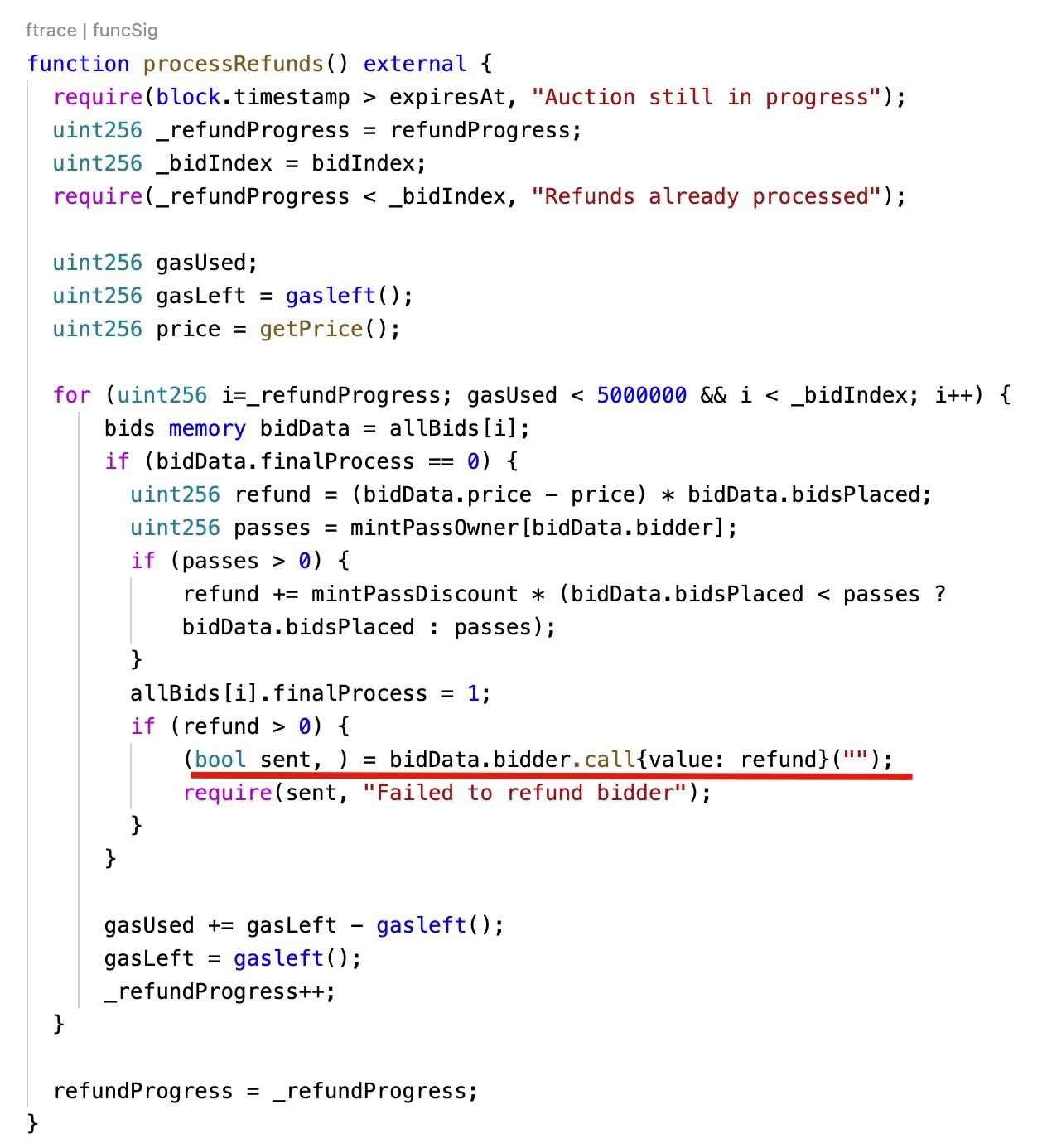

最初の脆弱性はprocessRefunds関数に存在します。この関数には、各入札ユーザーの資金を返金するループがあります。しかし、入札者はトランザクションをロールバックする悪意のあるコントラクトである可能性があります。これにより、processRefundsの呼び出しがロールバックされ、ユーザーの返金は成功しなくなります。幸いなことに、この脆弱性は悪用されていません。

ユーザーへの返金にあたり、コントラクトは以下の対策を講じることを推奨します。

- EOAのみが入札できるようにする

- ETHではなく、ERC20トークン(例:WETH)を使用する

- ユーザーが自分で返金を受け取れる関数を用意する

脆弱性II

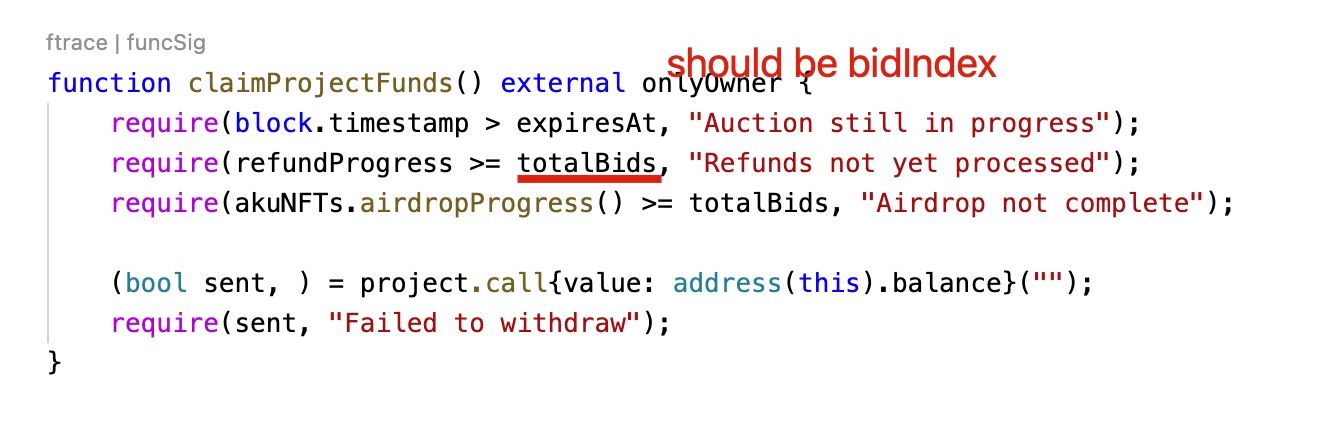

2番目の脆弱性はソフトウェアバグです。claimProjectFunds関数では、プロジェクトオーナーがコントラクト内のEtherを請求できます。しかし、require(refundProgress >= totalBids, "Refunds not yet processed");というrequire文にはバグがあり、totalBidsではなく_bidIndexと比較する必要があります。この脆弱性により、要件が満たされることはなく、コントラクト内のEther(11,539.5 Ether)は永遠にロックされる可能性があります。

まとめ

昨日(NBA NFT事件の後)に続き、このような著名なプロジェクトが基本的なソフトウェアセキュリティの実践を軽視していることに再び驚いています。少なくとも、プロジェクトは十分なテストケースを作成すべきでした。残念ながら、プロジェクトはテストケースを作成するのに忙しすぎて、3400ドルを永遠に失ってしまうのではないかと推測されます。

BlockSecについて

BlockSecは、世界的に著名なセキュリティ専門家チームによって2021年に設立された、先駆的なブロックチェーンセキュリティ企業です。当社は、新興のWeb3世界におけるセキュリティとユーザビリティの向上に専念し、その大規模な普及を促進しています。この目的のため、BlockSecはスマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡および調査のためのMetaSleuthプラットフォーム、そしてWeb3ビルダーが暗号世界を効率的にサーフィンするためのMetaDock拡張機能を提供しています。

現在までに、MetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど300社を超える著名なクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から2回の資金調達で数千万米ドルを受け入れています。

公式ウェブサイト:https://blocksec.com/

公式Twitterアカウント:https://twitter.com/BlockSecTeam