L2におけるセキュリティの重要性

L2(レイヤー2)ブロックチェーンの人気が高まるにつれて、セキュリティは不可欠となっています。Dencunアップグレードのような進歩により、L2のガス代は低下し、より魅力的なものとなっています。さらに、BTC L2の導入はL2エコシステムにおける流動性を高め、より多くのユーザーを引きつけています。

様々な分散型アプリケーション(Dapps)の基盤インフラストラクチャとして機能するL1(レイヤー1)ブロックチェーンとは異なり、L2チェーンは通常、特定の種類のアプリケーションに焦点を当て、専用のエコシステムを構築しています。そのため、L2ブロックチェーンのオペレーターは、エコシステム内のトップDappsのセキュリティを優先する必要があります。これらのアプリケーションは、チェーン上の総ロックバリュー(TVL)の大部分を占めていることが多いためです。これらのトップアプリへの攻撃は、ユーザー資産がこれらのアプリケーションに集中しているため、チェーンのエコシステムの崩壊につながる可能性があります。

Munchablesのインシデント

L2におけるセキュリティの重要性を示す例として、BlastチェーンにおけるMunchablesのセキュリティインシデントが挙げられます。3月21日(UTC)、悪意のあるコントラクトが更新され、5日後の3月26日(UTC)に、攻撃者が更新されたコントラクトを悪用して約6,200万ドルを盗難しました。リスクにさらされた総資産は9,700万ドルで、Blastチェーンの総TVLの約4%に相当しました。幸いにも、このケースでは攻撃者が全資産を返還したため、ハッピーエンドとなりました。しかし、攻撃者の善意に頼ることは持続可能なセキュリティ戦略ではないことに注意することが重要です。

L2オペレーターがより良く行う方法

レイヤー2(L2)チェーンは、トッププロトコルのセキュリティを強化し、チェーン上のユーザー資産を保護するために、いくつかの対策を実施できます。以下に、私たちの視点からの提案をいくつか示します。

-

セキュリティDAOの設立: セキュリティに焦点を当てた分散型自律組織(DAO)を設立し、評判の良いセキュリティ企業やコミュニティ研究者を関与させるべきです。これにより、チェーン、分散型アプリケーション(DApps)、およびセキュリティコミュニティ間のコミュニケーションが促進され、プロトコルが信頼できるセキュリティプロバイダーを見つけ、セキュリティインシデントを専門的に処理するのに役立ちます。

-

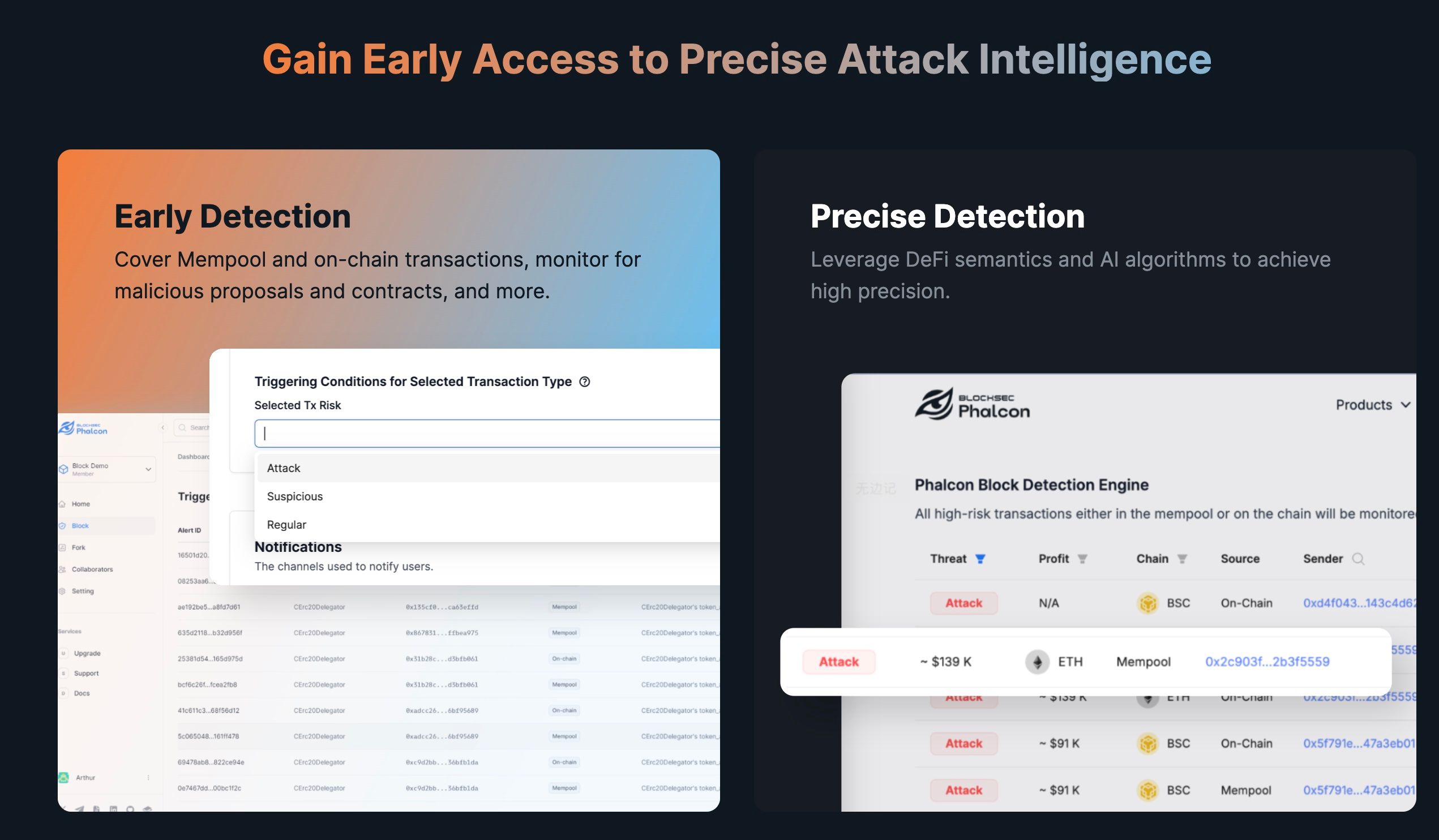

積極的な攻撃監視と自動応答: チェーンオペレーターとユーザーコミュニティは、潜在的なハッキングを積極的に監視し、自動的にアクションを実行するメカニズムを整備する必要があります。例えば、Munchablesのインシデントでは、実際のハッキングが発生するまでに5日間の期間がありました。BlockSec Phalcon(または類似のソリューション)のようなソリューションをチェーンオペレーターまたはMunchablesプロトコルが採用していれば、ハッキングは防止できた可能性があります。

-

ユーザーフレンドリーなセキュリティツールの開発: コミュニティがセキュリティインシデントの根本原因を迅速に理解し、適切な措置を講じるのを支援するために、より直感的なセキュリティツールを開発する必要があります。これらのツールには、複雑なトランザクションを理解するためのトランザクション仮想化ツールや、ハッカーの資金の流れを追跡するための資金フロー追跡ツールが含まれる場合があります。 プロアクティブで責任あるアプローチでセキュリティに取り組むことにより、L2チェーンオペレーターはエコシステム全体のセキュリティを強化し、チェーン上のトッププロトコルとユーザー資産をより良く保護することができます。

BlockSecのソリューション

BlockSecは、包括的なセキュリティプロバイダーとして、プロトコルのデプロイ前後の安全性を確保するために、様々なセキュリティサービスとツールを提供しています。これらのツールとサービスは、セキュリティインシデントの分析や盗難資金の追跡に、セキュリティコミュニティによって広く利用されています。

BlockSec Phalcon

Phalconは、ハッキングを監視し、それらをブロックするためのアクションを自動的に実行するように設計されたプラットフォームです。Phalconを使用すると、ユーザーは早期のセキュリティインテリジェンスを受け取り、ハッキングへの応答を自動化できます。このシステムは、柔軟なルールとテンプレートを備えており、簡単に設定でき、レイヤー2(L2)チェーンがトッププロトコルのセキュリティを維持し、活気のあるエコシステムを育成するのに役立ちます。BlockSecは、MantaやMerlinのような主要なL2チェーンと協力して、それらのエコシステムのセキュリティを強化しています。

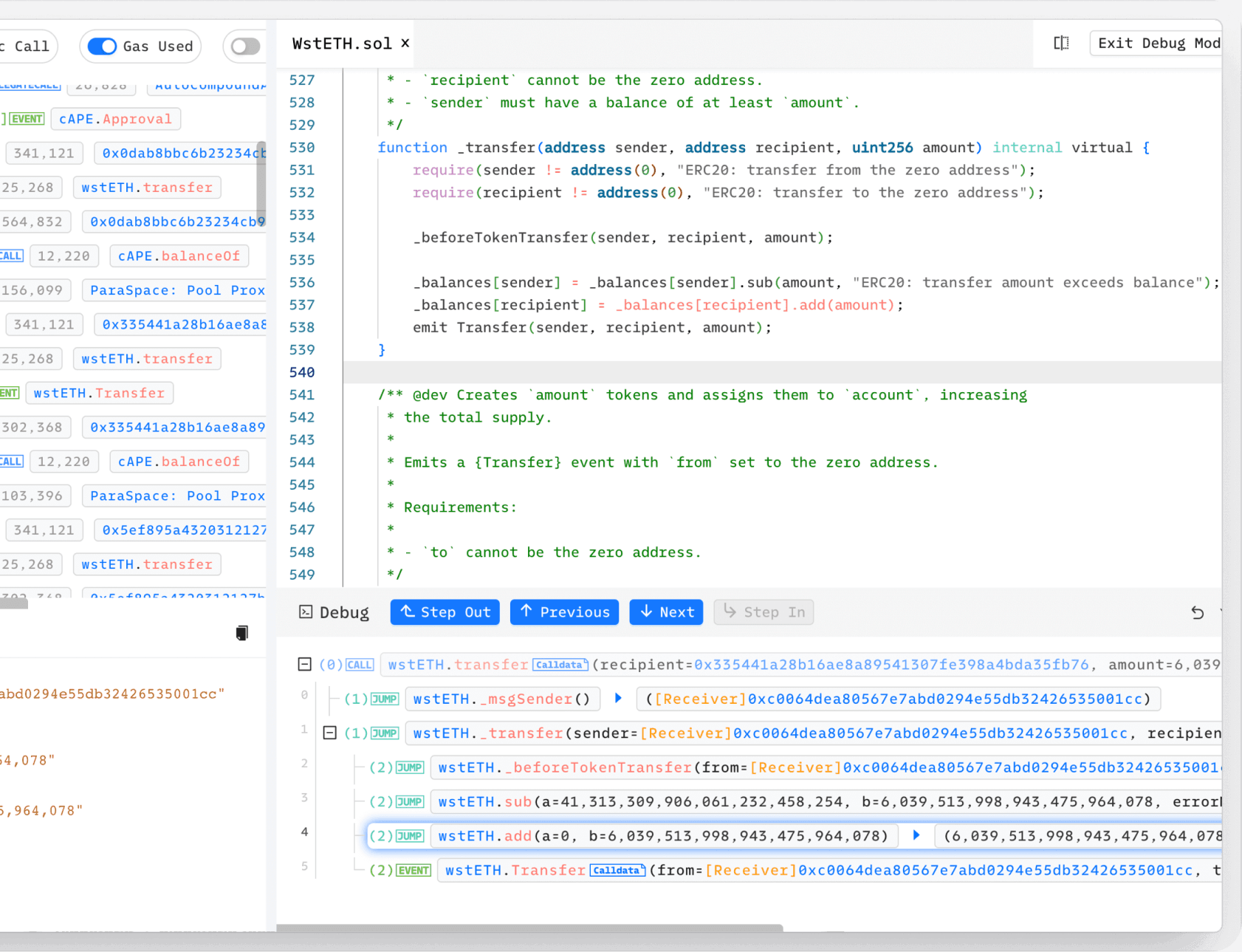

Phalcon Explorer

Phalcon Explorerは、呼び出しフロー、ストレージ変更、トランザクションシミュレーションなど、トランザクションに関する詳細情報を提供するトランザクション仮想化ツールです。このツールは、ハッキングの根本原因を理解するために、ハッキングの分析に不可欠です。これはセキュリティコミュニティで広く使用されるツールとなり、セキュリティ分析の標準と見なされています。

MetaSleuth

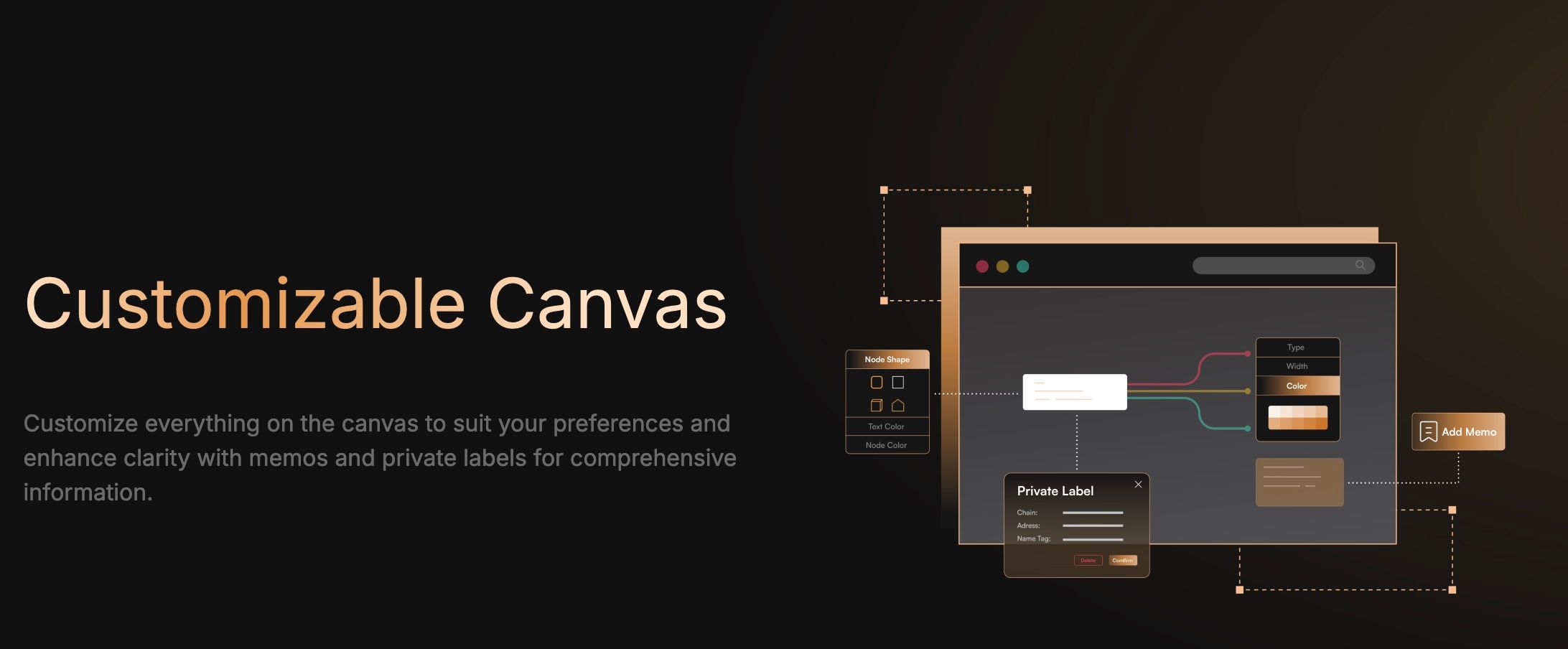

MetaSleuthは、異なるアドレス間の資金の流れを追跡する、暗号通貨追跡および調査プラットフォームです。そのインテリジェントな分析とクロスチェーントランザクションを追跡する能力は、調査を実施するための不可欠なツールとなっています。

今すぐ行動してユーザー資産を保護しましょう

L2ブロックチェーンのオペレーターであれば、([email protected])までご連絡いただき、BlockSecのツールをチェーンにデプロイして、エコシステムのセキュリティを強化し、より多くのユーザー資産を引き付け、それらを効果的に保護してください。