このブログは、中国、浙江大学、BlockSecチームによって公開されました。

2020年12月16日、当社の監視システムThunderForecastが、一連の不審なトランザクションを報告しました。その後、当社の研究チームが開発したEthScopeシステムを使用してこれらのトランザクションを分析し、報告されたすべてのトランザクションが悪意のあるものであることを確認しました。このブログでは、攻撃者の各行動の意図を理解するのに役立つよう、豊富な詳細とともに攻撃を説明します。

Plouto Vaultとは?

Ploutoは、オープンな分散型資産管理プロトコルです。Ploutoプロトコルは、「Open Vault」と呼ばれる主要なアイデアを考案しました。このアイデアにより、標準的な投資戦略に加えて、資産マネージャーは他のサードパーティとプロトコルをデプロイしたり、Plouto Vaultで独自の戦略を設計したりすることもできます。この攻撃では、攻撃者はPlouto Vaultの脆弱性を悪用しました。この脆弱性では、ミントされるトークン量はYPoolの対応するトークン量に依存します。最終的に、攻撃者は合計698,775.32米ドルをアーブしました。

詳細

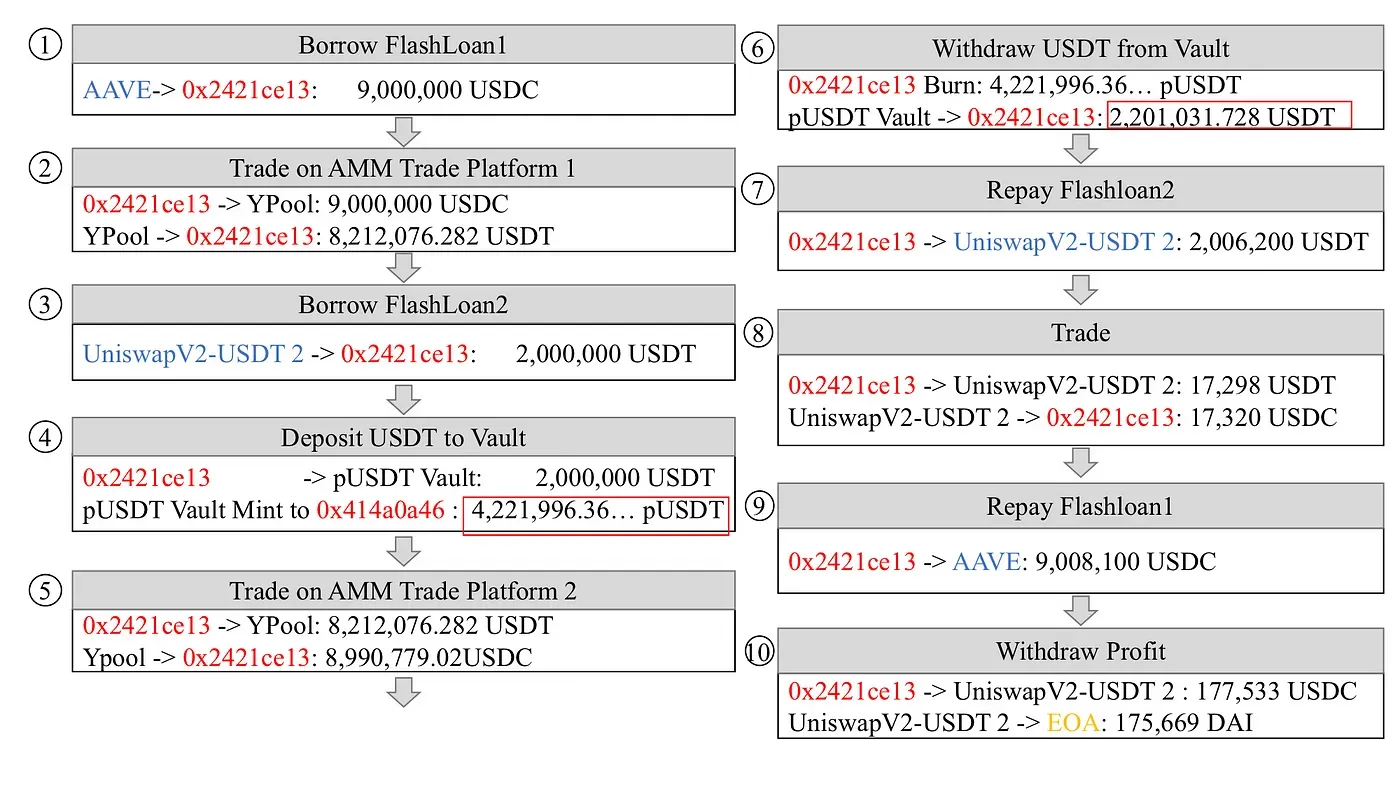

この攻撃には10のステップが関わっています:

- ステップ1:AAVEから9,000,000 USDCのフラッシュローンを借ります。

- ステップ3:UniswapV2から2,000,000 USDTのフラッシュローンを借ります。

- ステップ7:UniswapV2で借りた2,006,200 USDTのフラッシュローンを返却します。

- ステップ8:UniswapV2-USDTプールで17,298 USDTを17,320 USDCにスワップします。交換されたUSDCは、AAVEで借りた最初のフラッシュローンを返済するために使用されます。

- ステップ9:AAVEで借りた9,008,100 USDCのフラッシュローンを返却します。

- ステップ10:177,533 USDCを175,669 DAIにスワップし、利益を攻撃者のEOAに送金します。

損益

上記で言及されたトランザクションにおいて、攻撃者はYPoolのUSDTの流動性を操作し、Plouto Vaultから175,669 DAIをアーブしました。

攻撃の規模

攻撃の特性に基づいて、攻撃者0x43c162….によって実行された1つの悪意のあるコントラクト0x2421ce…と8つのトランザクション(トランザクション0x49112d…で得られた最大の利益は175,669.88 USD)を検知しました。Ehterscanのデータによると、攻撃者は合計698,775.32 USDをアーブしました。

終わりに

Ethereum上のDeFiエコシステムの発展とDeFiサービス(Flash Loan)の継続的な更新に伴い、セキュリティ問題は徐々に顕著になっています。この攻撃の背後には、Flash Loanが流動性の操作を実装するために攻撃者に多くの「利便性」を提供しました。最近、Harvestプラットフォームは、コントラクト間の強い依存関係を悪用した攻撃を受けました。

タイムライン

- 2020/12/16:不審なトランザクションを発見

- 2020/12/17:分析を完了

- 2020/12/18:詳細を公開

BlockSecについて

BlockSecは、世界的に著名なセキュリティ専門家グループによって2021年に設立された、先駆的なブロックチェーンセキュリティ企業です。当社は、Web3の世界のセキュリティと使いやすさを向上させ、その大規模な採用を促進することに尽力しています。そのために、BlockSecはスマートコントラクトとEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、およびWeb3ビルダーが仮想通貨の世界を効率的にサーフィンするためのMetaSuites拡張機能を提供しています。

現在までに、MetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど、300社以上の著名なクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から2回の資金調達で数千万米ドルを受け入れています。

公式ウェブサイト:https://blocksec.com/ 公式Twitterアカウント:https://twitter.com/BlockSecTeam