EigenLayerの革新的なリステーキングメカニズムは、イーサリアムのステーキングプールを活用して資本効率を高め、ブロックチェーンエコシステムにおける「断片化された信頼」の問題に対処します。しかし、この新しいパラダイムは、ネットワークとその参加者を保護するために、堅牢な監査、継続的な監視、および積極的な防御戦略を必要とする独自のセキュリティリスクをもたらします。

はじめに

イーサリアム上に構築されたEigenLayerは、リステーキングの概念を導入し、参加者が元のステークや報酬を失うことなく、追加の分散型プロトコルをサポートするためにステークしたETHを再利用できるようにします。これにより、資本効率が最大化され、ブロックチェーンエコシステム全体の信頼モデルが強化されます。

EigenLayerの総ロックバリュー(TVL)の急激な成長(2024年初頭の10億ドルから153億ドルへ)は、その市場への影響を浮き彫りにしています。現在、Lidoに次ぐDeFiで2番目に大きなプロトコルとなっています。Puffer FinanceやRenzoのようなプロジェクトは、EigenLayer上に構築することで急速に勢いを増し、そのエコシステムをさらに強固にしています。

リステーキングとは

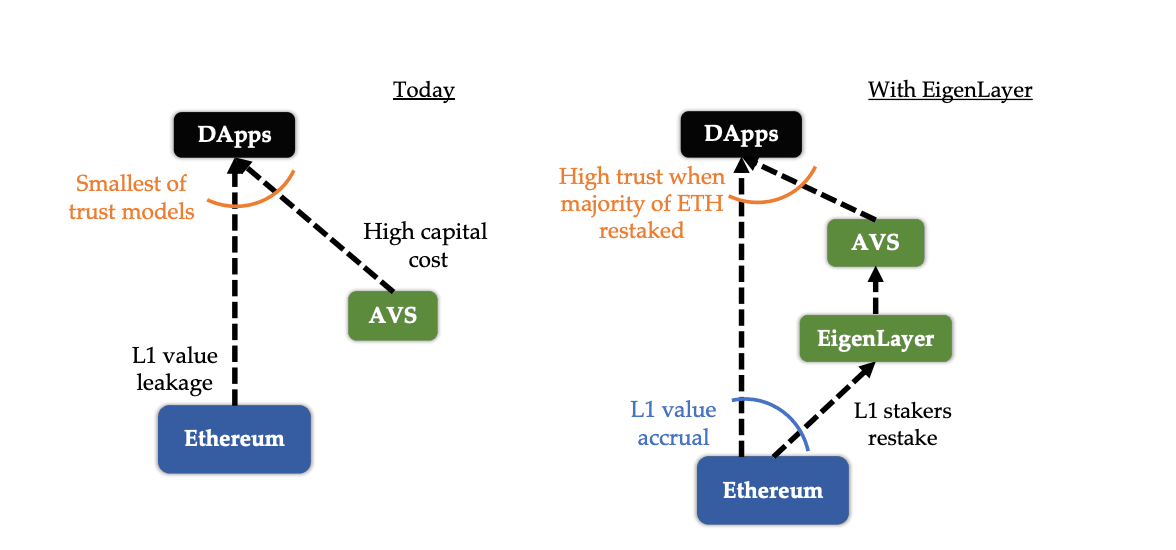

リステーキングは、イーサリアムのプルーフ・オブ・ステーク(PoS)ステーキングプールによって確保された信頼を活用して、より広範な課題を解決します。これは、コンセンサスの自由市場ガバナンスのための新しい市場を創出し、イーサリアムのプールされたセキュリティに基づいた信頼の双方向取引を可能にします。

EigenLayerは、イーサリアムエコシステムにおける断片化された信頼と呼ばれるマクロレベルのセキュリティ問題に対処します。この記事では、この概念とEigenLayerの設計がそれをどのように解決しようとしているかを探ります。

自由市場の参加者は誰ですか?

EigenLayerのマーケットプレイスでは:

- 売り手: PoSの信頼を提供するイーサリアムバリデーターまたはステーカー。

- 買い手: 分散型信頼ネットワークを必要とするアクティブバリデーションサービス(AVS)。

AVSは、サービスを保護するためにステーカーから信頼を購入し、分散型セキュリティのためのダイナミックな市場を創出します。

この市場はどのような問題を解決しますか?

満たされないイノベーションのニーズ

イーサリアムは主にスマートコントラクトレイヤーでイノベーションを起こします。しかし、開発者は、イーサリアム仮想マシン(EVM)やコンセンサスプロトコル自体の変更など、より深いイノベーションを求めています。EigenLayerは、イーサリアムの信頼の再利用を可能にすることで、この需要に応え、基本的なブロックチェーンイノベーションの障壁を低くします。

EigenLayerの創設者は、開発者の基本的な低レベルのイノベーションへの欲求を満たされていない市場のニーズとして認識しています。彼らは、イーサリアムの信頼を再利用するための自由市場を提供することで、それに対応しています。

イーサリアムエコシステムにおける断片化された信頼

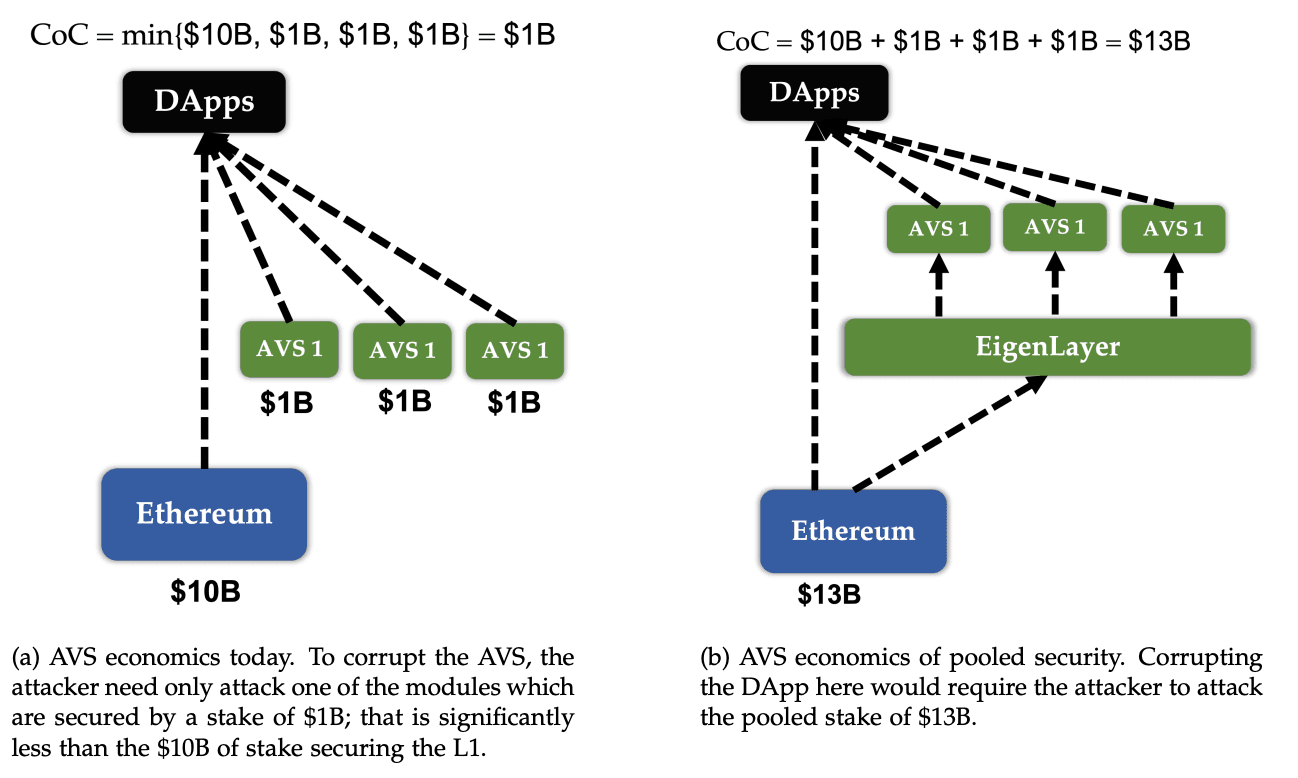

イーサリアムのPoSセキュリティは、ステークされた資本の量とバリデーターの数に依存します。新しいプロジェクトはしばしば独自のステーキングトークンを必要とし、これはステークされた資本をイーサリアムのメインネットから分散させ、全体的なセキュリティを弱めます。

例えば、イーサリアムのメインネットに100億ドルがステークされているが、3つの別々のサブサービスに30億ドルがロックされている場合、その30億ドルはイーサリアムのメインネットを直接保護しません。この断片化はセキュリティリスクを高めます。攻撃者はセキュリティが低いAVSを標的にする可能性があり、連鎖的な障害を引き起こす可能性があります。

要約すると、イーサリアムは、制約されたイノベーションと断片化された信頼という、絡み合った2つの課題に直面しています。EigenLayerは、両方を解決することを目指しています。

EigenLayerはこれらの問題にどのように対処しますか?

EigenLayerはミドルウェアとして機能し、AVSがリステーキングを通じてイーサリアムのステーキングプールにアクセスできるようにします。バリデーターは、専用のスラッシングと支払いコントラクトをデプロイすることにより、複数のAVSに参加でき、収益性に基づいてサービスを選択できます。

このアプローチは:

- イーサリアムの信頼を活用することで、新しいサービスのブートストラップコストを削減します。

- 分散型AVSからイーサリアムのステーキングプールへのステークされた資金の還流を促進します。

- AVSの検証コストを削減し、より多くのリステークされた資産を引き付け、ネットワークセキュリティを強化します。

Cosmos IBCやOP Stackのような、ブロックチェーンの起動コストを削減するが断片化された信頼に対処しないプロジェクトとは異なり、EigenLayerは、ETHバリデーターにより高いリターン(およびリスク)を提供しながら、この問題を直接軽減します。

EigenLayerエコシステムにおける新しいセキュリティ上の懸念

EigenLayerのエコシステムは3つの主要なエンティティで構成されており、それぞれに固有のセキュリティリスクがあります。

- オペレーター: 信頼を販売するETHバリデーターまたはステーカー。

- AVS: 分散型PoS信頼を必要とする買い手。

- EigenLayerプラットフォーム: インタラクションを可能にするマーケットプレイス。

悪意のあるオペレーターのコスト削減

リステーキングにより、バリデーターは単一のステークからの収益を倍増させ、資本利用率を向上させ、参入障壁を低くします。しかし、これは悪意のあるオペレーターの不正行為のコストも削減します。

EigenLayerのホワイトペーパーでは、AVSが悪意のあるオペレーターのリステーキング活動を検証するための、公開アクセス可能なダッシュボードを提案しています。市場は自由かつ双方向であるため、AVSはより高いリターンのためにリスクを受け入れることを選択する可能性があり、情報に基づいた意思決定の必要性が強調されています。

悪意のあるAVS

AVSは、イーサリアムのスマートコントラクトを通じて独自の報酬および罰則メカニズムを定義します。オープンソース化と監査が奨励されていますが、すべてのオペレーターがAVSの信頼性を検証する能力を持っているわけではありません。悪意のあるAVSは、コントラクトの脆弱性を悪用したり、誤解を招く情報を提供したりして、オペレーターに意図しないスラッシングと損失を引き起こす可能性があります。

これを軽減するために、AVSコントラクトのセキュリティ監査と、スラッシングメカニズムの規制委員会を設立することが推奨されます。

EigenLayerプラットフォームのセキュリティ

スマートコントラクトベースのプラットフォームとして、EigenLayerの複雑さは、オペレーターとAVSのためのカスタマイズされたインターフェースとともに増加します。この複雑さは、エコシステム全体とイーサリアムのPoSコンセンサスを脅かす脆弱性を導入する可能性があります。

コード監査と継続的なデプロイメント後のセキュリティ監視は、プラットフォームの整合性を維持するために不可欠です。

ソリューションと推奨事項

EigenLayerのリステーキングメカニズムは、資本利用を最適化し、断片化された信頼に対処しますが、悪意のあるオペレーターのコスト削減や複雑なプラットフォームリスクなどの新しいセキュリティ課題をもたらします。

このエコシステムを保護するために、ブロックチェーン開発者、投資家、およびセキュリティ専門家は以下を行うべきです。

- AVSの報酬および罰則メカニズムの徹底的なスマートコントラクト監査を実施します。

- 継続的なセキュリティ監視と攻撃検出を実装します。

- AVSコントラクトの透明性とオープンソース慣行を促進します。

- スラッシングとインセンティブを規制するためのガバナンス委員会を設立します。

BlockSecは、ローンチ前の監査とローンチ後の監視をカバーする包括的なセキュリティサービスを提供しています。当社のPhalconプラットフォームは、継続的なセキュリティ監視と自動攻撃ブロックを提供し、ユーザー、AVS、および流動性プロバイダーがEigenLayerエコシステムを保護するのに役立ちます。

BlockSecについて

BlockSecは、マスアダプションのためのブロックチェーンセキュリティとユーザビリティの向上に専念する、フルスタックのWeb3セキュリティサービスプロバイダーです。当社のサービスには以下が含まれます。

- DeFiプロトコル、L1/L2チェーン、および中央集権型取引所のスマートコントラクト監査およびインフラストラクチャ監査。

- プロアクティブなセキュリティ監視と脅威ブロックのためのPhalconプラットフォーム。

- オンチェーン資金追跡および調査のためのMetaSleuth。

- 効率的なWeb3ナビゲーションのためのMetaSuitesブラウザ拡張機能。

Matrix PartnersやFenbushi Capitalなどのトップ投資家の支援を受け、Uniswap Foundation、Compound、Forta、PancakeSwapを含む300を超えるクライアントにサービスを提供してきました。

さらに探す:

- ウェブサイト:https://blocksec.com/

- Eメール:[email protected]

- Twitter:https://twitter.com/BlockSecTeam

- MetaSleuth:https://metasleuth.io/

- MetaSuites:https://blocksec.com/metasuites