2026年4月1日(UTC)に、Solana上のDrift Protocolが、マルチシグ承認操作の不正操作と、署名済みの承認を無期限に有効にするSolanaのトランザクションメカニズムである持続可能ノンスの悪用を組み合わせた、組織的な攻撃によって侵害され、推定約2億8,530万ドルの損失が発生しました[1, 2]。数週間にわたるオンチェーンでの準備を経て、攻撃者はフィッシングまたは誤解を招く署名要求を通じて、5名のセキュリティ評議会マルチシグ署名者のうち2名に悪意のあるガバナンス・トランザクションの事前署名を促しました。署名された指示は、攻撃者が選択した瞬間に保持され、その後2回の迅速なトランザクションで実行され、管理者権限の乗っ取りと管理権限の移管が完了しました。完全な管理者権限を得た攻撃者は、悪意のあるコラテラル資産(CVT)を導入し、そのオラクルの価格を吊り上げ、出金保護を緩和し、プロトコルの貸付経路を通じて高価値資産を詐取しました。

執筆時点では、Driftは最初の声明[1]を発表していますが、完全な事後分析はまだ公開されていません。以下の分析は、公開されているオンチェーンデータ、Driftの公式タイムライン、および独立した調査[2]に基づいています。まず、持続可能ノンスがマルチシグ・ガバナンスのセキュリティ前提を根本的にどのように変更するかを検証し、次に、数週間にわたる攻撃準備、ガバナンス乗っ取りの実行、および資金抽出プロセスを再構築し、この種のリスクを軽減するための教訓で締めくくります。

Web3の最高のセキュリティ監査人

ローンチ前に設計、コード、ビジネスロジックを検証

背景

Drift ProtocolとSquads Multisig

Drift Protocolは、Solana上のDeFiプロトコルであり、マージン取引、貸付、現物市場、デリバティブをサポートしています。管理者変更、市場作成、オラクル設定、リスクパラメータ更新、出金限度額調整などの高権限操作は、単一の秘密鍵ではなく、マルチシグによって管理されています。

Driftは、Solanaで一般的なオンチェーン・ガバナンス・システムであるSquadsマルチシグ・フレームワークを使用しています。Squadsでは、特権操作は提案の下でトランザクションとしてパッケージ化されます。十分な数のメンバーが提案を承認すると、保存された指示はvaultTransactionExecuteを通じてアトミックに実行できます。攻撃時には、Driftのセキュリティ評議会は、ゼロ・タイムロックの2/5しきい値構成で運用されており、5名の署名者のうち2名が管理アクションを即時発効で承認できることを意味していました。このシステムのセキュリティは、署名者のキーの保管だけでなく、完全な承認パイプラインの整合性にも依存します。どのトランザクションが作成されたか、署名者が何を承認したと信じていたか、そして最終的に実行された指示がそのレビューコンテキストと一致したかどうかです。

持続可能ノンスアカウント

持続可能ノンスアカウントは、トランザクション実行に重要な時間的次元を導入します[3]。通常の状態では、Solanaトランザクションは最近のブロックハッシュに依存し、時間内にブロードキャストされない場合、署名後すぐに期限切れになります。持続可能ノンスは、この短命なブロックハッシュを、専用アカウントに保存されたノンスに置き換えることで、ノンスが進められるまで署名済みのトランザクションを無期限に有効にすることを可能にします。この機能は、オフライン署名や遅延提出などの正当なケースで役立ちますが、重要な攻撃プリミティブも作成します。これにより、トランザクションが署名された時点とオンチェーンで実行された時点が分離されます。重要なのは、署名者が持続可能ノンス・トランザクションを承認すると、ノンス権限者が手動でノンスアカウントを進めない限り、署名を撤回できないことです。

この分離は、マルチシグ・セキュリティに微妙ながらも根本的な影響を与えます。通常のブロックハッシュベースのトランザクションでは、短い有効期限ウィンドウが暗黙の安全層として機能します。署名者の承認は、迅速に実行されるか、無害に期限切れになります。この時間的制約は、署名者が悪意のあるトランザクションの承認を騙されても、攻撃者は狭いウィンドウ内でそれをブロードキャストする必要があることを意味し、協調的で多段階の悪用を制限します。持続可能ノンスは、この制約を完全に排除します。無期限に有効な署名により、単一の署名ミスのコストは根本的に変化します。騙されて承認された承認は、数分以内に期限切れになるのではなく、自動的な時間制限なしに悪用可能であり、攻撃者に実行タイミングの完全な制御と、必要に応じたフォローアップステップの調整能力を与えます。

攻撃分析

攻撃は3つの異なるフェーズで展開しました。攻撃前準備フェーズでは、攻撃者は数週間にわたる操作を行い、偽のコラテラル資産を製造し、誤解を招く署名要求を通じてガバナンス・アクセスを取得しました。ガバナンス乗っ取りフェーズでは、2つの事前署名された持続可能ノンス・トランザクションが連続して提出され、管理権限が奪われました。資金抽出フェーズでは、攻撃者はプロトコル・パラメータを操作し、プロトコルの貸付経路を通じて実際の資産を詐取しました。以下の図は、3つのフェーズにわたる攻撃実行フローを示しており、それぞれ後続のサブセクションに対応しています。並行するCVT製造トラックは、攻撃前準備で詳述されており、図には示されていません。

攻撃前準備

この攻撃は単一の機会的攻撃ではなく、2つの並行準備トラックで実行された数週間にわたる操作でした。最初のトラックは、もっともらしいコラテラル資産の製造に焦点を当てました。3月11日、攻撃者はTornado Cashから10 ETHを引き出し、その資金を使用してCarbonVote Token(CVT)をデプロイし、7億5,000万ユニットをミントしました。その後数週間にわたり、攻撃者はRaydiumに少量の流動性を供給し、ウォッシュトレードを使用して約1ドルの価格履歴を人工的に構築し、CVTに表面上の市場正当性の外観を与えました[4]。

2番目のトラックはガバナンス・アクセスを標的としました。Driftの公式タイムライン[1]によると、3月23日、4つの持続可能ノンス・アカウントが作成されました。2つはDriftセキュリティ評議会マルチシグ・メンバーにリンクされ、2つは攻撃者によって制御されていました。これは、5名の署名者のうち少なくとも2名が、持続可能ノンス・アカウントに関連付けられたトランザクションに既に署名しており、攻撃者に必要な2/5承認しきい値を与えたことを示唆していました。

3月27日、Driftは評議会メンバーの変更による予定されたセキュリティ評議会移行を実行しました。この移行により、以前収集された古い構成での署名は無効になりました。しかし、3月30日までに、更新されたマルチシグのメンバーにリンクされた新しい持続可能ノンス・アカウントが出現し、攻撃者が新しい構成の下で必要な2/5承認しきい値を再度取得したことを示していました。

このシーケンスは、攻撃者がオンチェーン・ガバナンスの変更を積極的に監視し、リアルタイムで適応していたことを明らかにしています。単一のフィッシングキャンペーンではなく、署名収集は、準備の途中でマルチシグ再構成を乗り越えた継続的な操作でした。移行自体が攻撃者を支援した可能性があります。ガバナンス移行中、署名者は管理署名要求に遭遇して承認する可能性が高く、自然なソーシャルエンジニアリングのウィンドウが作成されます。

4月1日、攻撃者は正確な実行ウィンドウを選択しました。Driftは最初に保険基金から正当なテスト出金を実行しました。約1分後、攻撃者は事前署名された攻撃トランザクションを提出しました。このタイミングは、攻撃者がオンチェーン活動をリアルタイムで監視し、システムが通常の運用状態にあることを確認するために合法的な操作が成功するのを待ってから攻撃したことを示唆しています。

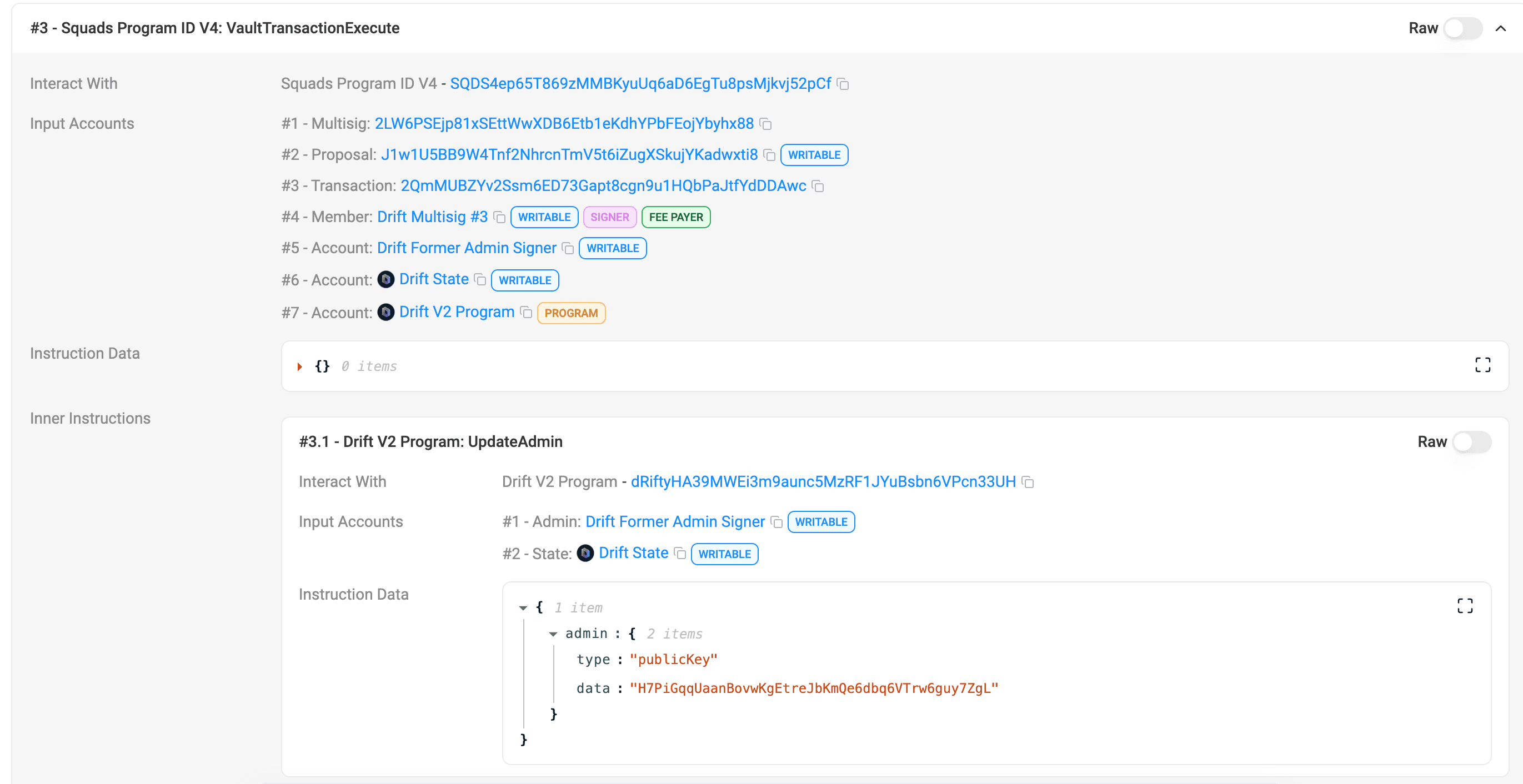

ガバナンス乗っ取り

4月1日、約16:05 UTCに、攻撃者は4つのスロット間隔で2つの事前署名された持続可能ノンス・トランザクションを提出しました。最初のトランザクション(2HvMSg...2C4H)は、悪意のある管理者移転提案を作成し、承認しました。2番目のトランザクション(4BKBmA...RsN1)は、AdvanceNonceAccountで始まり、保存されたノンスをアクティブ化し、その後proposalApproveとvaultTransactionExecuteに進み、最終的にUpdateAdminを呼び出して管理者権限を攻撃者制御アドレスに移管しました。

この実行フローは、攻撃の重要な特性を強調しています。決定的な承認は、実行時ではなく、それ以前の署名段階で行われました。オンチェーン・トランザクションは、既に付与された権限を単に具現化したものでした。

資金抽出

管理者権限を取得した後、攻撃者は資金を抽出する前に3つの準備ステップを実行しました。CVTの悪意のあるコラテラル市場を作成し、攻撃者制御のオラクルに切り替えて価格を吊り上げ、出金保護を緩和して大規模な抽出を可能にしました。

最初のステップは、CVTの悪意のあるコラテラル市場を作成することでした。この市場の問題は、新しいことだけでなく、実際の流動性が欠如しているにもかかわらず、過度に寛容なリスクパラメータが割り当てられていたことでした。償還価値のない資産は、プロトコル内で高ウェイトのコラテラルとして受け入れられると、存在しない借入能力を生み出すために使用できます。

2番目のステップは、攻撃者制御のオラクルに切り替えて価格を吊り上げることでした。管理者権限があれば、このステップはさらに制限を回避する必要はありませんでした。オラクルが攻撃者の管理下に入ると、CVTの帳簿価格は任意に吊り上げることができ、市場価値がほとんどない資産をプロトコル内で高価値のコラテラルとして見せることができました。

3番目のステップは、出金保護とサーキットブレーカーを緩和することでした。コラテラルの価格が吊り上げられても、主要な資産市場の出金限度額は大規模な抽出を制限していました。この偽造されたコラテラル価値を抽出可能な実際の資産に変換する前に、これらのガードレールを引き上げるか削除する必要がありました。

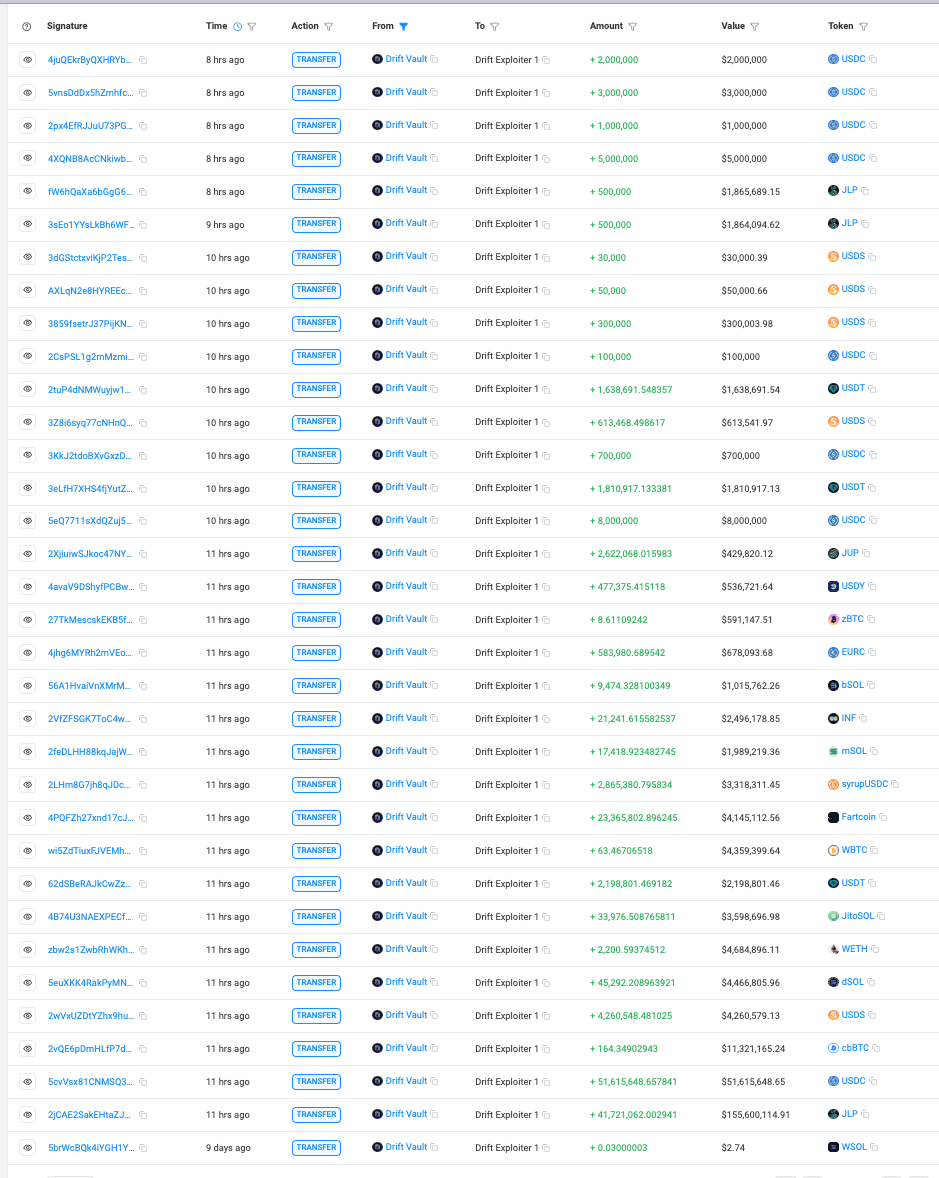

これらのステップが完了すると、攻撃者は過大評価されたCVTを大量にプロトコルに預け入れ、約12分間にわたって31回の迅速な出金を実行し、USDC、JLP、SOL、cbBTC、USDT、wETH、dSOL、WBTC、JTO、FARTCOINなどの実際の資産を詐取しました。これにより、利益抽出ループが閉じました。ガバナンス制御を獲得し、パラメータを変更し、無価値な資産を高価値のコラテラルとしてパッケージ化し、プロトコルの既存の貸付および出金経路に沿って資金を移動しました。

執筆時点では、総損失額は285,279,417.69ドルであり、これは攻撃者の出金アカウント(HkGz4K...pZES)に基づいています。

教訓

-

**マルチシグのセキュリティは、キーの保管を超えて拡張されます。**秘密鍵の保護と署名しきい値の強制は不十分です。トランザクションの構築、表示、署名者の解釈を含む、承認パイプライン全体を信頼する必要があります。このインシデントでは、署名者のキーは侵害されていませんでしたが、承認プロセスが悪意のあるアクションを承認するように不正操作されました。

-

**タイムロックは、高権限操作に不可欠です。**所有権移転などの管理アクションは、即時実行可能であるべきではありません。Driftのゼロ・タイムロック構成は、事前署名されたトランザクションがトリガーされると、管理権限が数分以内に移管され悪用されたことを意味し、検出または介入の機会を残しませんでした。タイムロックがあれば、悪意のある移転を特定してブロックするための応答ウィンドウが作成されたでしょう。

-

**遅延実行メカニズムは、ガバナンス・コンテキストで追加の保護策を必要とします。**持続可能ノンスは、署名と実行を分離し、署名者が依存する暗黙の時間的保証を削除します。ガバナンス・システムでは、この種のメカニズムは、より高い署名しきい値、時間制限付きまたは取り消し可能な承認、および署名済みトランザクションが無期限に有効になるのを防ぐ制限と組み合わされるべきです。

結論

このインシデントは、スマートコントラクトの脆弱性やキーの侵害によって引き起こされたのではなく、マルチシグ承認プロセスの崩壊と、持続可能ノンスベースの遅延実行の組み合わせによって引き起こされました。攻撃者は、誤解を招く署名を通じて5名のセキュリティ評議会署名者のうち2名から有効なマルチシグ承認を事前に収集し、持続可能ノンス・トランザクションを使用してそれらを保持し、その後、管理者権限を獲得するためにそれらを実行しました。その後の資金抽出は、ガバナンスの侵害の直接的な結果であり、そうでなければ正当なプロトコル操作を通じて実行されました。この種のリスクを軽減するには、完全な承認パイプラインの保護、高権限操作へのタイムロックの強制、および遅延実行メカニズムのための追加の保護策の実装が必要です。リアルタイムで異常なガバナンス活動を検出できるオンチェーン監視システムと組み合わせることで、これらの対策は、この種のガバナンス・レイヤー攻撃に対する包括的なセキュリティ・システムを形成します。

参考文献

[1] DriftProtocol, "Official statement": https://x.com/DriftProtocol/status/2039564437795836039

[2] Phalcon (BlockSec), "Drift Protocol Exploit Analysis": https://x.com/Phalcon_xyz/status/2039602380074016909

[3] Solana, "Introduction to Durable Nonces": https://solana.com/developers/guides/advanced/introduction-to-durable-nonces

[4] CoinDesk, "How Drift attackers drained more than $270 million using a Solana feature designed for convenience": https://www.coindesk.com/tech/2026/04/02/how-a-solana-feature-designed-for-convenience-let-an-attacker-drain-usd270-million-from-drift

BlockSecについて

BlockSecは、フルスタックのブロックチェーンセキュリティおよびクリプトコンプライアンスプロバイダーです。私たちは、顧客がコード監査(スマートコントラクト、ブロックチェーン、ウォレットを含む)、リアルタイムでの攻撃傍受、インシデント分析、不正資金追跡、およびAML/CFT義務の遵守を、プロトコルおよびプラットフォームのライフサイクル全体で実行できるようにする製品とサービスを構築しています。

BlockSecは、著名なカンファレンスで複数のブロックチェーンセキュリティ論文を発表し、DeFiアプリケーションのゼロデイ攻撃を複数報告し、ハッキングを複数ブロックして2,000万ドル以上を救済し、数十億ドルの暗号資産を保護してきました。

-

公式ウェブサイト: https://blocksec.com/

-

公式Twitterアカウント: https://twitter.com/BlockSecTeam