2023年3月13日、イーサリアム上の分散型金融(DeFi)レンディングプロトコルであるEuler Financeがフラッシュローン攻撃を受け、約2億ドルの損失が発生しました。根本原因は、donateToReserves()関数に流動性チェックが欠如していたことでした。ブロックチェーンセキュリティ企業であるBlockSecは、DeFiセキュリティの向上とデジタル資産の保護のために、このようなエクスプロイトを継続的に監視しています。

| 日付 | 攻撃タイプ | チェーン | 損失 | 回収 |

|---|---|---|---|---|

| 2023-03-13 | ビジネスロジックの不備 | ETH | 約2億ドル | あり |

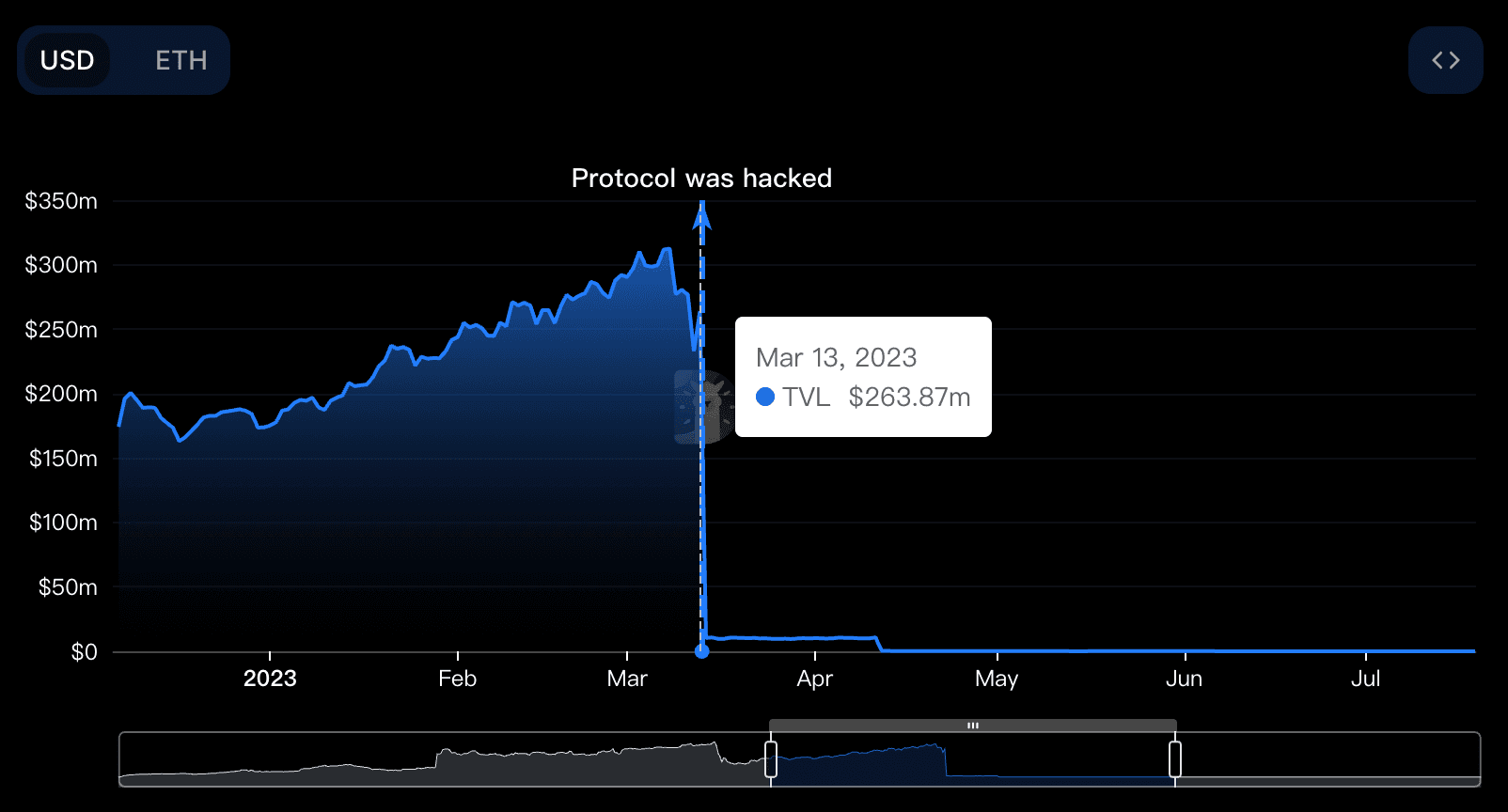

Euler Financeは、攻撃前はDefiLlamaでトップ30のDeFiプロトコルにランクインしていました。総ロックバリュー(TVL)は2億6,400万ドルから1,000万ドルへと劇的に減少し、96%の低下となりました。

主要な概念

エクスプロイトを理解するには、Euler Financeのセルフボローとソフト清算のメカニズムを把握することが不可欠です。

- セルフボロー: ユーザーは、新規発行されたETokenを担保として使用することで、新規資産をミントし、負債を増加させることができます。これにより、実質的にレバレッジが可能になります。

- ソフト清算: 清算人は、固定された清算係数を使用するのではなく、清算された当事者のために柔軟に負債を返済できます。

これらのメカニズムは革新的である一方で、攻撃者が悪用した脆弱性をもたらしました。

攻撃分析

攻撃者は以下の手順でエクスプロイトを実行しました。

- AAVEから3,000万DAIをフラッシュローンしました。

- Euler Financeに2,000万DAIを預け入れ、2,000万eDAIを受け取りました。

- Eulerの借り入れ能力を利用して、1億9,500万eDAIと2億dDAIをミントしました。

- 負債1,000万を返済して、さらにeDAIをミントし、2億1,500万eDAIと1億9,000万dDAIを保持しました。

- ステップ4を繰り返し、保有量を4億1,000万eDAIと3億9,000万dDAIに増やしました。

donateToReserves()関数を呼び出し、1億eDAIを寄付しました。

function donateToReserves(uint256 amount) external {

// 流動性チェックの欠如によりエクスプロイトが可能になる

// ここに関数のロジック

}このプロセス中、攻撃者のヘルスファクターは検証されず、利益を得るために自身のポジションを清算することが可能になりました。攻撃者は自身を清算し、3,800万eDAIを引き出し、フラッシュローンを返済しました。

このエクスプロイトは、スマートコントラクトにおけるビジネスロジックの脆弱性を悪用したフラッシュローン攻撃でした。

まとめ

根本的な問題は、donateToReserves()関数における流動性チェックの欠如と、動的な清算割引メカニズムの組み合わせでした。これにより、アービトラージの機会が生まれ、攻撃者は適切な担保や負債返済なしに大量の暗号資産を悪用することが可能になりました。

フォローアップ手順

驚くべきことに、盗まれた資金の約1億3,500万ドル(主にステーキングされたイーサリアム(stETH)、ビットコイン、DAIやUSDCなどのステーブルコイン)が全額回収されました。攻撃者はアルゼンチン人の19歳のフェデリコ・ハイメで、道徳的な理由から3週間後に盗まれた資産をすべて返還しました。[1]

BlockSecは、このインシデントを積極的に監視しています。公式Twitterアカウント@BlockSecTeamと@MetaSleuthは、継続的なアップデートを提供しました。2023年3月18日、攻撃者は3,000イーサリアムを返還し、1週間後に51,000イーサリアムを返還し、残りの資金はその後数日かけて返還されました。

返金プロセス中に、このインシデントを悪用したフィッシング詐欺が発生しました。詐欺師はフィッシングサイト「eulerrefunds.cxx」を作成し、一部のユーザーを騙しました。

BlockSecの高性能クロスチェーン資金フロー分析ツールであるMetaSleuthは、攻撃および返金フェーズ中に影響を受けたデジタル資産のほぼリアルタイムの追跡を可能にしました。

ブロックチェーンセキュリティについてもっと

このケースは、堅牢なブロックチェーンセキュリティの重要な必要性を示す多くの例の1つです。BlockSecは、ブロックチェーンプロジェクト向けに包括的なセキュリティサービスを提供しており、以下が含まれます。

- 脆弱性を特定するための開発中のスマートコントラクト監査。

- 暗号資産ハッキングを防止するためのインシデントアラートと自動ブロックを提供するSaaSプラットフォームであるPhalcon Security。

- デジタル資産のトレーサビリティと透明性を向上させるMetaSleuth。

- 基盤となるブロックチェーン環境を保護するためのインフラストラクチャ監査。

Web3に最適なセキュリティ監査人

ローンチ前に設計、コード、ビジネスロジックを検証します

参照

[1] HE STOLE $200 MILLION. HE GAVE IT BACK. NOW, HE’S READY TO EXPLAIN WHY