本ガイドでは、2026年におけるDeFiコンプライアンス(規制遵守)の意味、なぜそれが技術的要件となったのか、そしてプロトコルがいかにして段階的なコンプライアンスの枠組みを構築し、機関投資家の資金を呼び込み、規制当局による停止措置を回避できるかを解説します。

分散型金融(DeFi)の世界は大きな転換点を迎えました。長年、この業界は「コードは法なり(code is law)」という単純なルールに従ってきました。これは、スマートコントラクトが機能さえすれば、従来の銀行のルールに従う必要はないという考え方です。しかし、2024年から2025年にかけて、この状況は変化し始めました。世界の規制当局は、市場を監視するだけの立場から、積極的に法を執行する段階へと移行しています。今日、DeFiコンプライアンスは単なるアイデアではなく、存続を望み、大規模な投資を惹きつけたいすべてのプロジェクトにとって必須の要件となっています。

「コードは法なり」から「設計によるコンプライアンス」へ

「グレーゾーン」の終焉

この変化が起きているのは、世界各国の政府が協力して暗号資産を監視する体制を整えつつあるためです。金融活動作業部会(FATF) はグローバルなルールを更新しました。FATFの枠組みの下では、特定のDeFi作成者や参加者、特にプロトコルに対して管理権限や影響力を持つ者は、「暗号資産サービスプロバイダー(VASP)」とみなされる可能性があります。

法執行のタイムラインは国や地域によって大きく異なりますが、方向性は明確です。管理可能なガバナンス主体を持つプロジェクトは、従来の金融機関に適用されるものと同等のAML(アンチマネーロンダリング)および「顧客確認(KYC)」義務を計画すべきです。

同時に、欧州連合(EU)は暗号資産サービスプロバイダーに対する標準化された監視へ向けた大きな一歩として、暗号資産市場規制(MiCA) を導入しました。現時点では、発行者や仲介者が存在しない完全に分散化されたプロトコルは、MiCAの直接的な適用範囲外となっています。

しかし、ガバナンス組織、財団、トークン発行者が特定できるプロトコルは、すでにMiCAのCASP(暗号資産サービスプロバイダー)ライセンスおよび透明性要件の対象となっており、EU委員会は今後さらにDeFiに特化した規則を提案するよう義務付けられています。米国においても、財務省 は、「分散型」であるからといって、銀行秘密法や国際制裁を無視する免罪符にはならないと警告し続けています。

ルールを無視することで生じる現実的なリスク

DeFiプロジェクトがこれらの変化を無視すれば、法的な罰金以上の事態に直面します。プロトコルが負う現実的なリスクには以下のものがあります。

- 資金へのアクセス喪失: 大規模な機関投資家やプロのトレーダーは、資金のクリーンさを証明できない「ダーク」なプールには投資しません。

- プロトコルの凍結: 規制当局がプロジェクトの開発者やDAOメンバーに対して措置を講じれば、プロトコル全体が成長を停止したり、ユーザーに見捨てられたりする可能性があります。

- 制裁のリスク: 適切なスクリーニングが行われていなければ、プロトコルが意図せず Lazarus Group のような犯罪組織の資金移動に加担してしまう恐れがあります。その結果、主要取引所やステーブルコインプロバイダーによってプロジェクトのトークンが禁止される可能性があります。

セキュリティファーストのアプローチ

BlockSec では、最も強力なDeFiプロジェクトとは、コンプライアンスを「全体的なセキュリティ」の一部として扱うプロジェクトであると考えています。コードのバグが資金を流出させるのと同様に、コンプライアンスの欠如はプロトコルを金融の世界から断絶させる原因となり得ます。次世代のDeFiを牽引するリーダーは、法的な透明性をテクノロジーに直接組み込む者となるでしょう。

DeFiコンプライアンス達成の障壁:分散化のパラドックスを解く

DeFiはもともと匿名かつパーミッションレス(許可不要)で設計されているため、グローバルスタンダードを満たすプロトコルの構築は困難です。高いレベルのDeFiコンプライアンスを達成するために、開発者は従来の銀行にはない特有の技術的な「ボトルネック」を解決しなければなりません。BlockSecでは、これらのハードルを「プライバシー」「コードの不変性」「クロスチェーン追跡」の3つの主要領域に分類しています。

1. プライバシーと透明性の対立

最大の課題は、ユーザーのプライバシーと監視の必要性の間で生じる対立です。ほとんどのDeFiユーザーはプライバシーを重視しており、機密性の高い個人書類をパブリックブロックチェーンにアップロードすることを望みません。しかしFATFは、VASPが違法な資金移動を特定し、防止できなければならないと明言しています。これにより、ネットワーク上の全員に現実の氏名や所在地を明かすことなく、ユーザーが潔白であることをいかに証明するかという難しい問題が生じています。

現在、多くのプロジェクトがゼロ知識証明(ZKP)や 分散型ID(DID) 規格に注目しています。この技術を使えば、ユーザーは「私は制裁リストに載っていない」といった声明が正しいことを、基礎となる個人データを公開せずに証明できます。

2. 不変なコードと常に変化する法律

DeFiの世界では「コードは法なり」という信条があり、スマートコントラクトは一度デプロイされると変更できないのが一般的です。しかし、OFAC SDNリスト のような国際法や制裁リストは、ほぼ毎週のように更新されます。スマートコントラクトが不変であれば、新たに追加された制裁対象のウォレットを容易にブロックできません。これは開発者やコミュニティにとって大きな法的リスクとなります。これを解決するために、チームはモジュール式のコントラクト設計へと移行しています。「コンプライアンス・フック」を埋め込むことで、プロトコルは取引完了前に外部データフィードを確認することができます。ウォレットがハイリスクだとフラグ立てされた場合、スマートコントラクトはリアルタイムで自動的に取引を拒否できます。

3. クロスチェーンでの「ホップ」とミキサーの複雑性

プロトコルは、クロスチェーンでの「ホップ」やミキサーが抱える複雑性にも対処しなければなりません。犯罪者は、ブリッジや Tornado Cash のようなプライバシーツールを使用して、異なるブロックチェーン間で資金を移動させ、追跡を逃れようとします。当社の 2025年版暗号犯罪レポート によると、ハッカーは基本的なセキュリティフィルターを回避するために、洗練されたクロスチェーンの移動をますます多用しています。

これは、効果的なコンプライアンスには、複数のネットワークにわたるウォレットの履歴をスキャンする詳細なフォレンジックが必要であることを意味します。ここで Phalcon Security が不可欠な利点を提供します。「チェックのタイミング(time-of-check)」監視を利用することで、プロトコルはブロックが確定する前の待ち行列である「メンプール」内で取引を検査し、不正資金が流動性プールに入る前に阻止することが可能になります。

なぜ技術的なセキュリティとコンプライアンスは不可分なのか

BlockSec では、プロトコルの最大の脅威はコードのバグだけではなく、監視の欠如であることも見てきました。プロトコルがマネーロンダリングの温床となれば、金融の世界から隔離されるリスクがあります。Circle (USDC) やTetherのようなステーブルコイン発行者は、違法行為に関連する資産を凍結することができ、これによりプロトコルの流動性が一晩で枯渇する可能性があります。

DeFiコンプライアンスを法的負担ではなく、技術的な「ガードレール」として扱うことで、開発者はより強靭なシステムを構築できます。これらのチェックをコードに直接統合することで、プロトコルは正直なユーザーに対してはパーミッションレスな状態を保ちつつ、悪意のある攻撃者に対しては「立入禁止」とすることができます。

なぜDeFiコンプライアンスが重要なフロンティアなのか

DeFiコンプライアンスの実装には、従来の金融システムが直面したことのない独特の課題があります。プライバシーを保護するブロックチェーン技術と「顧客確認(KYC)」義務との間の摩擦は、開発者にとって複雑な環境を生み出しています。

- 「仲介者」の神話: 従来の金融では、銀行が門番の役割を果たします。DeFiではスマートコントラクトがこれらの機能を自動化するため、規制当局が埋めようとしている「責任の真空地帯」が生じています。

- 仮名性と説明責任: ユーザーのプライバシーと不正な資金流出を防止するニーズのバランスをとることが、現代のWeb3開発における中心的な緊張関係です。

- 規制の断片化: EUのMiCAから米国の進化するSECの枠組みまで、DeFiプロジェクトは、常に流動的でパッチワークのような世界的なルールを航行しなければなりません。

DeFiコンプライアンス達成への戦略的ロードマップ

DeFiコンプライアンスへの対応は、単にルールに従うことではありません。「機関レベル」のプロトコルを構築することです。リスクの高い匿名のプラットフォームから、信頼できる金融エコシステムへと進化するために、開発者は体系的かつ技術的なロードマップに従うべきです。セキュリティと同様、コンプライアンスをコア機能として扱うことで、プロジェクトはユーザーを守り、長期的な成長を確実にすることができます。

ステップ1:規制のマッピングと境界防衛

コードを書く前に、法的な「境界(ペリメーター)」を特定する必要があります。これは、ユーザーがどの管轄区域から来ているのか、そして国際基準が特定のプロトコルにどのように適用されるのかを理解することです。

- VASPの特定: プロトコルがFATFの定義する暗号資産サービスプロバイダー(VASP)に該当するかを判断します。

- 地域別のコンプライアンス: EUのMiCAなど、地域の法律を調査し、特定のライセンスやデータ報告メカニズムが必要かどうかを確認します。

ステップ2:プライバシーを保護するIDレイヤー

IDを収集しデータベースに保存する従来のKYCは、DeFiプロジェクトにとって大きなセキュリティリスクです。その代わりに、「プライバシーファースト」の認証を使用してください。

- ゼロ知識証明 (ZKP): 個人データを保持することなく、ユーザーが制裁リストに載っていないことを証明するためにZK技術を使用します。

- 分散型ID (DID): ユーザー自身がID資格情報を管理できるようにします。プロトコル側は、トレードを許可する前にオンチェーンの「資格情報」を確認するだけで済みます。これにより、W3Cの分散型ID標準 を満たしつつ、ユーザーの個人データをプライベートに保つことができます。

ステップ3:リアルタイムのスクリーニングとリスク防止

取引が完了するまでチェックを待つのは危険な戦略です。不正資金が流動性プールに入った時点で、プールは「汚染」されてしまいます。悪意のある参加者を入り口で止めるには、プロアクティブなスクリーニングが必要です。

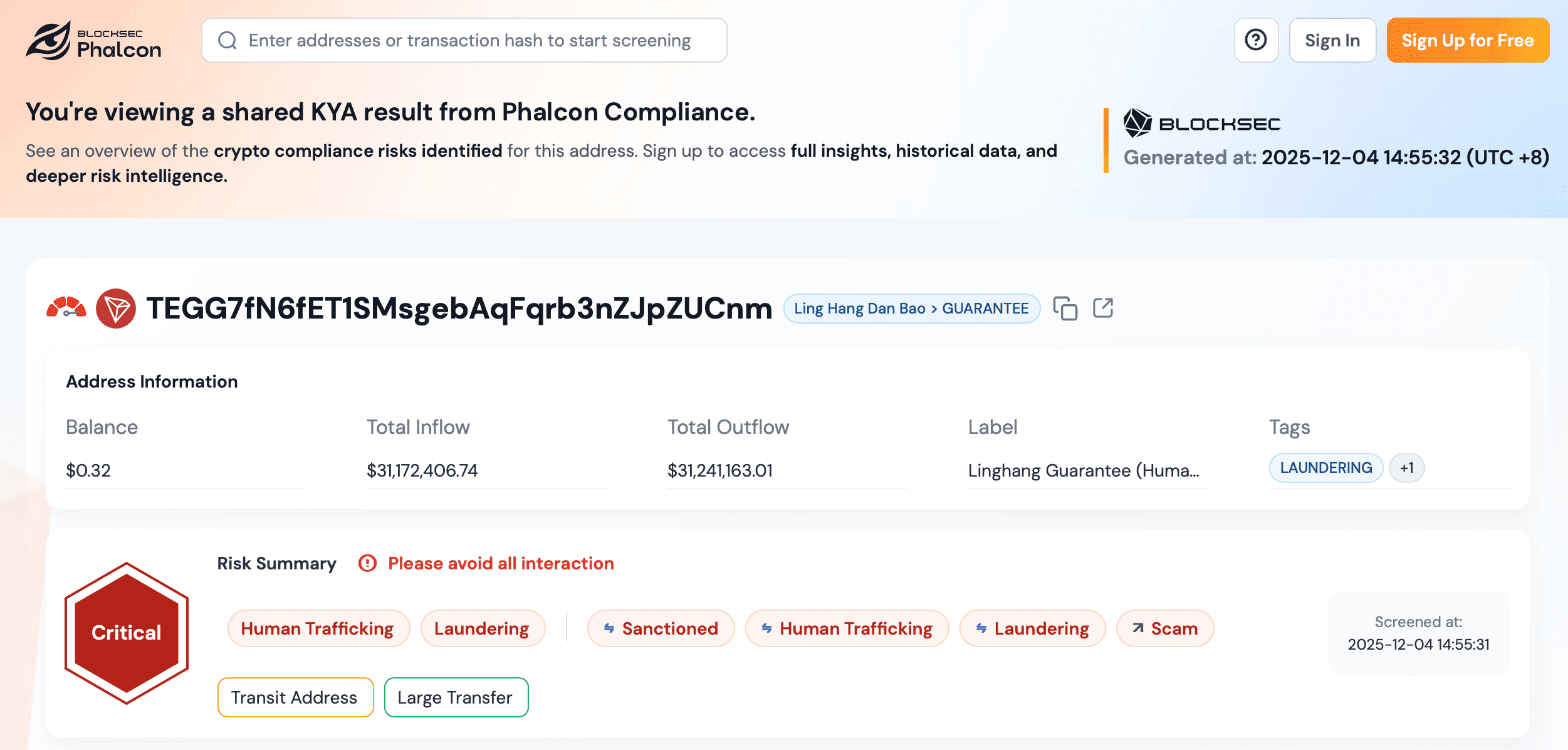

ここで Phalcon Compliance が決定的な利点を提供します。低速で手動な従来のツールとは異なり、Phalcon Complianceは検索ファーストのアーキテクチャを特徴としています。これにより、長いオンボーディングの手間をかけず、ランディングページから直接、ウォレットアドレスや取引ハッシュを即座にスキャンできます。

- リスク検知: Phalcon Complianceのミリ秒単位のAPIを利用して、アドレスに対するKYT(取引モニタリング)およびKYA(アドレスモニタリング)を実施し、取引をリアルタイムで監視します。実行前にハイリスクなシグナルを特定することで、制裁対象の資金がスマートコントラクトに到達するのを防ぎます。

- AI駆動のリスクスコアリング: Phalconは4億件以上のアドレスラベルデータベースとAI行動分析を使用して、すべての取引にリスクスコア(高・中・低)を付与します。これにより、「高リスク」スコアを持つ取引を自動的にブロックするなどの自動ルールを設定できます。

ステップ4:スマートコントラクトへの「コンプライアンス・フック」の自動化

真のDeFiコンプライアンスを達成するには、ルールがコードの一部でなければなりません。「コンプライアンス・フック」は、あらゆるインタラクションの際にチェックをトリガーするモジュール式のコードです。

- API統合: スマートコントラクトをPhalcon Compliance APIに接続します。ユーザーがトークンを交換したり流動性を提供したりするたびに、コントラクトは迅速に照会を行います。

- マルチチェーン追跡: 犯罪者は追跡を逃れるために、異なるネットワーク間で資金を移動させることがよくあります。Phalconのマルチチェーン・マルチホップ追跡により、プロトコルはユーザーの資金が異なるブロックチェーン上のミキサーや既知のハッキング(Lazarus Groupの事例など)に由来するものかどうかを検知し、エコシステム全体でプロトコルのクリーンさを保つことができます。

ステップ5:透明性と規制当局への報告

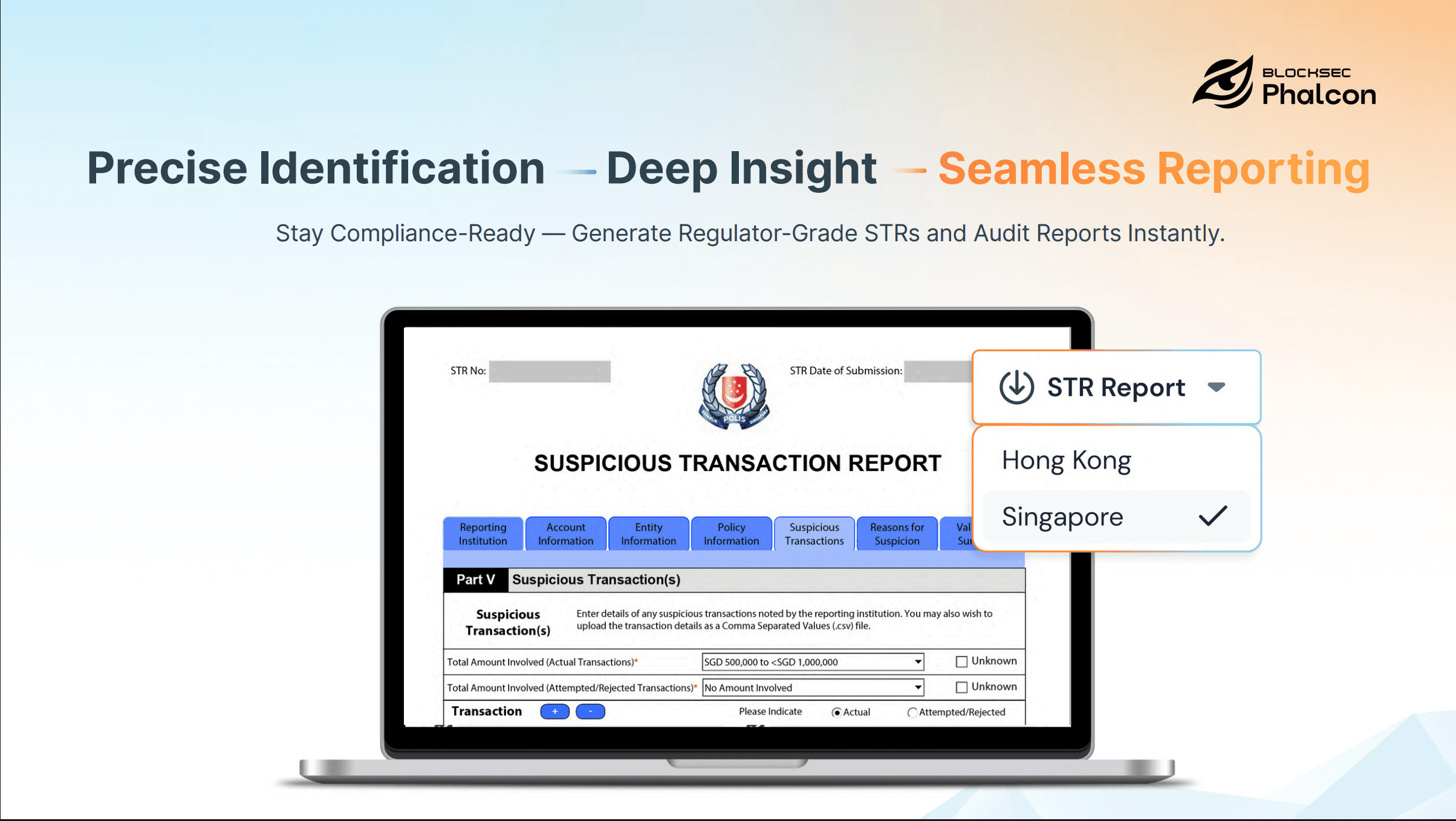

不審な活動が発生した際には、当局のためにそれを文書化できなければなりません。手動での報告は時間がかかり、ミスが発生しやすくなります。

- ワンクリックでのSTR生成: Phalcon Complianceを使用して、「規制当局が求めるレベルの」疑わしい取引報告(STR)をワンクリックで生成できます。これらのレポートには完全な監査証跡と資金フローの視覚化が含まれており、法執行機関と正確なデータを簡単に共有できます。

- カスタマイズ可能なリスクエンジン: 国によってルールは異なります。カスタマイズ可能なリスクエンジンを使用して、サービスを展開する特定の市場に応じてプロトコルのフィルターを調整してください。

ステップ6:継続的なセキュリティおよびコンプライアンス監査

コンプライアンスは一度設定して終わりではなく、存続するプロセスです。コードのバグを見つけるために定期的なセキュリティ監査を行うのと同様に、「コンプライアンス監査」を実施する必要があります。

- インシデント後のフォレンジック: 攻撃が発生した場合、視覚化ツールを使用して資金の行き先を追跡し、「出口(取引所など)」を特定します。

- 進化するデータフィード: OFACのSDNリストやその他の世界的な制裁措置の変更に即座に対応できるよう、リアルタイムのインテリジェンスフィードに接続されていることを保証します。

結論:成長のための基盤としてのコンプライアンス

分散型金融の未来は、プライバシーと説明責任の安定したバランスにかかっています。2026年を迎えるにあたり、この業界は「ワイルド・ウェスト(無法地帯)」の時代から、より規制された環境へと確実に移行しました。EUのMiCAのようなグローバルな枠組みは、今やオンチェーンでの健全な成長と消費者保護のためのロードマップを提供しています。

現代のプロトコルにとって、DeFiコンプライアンスは単なる法的負担ではなく、極めて重要な競争優位性です。これらの基準を満たすことで、プロジェクトは莫大な機関投資家の流動性を呼び込み、ユーザーとの持続的な信頼を築くことができます。Phalcon Complianceのようなプロアクティブなソリューションの統合は、プロトコルを安全に保ち、急速に変化する世界的な制裁措置の一歩先を行くことを可能にします。最終的に、Web3分野で勝者となるのは、コンプライアンスをセキュリティアーキテクチャの必須要素として扱い、成熟した持続可能な金融の未来を切り拓く者でしょう。

よくある質問 (FAQ)

1. DeFiコンプライアンスはプロトコルにとって何を意味しますか?

グローバルなAML/CTF法に従うために使用される技術的な枠組みを指します。これには、制裁リストと照らし合わせたウォレットのスクリーニングや、金融犯罪を防ぐための取引リスク監視が含まれます。

2. DeFiプロジェクトはユーザーのプライバシーを守りながらコンプライアンスを遵守できますか?

はい。ゼロ知識証明(ZKP)や分散型ID(DID)を使用することで、ユーザーの機密個人情報を見たり保存したりすることなく、法的要件を満たしているかを確認できます。

3. Phalcon ComplianceはDeFiチームをどのように支援しますか?

Phalcon Complianceは、リアルタイムのリスクスコアリングとAMLスクリーニングを提供します。ハイリスクなウォレットを特定し、「規制当局が求めるレベルの」レポートを生成することで、プロトコルが流動性の露出に関する情報に基づいた意思決定を行えるよう支援します。

4. Phalcon ComplianceとPhalcon Securityの違いは何ですか?

Phalcon Complianceは、AMLスクリーニングやフォレンジック、リスク特定、報告に重点を置いています。Phalcon Securityは、悪意のある取引のブロックや停止といった、アクティブな介入を行うためのツールです。

5. リスクスコアリングエンジンはDeFiにとってなぜ重要ですか?

世界的な制裁リストは毎日変更されるためです。リアルタイムエンジンを使用すれば、ミキサーや最近のハッキングのような高リスク源からの資金を、プロトコルの評判や機関投資家の利用機会を損なう前に検知できます。