DeFi(分散型金融)および分散型金融インフラストラクチャは急速に成長しており、日々より多くの個人や企業がこの新しい金融インフラストラクチャを利用しています。しかし、この成長には現実的なリスクが伴います。DeFiプロトコルやスマートコントラクトを利用する際、従来の金融では対応できない問題に直面します。これには、不正な資金の流れ、スマートコントラクトの悪用、詐欺、フィッシング攻撃、リアルタイムのコンプライアンスギャップなどが含まれます。従来のセキュリティツールは、このような分散型エコシステムのために設計されていません。

想像してみてください。一度の安全でない取引。一度の見落とされたリスクシグナル。その単一のイベントが、アカウントの凍結、規制当局からの圧力、ユーザーの信頼の喪失、あるいは深刻な事業の中断につながる可能性があります。今日成長に見えるものが、明日にはプラットフォームにとって存続に関わるリスクに急速に変わる可能性があります。

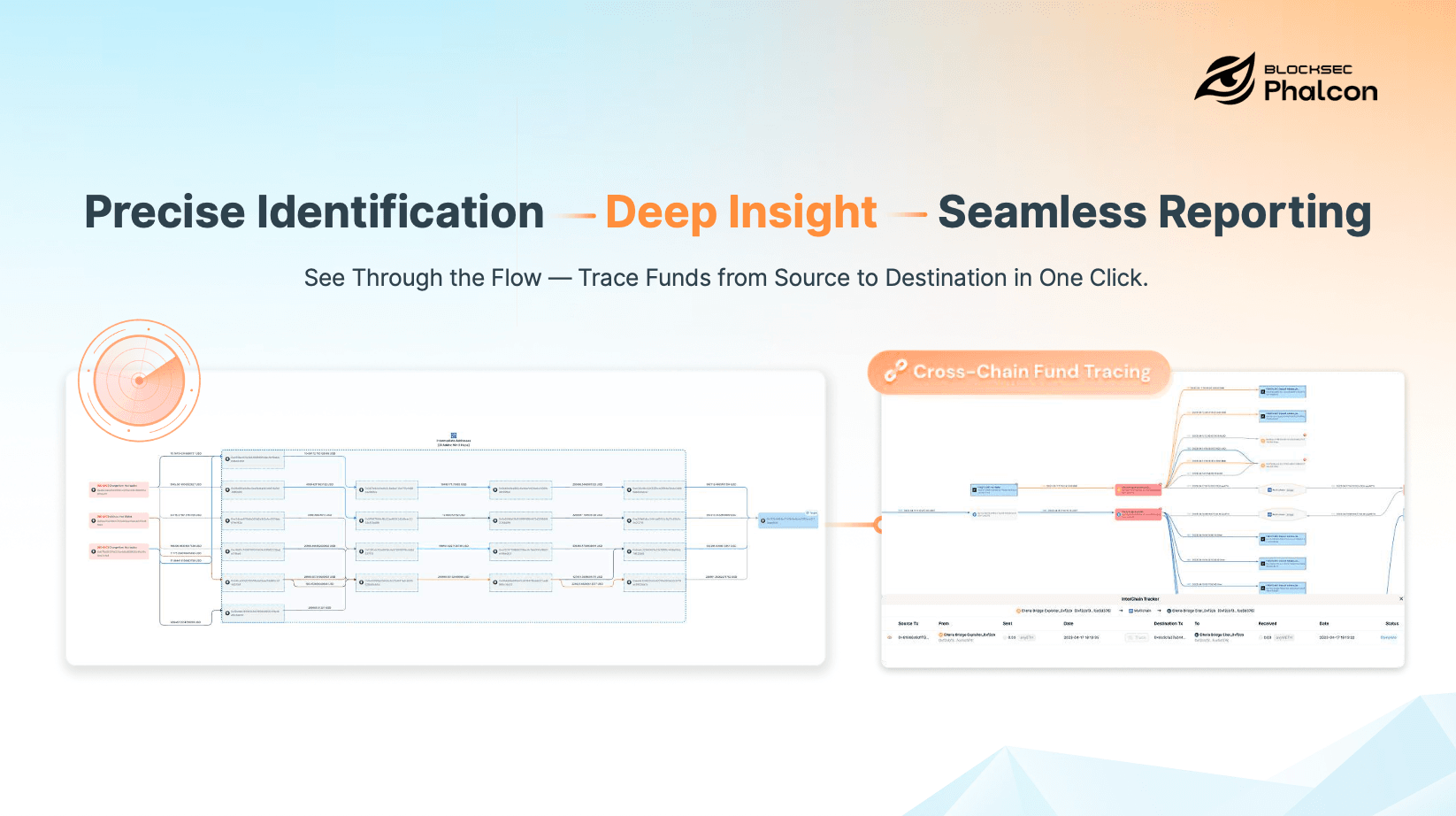

そこでPhalcon Complianceが登場します。Phalcon Complianceは、リアルタイムのAML/CFT監視、深いリスク評価、規制当局対応レポートにより、エンタープライズグレードのDeFi安全性を提供します。実行前にリスクを検出し、ユーザーとウォレットを保護し、大規模な運用を自信を持って行うことができます。

Phalcon Complianceの仕組みを説明する前に、一度立ち止まって、DeFi Safetyを理解するためには、まずDeFiが実際にどのように機能し、なぜ従来のセキュリティおよびコンプライアンスモデルが分散型世界で失敗するのかを理解する必要があります。

1.現状:なぜDeFi Safetyは無視できない疑問なのか?

今日、DeFiを構築、実行、または統合している場合、もはや実験をテストしているわけではありません。あなたは実際の分散型金融インフラストラクチャを運用しています。DeFiは初期のイノベーションをはるかに超えています。現在、それはグローバル規模で仮想通貨取引所、決済フロー、貸付および取引プロトコル、資産カストディ、オンチェーン決済を支えています。

多くのプラットフォームにとって、DeFiはもはやオプションではありません。それはコアインフラストラクチャです。より多くの資本、ユーザー、機関がこのエコシステムに参入するにつれて、リスクが存在するかどうかという問題ではなく、いつそれらが出現するかという問題になります。スマートコントラクトの脆弱性、悪用、不正な資金の流れ、システム障害は、例外的なケースではありません。これらはDeFiプロトコル全体で繰り返し発生しています。これらは理論的な問題ではなく、実際のDeFiセキュリティリスクです。

この環境において、DeFi Safetyは主要な差別化要因となります。それは、ユーザーの信頼を獲得し、安全にスケールするプラットフォームと、圧力の下で崩壊するプラットフォームを分けます。簡単に言えば、分散型金融において、安全性は誰が長期的に運営でき、誰ができないかを決定します。

2.なぜDeFi Safetyが重要なのか?

DeFiは単なる分散型銀行ではありません。それはブロックチェーン、スマートコントラクト、dApp上に構築された自動化された金融インフラストラクチャです。従来の金融では、銀行や仲介業者が安全層として機能します。それらは取引をレビューし、手動の制御を適用し、インシデント発生後に問題を修正します。分散型金融では、これらのバッファーはなくなっています。仲介業者がいないということは、セーフティネットがないということです。これは明確なトレードオフを生み出します。一方では、透明性、パーミッションレスアクセス、プロトコル間のコンポーザビリティが得られます。他方では、自動実行、取り消し不能な取引、そしてはるかに大きな攻撃面に直面します。

DeFiは単純な「もし~ならば~」の論理で動作します。スマートコントラクトはコードに従い、判断には従いません。取引が承認されると、実行されます。一時停止ボタンはありません。だからこそ、DeFiのリスクは事後には修正できないのです。ロールバックはありません。手動レビューはありません。二度目のチャンスはありません。ここでDeFi Safetyは、第一原理の要件となります。安全を維持するために、プラットフォームはリアルタイムのリスク監視、取引前の検出、そして取引フローに直接組み込まれた自動保護を必要とします。これなしでは、DeFiでの長期的かつ持続的な運用は不可能です。

3.DeFiにおける主要なリスク:なぜ深いリアルタイムのリスク認識なしにDeFi Safetyは失敗するのか?

DeFiのリスクは抽象的なものではありません。それらは現実であり、頻繁に発生します。ほとんどのDeFiセキュリティリスクは、4つの主要なカテゴリに分類されます。

- スマートコントラクトのリスク

- 詐欺と悪意のあるアクター

- 経済的および構造的リスク

- クロスチェーンおよびブリッジのリスク

各カテゴリだけでも大きな損失を引き起こす可能性があります。それらが組み合わさることで、DeFi Safetyがもはやオプションではなく、分散型金融で運用するすべての人にとって緊急の要件である理由が説明されます。

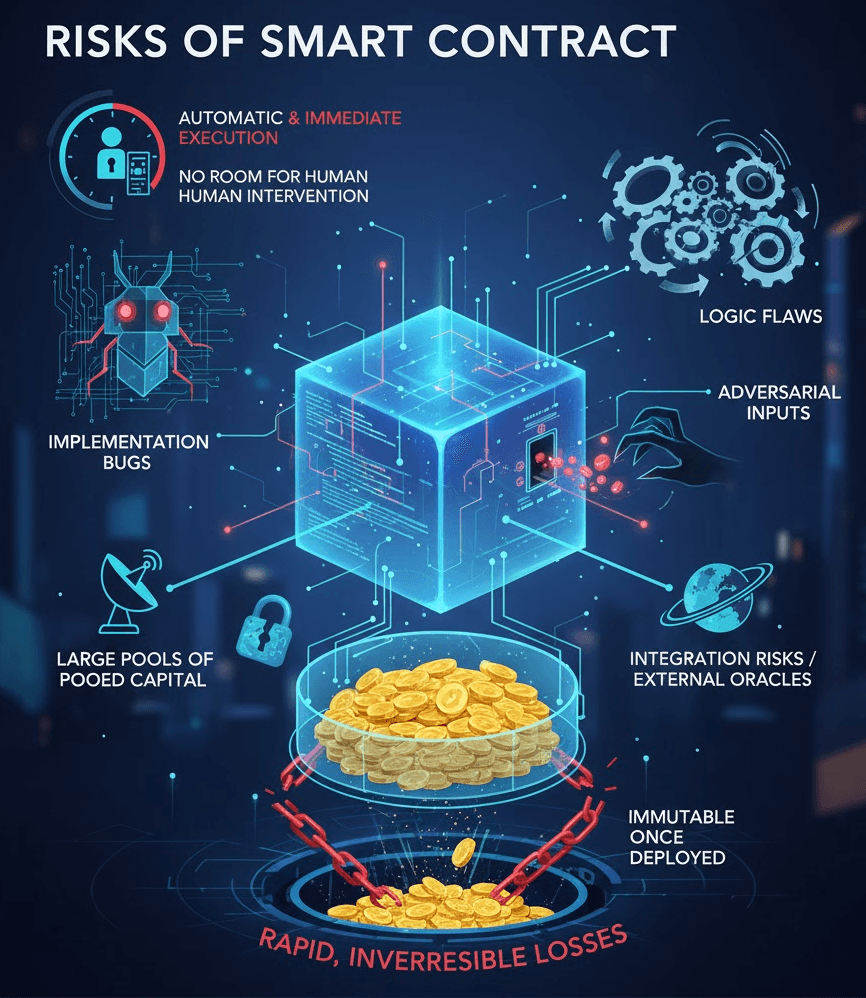

スマートコントラクトのリスク

スマートコントラクトは、すべてのDeFiプロトコルの中心にあります。それらは、人間の判断、制度的統制、法的執行をコードに置き換えます。この自動化が、分散型金融をスケールさせることを可能にします。しかし、それはまた、その最も深刻なセキュリティ脆弱性の源でもあります。

バグ、論理的欠陥、悪用可能性

スマートコントラクトはソフトウェアです。完璧なソフトウェアはありません。 十分に監査されたプロトコルでさえ、次のような隠れたリスクを含んでいる可能性があります。

- 開発中に導入された実装バグ

- エッジケースでインセンティブが崩壊する論理的欠陥

- 攻撃者が操作できる未チェックの条件

- 外部コントラクトまたはオラクルからの統合リスク

DeFiでは、これらの欠陥は3つの要因によって増幅されます。

DeFiでは、これらの欠陥は3つの要因によって増幅されます。

第一に、コントラクトはデプロイされると不変であるか、安全にアップグレードするには非常にコストがかかります。第二に、それらはしばしば大規模なプールされた資本を管理しており、魅力的な攻撃ターゲットとなっています。第三に、実行は自動的かつ即時であり、悪用パスが発見された場合の人的介入の余地がありません。

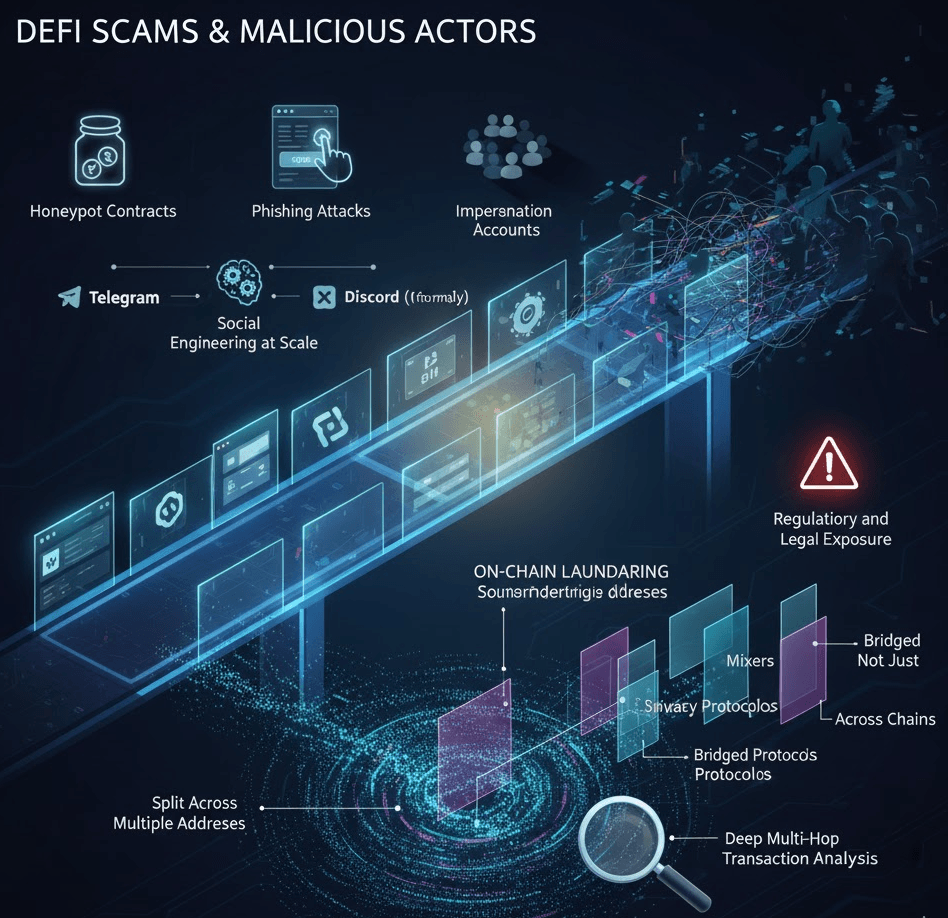

詐欺と悪意のあるアクター

スマートコントラクトのリスクはコードから始まります。しかし、詐欺関連のリスクは人々から始まります。DeFiでは、人間の行動を悪用することは安価で非常に効果的です。ゲートキーパーはいません。

デフォルトで身元確認はありません。これにより、詐欺、フィッシング、ソーシャルエンジニアリングは、今日最も一般的なDeFiセキュリティ脅威の1つとなっています。

DeFiにおける一般的な詐欺パターン

DeFiのパーミッションレスな性質は、次のような幅広い悪意のある戦術を可能にします。

- 資金は預け入れられますが引き出せない、ハニーポットコントラクト

- ユーザーを悪意のある承認に署名させるフィッシング攻撃

- 正規のプラットフォームを模倣するように設計された偽のプロトコルインターフェイス

- 公式代表者を装うなりすましおよび偽のサポートアカウント

これらの攻撃は孤立したインシデントではありません。それらは複数のチェーンにわたって大規模に実行され、公の警告よりも速く進化します。一つの詐欺が露見する頃には、新しいバージョンがすでに稼働しています。

大規模なソーシャルエンジニアリング

詐欺師は現在、ソーシャルエンジニアリングに大きく依存しています。彼らはTelegram、Discord、X(Twitter)のダイレクトメッセージを通じてユーザーをターゲットにします。これらのチャネルは、攻撃者が信頼を築き、緊急性を生み出し、ユーザーに迅速な行動を促すのに役立ちます。DeFiでは、一度の悪い決断で十分なことがよくあります。一度の悪意のある署名。一度の安全でない承認。それだけでウォレットが空になるのです。

機関にとっては、これらの攻撃は個々のユーザーを超えて拡大します。攻撃者は運用ウォレット、流動性や決済に使用されるホットウォレット、署名権限を持つ従業員をターゲットにします。これにより、ソーシャルエンジニアリングは消費者問題から深刻なエンタープライズDeFi Safetyの問題へと変わります。それはユーザー、資金、プラットフォームの信頼に同時に影響を与えます。

オンチェーンマネーロンダリングは脅威を増幅させる

本当の危険は、初期の盗難の後によくやってきます。不正な資金が1つの場所に留まることはめったにありません。それらはすぐに:

- 複数のアドレスに分割される

- ミキサーまたはプライバシープロトコルを経由してルーティングされる

- チェーンをまたいでブリッジされる

- 流動性プールまたはアグリゲーターを通じて再結合される

このプロセスは資金の出所を隠し、単純な追跡を困難にします。リアルタイム監視、深いトランザクション分析、クロスチェーン検出なしでは、プラットフォームは知らないうちに不正な資金を受け入れてしまう可能性があります。これが、DeFi詐欺がコンプライアンスリスク、規制への露出、そしてエコシステムへの長期的な損害に変わる方法です。

このプロセスは資金の出所を隠し、単純な追跡を困難にします。リアルタイム監視、深いトランザクション分析、クロスチェーン検出なしでは、プラットフォームは知らないうちに不正な資金を受け入れてしまう可能性があります。これが、DeFi詐欺がコンプライアンスリスク、規制への露出、そしてエコシステムへの長期的な損害に変わる方法です。

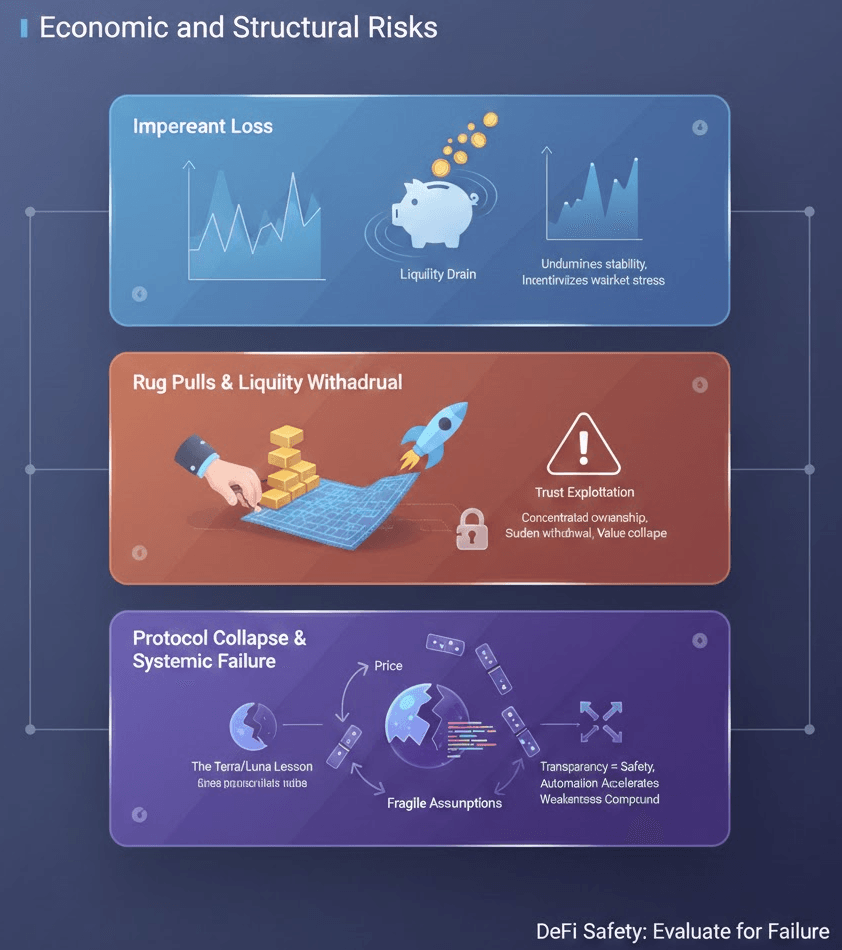

経済的および構造的リスク

コードの脆弱性や詐欺を超えて、DeFiには経済的および構造的な性質のリスクが伴います。これらのリスクは悪意のある意図からではなく、誤った仮定、インセンティブの不一致、またはシステム設計の失敗から生じます。

一時的損失(Impermanent Loss)

一時的損失は、流動性プロバイダーにとってよく知られたリスクですが、その影響はしばしば過小評価されています。

流動性プール内の資産の相対価格が変化すると、流動性プロバイダーは、単に資産を保有していた場合よりも価値の低い資産が少なくなる可能性があります。取引手数料がこの効果を相殺できる場合でも、特に高ボラティリティ期間中は、それを排除するものではありません。

規模が大きくなると、一時的損失は次のようになります。

- 流動性の安定性を損なう

- 急速な資本引き出しを奨励する

- 景気後退時の市場ストレスを悪化させる

深い流動性に依存するプロトコルやプラットフォームにとって、一時的損失は個別のリスクではなく、システムリスクとなります。

ラグプルと流動性の引き出し

ラグプルは、DeFiの失敗の最も損害の大きいクラスの1つを表します。

それらは通常、次のことを含みます。

- 集中化されたトークン所有権

- 流動性プールへの制御

- 基軸資産の突然の引き出し

- トークン価値の崩壊

ラグプルを単純な詐欺から区別するのは、それらがしばしば当初は正当に見え、マーケティングやパートナーシップを通じて築かれた信頼を悪用し、プロトコルメカニズムを攻撃ベクトルとして使用することです。

ユーザーと機関の両方にとって、ラグプルは重要なDeFi Safetyの教訓を浮き彫りにします。技術的な機能は経済的な整合性を保証するものではありません。

プロトコルの崩壊とシステム障害

最も深刻なDeFiリスクは、個々のコンポーネントだけでなく、システム全体が失敗した場合に発生します。

プロトコルの崩壊には、しばしば次のことが含まれます。

- 価格、担保、インセンティブ間のフィードバックループ

- 単一の資産またはメカニズムへの過度の依存

- ストレスイベント中のショックを吸収できないこと

Terra/Lunaの教訓

Terra/Lunaの崩壊は、システム全体のDeFi失敗の最も教育的な例のままです。

透明なメカニズムと広範な採用にもかかわらず、システムは市場行動と需要弾力性に関する脆弱な仮定に依存していました。それらの仮定が崩壊したとき、崩壊は急速に連鎖し、数十億ドルの価値を消滅させました。

DeFi Safetyにとっての重要な教訓は明らかです。

- 透明性は失敗を防がない

- 自動化は一度始まると失敗を加速させる

- 構造的な弱点はストレス下で増幅される

DeFiシステムは、通常の条件下でどのように機能するかだけでなく、仮定が失敗したときにどのように振る舞うかについても評価される必要があります。

クロスチェーンおよびブリッジのリスク

DeFiがますますマルチチェーンになるにつれて、ブリッジは最も重要なリスクベクターの1つとして浮上しています。

ブリッジはしばしば次のものに依存しています。

- 複雑なバリデーターまたはリレイヤーシステム

- 外部の信頼仮定

- チェーンをまたいだ流動性プール

ブリッジレイヤーでの障害または侵害は、次の結果につながる可能性があります。

- 大規模な資金損失

- 急速なクロスチェーンマネーロンダリング

- 資金の出所に関する断片化された可視性

DeFi Safetyの観点から、クロスチェーンアクティビティは次のことでリスクを増幅させます。

- 線形トランザクションの可視性を損なう

- 攻撃者がネットワーク全体でエクスポージャーを「リセット」できるようにする

- コアプロトコル以外の外部システムへの依存度を高める

したがって、効果的なDeFi Safetyは、単一のネットワーク内に孤立するのではなく、チェーン全体に及ぶ必要があります。

なぜこれらのリスクがDeFi Safetyを再定義するのか

これらのリスクを総括すると、分散型金融における安全性の意味を根本的に再定義します。

チェックリストや一度限りの監査としてではなく、DeFiとは、リアルタイムでリスクを検出し、資金の出所とエクスポージャーを理解し、損害が発生する前に比例的に対応し、敵対的な条件下で持続的に運用する能力です。

実行が自動的で結果が取り消せないシステムでは、リスク認識は継続的で深く文脈を考慮したものでなければなりません。これが、DeFi Safetyがオンチェーン金融の次のフェーズの中心的な問題となった理由であり、それを正しく解決することが、誰が大規模に運用でき、誰ができないかを決定する理由です。

4.なぜ従来のDeFi Safetyアプローチは失敗するのか

なぜDeFi SafetyはWeb2時代のリスクモデルに依存できないのか

現在、多くのチームが依然として従来の金融のリスクおよびコンプライアンスアプローチを使用してシステムを保護しようとしています。静的なブロックリスト、一度限りのスクリーニング、手動レビュープロセスは、Web2金融の馴染みのあるツールであり、一見すると適用可能に見えます。

しかし、分散型システムに適用すると、これらの方法は一貫して失敗します。その理由は、DeFiの仕組みと従来の安全モデルが設計された方法との根本的な不一致にあります。この不一致を理解することは、DeFi Safetyがまったく異なるアプローチを必要とする理由を理解するために不可欠です。

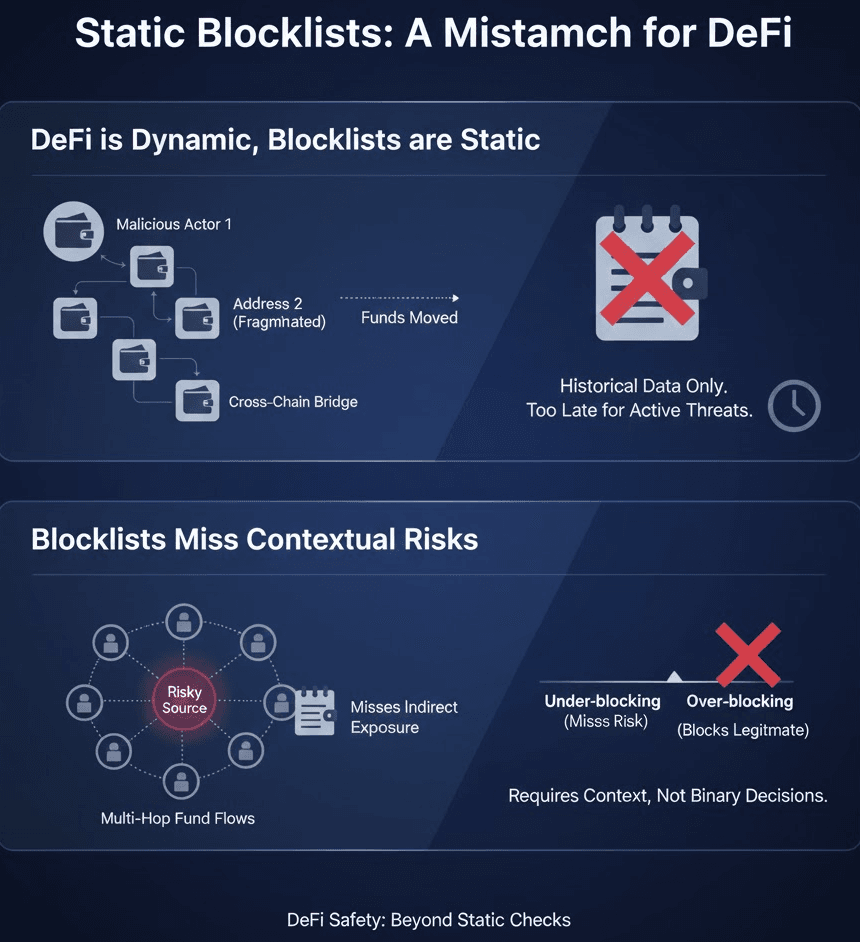

静的なブロックリスト

静的なブロックリストは、従来の金融から受け継がれた最も一般的な安全メカニズムの1つです。それらは、既知の悪意のある、制裁対象の、または高リスクのアドレスのリストを維持し、それらとのやり取りをブロックすることに依存しています。

DeFiでは、このアプローチはほとんどすぐに機能しなくなります。

DeFiでは、このアプローチはほとんどすぐに機能しなくなります。

DeFiは動的である一方、ブロックリストは静的である

オンチェーンのアイデンティティは流動的です。新しいアドレスの作成は簡単であり、悪意のあるアクターは定期的にアドレスをローテーションし、資金を多数のウォレットに分散させ、仲介業者を使用して出所を混乱させ、資産をクロスチェーンでブリッジして可視性をリセットします。

ブロックリストは、アクティブまたは新たな脅威ではなく、過去のリスクしか捉えません。アドレスがフラグ付けされる頃には、資金は通常すでに移動しています。DeFi Safetyの観点からは、これは遅すぎます。

ブロックリストは文脈上のリスクを見落とす

さらに重要なのは、ブロックリストはアドレスレベルで動作し、資金の流れレベルでは動作しないことです。アドレスが間接的に不正な資金にさらされているかどうか、現在の資金がリスクの高い出所から何ホップ離れているか、資産の何パーセントが汚染されているか、エクスポージャーが過去のものであるか継続的なものであるかを説明できません。効果的なDeFi Safetyは、バイナリの決定ではなく、文脈に依存します。静的なブロックリストは、プラットフォームに、ブロックしすぎ(実際のリスクを見逃す)またはブロック不足(正当な活動を破壊する)のどちらかを選択させます。

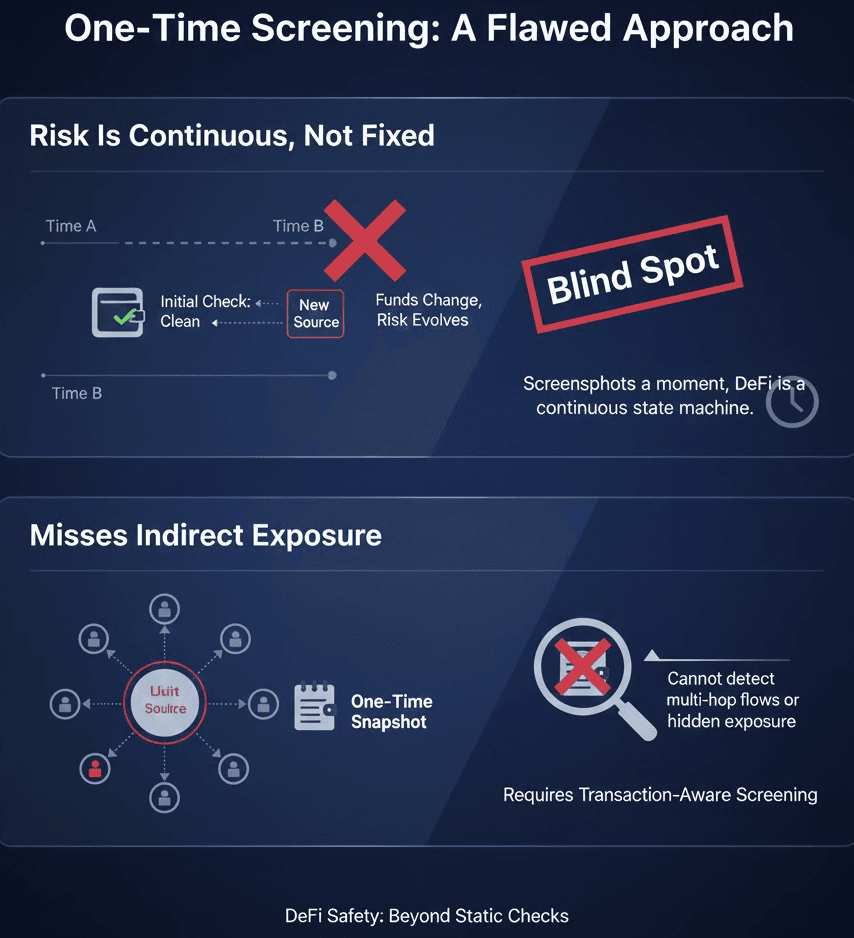

一度限りのスクリーニング

もう1つの一般的な慣行は、一度限りのスクリーニングです。通常、オンボーディングまたはデポジット時にアドレスまたはトランザクションを1回チェックし、リスクステータスは変更されないと想定します。

このモデルは、DeFiでリスクがどのように振る舞うかを根本的に誤解しています。

DeFiのリスクは固定ではなく、継続的である

DeFiのリスクは固定ではなく、継続的である

分散型金融では、リスクはアドレスの静的な属性ではありません。新しい資金がウォレットに入り、カウンターパーティが変更され、プロトコルインタラクションが発生し、時間とともに間接的なエクスポージャーが蓄積されるにつれて、それは常に進化します。

今日クリーンに見えるアドレスも、明日にはリスクが高くなる可能性があります。一度限りのスクリーニングは、リスク評価を単一の瞬間に凍結させますが、DeFiは継続的なステートマシンとして動作します。

DeFi Safetyの観点から、これは攻撃者が積極的に悪用する盲点を作成します。

一度限りのスクリーニングは間接的なエクスポージャーを見落とす

ほとんどの深刻なDeFiインシデントは、既知の悪意のあるアクターとの直接のやり取りを伴いません。代わりに、それらはマルチホップの資金の流れ、流動性プールへのエクスポージャー、クロスチェーンの移動、および遅延したマネーロンダリング戦略を伴います。

スナップショットチェックではこれらのパターンを検出できません。真のDeFi Safetyには、孤立したチェックではなく、継続的なトランザクション認識スクリーニングが必要です。

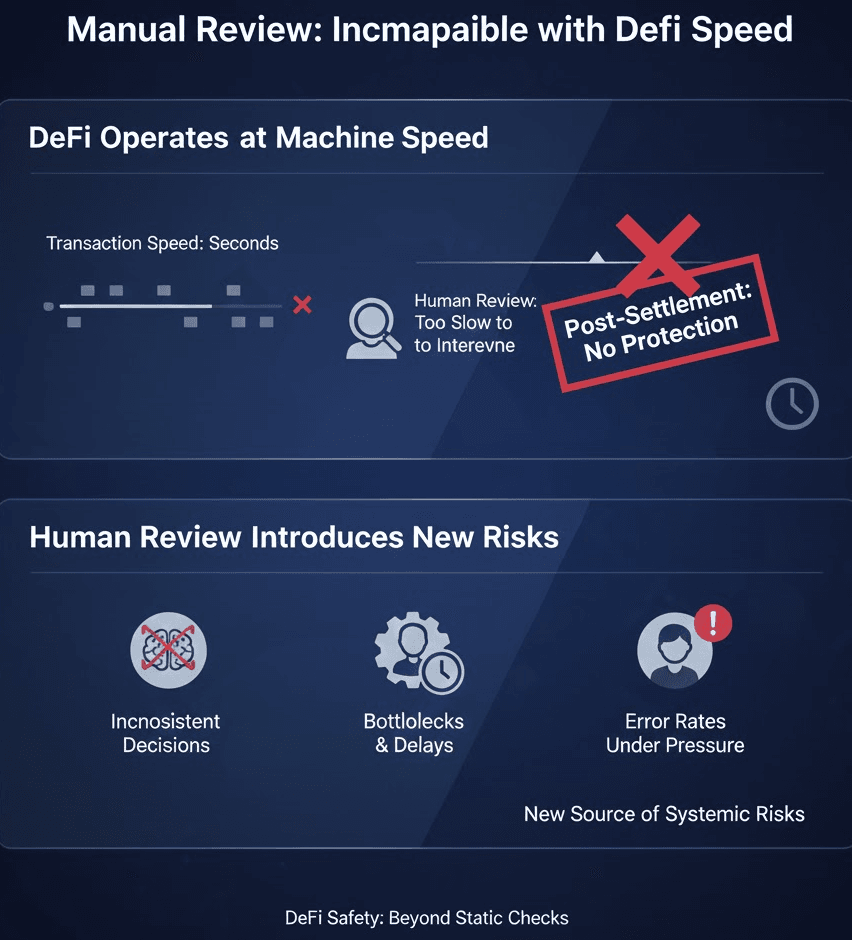

手動レビュー

自動システムが信頼を提供できない場合、チームはしばしば人間のアナリストに依存します。従来の金融では、手動レビューは重要な防御層です。

DeFiでは、手動レビューはシステム自体と構造的に互換性がありません。

DeFiは機械速度で動作する

DeFiは機械速度で動作する

DeFiのトランザクションは数秒で決済されます。自動取引システム、ボット、スマートコントラクトは、人間の能力を超えるボリュームで、複数のチェーンにわたって継続的に動作します。

手動レビューは、決済前に介入できず、トランザクションのスループットに合わせてスケールできず、リアルタイムで応答できません。

人間がトランザクションを評価する頃には、実行はすでに完了しています。DeFi Safetyの観点から、決済後のレビューは保護ではありません。

人間のレビューは新たなリスクをもたらす

規模が大きくなると、手動プロセスは、不一致な決定、運用上のボトルネック、高ボリューム期間中の応答遅延、圧力下でのエラー率の増加をもたらします。

安全性を向上させる代わりに、手動レビューはシステムリスクの新たな源となります。

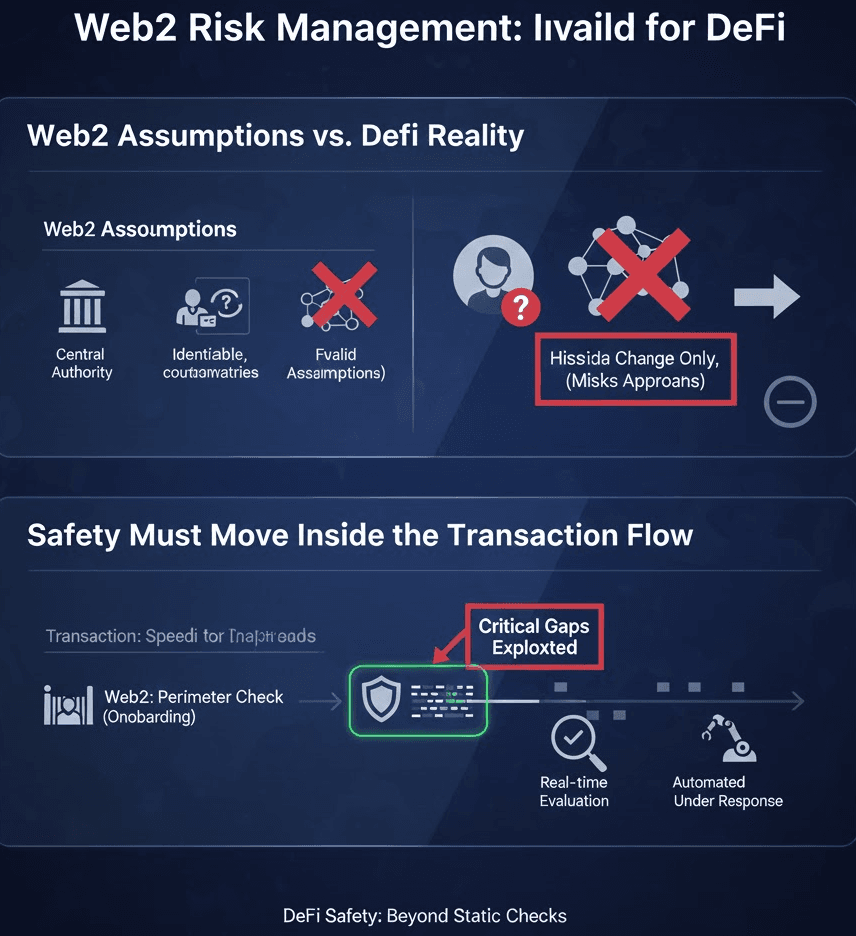

Web2リスク管理

従来ののアプローチが失敗する最も重要な理由は、概念的です。DeFi Safetyは、ブロックチェーンに適用されるWeb2リスク管理ではありません。

Web2の仮定はDeFiでは通用しない

従来の金融リスクモデルは、安定した識別可能なカウンターパーティ、中央集権的な執行ポイント、取り消し可能なトランザクション、および階層的な制度的監視を想定しています。

DeFiは、その逆(仮名参加者、中央当局なし、取り消し不能な実行、自律的でコード主導の執行)を想定しています。

Web2のコントロールをDeFiに適用するのは、根本的な仮定が無効であるため効果がありません。DeFi Safetyは、オフチェーンシステムから借用したものではなく、オンチェーンの動作にネイティブでなければなりません。

安全性はトランザクションフローの内部に移動する必要がある

Web2システムでは、安全性はしばしばオンボーディング中や定期的なレビュー中に境界に存在します。DeFiでは、安全性はトランザクションフローの内部に存在する必要があります。

効果的なDeFi Safetyには、実行前のリアルタイムリスク評価、資金移動の継続的な監視、自動化された比例的な応答、および説明可能で規制当局対応の証拠が必要です。

それ以下のものは、攻撃者やシステム障害が悪用する重大なギャップを残します。

DeFi Safetyにとっての意味

従来ののアプローチの失敗は、DeFiが安全にできないことを意味するわけではありません。それは、DeFi Safetyが第一原理から再考されなければならないことを意味します。

強力なDeFi Safetyとは:

- 動的であり、静的ではない

- 継続的であり、一度限りではない

- 自動化されており、手動ではない

- 文脈を考慮しており、バイナリではない

- Web2から借用したものではなく、オンチェーンシステムのために設計されている

分散型金融が永続的なインフラストラクチャになるにつれて、安全性もそれに合わせて進化する必要があります。レガシーモデルに頼り続けるプラットフォームは、持続的にスケールするのに苦労するでしょう。

DeFi Safetyは、もはや古いツールを適応させることではなく、オンチェーンで価値が実際にどのように移動するかを理解するシステムを構築することです。

5.DeFi Safetyをどのように評価するか?

静的なブロックリストや一度限りの監査が不十分な場合、次の疑問は明確です。DeFi Safetyを示す実際のシグナルは何でしょうか?

主な指標には次のようなものがあります。

- 監査の有無だけでなく、監査の深さと新しさ

- バグバウンティプログラムとインシデント対応履歴

- アップグレード可能性と管理者キーの設計(マルチシグとタイムロックを含む)

- 流動性の集中度と引き出し行動

- オラクルへの依存度と外部統合

- ドキュメントと脅威モデリングの品質

単一のシグナルが安全性を保証するわけではありません。

DeFi Safetyは、相関するシグナルから生じ、時間とともに継続的に監視されます。

実践的なDeFi Safetyチェックリスト

リスク認識だけでは十分ではありません。DeFi Safetyは最終的に、プロトコルとやり取りする前、最中、後に何をするかにかかっています。

インタラクション前:エントリーポイントでのリスクを軽減する

- 複数のソースから公式ドメインとコントラクトアドレスを確認する

- 監査の範囲、新しさ、既知の制限事項を見直す

- アップグレード可能性、管理者権限、一時停止メカニズムを確認する

- トークン承認を最小限必要な金額に制限する

- ウォレットを機能別に(財務、運用、テスト)分離する

インタラクション中:実際何が起こっているかを監視する

- 予期しない承認、転送、残高の変更に注意する

- 複雑なコールパスやクロスチェーンステップを導入するトランザクションには注意する

- 緊急のプロンプトや unsolicited メッセージはすべて疑わしいと見なす

インタラクション後:リスクウィンドウを閉じる

- 未使用または無制限のトークン承認を取り消す

- トランザクション後の資金移動を監視する

- 将来のレビューまたはレポートのためにインシデントと対応アクションを文書化する

DeFiでは、安全性は一度限りの決定ではありません。それは継続的な運用規律です。

6.Phalcon ComplianceがDeFi Safetyに最適なソリューションを提供できる理由

DeFi Safetyは、チームが不注意であったり準備不足であったりするために壊れるわけではありません。それは、ほとんどのセキュリティおよびコンプライアンスモデルが、DeFiとは非常に異なる振る舞いをするシステムのために設計されているために壊れるのです。

DeFiは継続的でトランザクション駆動型であり、手動介入を許容します。そして、リアルタイムの敵対的な行動によって形作られたオープンな環境で運用されます。そのような条件下では、安全性は静的なブロックリスト、一度限りのスクリーニング、またはインシデント後のレビューに頼ることはできません。これらのコントロールは、リスクがすでに現れてから反応します。

効果的なDeFi Safetyには、資金の移動方法、エクスポージャーの進化方法、そして実行前にリスクをどのように管理する必要があるかを理解する、リアルタイムのオンチェーンリスクインテリジェンスが必要です。これはまさにPhalcon Complianceが解決するために設計された問題です。

実際のDeFi Safetyが実際に必要とするもの

従来ののアプローチが失敗する理由を理解した後、次の質問は避けられません。効果的なDeFi Safetyとは実際に何が必要なのでしょうか?

DeFiが従来の金融のように動作していたなら、漸進的な改善で十分だったでしょう。しかし、DeFiは実行不良で失敗するのではなく、間違った安全モデル自体で失敗します。真のDeFi Safetyは、オフチェーンでリスクが歴史的にどのように管理されていたかではなく、オンチェーンで価値がどのように移動するかを中心に構築されなければなりません。

この点において、DeFi Safetyは単一のツールやコントロールではありません。それは能力モデルです。長期にわたって安全に運用されるプラットフォームは、リスクが発生する前にリスクを理解し、リアルタイムで比例的に対応できる共通の能力セットを共有しています。

壊れたモデルからDeFiネイティブの安全フレームワークへ

前のセクションで、静的なブロックリスト、一度限りのスクリーニング、手動レビューが失敗するのは、DeFiが次の理由によるものであることを確立しました。

- エピソード的ではなく、継続的

- アカウント駆動ではなく、トランザクション駆動

- 裁量的ではなく、自動化されている

- 回復可能ではなく、取り消し不能

その結果、DeFi Safetyは受動的なコントロールからリアルタイムインテリジェンスへと移行する必要があります。問題は、悪いアクターをどのようにブロックするかではなく、誰とやり取りしているか、資金がどのように移動しているか、そしてトランザクションが実行された場合にどのようなリスクを負うかを継続的に理解する方法です。

この質問に答えるには、5つのコア能力が必要です。

正確な識別:誰と実際に取引しているかを知る

すべてのDeFiインタラクションはアドレスから始まります。

しかし、アドレスだけでは何もわかりません。

DeFiでは、正確な識別とは、生のウォレットアドレスを超えて、アドレスを誰または何が制御しているか、どのようなカテゴリに属するか(取引所、ミキサー、プロトコル、詐欺、ブリッジなど)、オンチェーンでの過去の行動、そして規制およびコンプライアンスフレームワークの下でどのように見られるかを理解することを意味します。

これがKnow Your Address(KYA)の基盤です。

これがKnow Your Address(KYA)の基盤です。

正確な識別なしでは、DeFi Safetyは推測に陥ります。2つのアドレスは表面上は同じように見えても、完全に異なるリスクプロファイルを表す可能性があります。一方は流動性プールコントラクトかもしれませんが、もう一方は不正なネットワークによって制御されているマネーロンダリングリレーかもしれません。

DeFi Safetyには、構文の一致ではなく、意味論的な理解が必要です。やり取りするかどうかを決定する前に、誰と取引しているかを知る必要があります。

深い洞察:資金が実際にどのように流れているかを理解する

識別だけでは十分ではありません。

ほとんどのDeFiリスクは、明らかに悪意のあるエンティティとの直接のやり取りから来るわけではありません。それは、複数のホップ、プロトコル、またはチェーンを通過してあなたに到達する資金からの間接的なエクスポージャーから来ます。

ここで深い洞察が重要になります。

深い洞察とは、複数のホップをまたいで資金を追跡し、残高のどれだけが汚染されているかを定量化し、過去のエクスポージャーとアクティブなエクスポージャーを区別し、チェーンやプロトコルをまたいでリスクを集計する能力を意味します。

この能力は、Know Your Transaction(KYT)の中核です。

DeFiでは、リスクは継承されます。資金を受け取るとき、あなたはそれらの資金に埋め込まれた履歴を継承します。深いトランザクション分析なしでは、プラットフォームはこの継承に盲目であり、無意識のうちにマネーロンダリング、制裁回避、またはその他の不正な活動を助長する可能性があります。

真のDeFi Safetyは、資金がどこにあるかだけでなく、どのようにしてそこに到達したかを理解する必要があります。

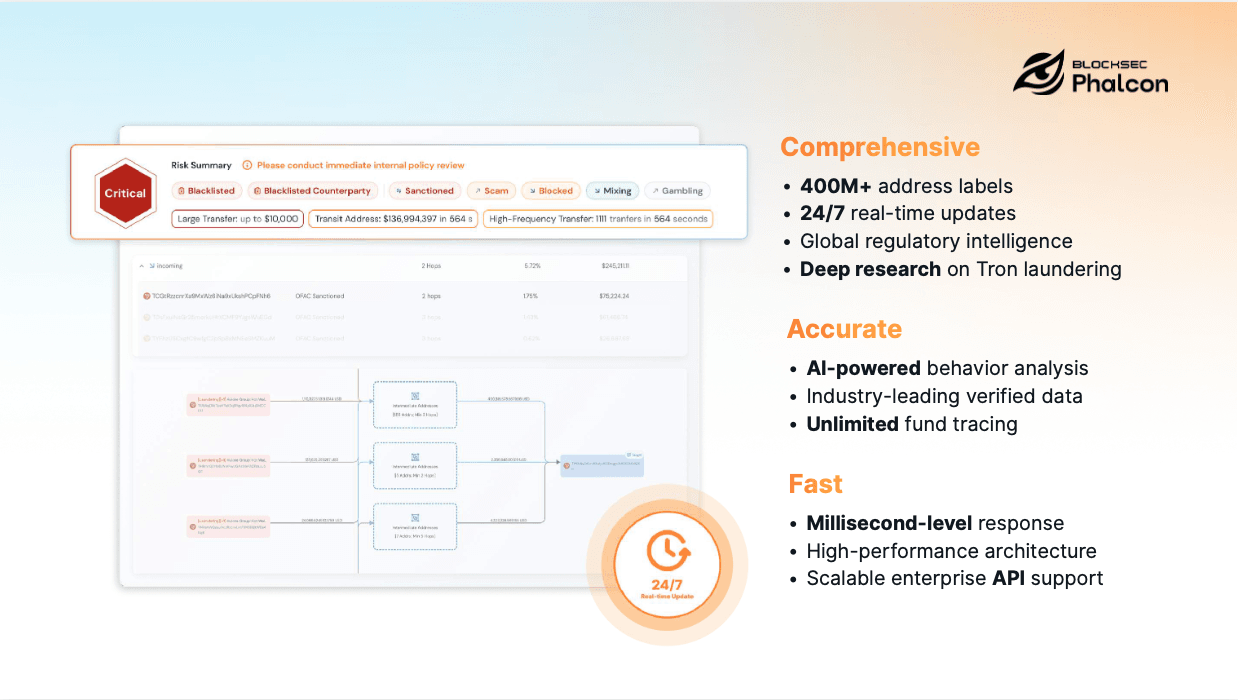

Phalcon Complianceについて

Phalcon Complianceは、DeFiおよび機関オンチェーン金融環境専用に設計された、暗号通貨コンプライアンスのためのリアルタイムAML/CFTソリューションです。

Web2時代のコントロールを適応させるのではなく、アドレス識別、深いトランザクション洞察、リアルタイム検出、比例的なリスク応答、規制当局対応証拠という、前述のDeFiネイティブの能力モデルを中心に構築されています。

Phalcon Complianceは、オンチェーン速度で動作し、機関規模のトランザクションボリュームをサポートし、グローバルな規制期待に準拠しています。取引所、決済プロバイダー、カストディアン、ステーブルコイン発行者、およびDeFi Safetyがオプションではないその他のプラットフォーム向けに設計されています。

重要なのは、Phalcon Complianceは単一の機能やダッシュボードとして位置づけられているわけではないということです。それは、プラットフォームが事後からではなく、トランザクションフローに直接DeFi Safetyを埋め込むことを可能にする、基盤となる安全インフラストラクチャとして機能します。

7.結論:DeFi Safetyは基盤であり、コストではない

DeFi Safetyは運用コストではなく、長期運用のため の条件です。自動化、取り消し不能性、継続的なリスクによって定義される環境では、安全性は価値がオンチェーンで移動する方法に直接埋め込まれる必要があります。安全性を基盤として扱うプラットフォームは、自信を持ってスケールするでしょう。それを後回しとして扱うプラットフォームはいずれ失敗するでしょう。ここで、DeFiネイティブのリアルタイムコンプライアンスインフラストラクチャが登場し、不可欠になります。Phalcon Complianceは、特に、後付けされる製品ではなく、持続可能で、防御可能なオンチェーン金融を可能にするシステムとして、このシフトを反映しています。

FAQ

1.DeFiはどのくらい安全ですか?

DeFiは本質的に安全でも危険でもありません。従来の金融とは異なり、DeFiは仲介業者なし、手動介入なし、トランザクションの取り消し不能性なしで、オープンな自動化されたスマートコントラクトを通じて運用されます。これは、リスクが機関によって吸収されるのではなく、ユーザーとプロトコルが直接負担することを意味します。DeFi Safetyの観点から、安全性はプロトコルの設計、コードの品質、リアルタイムのリスク可視性、そしてリスクがどれだけ迅速に検出および軽減されるかに依存します。DeFiは設計仮定に対して安全である可能性はありますが、リスクがゼロになることは決してありません。

2.DeFiは中央集権型取引所よりも安全ですか?

DeFiと中央集権型取引所は、根本的に異なる方法で失敗します。中央集権型プラットフォームは、ユーザーにカストディとカウンターパーティのリスク、アカウントの凍結または規制当局の介入、および不透明な内部リスク管理をもたらします。DeFiはカストディ依存を排除しますが、スマートコントラクトのリスク、システムおよびコンポーザビリティのリスク、そして取り消し不能な実行をもたらします。DeFi Safetyの観点から、どちらのモデルも普遍的に安全というわけではありません。DeFiはリスクを機関からコードに移し、透明性を高めますが、より強力なリアルタイムのリスク認識を必要とします。

3.なぜ2025年でもDeFiハックは発生するのですか?

DeFiの攻撃面は拡大し続けているからです。長年確立されたプロトコルでさえ、脆弱なままです。Curveのインシデントは、コンパイラレベルのバグなど、プロトコルのロジック自体ではなく、深い依存レイヤーからエクスプロイトが発生する可能性があることを示しました。これは、監査がすべてのリスクを排除するわけではなく、隠れたエクスプロイトパスが長年存在する可能性があり、攻撃者は継続的に適応していることを示しています。

4.なぜDeFiは依然としてハックに対して脆弱なのでしょうか?

この脆弱性は部分的に構造的なものです。DeFiは設計上オープンソースであり、パーミッションレスであり、自動化され、取り消し不能であり、ブリッジを通じてますます相互接続されています。これらの特性がイノベーションを可能にする一方で、反応時間を短縮します。リアルタイム監視とトランザクションレベルのリスクインテリジェンスなしでは、プラットフォームは損失が発生する前に対応できません。

5.ユーザーや機関はDeFiでより安全に過ごすにはどうすればよいですか?

DeFi Safetyは、静的なブロックリストや一度限りのスクリーニングに頼ることはできません。効果的な安全性には、正確なカウンターパーティ識別(KYA)、深いマルチホップトランザクション分析(KYT)、実行前のリアルタイム検出、比例的かつリスクベースの対応、そして説明可能で規制当局対応の証拠が必要です。目標はリスクゼロではなく、制御可能で、可視的で、防御可能なリスクです。