この一連の記事は、OKX Web3 と BlockSec が共同キュレーションした「Security Special Edition 05」から抜粋されており、DeFi ユーザーと DeFi プロジェクトチームが直面するセキュリティ上の懸念に対処しています。

Q1:DeFi 参加時にユーザーはどのように監視意識を構築するか

OKX Web3 ウォレットセキュリティチーム:クジラユーザーを例にとると、クジラとは主に資金規模が大きい個人投資家または小規模な投資機関を指しますが、通常は非常に強力なセキュリティチームを持たず、セキュリティツールの自己開発能力もありません。そのため、これまでほとんどのクジラは十分なリスク意識が欠如しており、そうでなければこれほど大きな損失を被ることはなかったでしょう。

巨額の損失のリスクがあるため、一部のクジラユーザーは、リスクを監視・感知するために、公開されている多数のセキュリティツールに意識的に依存するようになりました。現在、多くのチームが監視製品に取り組んでいますが、選択は重要です。以下にいくつかの重要な点を挙げます。

第一に、ツールの使用コストです。多くのツールは非常に強力ですが、プログラミングが必要で、使用料も安くありません。ユーザーがコントラクトの構造を理解したり、アドレスを収集したりすることは容易ではありません。

第二に、精度です。夜寝る前に何通ものアラートを受け取っても、それがすべて誤検知であると判明することを望む人はいません。したがって、精度も重要です。

最後に、セキュリティです。特にこの規模の資金では、ツールの開発とそのチームのさまざまなセキュリティリスクを無視することはできません。最近の Gala Game の攻撃事件は、安全でないサードパーティのサービスプロバイダーを導入したことが原因であると言われています。したがって、信頼できるチームと信頼できる製品は不可欠です。

これまでのところ、多くのクジラが私たちを見つけており、彼らには専門的な資産管理ソリューションをお勧めしています。これにより、クジラユーザーは資金の安全を確保すると同時に、「マイニング、引き出し、販売」などの日常的な資金管理を考慮し、リスクを感知し、緊急時には資金を引き出すこともできます。

Q2:DeFi 参加とセキュリティリスクへの対応に関するセキュリティのヒント

BlockSec セキュリティチーム:大規模な資金参加者にとって、DeFi プロトコルに参加する際の主な懸念は、元本の安全を確保することであり、潜在的なセキュリティリスクを徹底的に調査した後にのみ投資することです。資金の安全を確保するために考慮すべき点はいくつかあります。

まず、プロジェクト側がセキュリティにどれだけ重点を置き、投資しているかについて、多角的な判断を行う必要があります。これには、プロジェクトが徹底的なセキュリティ監査を受けているか、プロジェクト側がプロジェクトのセキュリティリスクを監視し、自動的に対応する能力を持っているか、そして良好なコミュニティガバナンスメカニズムがあるかどうかが含まれます。これらすべてが、プロジェクト側がユーザー資金の安全を重要な位置に置いているかどうか、そしてユーザー資金の安全に対して高い責任感を持っているかどうかを反映することができます。

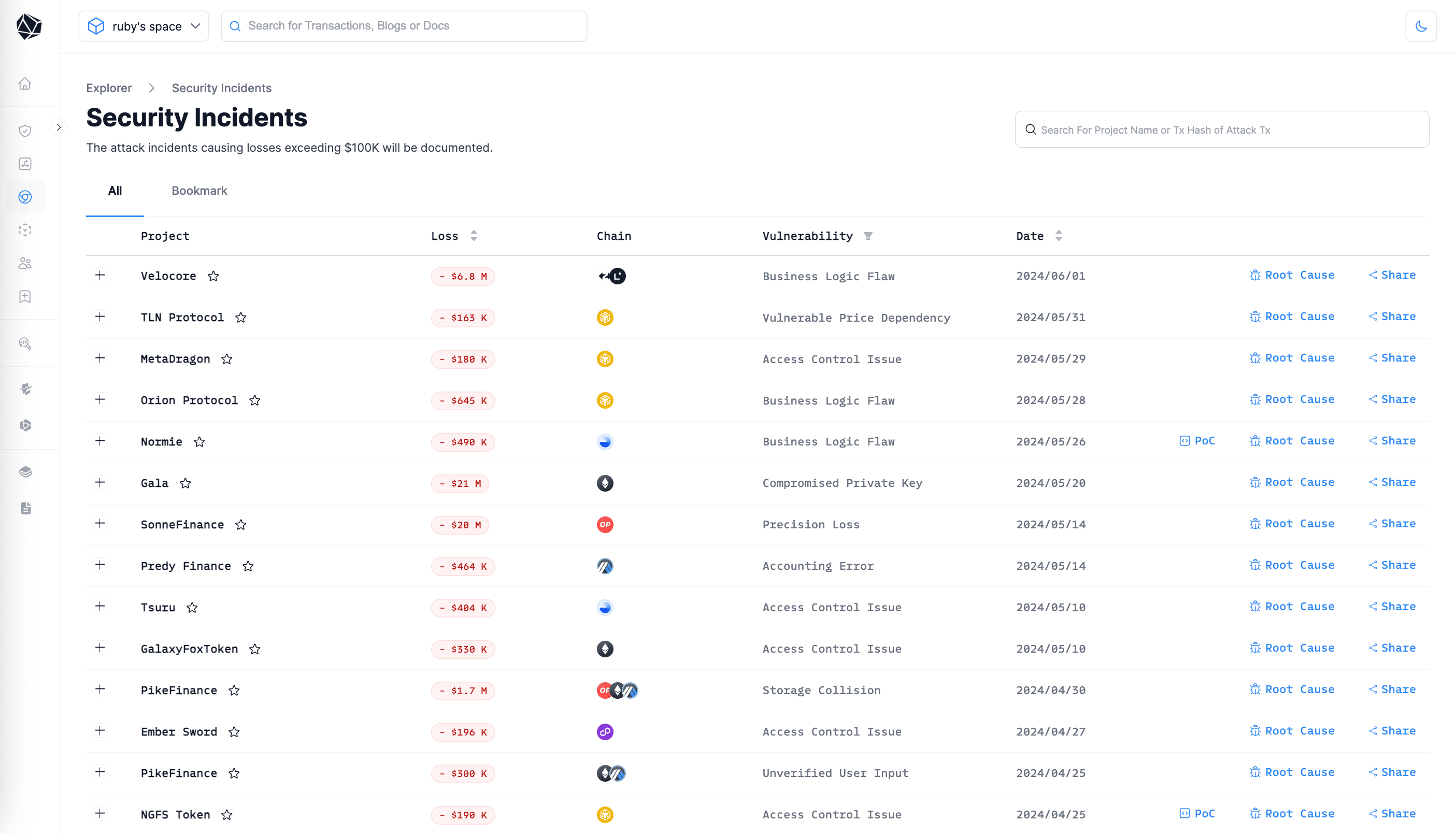

第二に、大規模な資金参加者は、独自のセキュリティ監視および自動応答システムを構築する必要があります。投資したプロトコルでセキュリティインシデントが発生した場合、大規模な資金投資家は、プロジェクト側にすべての希望を託すのではなく、最初の瞬間に感知して資金を引き出し、損失を可能な限り救済できるようにする必要があります。2023 年の Curve、KyberSwap、Euler Finance のようなプロジェクトへの注目度の高い攻撃を観察すると、大規模な投資家がしばしばタイムリーなアラートを見逃し、自己完結型のセキュリティ監視および緊急引き出しシステムを欠いていることが明らかです。

さらに、投資家は、投資したプロジェクトターゲットのセキュリティに引き続き注意を払うために、良いセキュリティパートナーを選択する必要があります。プロジェクト側のコードのアップグレード、重要なパラメータの変更など、あらゆるアップグレードは、タイムリーに感知され、リスクが評価される必要があります。このようなタスクは、専門のセキュリティチームとツールの参加なしには達成が困難です。

最後に、秘密鍵のセキュリティを保護する必要があります。頻繁な取引を必要とするアカウントの場合、単一のアドレスと単一の秘密鍵の損失後の単一点リスクを排除するために、オンラインのマルチシグネチャとオフラインの秘密鍵セキュリティソリューションを組み合わせるのが最善です。

投資したプロジェクトがセキュリティリスクに直面した場合、何をすべきか?

クジラや投資家にとって、セキュリティインシデントに遭遇した場合の最初の反応は、元本を保護することであり、最初の優先事項はできるだけ早く資金を引き出すことであると信じられています。しかし、攻撃者は通常非常に速く、手動操作ではしばしば手遅れになるため、リスクに応じて自動的に資金を引き出すのが最善です。現在、当社の攻撃監視およびブロックプラットフォーム Phalcon は、攻撃トランザクションを検出すると自動的に資金を引き出し、ユーザーが最初に避難するのを支援します。

第二に、損失がある場合、教訓を学ぶことに加えて、プロジェクト側がセキュリティ会社に支援を求めて、損傷した資金を追跡および監視するように積極的に推進する必要があります。暗号業界全体のセキュリティへの注目度とともに、回収される資金の割合は徐々に増加しています。

最後に、実質的な保有者は、同様の脆弱性がないか、投資ポートフォリオ全体を監査するためにセキュリティ会社と契約することを検討してください。Compound V2 インシデントで見られたように、多くの攻撃は共通の根本原因から生じており、他のプロジェクトでも同様のことが見られました。セキュリティ会社は、投資全体のリスクを特定し、必要に応じてプロジェクトチームとの迅速なコミュニケーションや戦略的な撤退を可能にします。

OKX Web3 ウォレットセキュリティチーム:DeFi プロジェクトに参加する際、ユーザーはより安全に DeFi プロジェクトに参加し、資金損失のリスクを軽減し、分散型金融がもたらすメリットを享受するために、さまざまな措置を講じることができます。ユーザーレベルと OKX Web3 ウォレットレベルの 2 つの側面から説明します。

まず、ユーザーについて:

- 1)監査済みのプロジェクトを選択する:評判の良いサードパーティ監査会社(ConsenSys Diligence、Trail of Bits、OpenZeppelin、Quantstamp、ABDK など)によって監査されたプロジェクトを優先し、公開されている監査レポートを確認して、潜在的なリスクと脆弱性の修正を理解します。

- 2)プロジェクトの背景とチームを理解する:プロジェクトのホワイトペーパー、公式ウェブサイト、開発チームの背景を研究して、プロジェクトの透明性と信頼性を確保します。ソーシャルメディアや開発コミュニティにおけるチームの活動に注意を払い、技術力とコミュニティサポートを理解します。

- 3)投資を分散する:単一の DeFi プロジェクトや資産にすべての資金を投資しないでください。分散化はリスクを軽減できます。貸付、DEX、ファーミングなど、さまざまな種類の DeFi プロジェクトを複数選択して、リスクエクスポージャーを分散します。

- 4)少額でテストする:大規模な取引を行う前に、まず少額のテスト取引を行って、操作とプラットフォームの安全性を確保します。

- 5)アカウントを定期的に監視し、緊急対応を行う:DeFi アカウントと資産を定期的にチェックして、異常なトランザクションやアクティビティをタイムリーに検出します。Etherscan などのツールを使用してオンチェーントランザクションレコードを監視し、資産の安全を確保します。異常を検出した後、アカウントのすべての承認を取り消す、ウォレットセキュリティチームにサポートを連絡するなど、タイムリーに緊急措置を講じます。

- 6)新しいプロジェクトには注意を払う:新しく立ち上げられた、または検証されていないプロジェクトには慎重な態度を維持してください。まず少額の資金を投資してテストし、その運用とセキュリティを観察できます。

- 7)取引には主流の Web3 ウォレットを使用する:DeFi プロジェクトとやり取りするには、主流の Web3 ウォレットのみを使用してください。これにより、より優れたセキュリティ保護が提供されます。

- 8)フィッシング攻撃から身を守る:見知らぬソースからのリンクやメールをクリックする際は注意してください。信頼できないウェブサイトで秘密鍵やニーモニックを入力しないでください。アクセスするリンクが公式ウェブサイトであることを確認してください。公式チャネルを使用してウォレットとアプリケーションをダウンロードして、ソフトウェアの信頼性を確保してください。

次に、OKX Web3 ウォレットの観点から:

ユーザー資金の安全を保護するために、多くのセキュリティメカニズムを提供しています:

-

1)リスクドメイン検出:ユーザーが DAPP にアクセスする際、OKX Web3 ウォレットはドメインレベルで検出および分析します。ユーザーが悪意のある DAPP にアクセスした場合、それを傍受またはリマインダーして、ユーザーがだまされるのを防ぎます。

-

2)ハニーポットトークン検出:OKX Web3 ウォレットはハニーポットトークンの包括的な検出をサポートしており、これらのトークンをウォレット内で積極的にブロックして、ユーザーがそれらとやり取りするのを防ぎます。

-

3)アドレスタグライブラリ:OKX Web3 ウォレットは、豊かで包括的なアドレスタグライブラリを提供しており、ユーザーが疑わしいアドレスとやり取りする際にタイムリーなアラートを提供します。

-

4)トランザクション事前実行:トランザクションが送信される前に、OKX Web3 ウォレットはトランザクションの実行をシミュレートし、資産と承認の変更をユーザーの参照用に表示します。ユーザーは、結果が期待どおりであるかどうかを判断し、この情報に基づいてトランザクションを続行するかどうかを決定できます。

-

5)DeFi アプリケーションの統合:OKX Web3 ウォレットは、さまざまな主流の DeFi プロジェクトのサービスを統合しており、ユーザーはこれらの統合された DeFi プロジェクトと自信を持ってやり取りできます。さらに、OKX Web3 ウォレットは、DEX、クロスチェーンブリッジ、その他の DeFi サービスへのパス推奨を提供し、ユーザーに最高の DeFi サービスと最適なガスソリューションを提供します。

-

6)追加のセキュリティサービス:OKX Web3 ウォレットは、ますます多くのセキュリティ機能を追加し、高度なセキュリティ保護サービスを開発して、OKX ウォレットユーザーの安全性をより良く、より効率的に確保しています。