2024年は、正真正銘の「BTCFi元年」と言える年です。ビットコインの時価総額は2021年に1兆ドルの大台を突破しましたが、ビットコインエコシステム内におけるDeFi(分散型金融)の発展は、他のブロックチェーンに比べて遅れをとっていました。その歴史の大部分において、ビットコインは主に価値の保存手段と見なされ、コールドウォレットの中で眠っていることがほとんどでした。

しかし、2024年初頭に転機が訪れました。BRC20、ARC20、Runeといった資産が大きな注目を集め、ビットコインのレイヤー2ソリューションが爆発的な成長を遂げたのです。5月までにビットコイン・ステーキングが台頭したことで、ラップされたBTC資産が急増し、ビットコインの流動性が解放されました。この変化はビットコイン保有者にとっての機会を拡大し、より高い流動性、利便性の向上、そして高利回りの獲得を可能にしました。これらすべてが、静かにBTCFiの基盤を築き上げたのです。

ステーキング、レンディング、クロスチェーン裁定取引におけるラップドBTC資産の活用は、大きなリターンをもたらす可能性を秘めています。しかし、こうした機会には、当然ながらセキュリティリスクも伴います。そこで、「ラップドBTC資産に関連する主要なセキュリティリスクとは何か? そして、それらをどのように効果的に軽減できるのか?」という極めて重要な問いが生じます。

ラップドBTC資産におけるデペグ(価格乖離)リスクの理解

WBTCやFBTCなどのラップドBTC資産は、ユーザーの信頼を確保し、ペグ(価格連動)を維持するために、1:1以上のBTC準備率を保持しなければなりません。そのため、基礎となる予備資産の透明性は極めて重要です。現在、多くのプロジェクトが公式ウェブサイトで準備金証明(PoR)を公開しており、これは説明責任に向けた前向きな一歩です。しかし、中には具体的なアドレスリストを共有せずに合計準備金のみを開示するプロジェクトや、PoRを適時に更新しないプロジェクトもあり、これではユーザーが独立してデータを検証することが困難になります。

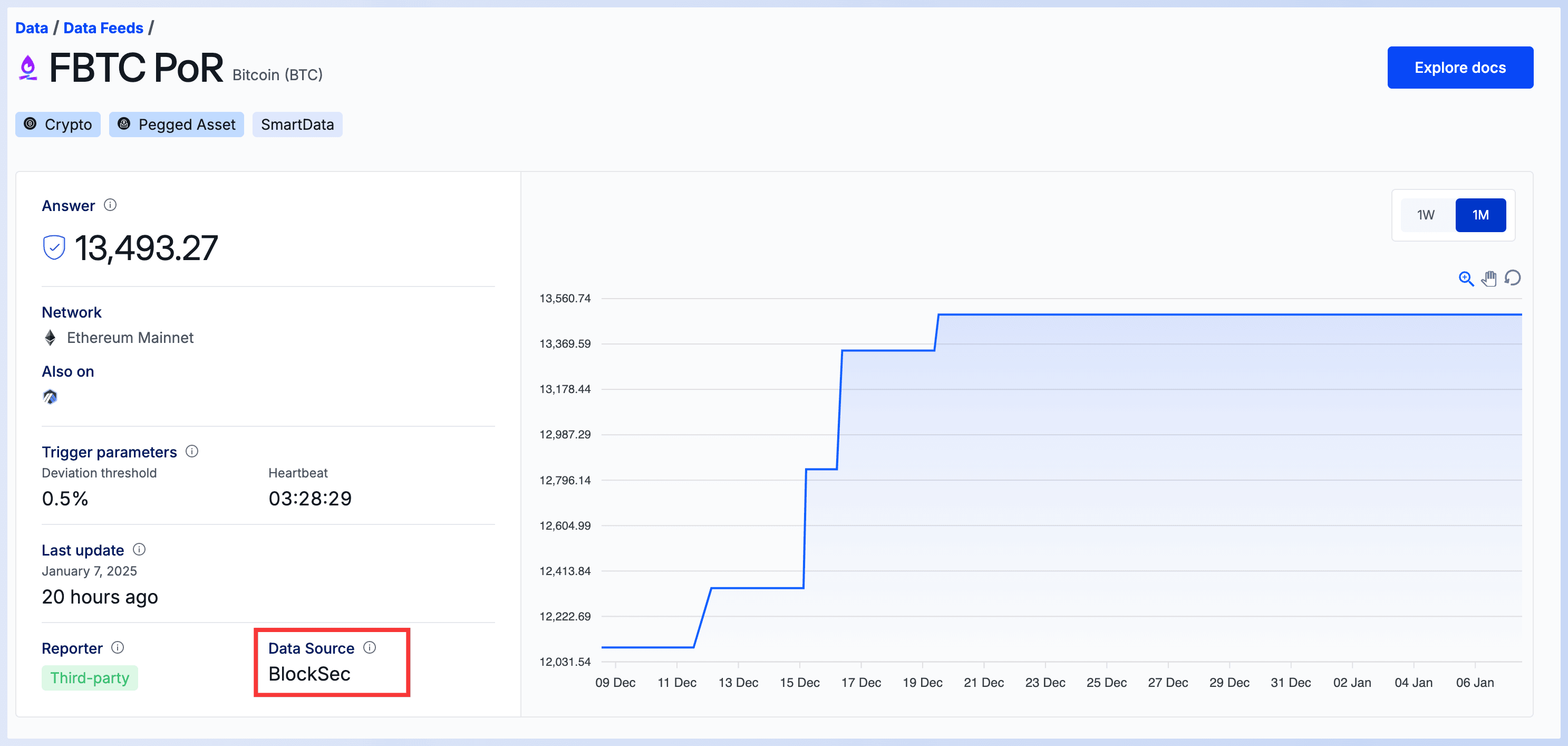

WBTCやFBTCのようなプロジェクトは、Chainlinkを通じてPoRを公開することで透明性を高めています。これは、独立した第三者が準備金データを検証するという、より客観的で堅牢な手法です。このChainlinkの準備金証明(PoR)との統合は、信頼性と確実性を大幅に高めるものです。

BlockSecのソリューション:PoR強化のためのアドレス所有権検証API

BlockSecは、プロジェクトが第三者プラットフォーム上で所有権を検証可能な準備金証明(PoR)を実行できるアドレス所有権検証APIを提供しています。このソリューションは、さまざまなプロジェクトで採用されています。例えば、FBTCはBlockSecのAPIをデータソースとして活用し、Chainlinkプラットフォーム上で透明かつ自動化されたリアルタイムのPoR公開を行っています。これにより、報告される準備金が正確であるだけでなく、常に更新され、独立して検証可能であることが保証されています。

🔗 https://data.chain.link/feeds/ethereum/mainnet/fbtc-por#operator-galaxy

🔗 https://data.chain.link/feeds/ethereum/mainnet/fbtc-por#operator-galaxy

BlockSecのソリューション:Phalconによるリアルタイム準備率監視

BlockSec Phalconの高度な監視機能により、包括的なPoR APIとリアルタイムの準備率監視を提供することが可能です。Phalconは資産の移動をリアルタイムで監視し、精緻な検証のために複雑なアドレス関係ネットワークを構築します。これにより、さまざまなネットワーク間における基礎資産とラップされたBTC資産の両方の量を正確に追跡できます。

さらに、Phalconは資産量を検証するだけでなく、ロックされたBTCの量が異なるブロックチェーン上のラップされた資産の合計を下回った場合に、即座にアラートを送信し、自動応答をトリガーします。この先制的なアプローチにより、デペグのリスクを効果的に軽減し、BTCFiプロトコルに不可欠なセキュリティ層を提供します。

BTCFi取引におけるクロスチェーンリスクの軽減

クロスチェーン資産のマッピングや生成プロセスでは、脆弱性が悪用されることがよくあります。例えば、よくある攻撃手法として、ユーザーがビットコインネットワーク上で預け入れ取引を開始した際、ロックされたBTCの量は変わらないにもかかわらず、ターゲットチェーン上でラップされたBTCが正常に発行(ミント)されてしまうというケースがあります。これは、こうした高度なリスクに先制的に対処するために、堅牢なクロスチェーン監視が不可欠であることを強調しています。

BlockSecのソリューション:Phalconによる高度なクロスチェーン監視

BlockSec Phalconは、すべてのクロスチェーン取引のリアルタイム監視と自動照合をサポートしています。前述の「偽の預け入れ」問題に加え、任意のミント(不正発行)、二重支払い、預け入れ金額の不整合、クロスチェーンでのミント/引き出しの遅延といったシナリオにも対応します。異常を検知すると、選択されたチャネルを通じて関係者に即座にアラートが送信されると同時に、潜在的な損失を防ぐための自動応答措置が講じられます。

従来のクロスチェーン監視ソリューションでは、デペグイベントが検知された時点で既に損失が発生している可能性があります。しかし、Phalconはより詳細な監視設定を提供しており、リスクポイントに対処して必要なカスタマイズ開発を実行できる専門チームがサポートしています。この機能により、ソースチェーンでのBurn/Lock取引やターゲットチェーンでのMint取引を即座に検知し、クロスチェーンプロセスをリアルタイムで監視することが可能です。FBTCとの連携は、Phalconがリスクを迅速に特定し、監視の推奨事項を提示し、個別のクロスチェーン監視ソリューションを開発できる能力を実証しています。

ラップドBTC資産運用におけるスマートコントラクトリスクへの対処

クロスチェーンやラッピング操作のためにラップドBTC資産を利用する他チェーン上のスマートコントラクトのセキュリティは、極めて重要です。これらのコントラクトは通常、厳格なコード監査を受けていますが、それでもゼロデイ脆弱性や、バグ修正、コントラクトのアップグレード、設定変更などの動的なプロセスで生じるリスクを孕んでいる可能性があります。こうした進化する脅威から守るためには、継続的な警戒が求められます。

BlockSecのソリューション:Phalconによる先制的なスマートコントラクト監視

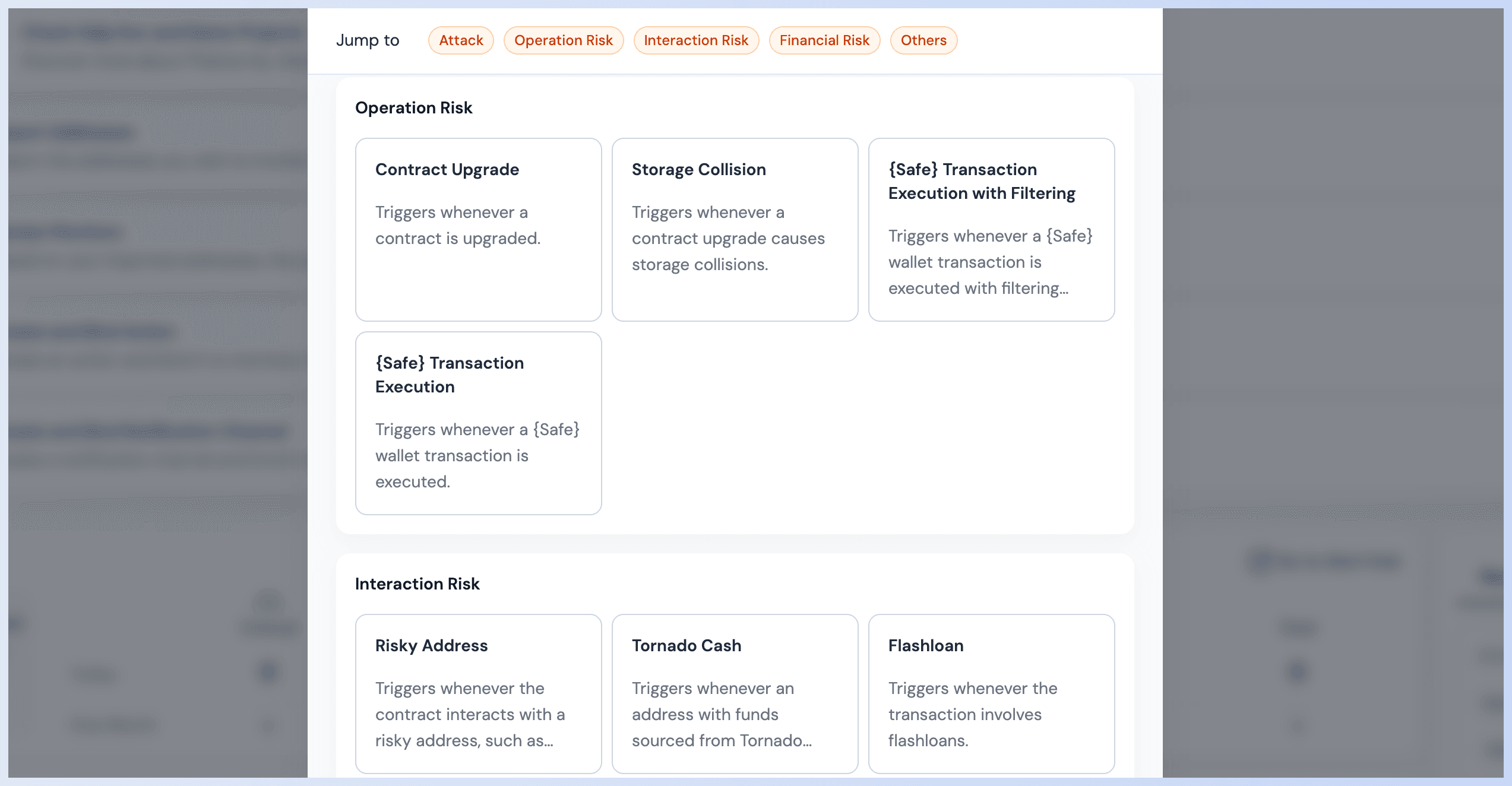

BlockSec Phalconは、Mempool段階から取引をリアルタイムで監視します。200を超える明確に定義された攻撃特性を分析することで、攻撃取引を検知し、即座に対策を生成します。また、フロントランニング戦略を導入することで、システムが生成した応答取引が攻撃取引よりも先にブロックチェーン上で実行されるよう優先し、攻撃を効果的にブロックして損失ゼロを実現します。この先制的な防御メカニズムは、BTCFiプロトコルの整合性を維持するために極めて重要です。

攻撃リスクだけでなく、Phalconは運用リスク、インタラクションリスク、財務リスクもカバーし、プロトコルに包括的なセキュリティ保護を提供します。その堅牢なフレームワークは、スマートコントラクトにおけるあらゆるインタラクションが継続的に監視・保護されることを保証し、BTCFiセキュリティの新基準を確立しています。

BlockSecと連携し、比類のないBTCFiセキュリティを

BlockSec Phalconは招待制のSaaSプラットフォームであり、トップレベルのブロックチェーンセキュリティを優先する招待ユーザーのみが利用可能です。

興味のある方は、ぜひデモを予約してプロダクトの機能を確認し、セキュリティ専門家とカスタマイズされたセキュリティソリューションについて議論する機会をご活用ください。私たちのチームは、貴社のBTCFiプロジェクトが分散型金融の複雑な課題を安全に乗り越えられるよう、全力を尽くしてサポートします。

- Phalconの詳細はこちら: https://blocksec.com/phalcon/security

- 弊社のブログ記事はこちら: https://blocksec.com/blog