2024年初頭以降、Solanaはその高いスループット、円滑な取引体験、そして低コストな手数料により、選好されるブロックチェーンとして急速に成長しました。これにより、オンチェーンアクティビティは大幅に増加し、分散型アプリケーション(dApps)が爆発的な成長を遂げています。DefiLlamaのデータによると、Solanaの預かり資産総額(TVL)は現在73億ドルを超え、パブリックブロックチェーンのランキングで不動の2位を維持しています。この成長は、堅牢なSolanaセキュリティソリューションに対する差し迫ったニーズを浮き彫りにしています。

開発者やユーザーの進化するSolanaセキュリティニーズに応えるため、当社の主力セキュリティプラットフォームであるBlockSec Phalconが、Solanaへの完全対応を開始しました!この拡張により、BlockSecの高度なリアルタイム監視および自動ブロック機能が、活気あふれるSolanaエコシステムにもたらされます。

BlockSec PhalconによるSolanaのリアルタイムセキュリティ監視

本日より、Solana上のプロジェクトや流動性プロバイダーは、Phalconの包括的な監視機能を活用し、自身のプロトコルに関連するオンチェーンアクティビティを追跡できるようになりました。BlockSec Phalconは、重大なイベントに対して即時アラートを提供し、潜在的な損失を軽減するための迅速な対応を可能にします。

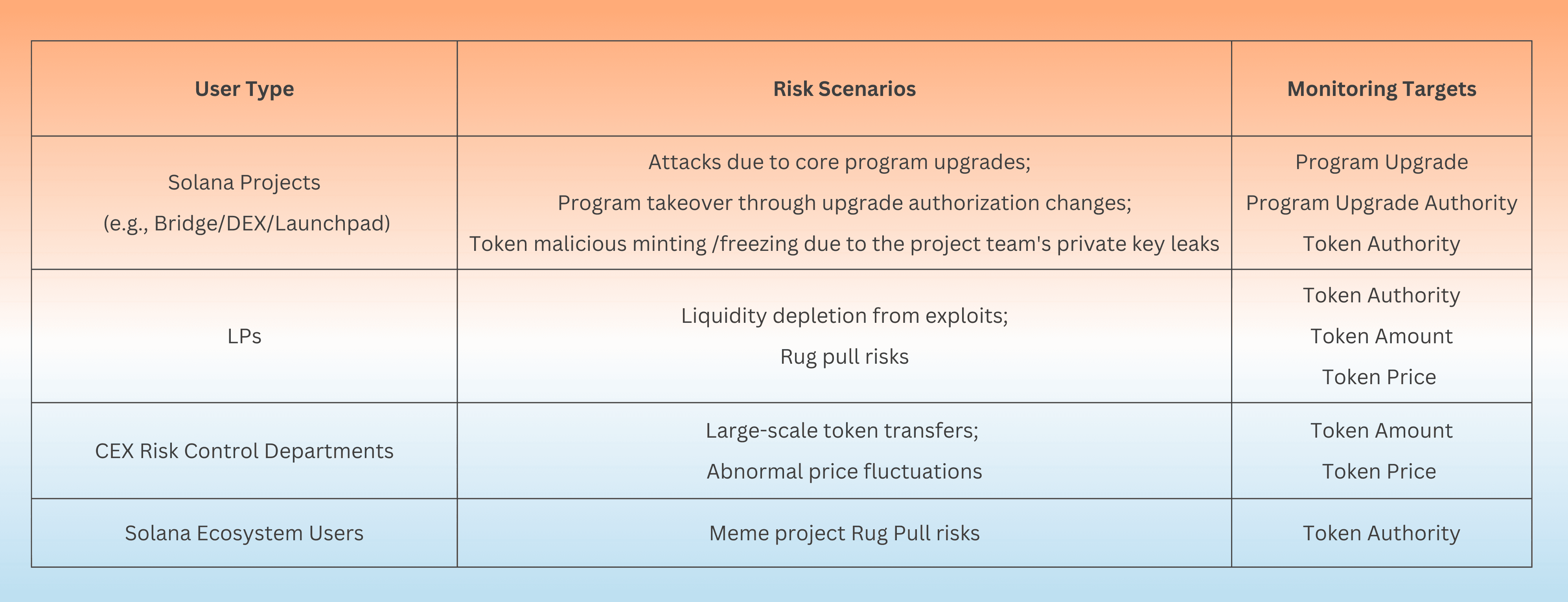

Solana dApps向けの主な監視機能は以下の通りです:

- オペレーショナルリスクアラート: プログラムのアップグレード、権限の変更、その他セキュリティの脆弱性や不正アクセスの兆候となる重要なオペレーショナルイベントについて、即時の通知を受け取れます。

- セキュリティリスクアラート: トークン量の不審な変動、異常な価格推移、または進行中の攻撃やエクスプロイト(悪用)を示す可能性のある異常な取引パターンについて、リアルタイムのアラートを受け取れます。

- 攻撃トランザクションの監視: Phalconの高度なエンジンは、既知の攻撃パターンや新たな脅威を継続的に監視し、悪意のあるアクティビティを早期に警告します。

- 柔軟な監視: Solanaスマートコントラクトに関連する重要な変数、機密イベント、特定の関数呼び出しに対して、カスタマイズされた監視ルールを設定できます。

- 専門家によるカスタムソリューション: 当社のセキュリティ専門家が、お客様のSolanaプロジェクト固有のアーキテクチャやリスクプロファイルに合わせたオーダーメイドの監視ソリューションを設計します。

画像:Phalconがカバーする包括的なリスクシナリオ。今回、Solanaにも対応しました。

画像:Phalconがカバーする包括的なリスクシナリオ。今回、Solanaにも対応しました。

2年以上にわたる社内運用の中で、BlockSecはホワイトハット・レスキューを通じて20件以上の攻撃を阻止し、2,000万ドル以上の潜在的な損失を防いできました。2024年のバックテストデータによると、Phalconは99.99%以上の攻撃を検出し、誤検知率は0.0001%未満という極めて低い水準を達成しています。この実績は、堅牢なブロックチェーンセキュリティを提供するPhalconの有効性を裏付けています。

現在、PhalconはEthereum (ETH)、BNB Smart Chain (BSC)、Solana、Arbitrum、Avalanche、Optimism、Manta、Mantle、Merlin、Base、Sei、Bitlayer、Core、BoBを含む、複数の主要なブロックチェーンネットワークに完全対応しています。24時間365日のリアルタイム監視、200以上の攻撃特性に基づいて定義された検知エンジン、そしてミリ秒単位の自動ブロック技術により、Phalconはプロジェクトチームが様々なセキュリティリスクに対して「受動的な対応 🔴」から「能動的な予防 🟢」へとシフトすることを支援します。

Phalcon Explorerによるトランザクションの可視化と解析

BlockSec PhalconのサポートツールであるPhalcon Explorerも、Solanaにおける強力なトランザクションの可視化および解析機能を強化しました。これは、複雑なSolana上のトランザクションを理解しようとする開発者や監査人にとって革新的なツールです。

Phalcon Explorerを使用することで、以下のことが可能になります:

- トランザクション詳細の可視化: Solanaトランザクション内の資金の流れ、残高の変化、関数呼び出しを明確かつ包括的に把握できます。

- アカウント関係の明確化: Solanaブロックチェーン上におけるアカウントとトークン保有の複雑なつながりを容易に理解できます。

- MEVトランザクションのタグ付け: 市場のダイナミクスや潜在的なエクスプロイトを理解するために不可欠な、Miner Extractable Value (MEV)アクティビティを特定・分析できます。

- アドレスのラベリング: 既知のエンティティ、スマートコントラクト、不審な関係者を迅速に特定するために、ラベル付けされたアドレスを活用できます。

- 開発者の支援: 開発者が自身のSolanaスマートコントラクトやプロトコルをデバッグ、監査、分析するための直感的なインターフェースを提供します。

ぜひこちらのSolanaトランザクションの例でお試しください。この機能は、インシデント発生後の分析、セキュリティ監査、そしてオンチェーンアクティビティの全体的な理解において非常に価値があります。

能動的なSolanaセキュリティ:検知を超えた予防へ

BlockSec Phalconは、業界唯一の自動化された攻撃監視・ブロックプラットフォームです。高度な攻撃検知、カスタマイズ可能な監視ルール、自動応答機能を備えています。これにより、攻撃だけでなく、運用上、対話上、財務上のリスクを正確に識別し迅速に遮断できるため、Solanaセキュリティにおいて不可欠なツールとなります。

- 早期かつ正確な検知: Phalconはすべてのメモリプールとオンチェーンのトランザクションをスキャンし、悪意のある動作を正確に特定します。DeFiのセマンティクスとAIアルゴリズムを組み合わせることで、誤検知率をほぼゼロにまで低減し、ノイズの中に重要なアラートが埋もれることを防ぎます。この能動的なアプローチは、効果的なブロックチェーンセキュリティの鍵です。

- マルチシグ対応の自動応答: Phalconは攻撃を検知するだけでなく、リアルタイムで積極的にブロックします。ユーザーが定義したアクションに基づき、マルチシグウォレットとも連携して攻撃を自動的に遮断するため、手動介入なしで24時間365日の予防的なセキュリティ保護が可能です。これは、高速で進行するエクスプロイトによる被害を最小限に抑えるために重要です。

- 簡素かつ柔軟な設定: Solanaアドレスをインポートするだけで、システムが自動的に初期監視設定を完了させ、多様な監視テンプレートを提供します。また、ユーザーは自身のSolana dApps特有の複雑でユニークなシナリオに対応するため、ルールを組み合わせてカスタマイズすることも可能です。

プロジェクトの立ち上げ後のセキュリティに懸念がある場合、あるいは既存のSolanaセキュリティ体制を強化したいとお考えの場合は、Phalconの製品デモをぜひご予約ください。弊社のセキュリティ専門家と直接対話でき、無料トライアルにもお申し込みいただけます。ブロックチェーン界隈で絶えず存在する脅威から、Phalconがどのようにプロトコルを保護するかを直接ご体験ください。

ウェブサイト: https://blocksec.com/phalcon