プロトコルのセキュリティはコードの監査を超える

今日、コード監査は業界標準となり、大半のプロトコルは稼働前に監査を受けている。しかし、なぜハッカーは毎年何十億ドルものお金を盗み、頻繁に成功するのでしょうか?

セキュリティ・インシデント・ダッシュボードによると、2023年1月から現在までに146件の大規模な攻撃インシデントがあり、その結果、資産損失は合計で10億ドルを超えている。例えば、オイラー・ファイナンス事件(2億ドルの損失)、カーブ事件(6000万ドルの損失)、KyberSwap事件(4600万ドルの損失)、最近のPolterfinance攻撃(870万ドルの損失)などがある。注目すべきことに、これらのプロトコルの大半は、有名企業が実施したコード監査に合格していた。

https://blocksec-static-resources.s3.us-east-1.amazonaws.com/assets/frontend/blocksec-strapi-online/picture1_5c209a7b13.jpg

**プロトコルが監査に合格し、既知の脆弱性が修正されたとしても、セキュリティ・リスクに直面する可能性があります。バグ修正、小規模なアップグレード、パラメータ調整中に、プロトコル・チームが不注意に新しい攻撃ベクトルを導入する可能性があります。

さらに、ブロックチェーンのオープンソースの性質、匿名性、フラッシュローンの仕組みは、ハッカーが脆弱性を悪用することを容易にし、莫大な利益を得るチャンスが彼らに強い動機を与える。プロトコルは透明であり、攻撃者は隠れたままであるため、これらの進化する脅威に対する防御は非常に困難である。プロジェクトチームによっては、攻撃後に損害を軽減するためにユーザーに補償を行うこともあるが、金銭的な損失は回復できても、一度失った信頼を回復するのははるかに難しい。

残念なことに、プロトコルは長い間、セキュリティを確保するためのコード監査に主眼を置いており、同じように重要な分野であるセキュリティ監視とローンチ後の自動応答を見落としていることが多い。BlockSec Phalconはこのギャップを埋めるように設計されています。

BlockSec Phalconとは?

BlockSec Phalconはプロトコルのために設計されたセキュリティ監視・ブロックシステムで、攻撃、運用、相互作用、財務リスクなどの主要な脅威をカバーします。

現在、いくつかのプロトコルは監視システムを構築したり購入したりしているかもしれませんが、それでも攻撃に直面したときに損失を被るのはなぜでしょうか?理由は2つある:

- 第一に、プロジェクト・チームは攻撃について時間内に知ることができなかったり、誤検知が頻発するためにアラートの正確性を検証する貴重な時間を浪費したりする可能性がある。一方、ハッカーはすでに複数の攻撃トランザクションを完了している可能性がある。

- 第二に、プロジェクト・チームが攻撃を素早く検知して対策を講じたとしても、ハッカーと同じ速さで対応できないことが多い。多くのプロトコルはマルチシグ・ウォレットに依存しており、複数の承認が必要なため、手作業による対応はさらに遅くなる。

**BlockSec Phalconは、この2つの重要な課題に対処するための実用的で実証済みのソリューションを提供します。

- 正確な検知**:BlockSec Phalconは、200を超える明確に定義された攻撃特性を使用して、トランザクションが攻撃であるかどうかを識別します。

- 攻撃遮断機能**:BlockSec Phalconはメンプールの段階でトランザクションを継続的に監視します。攻撃トランザクションを検出すると、システムは即座にユーザーに警告を発し、自動的に応答トランザクションを開始し、これらのシステム生成トランザクションが攻撃前に処理されるようにガスビッディング戦略を採用します。これにより、ハッカー攻撃を効果的にブロックし、損失ゼロを達成する。さらに、このプラットフォームはEOAとマルチシグウォレットの両方をサポートしているため、Safe{Wallet}を使用するプロジェクトは自動的に攻撃に対抗することができます。

BlockSec Phalcon 2.0:プロトコルに合わせたセキュリティ・ソリューション

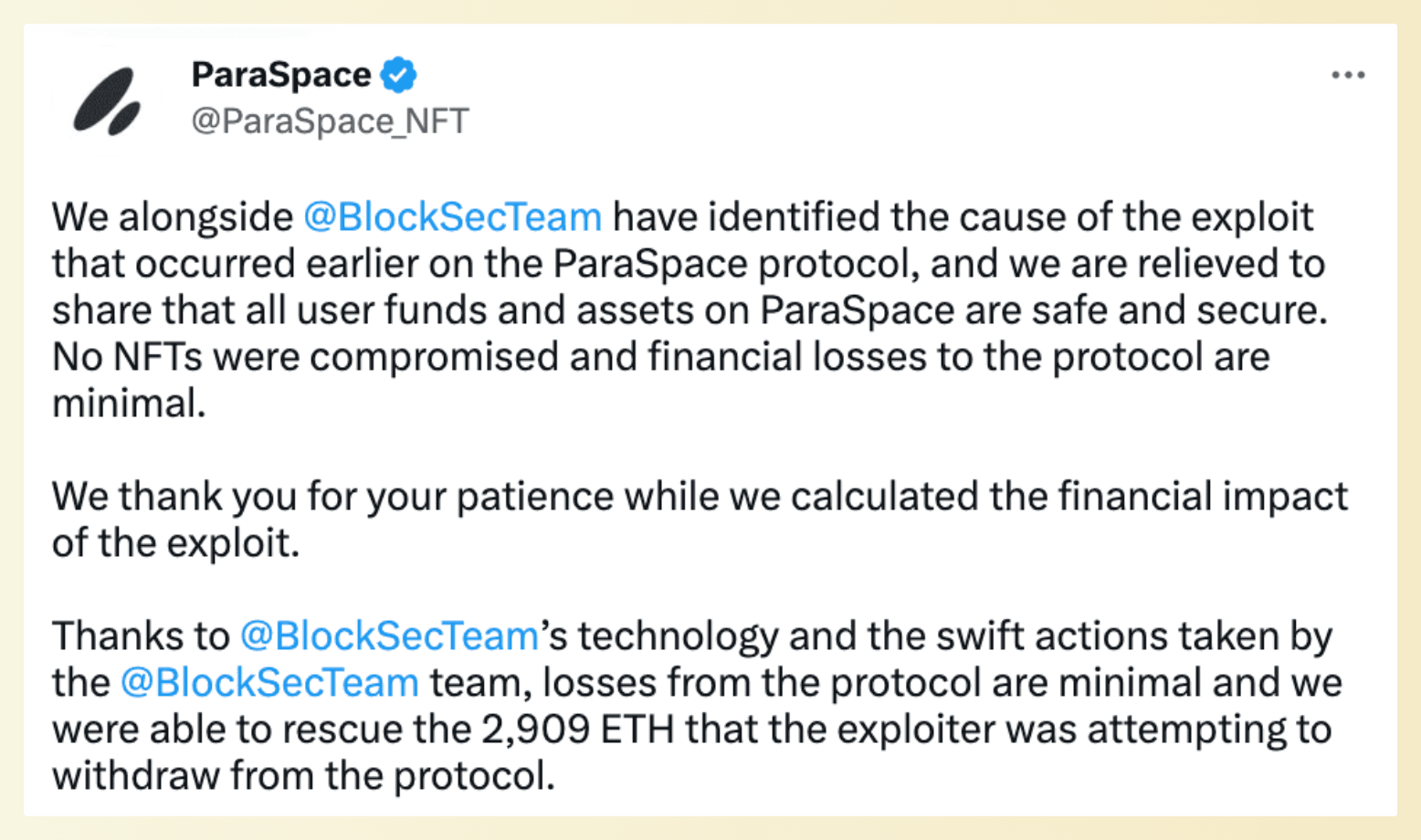

BlockSecが発表したこの攻撃遮断システムは、リリースされる2年前から社内で稼働しており、ホワイトハット・レスキューによって20を超える攻撃の遮断に成功し、プロジェクトチームが2000万ドル以上の潜在的な損失を回復するのに役立ちました。攻撃ブロックの実績がある最初で唯一のセキュリティ製品であり、複数のハッキング攻撃をブロックすることに成功している。

"攻撃を検知しても、プロジェクト・チームに迅速に連絡できないことがよくありました。そこで私たちは、攻撃を自動的に防ぐ機能をプロジェクト・チームに直接提供できないかと考えました。これがBlockSec Phalconを開発した動機です。

「今回のメジャーアップグレードでは、プロトコルが直面する攻撃、運用、相互作用、財務リスクに対応するためにシステム全体を再設計し、本番稼動後にプロトコルが遭遇する可能性のあるセキュリティリスクの大部分をカバーできるようになりました。さらに、システム設定の利便性と柔軟性をさらに最適化しました。ユーザーはアドレスをインポートするだけで、ワンクリックでモニタリング設定を完了できるようになり、非常に便利になりました。

我々はBlockSecの大ファンで、BlockSecの設立から各製品の使用まで深く関わってきました。BlockSec Phalconは非常に優れたセキュリティツールで、Bybitがオンチェーン追跡とWeb3契約のセキュリティ監視を実現するのに役立っています。今後もBlockSecとの協力関係を深めていくつもりです。"

今すぐ始める

BlockSec Phalconは招待制のSaaSプラットフォームで、招待されたユーザーのみがアクセスできます。

興味のあるユーザーは、デモの予約をして、製品の機能について詳しく知り、カスタマイズされたセキュリティ・ソリューションについてセキュリティ専門家と直接話す機会を持つことができます。

デモを予約するhttps://calendly.com/blocksec/phalcon-demo

さらに詳しくhttps://blocksec.com/phalcon

BlockSecについて

BlockSec はフルスタックの Web3 セキュリティ・サービス・プロバイダーです。BlockSecは、Web3の普及を促進するため、Web3のセキュリティとユーザビリティの向上に取り組んでいます。この目的のため、BlockSecはスマートコントラクトとEVMチェーンのセキュリティ監査サービス、セキュリティ監視と攻撃ブロックのためのBlockSec Phalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、暗号世界で効率的にサーフィンするWeb3ビルダーのためのMetaSuitesエクステンションを提供しています。

現在までに、同社はUniswap Foundation、Compound、Forta、PancakeSwapなど300社以上のクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなど著名な投資家から2回の資金調達ラウンドで数千万米ドルを得ている。

公式ウェブサイトhttps://blocksec.com/

公式ツイッターアカウントhttps://twitter.com/BlockSecTeam