プロトコルのセキュリティはコード監査だけでは不十分

今日、コード監査は業界標準となっており、大多数のプロトコルがリリース前に監査を受けています。しかし、なぜハッカーは依然として成功を収め、毎年数十億ドルもの資産を盗み出しているのでしょうか?その答えは、プロトコルセキュリティを取り巻く環境の変化にあります。現代のセキュリティには、展開前のチェック以上の対策が求められています。

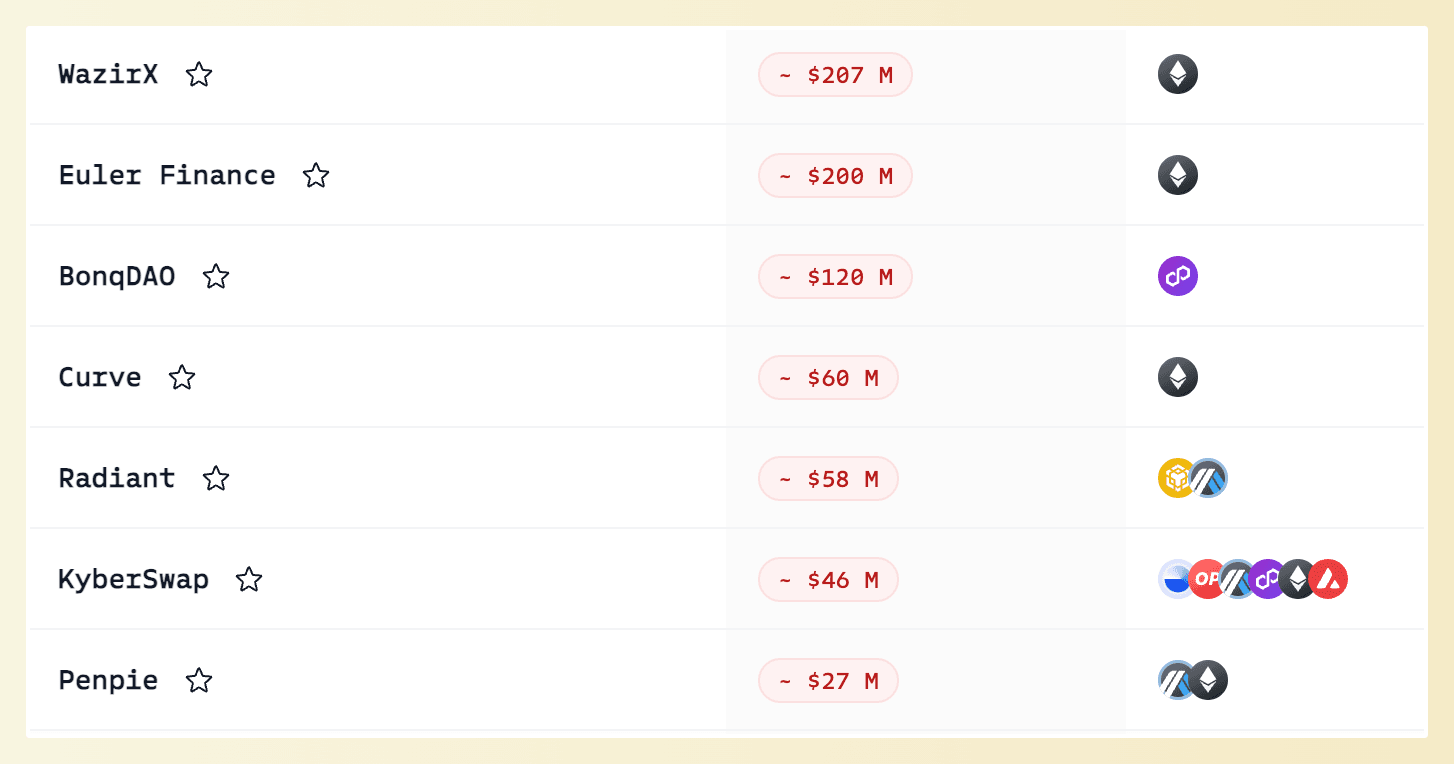

BlockSec セキュリティインシデントダッシュボードによると、2023年1月から現在までに146件の重大な攻撃インシデントが発生しており、資産の損失額は合計で10億ドルを超えています。Euler Financeインシデント(2億ドルの損失)、Curveインシデント(6,000万ドルの損失)、KyberSwapインシデント(4,600万ドルの損失)、そして最近のPolterfinance攻撃(870万ドルの損失)などがその例です。注目すべきは、これらのプロトコルの大部分が、著名な企業によるコード監査を通過していたという事実です。

たとえプロトコルが監査を通過し、既知の脆弱性を修正していたとしても、依然として深刻なセキュリティリスクに直面する可能性があります。 まだゼロデイ脆弱性が潜んでいる可能性があり、バグ修正や小規模なアップグレード、パラメータ調整の過程で、開発チームが意図せず新たな攻撃ベクトルを導入してしまうかもしれません。また、外部依存関係が新たなリスクをもたらすことや、コンパイラに関連する見落としが攻撃につながることもあります。

さらに、ブロックチェーンのオープンソース性、匿名性、フラッシュローンメカニズムはハッカーの脆弱性悪用を容易にしており、巨額の利益を得られる可能性が彼らの強い動機付けとなっています。プロトコルには透明性がある一方で攻撃者の正体は隠されているため、進化する脅威に対策することは非常に困難です。攻撃後に被害を軽減するためにユーザーへの補償を行うプロジェクトチームもありますが、経済的損失は回復できても、一度失われた信頼を再構築することは非常に困難です。

不幸なことに、プロトコルは長い間セキュリティ確保のためにコード監査を重視するあまり、同様に重要なローンチ後のセキュリティ監視と自動対応という領域を見過ごしてきました。まさにこのギャップを埋めるために設計されたのが、強力なハッキング防止機能を提供する BlockSec Phalcon 2.0 です。

BlockSec Phalconとは何か、なぜリアルタイムの攻撃遮断が不可欠なのか

BlockSec Phalconは、プロトコル向けに特別に設計された最先端のセキュリティ監視・攻撃遮断システムです。攻撃、操作、対話、財務上のリスクなど、プロトコルがリリース後に直面する可能性のある大半の脅威をカバーしています。 これは Web3セキュリティのための包括的なソリューションです。

現在、監視システムを構築または導入しているプロトコルもありますが、なぜ攻撃に直面した際に損失を出してしまうのでしょうか?その理由は2つあります。

- 第一に、プロジェクトチームが攻撃を迅速に把握できなかったり、誤検知(偽陽性)が頻発するためにアラートの正確性を検証する貴重な時間を浪費してしまったりする可能性があることです。その間に、ハッカーは既に複数の攻撃トランザクションを完了させてしまうかもしれません。

- 第二に、プロジェクトチームが攻撃を素早く検出し対策を講じたとしても、多くの場合はハッカーほどの迅速な対応は不可能です。多くのプロトコルはマルチシグウォレットに依存しており、手動対応には複数の承認が必要となるため、攻撃の遮断を効果的に行うことはほぼ不可能です。

BlockSec Phalconは、これらの2つの重大な課題に対処するための実用的で実績のあるソリューションを提供し、真のハッキング防止を実現します。

- 正確な検出: BlockSec Phalconは、200以上の明確に定義された攻撃特性を使用して、トランザクションが攻撃であるかどうかを特定します。これにより、攻撃を見逃すことなく、かつ誤検知をほぼゼロに抑えてチームの混乱を回避します。この精度は、効果的なセキュリティ監視に不可欠です。

- 攻撃遮断機能: BlockSec Phalconは、メンプール(mempool)段階でトランザクションを継続的に監視します。攻撃トランザクションを検出すると、システムは即座にユーザーに警告を発し、自動的にレスポンス用のトランザクションを開始します。また、ガス価格競争(Gas-bidding)戦略を用いることで、システム生成されたトランザクションが攻撃よりも先に処理されることを保証します。これにより、ハッカーの攻撃を効果的に遮断し、損失ゼロを実現します。さらに、このプラットフォームはEOAおよびマルチシグウォレットの両方に対応しており、Safe{Wallet}を使用するプロジェクトが自動的に攻撃に対抗することを可能にし、メンプールセキュリティのリーダーとしての地位を確立しています。

BlockSec Phalconでプロトコルを保護しましょう

監査で不合格になるのを待つ必要はありません。リアルタイムのセキュリティ監視と攻撃遮断を導入し、資産を保護してください。BlockSec Phalconがどのように比類なき保護を提供できるかをご覧ください。

Phalconの詳細はこちらBlockSec Phalcon 2.0:プロトコル向けにカスタマイズされたセキュリティソリューション

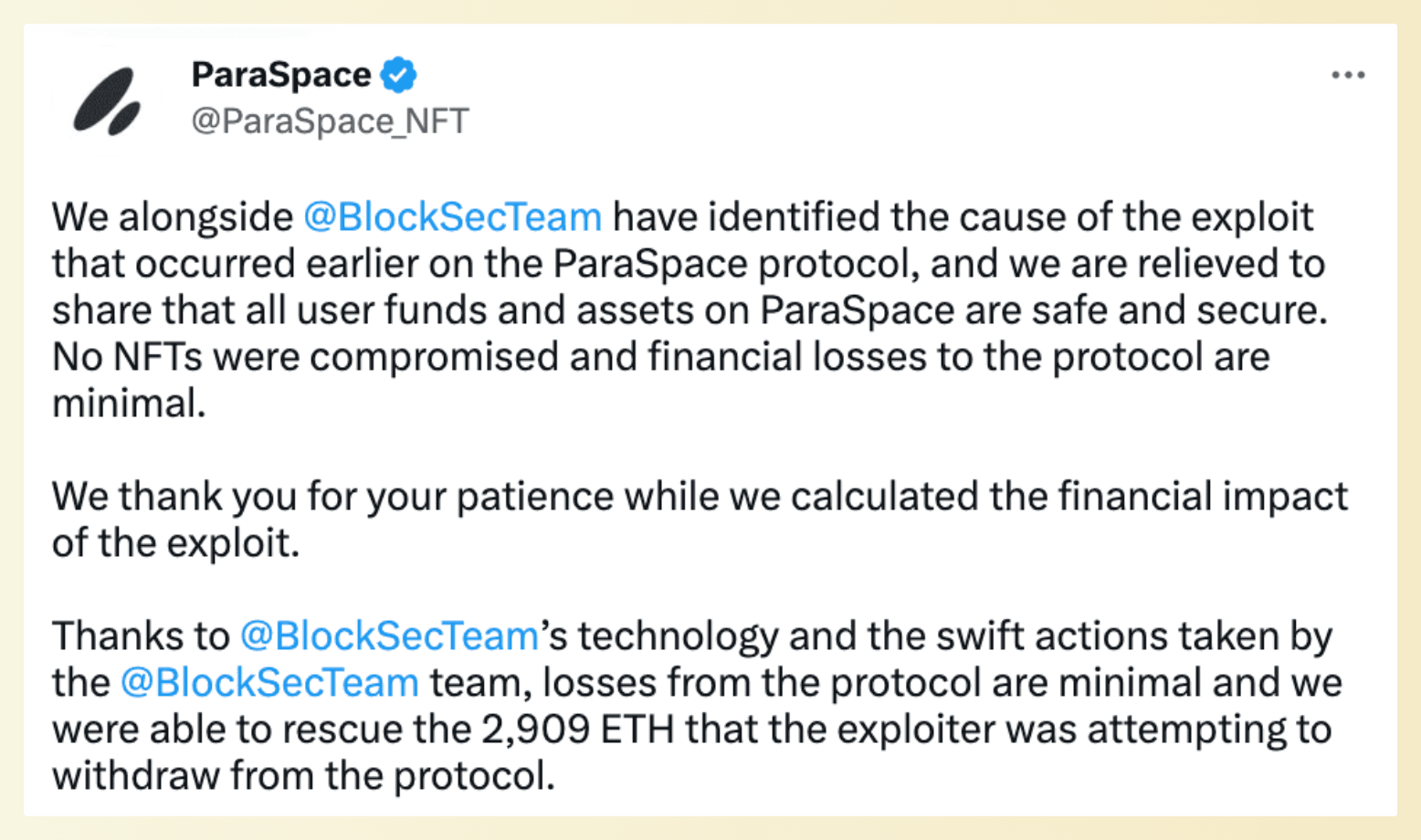

BlockSecが立ち上げたこの高度な攻撃遮断システムは、リリース前に2年間内部で運用されており、ホワイトハットによる救済を通じて20件以上の攻撃を阻止し、プロジェクトチームが2,000万ドル以上の潜在的な損失を回復することに貢献してきました。これはハッキング防止の実績を持つ初かつ唯一のセキュリティ製品であり、複数のハッキングの試みを成功裏に遮断しています。

「多くの場合、攻撃を検知してもプロジェクトチームに迅速に連絡が取れないことがありました。そこで、プロジェクトチーム自身が自動的に攻撃を防ぐ能力を持てるようにしてはどうか?と考えました。これがBlockSec Phalcon開発の動機です」と、BlockSecのCEOであるAndy Zhouは述べています。

「今回のメジャーアップグレードにより、BlockSec Phalcon 2.0はプロトコルが直面する攻撃、操作、対話、財務上のリスクをカバーできるように再設計され、ローンチ後にプロトコルが遭遇する可能性のある大半のセキュリティリスクを網羅しました。さらに、システム構成の利便性と柔軟性も最適化しました。ユーザーはアドレスをインポートするだけでワンクリックで監視設定が完了し、非常に便利です。また、複雑なシナリオに合わせて監視ルールをカスタマイズすることも可能です」とAndy Zhouは付け加えました。

Bybitの最高リスク責任者(Head of Risk)であるDavid Zong氏は次のように述べています。「私たちはBlockSecの熱心なファンであり、BlockSecの設立当初から各製品の利用に至るまで深く関わってきました。BlockSec Phalconは、Bybitのオンチェーン追跡とWeb3コントラクトのセキュリティ監視を実現する非常に優れたセキュリティツールです。今後もBlockSecとより多くの協力関係を築いていきます」

BlockSec Phalcon 2.0 は、スマートコントラクトセキュリティにおける大きな一歩前進を象徴しています。プロジェクトとユーザーの資産を守るためにセキュリティソリューションを絶えず改善することが、BlockSecの最優先事項です。私たちはコードの安全性だけでなく、信頼とイノベーションを守ることにも尽力しています。プロトコルのライフサイクル全体を通してセキュリティを確保することで、私たちはWeb3の世界で勇敢に前進するすべてのユーザーの夢を守ります。

Web3セキュリティ向上のためにBlockSec Phalcon 2.0を始めましょう

BlockSec Phalconは招待制のSaaSプラットフォームであり、招待されたユーザーのみがアクセス可能です。この排他性により、パートナーに対して個別のサポートと最大限の有効性を保証しています。

興味のあるユーザーは、デモを予約して製品の機能について詳しく学び、セキュリティ専門家と直接話をすることで、それぞれの特定のニーズに合わせたセキュリティソリューションについて相談することが可能です。

デモの予約: https://calendly.com/blocksec/phalcon-demo

詳細はこちら: https://blocksec.com/phalcon

BlockSec Phalcon 2.0のデモを予約する

次のレベルのプロトコルセキュリティを体験する準備はできていますか?専門家によるパーソナライズされたデモを予約して、BlockSec Phalcon 2.0の実際の動作を確認し、貴方のセキュリティ要件についてご相談ください。

今すぐデモを予約BlockSecについて

BlockSecはフルスタックのWeb3セキュリティサービスプロバイダーです。当社は、Web3の本格的な普及を促進するために、発展途上にあるWeb3世界のセキュリティと利便性の向上に取り組んでいます。そのために、スマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ監視と攻撃遮断のための「BlockSec Phalcon」プラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、そして暗号資産の世界を効率的に航海するためのMetaSuites拡張機能を提供しています。

現在までに、当社はUniswap Foundation、Compound、Forta、PancakeSwapなど300を超えるクライアントにサービスを提供しており、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から2ラウンドで数千万米ドルの資金を調達しています。

公式サイト: https://blocksec.com/

公式Twitterアカウント: https://twitter.com/BlockSecTeam