Blockscout ブロックチェーンエクスプローラーは、MetaSuites のアドレスラベル (Ethereum、Polygon、Gnosis、Optimism、Base) および GPT搭載トランザクション説明 (Ethereum) 機能を統合し、さらに Phalcon Explorer へのクイックアクセスも追加しました。

アドレスラベル

ブロックチェーンエクスプローラーでアドレスを表す複雑なコード文字列をナビゲートする際、どのようにすれば価値ある情報を効果的に抽出できるでしょうか?

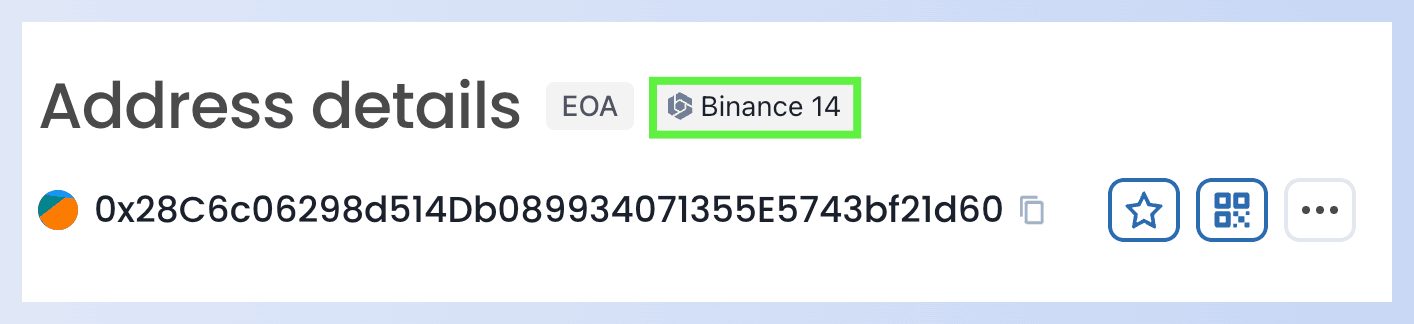

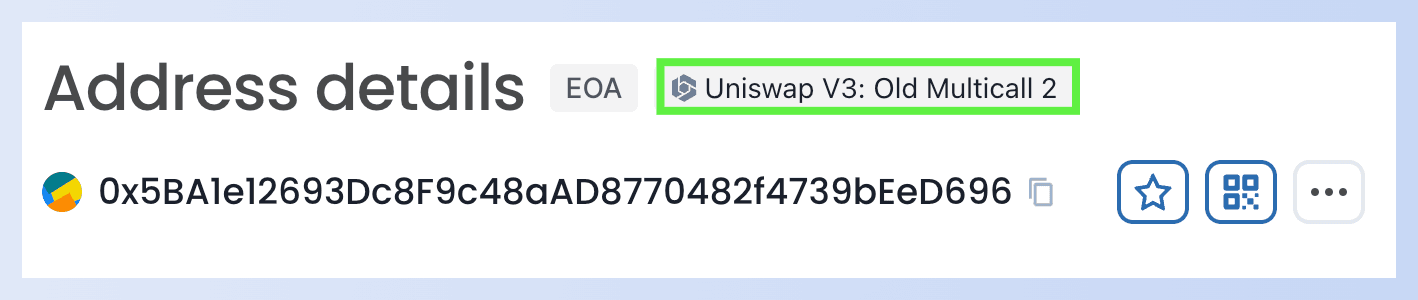

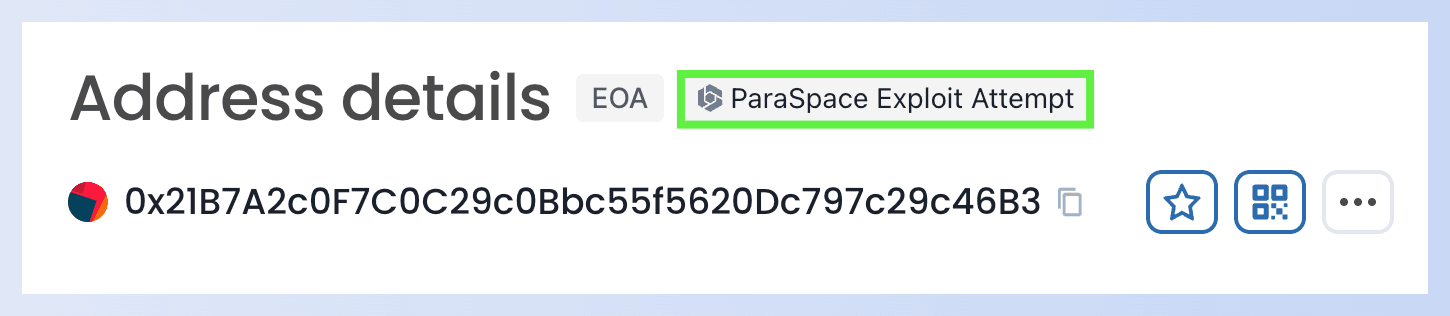

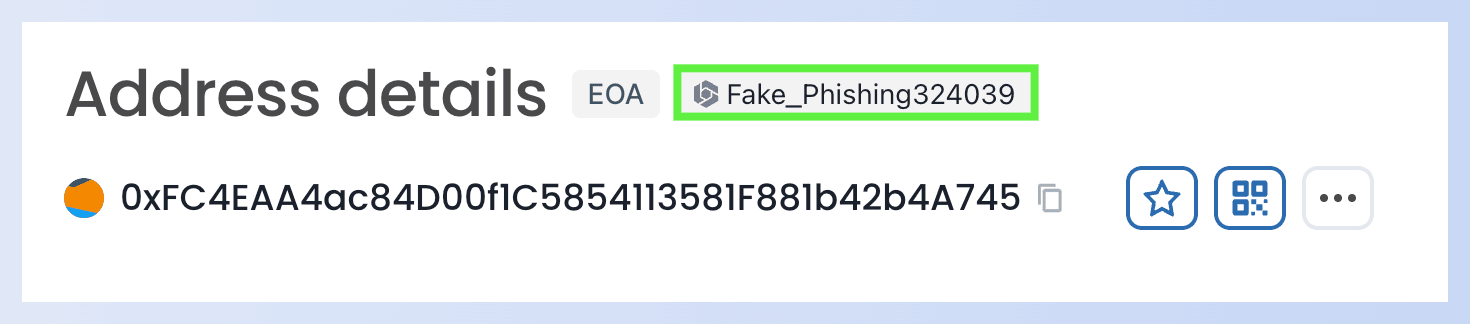

MetaSuitesは、深い技術的知識と長年のデータ収集の努力により、3億件以上のアドレスにラベル付けされた、20以上の主要パブリックブロックチェーンを網羅する広範なデータベースを開発しました。MetaSuitesによって、Blockscoutユーザーは以下のような様々なアドレスを簡単に識別できます。

- 取引所の入出金アドレス

- プロジェクトアドレス(例:DeFiおよびNFTプロジェクトアドレス)

- ホワイトハッカーアドレスおよびブラックハッカーアドレス

- スキャマーアドレス

これにより、DYOR(Do Your Own Research)プロセスが効率化され、ユーザーは関係するエンティティをより深く理解できるようになります。

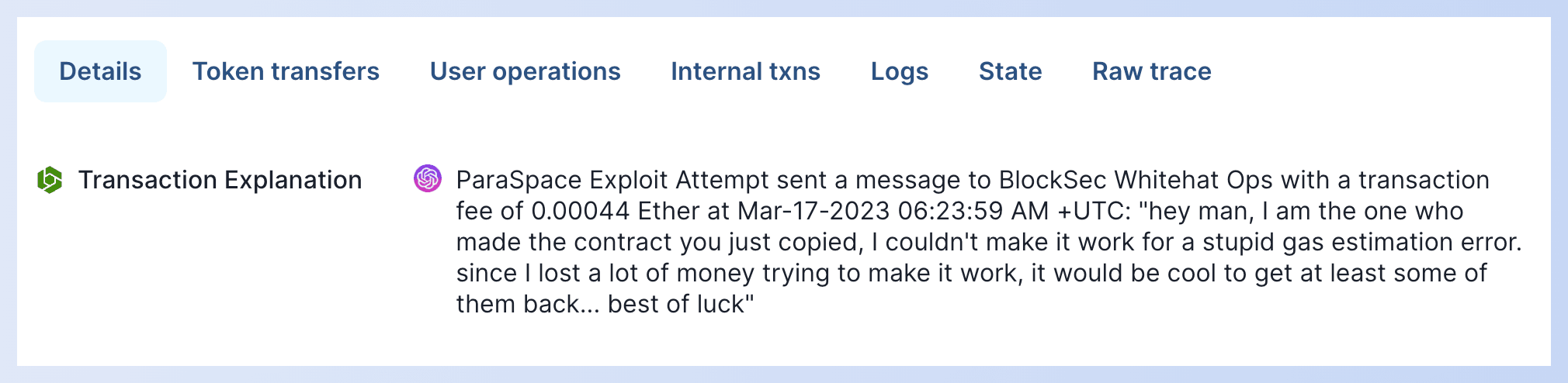

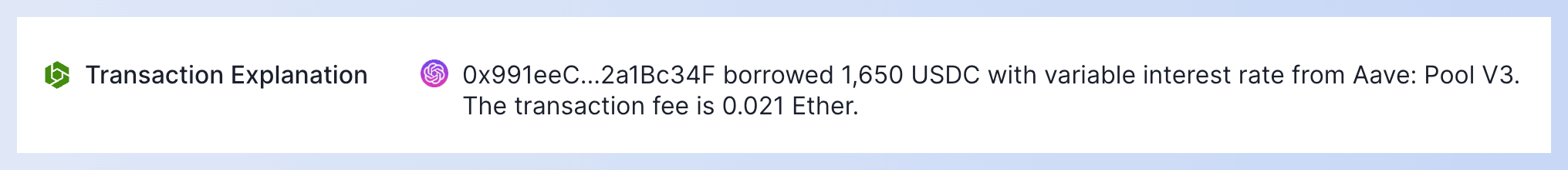

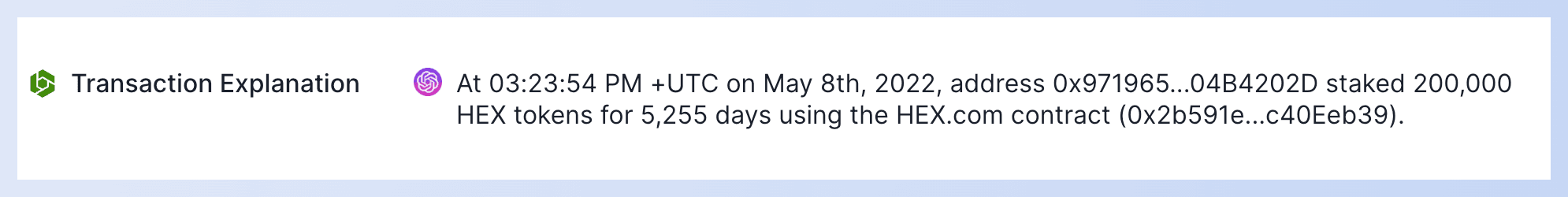

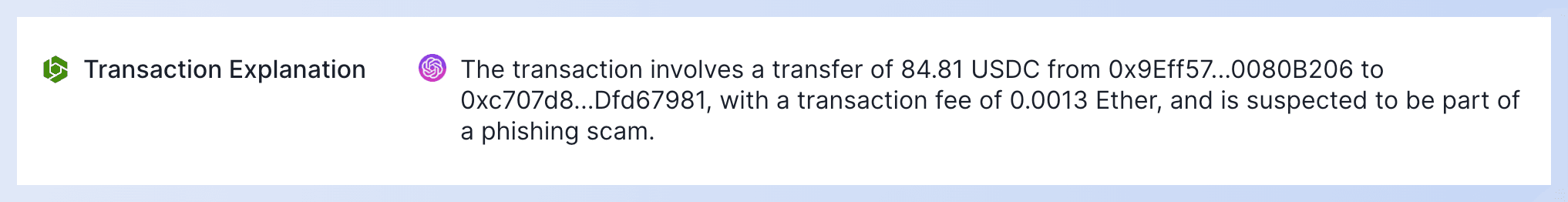

GPT搭載トランザクション説明

DeFiの成長に伴い、オンチェーントランザクションは従来の記帳を超え、複雑なスマートコントラクト実行を含むようになり、一般ユーザーがトランザクションを理解することがますます困難になっています。例えば:

- 過去のトランザクションの理解の難しさから、取引相手の調査はしばしば徒労に終わります。

- ブロックチェーンエクスプローラーで盗難資金を調査しても、何が起こったのか理解できない場合があります。

GPTを搭載したMetaSuitesは、分かりやすい自然言語での説明を通じて、ユーザーがトランザクションを理解するのを支援します。

これらのトランザクションを試してみてください:1、2、3、4

- 1:オンチェーンメッセージ

- 2:借り入れ

- 3:ステーキング

- 4:フィッシング詐欺

トランザクション説明機能により、Blockscoutユーザーはトランザクションで何が起こったのかを簡単に理解できるようになります。いつ、どのアドレスが別のアドレスとどのようなアクションを行ったのか、さらには疑わしいトランザクションやフィッシング詐欺に関する洞察を得ることもできます。

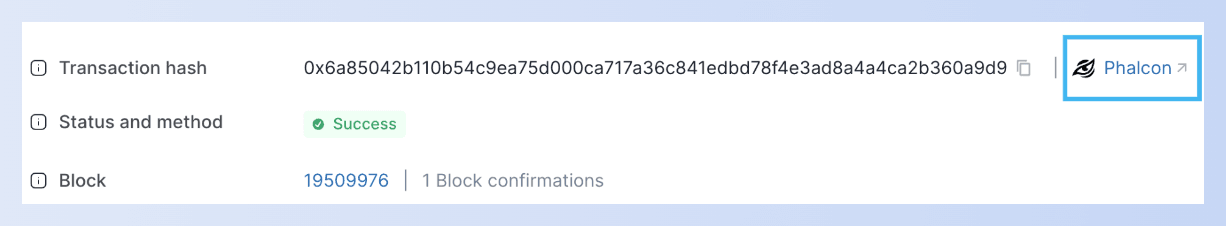

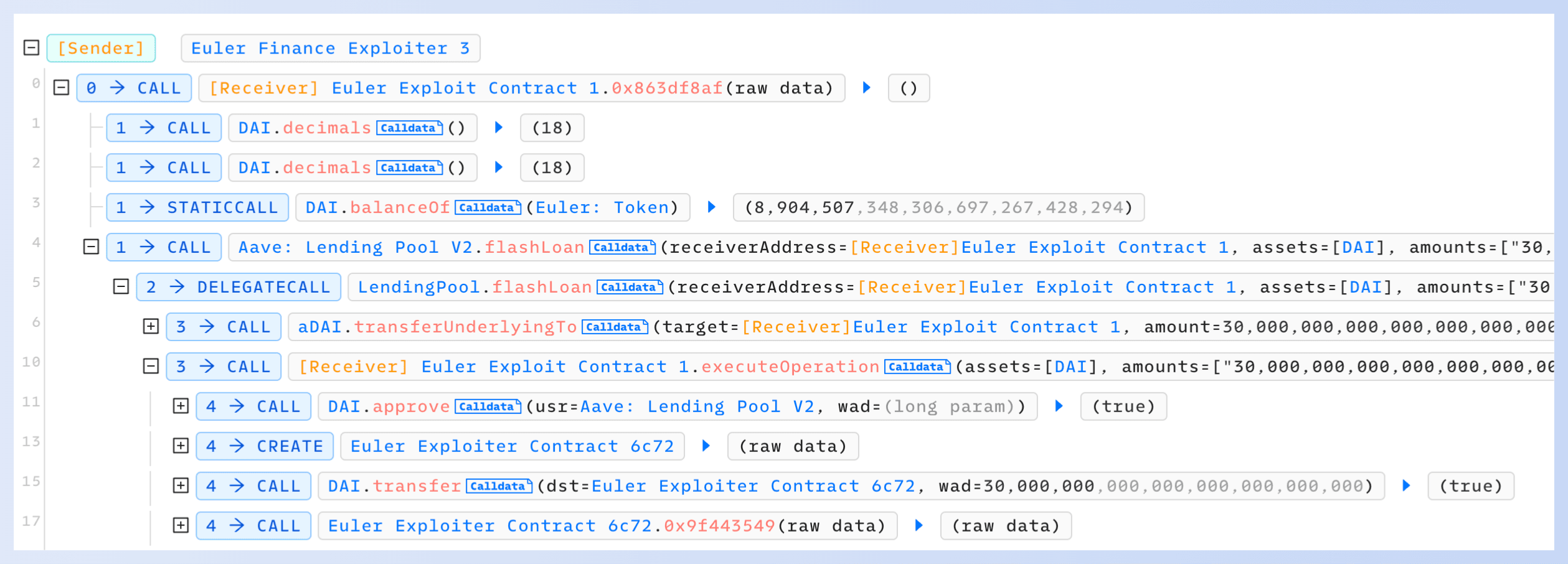

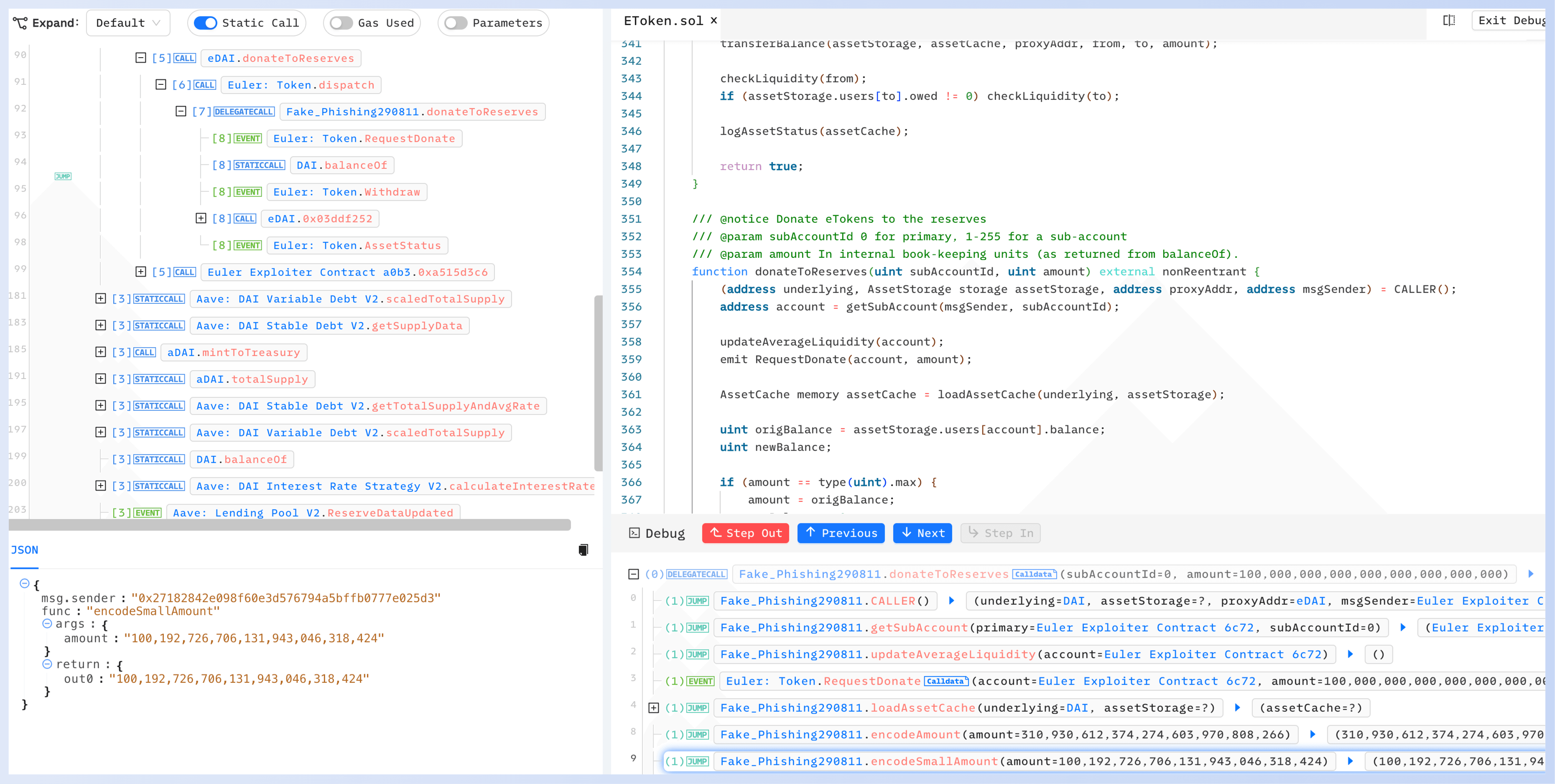

Phalcon Explorer クイックアクセス

BlockscoutはPhalcon Explorerへのクイックアクセスを統合しました。これにより、Blockscoutユーザーはトランザクションの視覚化ツールを直接利用できるため、ユーザーエクスペリエンスが向上します。

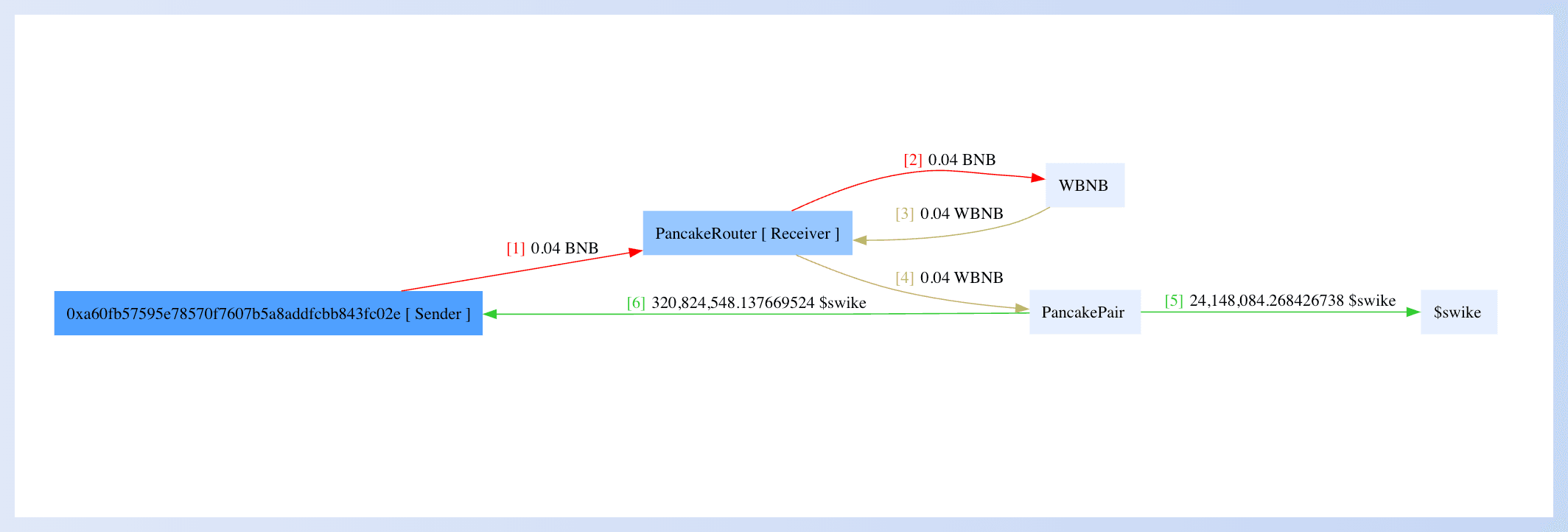

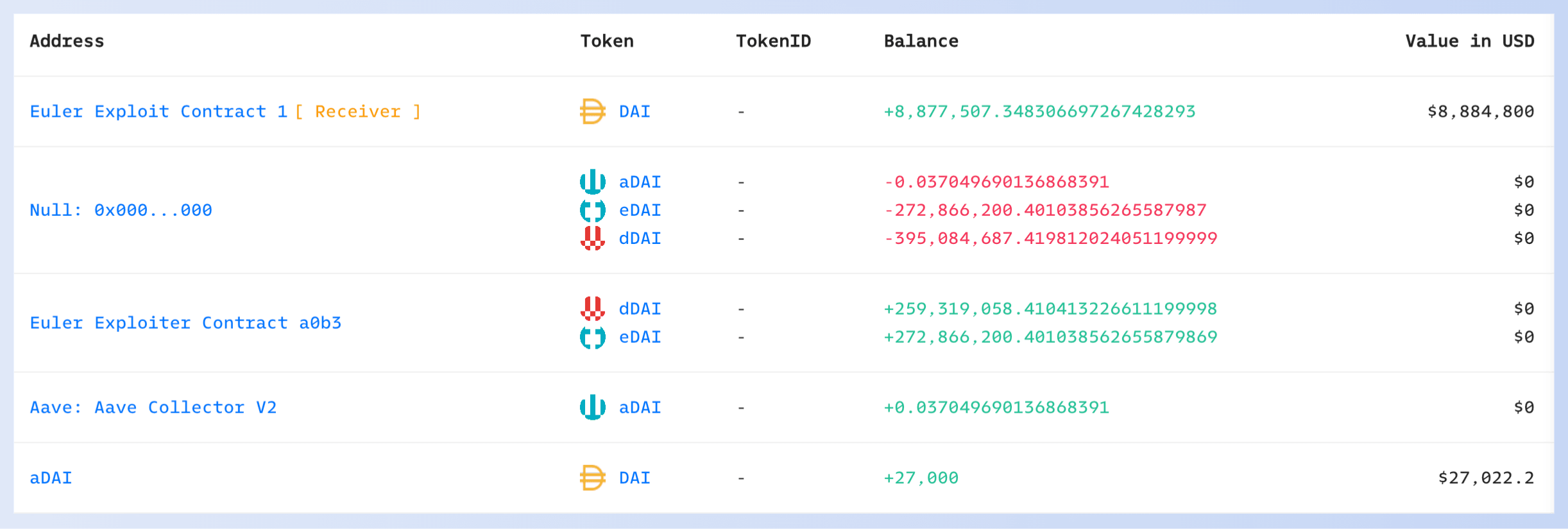

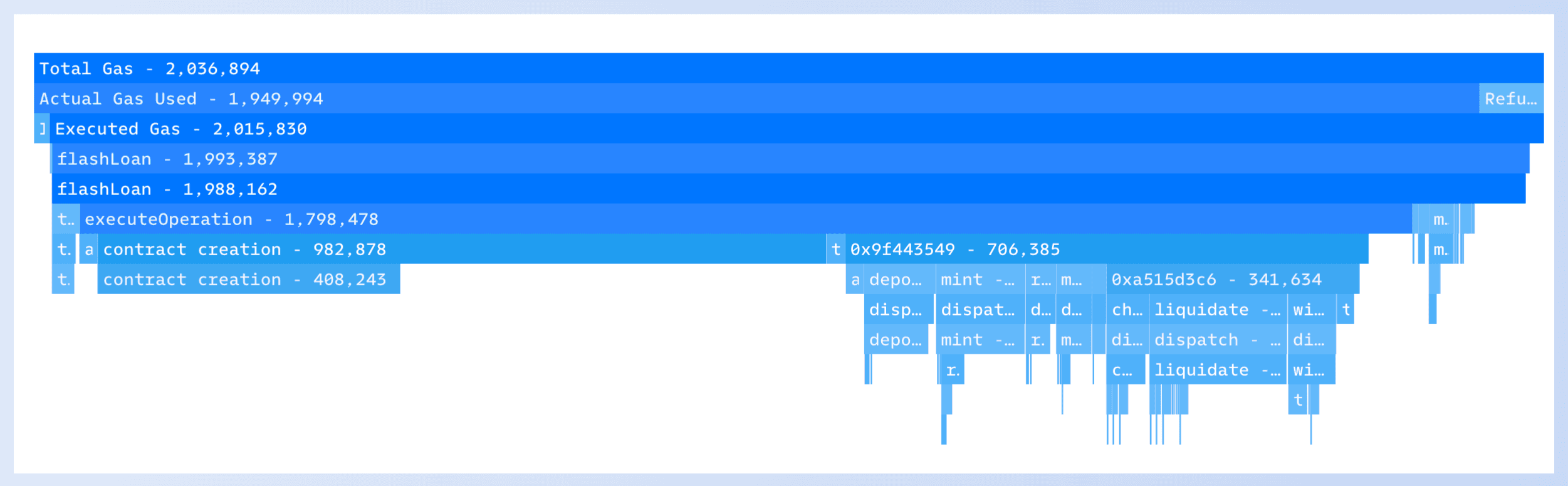

Phalcon Explorerは、基本的なトランザクション情報に加え、以下の追加の詳細を視覚的に示します。

- ファンドフロー

- 残高変更

- ガスプロファイラー

- 状態変更

- 呼び出しフロー

ユーザーは、呼び出しフローセクションでワンクリックでマルチスクリーンデバッグモードに切り替えることもできます。

さらに、Phalcon Explorerは任意のブロック高および位置でのトランザクションシミュレーションをサポートしており、ユーザーは実行結果を事前にプレビューできます。

Phalcon Explorerのクイックアクセス機能の導入は、トレーダー、開発者、セキュリティ研究者が複雑なトランザクション分析、デバッグ、シミュレーションを行うための要件を満たします。

結論

この協力により、Blockscoutユーザーは詳細で洞察に富んだアドレスとトランザクション情報を提供され、分析プロセスが合理化され、よりスマートで安全な取引決定が可能になると確信しています。

これらの新機能をBlockscoutで今すぐお試しください!

Blockscoutについて

Blockscoutは、EVM互換チェーン向けのオープンソースブロックチェーンエクスプローラーとして、5年以上の実稼働経験を持っています。このエクスプローラーは、パブリックチェーン、プライベートチェーン、テストネット、およびその他の多くのネットワークに対して、信頼性が高く、カスタマイズ可能で、透明性の高いソリューションを提供します。分散化、透明性、コミュニティの推進に焦点を当て、Blockscoutは400以上のパブリックネットワークで選ばれるエクスプローラーです。

ウェブサイト: https://www.blockscout.com/

Twitter: https://twitter.com/blockscoutcom

MetaSuitesについて

MetaSuitesは、ファンドフローの生成、アドレスラベルの表示、ワンクリックでのデータダウンロード、トランザクションシミュレーション、ストレージとプロキシのアップグレードの表示など、20以上のユーティリティを10以上のブロックチェーンブラウザで提供するブラウザ拡張機能です。

ウェブサイト: https://blocksec.com/metasuites

Twitter: https://twitter.com/MetaDockTeam

Phalcon Explorerについて

Phalcon Explorerは、攻撃監視およびブロックプラットフォームであるPhalconのサポートツールです。この強力なトランザクションエクスプローラーは、DeFiコミュニティ向けに設計されています。呼び出しフロー、残高変更、トランザクションファンドフローに関する包括的なデータを提供し、トランザクションシミュレーションもサポートしています。これにより、開発者、セキュリティ研究者、トレーダーはトランザクションをより直感的に理解することができます。

ウェブサイト: https://blocksec.com/explorer

Twitter: https://twitter.com/Phalcon_xyz