はじめに:

急速に進化するブロックチェーン技術の領域において、セキュリティは依然として最重要事項です。Web3.0の採用が拡大し続けるにつれて、堅牢なセキュリティ対策の必要性がますます高まっています。これに対応するため、最先端の研究を行い、信頼性の高いセキュリティサービスを提供し、洞察力のあるツールを構築するBlockSecは、Intelligence On Chain(IOC)の全く新しいサービススイートである「AЯMRD」と正式に提携することに合意しました。

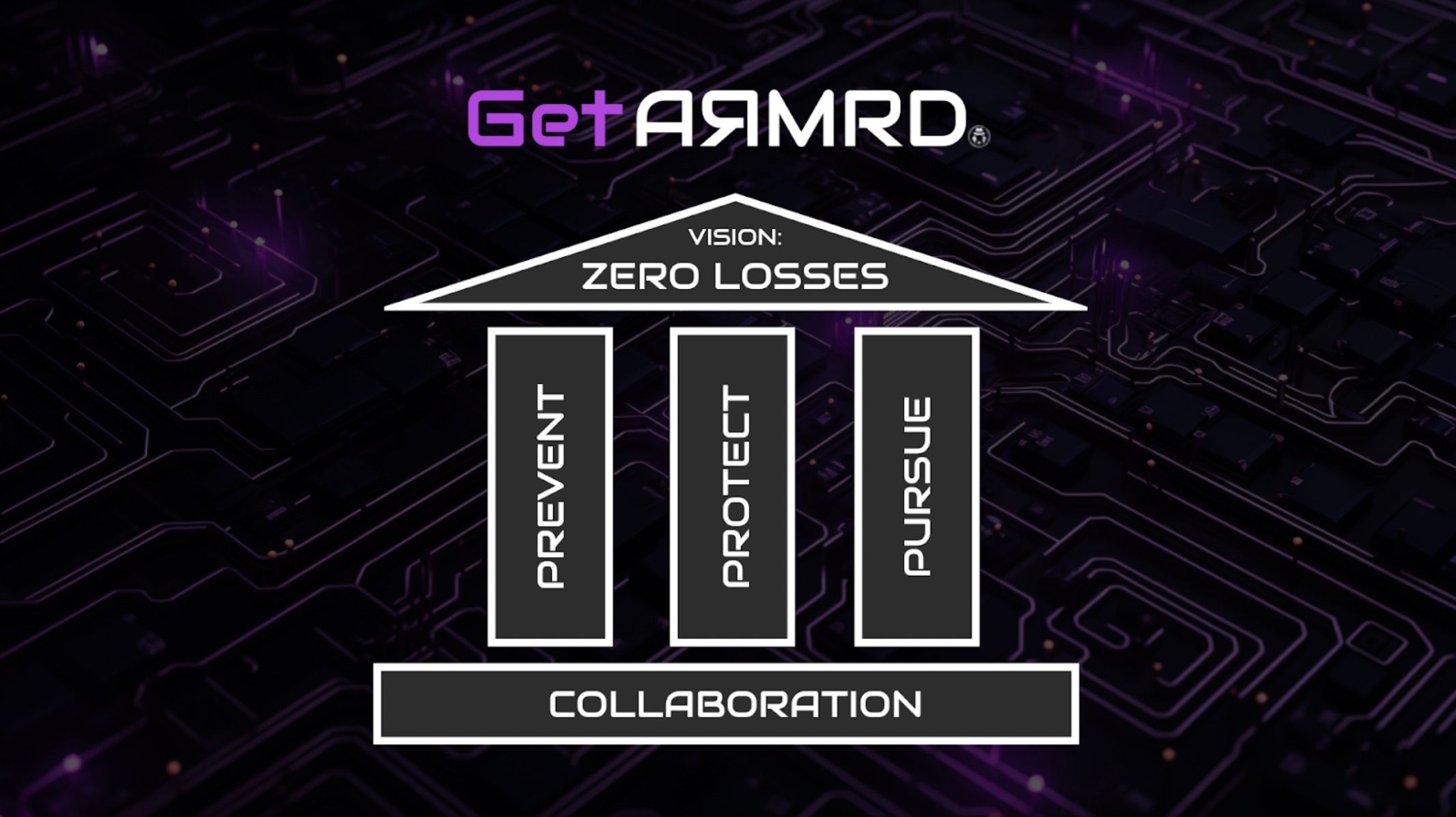

IOCは、新規および既存の暗号プロジェクトにエンドツーエンドのセキュリティを提供する包括的なサービススイートを提供することにより、AЯMRDを究極のWeb3.0ヘルプデスクとして位置づけています。

BlockSec、IOC、およびAЯMRDの協力は、分散型アプリケーションの基盤を強化するための重要な一歩となります。最先端のツールと高品質の監査サービスを活用することにより、このパートナーシップはブロックチェーン分野におけるセキュリティの新しい基準を設定し、Web3.0のためのより安全でセキュアな未来を保証することを目指しています。

パートナーシップ:

BlockSecは、IOCおよびAЯMRDと戦略的パートナーシップを締結し、AЯMRDエコシステム内で高度な監査サービスを提供し、革新的なツールを活用してセキュリティを強化します。この協力は、スマートコントラクトの設計段階とライブ段階の両方で攻撃を積極的に防止することにより、Web3.0空間をより安全にすることを目指しています。

BlockSecのスマートコントラクト監査サービスの活用:

BlockSecのスマートコントラクト監査サービスは、スマートコントラクトの保護において重要な役割を果たします。コードベースを徹底的にレビューし、脆弱性を特定することにより、BlockSecはスマートコントラクトが潜在的なエクスプロイトに対して耐性があることを保証します。このプロアクティブなアプローチは、分散型アプリケーション(DApps)の整合性を損なう可能性のあるセキュリティ侵害を防ぐために不可欠です。

Phalcon:最先端のセキュリティソリューション:

この協力の一環として、BlockSecはBlockSec PhalconをWeb3.0ヘルプデスクであるAЯMRDの一部として展開し、IOCがプロトコルの攻撃検出と自動防御をパッケージの一部として提供できるようにします。Phalconは、最新の技術を採用して、脅威が発生した際、およびブロックチェーン上で攻撃が確認される前に、潜在的な脅威を特定および軽減し、スマートコントラクトの脆弱性の影響を大幅に低減します。Phalconは、さらに多くの機能(AЯMRD内)と組み合わされ、サブスクリプションモデルを通じて利用可能になります。

IOCはMetaSleuthを排他的に利用することを約束:

包括的なセキュリティパッケージを提供するために、IOCは、クロスチェーン分析、主要なパスのインテリジェントな表示、フラッシュスワップトランザクションの照合において独自の利点を持つ、Ethereum Virtual Machine(EVM)可視化ツールとしてMetaSleuthを排他的に利用することに同意しました。クライアントがハッキングやエクスプロイトにさらされた場合、IOCは長年好んで使用されているツールであるMetaSleuthを使用して攻撃者を追跡します。

Web3.0をより安全にする:

BlockSec、IOC、およびAЯMRDの共同の取り組みは、ユーザーと開発者の両方にとってWeb3.0をより安全にするための大きな一歩となります。スマートコントラクト監査サービス、Phalconのような高度なセキュリティツール、およびMetaSleuthによるリアルタイム可視化を組み込むことにより、このパートナーシップは、潜在的な攻撃に耐えることができる回復力のあるブロックチェーンエコシステムを作成することを目指しています。