自己保護の一環として、プロトコル提供者は緊急時には常にプロトコルを一時停止し、資産を凍結します。しかし、これにより流動性提供者(LP)の資金は大きな不確実性とリスクにさらされます。

例えば、今年の3月に発生したEuler Financeのフラッシュローン攻撃により、Balancer、Angle Protocol、Yield Protocolを含むいくつかのプロトコルが流動性プールを凍結しました。影響を受けた資産は約100億ドル相当でした。最近のAave V2インシデントでは、直接影響を受けた資産価値は25億ドルに達しました。

しかし、プロトコルの一時停止とプール凍結後の不確実な処理方法に直面している流動性提供者には、もう一つの選択肢があります:プロトコルが一時停止トランザクションを開始する前に、BlockSec Phalconを使用して資金を引き出すことです!

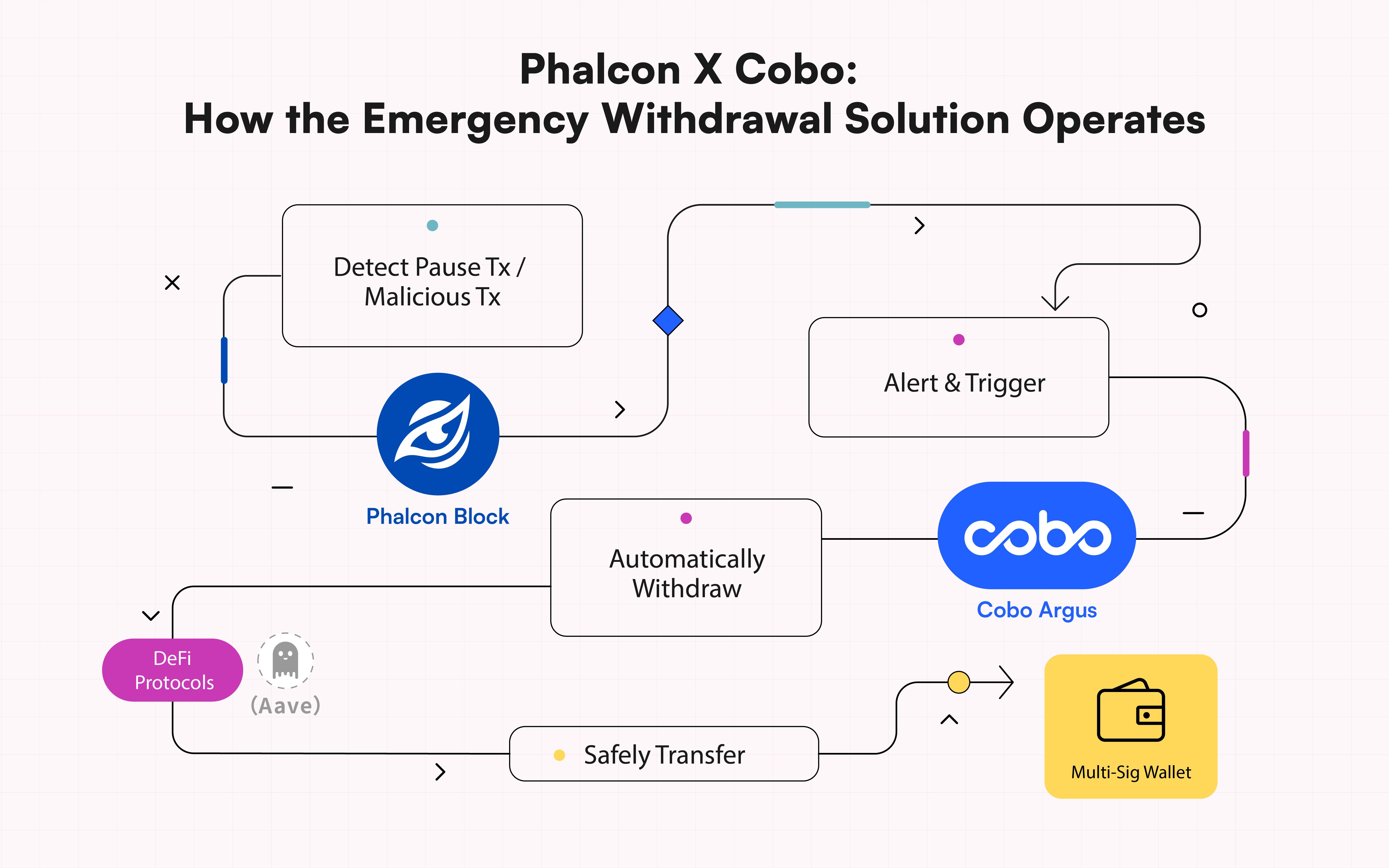

BlockSecの攻撃監視・自動ブロックシステムBlockSec Phalconは、Coboのオンチェーンデジタル資産管理ソリューションCobo Argusと連携し、LPに包括的な「自動引き出し戦略」を提供することで、この需要に応えます。これは、潜在的な流動性プールの凍結を特定し、DeFiプロトコルの一時停止トランザクションが実行される前でも、迅速にボットをトリガーして資金を引き出すことができます。

Aaveプロトコル一時停止の概要

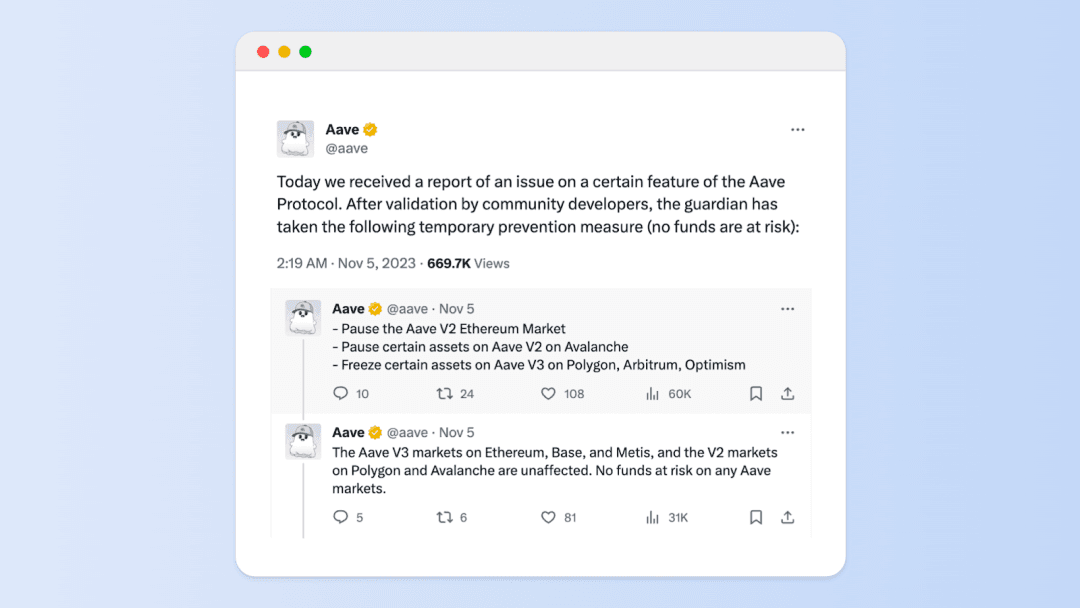

11月5日、主要なDeFiプロトコルであるAaveは、ホワイトハッカーから深刻な脆弱性レポートを受けました。プロトコルは緊急措置として一時停止され、ユーザー資産は凍結されました。DefiLlamaのデータによると、Aaveの総ロックバリュー(TVL)は50億ドルを超えています。具体的には、影響を受けたAave V2は、その額のほぼ半分にあたる25億ドルを占めています。プロトコルの一時停止は、25億ドル相当のデジタル資産が凍結されたことを意味します。

メディア報道によると、Aave V2の未公開の脆弱性は30以上のフォークプロジェクトに再発する可能性があります!

Aaveの公式声明はこちらです:

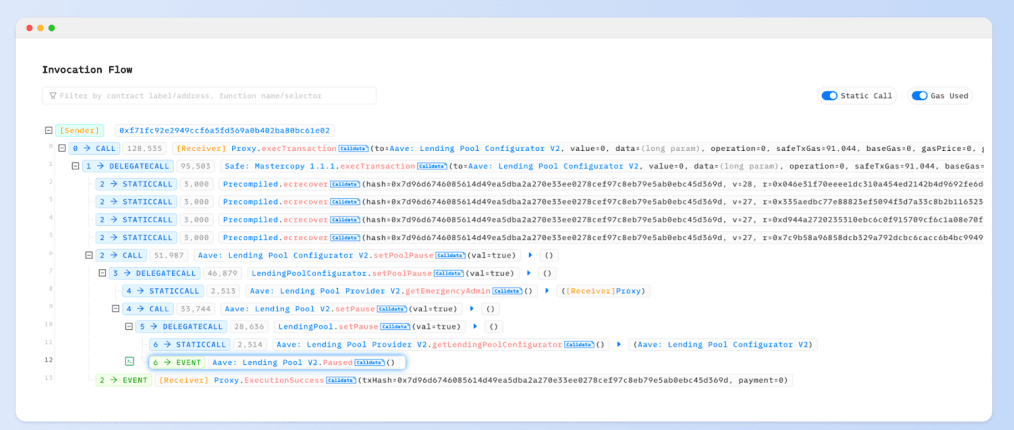

Phalcon Explorerを使用して、トランザクションを深く掘り下げてみてください:

Aaveのような主要なDeFiプロトコルについて、脆弱性が修正された後、ユーザー資産は安全であり、プロトコルは引き続き運用されると信じています。

しかし、Web3の世界には常に予期せぬ状況があります。過去2年間、PolyNetworkやCoinWindで見られたように、プロトコルが流動性プールを凍結した後、ユーザーが数ヶ月間資金を引き出せなかったという極端なケースがありました。このようなプロトコルの停止は、LPの資金の効率的な利用に大きく影響するだけでなく、資金のセキュリティにも重大なリスクをもたらします。

プロトコルの信用格付け、プロトコルの停止理由、プロトコルの停止後の処理方法が異なっても、タイムリーな情報アクセスと資金を引き出す選択肢は、すべての流動性提供者の権利であるべきです!

LPはどのように対応できるか?

BlockSecがローンチした攻撃監視・ブロックプラットフォームBlockSec Phalconと、CoboがローンチしたCobo Argusは、流動性提供者にとってこの問題を効果的に解決します。

操作パスは以下の通りです:

👉 ステップ1:監視 流動性提供者はBlockSec Phalconプラットフォームにユーザーとして登録し、資産を預けているプロトコル(例:Aave)を選択して監視を有効にし、アラートとトリガー条件を設定します(BlockSec Phalconはワンクリックでデフォルト設定を提供します)。

BlockSec Phalconは、主要変数、機密イベント、トークン量、トークン価格など、複数の監視テンプレートを提供しています。Aaveインシデントを例にとると、プロジェクトチームはプロトコルの「主要変数」をPauseに設定し、「機密イベント」としてPausedというラベルが出力されます。

BlockSec Phalconで事前に設定しておけば、トランザクションがまだmempool段階にある早期にインテリジェンスをキャプチャし、事前に設定された応答メカニズムを即座にトリガーして、迅速に資金を引き出すことができます。

👉 ステップ2:トリガー Cobo Argusプラットフォームで**「引き出しボット」を作成し、トリガー条件をBlockSec Phalconの指定されたWebhook**に設定します。これにより、「引き出しボット」はBlockSec Phalconからのインテリジェンス指示に基づいてアクティブ化されます。

👉 ステップ3:引き出し LPの特定のニーズに基づいて、単一引き出し、一括引き出し、および事前に設定された取引戦略に基づく引き出し操作の実行など、ターゲットを絞った**「引き出しコントラクト」**をデプロイします(BlockSec Phalconは技術サービスを提供できます)。

要するに、BlockSec Phalconが「Pause」カテゴリのトランザクション(行動)を検出すると、即座にアラートをトリガーし、Cobo Argusシステムに送信します。事前に設定された引き出しロジックに基づき、BlockSec Phalconは自動的に資金を引き出し、LPの安全なマルチシグウォレットに預け入れます。

単一ブロック時間内で、流動性提供者の資金引き出しを最大化します!

プロセス全体を通じた資金の保護

ユーザー資産のセキュリティを常に最優先事項とし、分散型ガバナンスの原則を遵守し、決して一線を越えないことを強調することが重要です。この哲学はBlockSec Phalconの設計にも徹底されています。

流動性提供者には、資産管理のためにマルチシグネチャスキームを利用することを推奨します。Cobo Argusのオンチェーンロールベースアクセス制御を活用することで、BlockSec PhalconはLPが完全な承認制御を維持しながら、迅速かつ安全に資金を引き出すのを支援します。

例えば、このケースでは、BlockSec Phalconに「Withdraw」権限が付与されると、プロトコルの一時停止前に、流動性提供者が可能な限り早く資金を引き出すのを支援します。Cobo Argusのオンチェーンロールベースアクセス制御により、BlockSec Phalconは他のいかなる操作権限も持たず、引き出された資金がコードレベルでLPの元のマルチシグウォレットに安全に保持されることを保証します。

資金保護以上のもの

BlockSec PhalconとCobo Argusによってサポートされる共同ソリューションは、プロトコル一時停止中の緊急引き出しに限定されません。さまざまなリスクシナリオに対応できるように設計されています。例えば、プロトコルがハッカー攻撃を受けている場合、LPが迅速かつ安全に資産を移動させるのを支援できます。

私たちは、優れたパートナーと協力して信頼性の高いセキュリティ製品を開発することで、投資家を脅威から効果的に保護し、Web3を機会に満ちた、安全で繁栄した新しい世界に変えることができると信じています。

BlockSec Phalconについて

BlockSec Phalconは、Web3セキュリティ企業であるBlockSecがローンチした攻撃監視・自動ブロックプラットフォームです。このプラットフォームは、攻撃を正確に特定し、自動的にブロックすることができます。BlockSec Phalconは、継続的な監視、攻撃ブロック、緊急対応を含む、Web3プロジェクトに包括的なローンチ後セキュリティ保護を提供し、プロトコル提供者、LP、DAO組織参加者のオンチェーン資産を保護することを目指しています。

現在までに、BlockSec Phalconは20件以上のハッカー攻撃をブロックし、1400万ドル以上の資産を救出しています。初期顧客段階でも、BlockSec PhalconはトップDeFiプロトコルCompoundから認識と助成金を得て、そのための攻撃ブロックプラットフォームを構築しました。

ウェブサイト:https://blocksec.com/phalcon

Twitter:@Phalcon_xyz

Cobo Argusについて

Cobo Argusは、機関グレードのオンチェーンデジタル資産管理ソリューションです。Safe{Wallet}(旧Gnosis Safe)を基盤に構築されたCobo Argusは、DeFiプロトコルとのやり取りにおいて、比類のないセキュリティ、ワークフロー効率、リスク管理を提供します。Cobo Argusは、マルチシグネチャセキュリティ、オンチェーンロールベースアクセス制御、機能およびパラメータレベルでの詳細な権限、高度なDeFiボット、シングルシグネチャ承認、自動リスク監視など、包括的な強力な機能スイートを提供します。Cobo Argusは、互換性のあるブロックチェーン上のすべてのオープンソースDeFiプロトコルをサポートしています。

ウェブサイト:https://www.cobo.com/

Twitter:@Cobo_Global