Am 22. Februar 2026 wurde ein Kreditpool, der von YieldBlox DAO auf Stellar's Blend V2 betrieben wurde, ausgenutzt, was zu Verlusten von über 10 Millionen US-Dollar führte.

Der Angreifer manipulierte den USTRY/USDC-Markt auf SDEX. Der konfigurierte Reflector-Orakelpfad des Pools akzeptierte daraufhin den manipulierten Preis, bewertete die USTRY-Sicherheiten über und ermöglichte es dem Angreifer, Pool-Assets (USDC und XLM) abzuziehen.

Dieser Vorfall war kein Problem des Blend V2 Kernvertrags. Es handelte sich um ein Konfigurationsproblem des Poolbetreibers (YieldBlox DAO).

2. Hintergrund

Auf Stellar ist Blend V2 ein Liquiditätsprotokoll, das es Benutzern ermöglicht, isolierte Kreditpools zu erstellen. Jeder Pool definiert seine eigenen Kredit-Assets, Sicherheiten-Assets und Orakel-Einstellungen.

In diesem Vorfall erlaubte der betroffene Pool Benutzern, XLM und USDC gegen USTRY als Sicherheit zu leihen. Der Pool verwendete das Reflector-Orakel [2], und die USTRY-Preisbildung wurde aus dem USTRY/USDC-Markt auf SDEX [3] mit periodischen Updates bezogen.

3. Schwachstellenanalyse (Ursachenanalyse)

Die Ausnutzung wurde durch ein Pool-seitiges Preisdesign ermöglicht, das auf einem manipulierbaren Markt basierte.

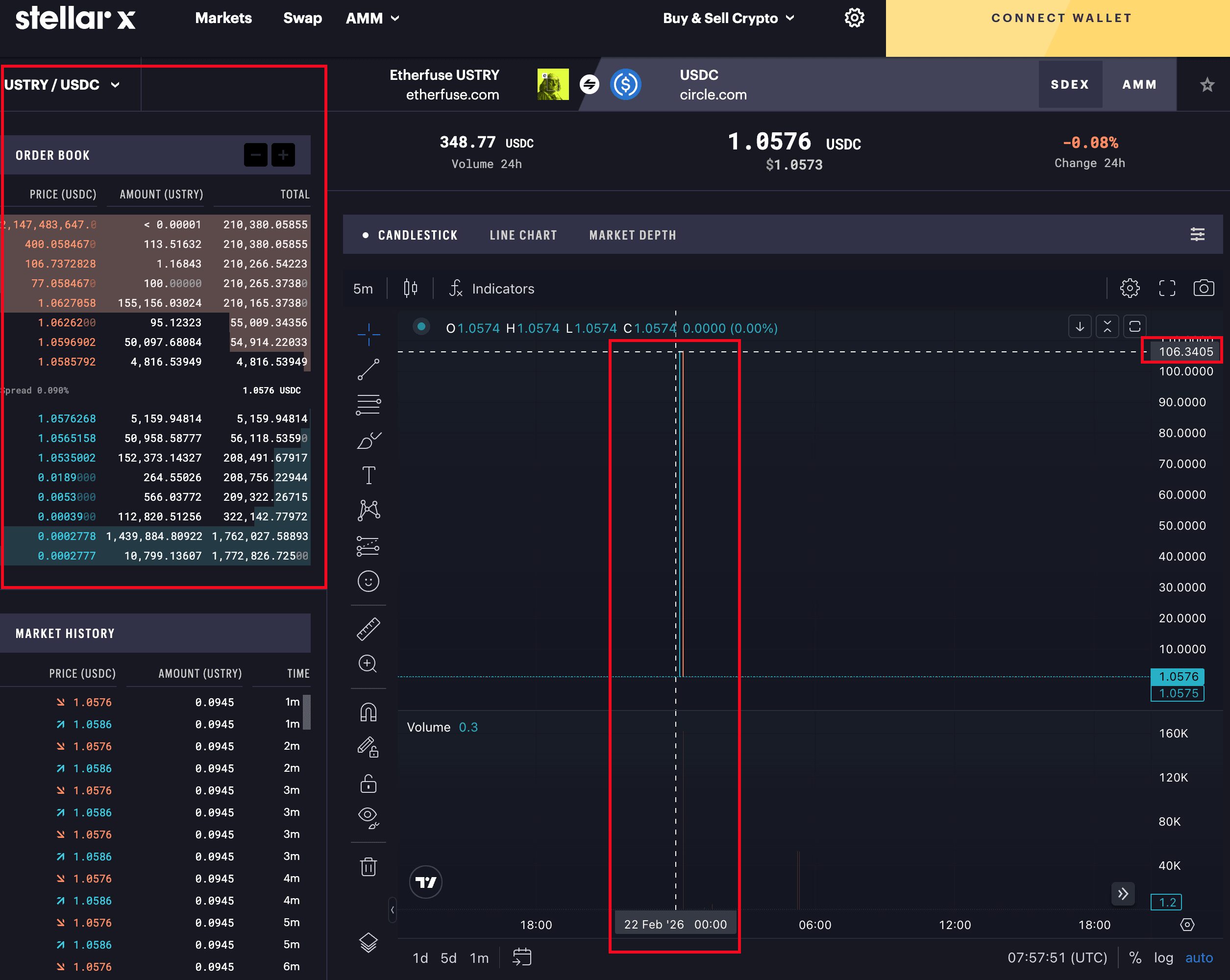

- Der USTRY/USDC-Markt auf SDEX war sehr dünn.

- Der Angreifer konnte normale Orders löschen und anormale Orders platzieren, um den scheinbaren Marktpreis stark zu erhöhen.

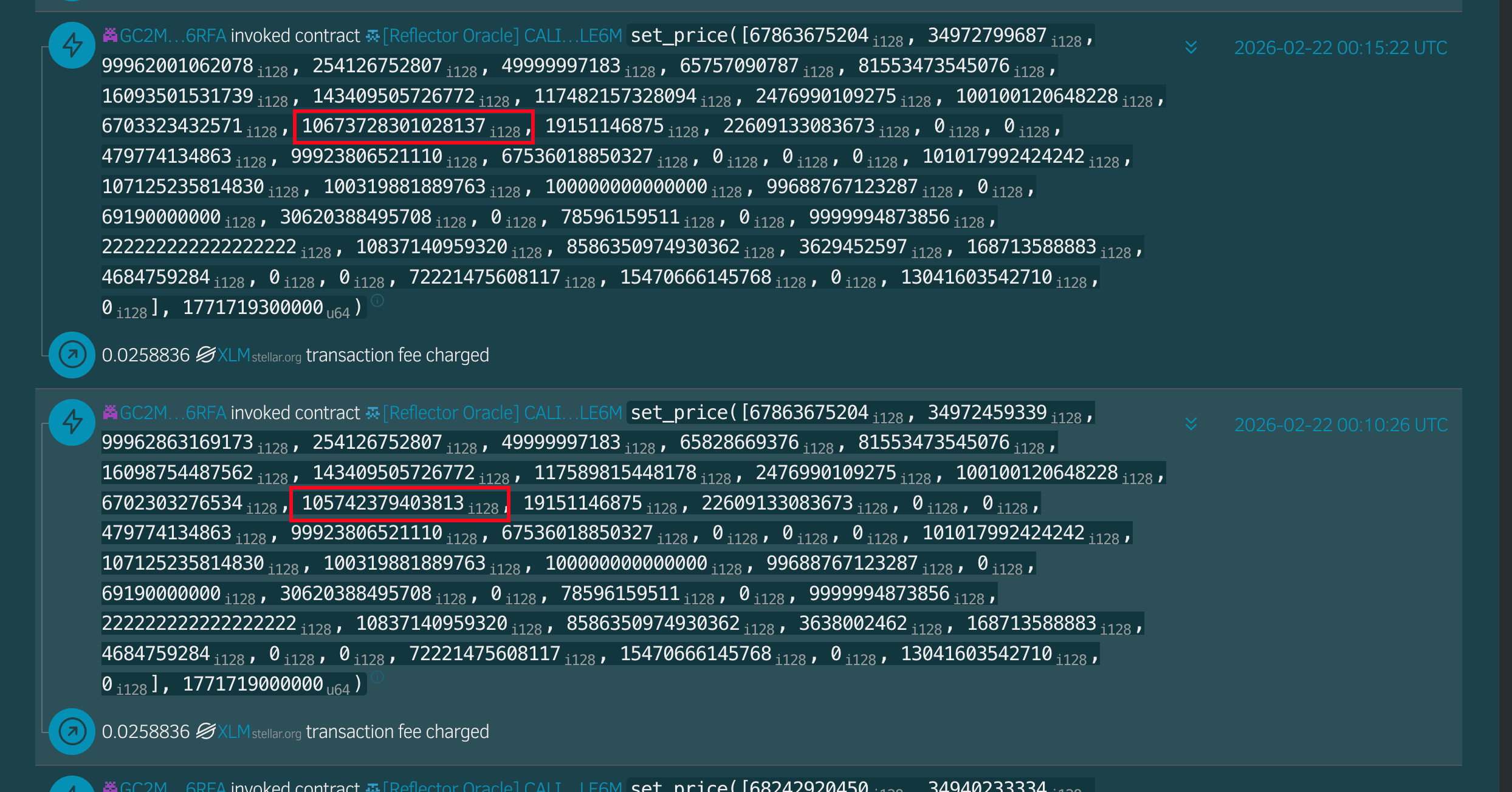

- Reflector aktualisierte daraufhin USTRY auf den manipulierten Wert.

- Die Risikologik des Pools akzeptierte diesen Wert für die Bewertung der Sicherheiten, was die Kreditaufnahmemöglichkeit erhöhte.

Infolgedessen nutzte der Angreifer überbewertete USTRY-Sicherheiten, um ausleihbare Vermögenswerte aus dem Pool zu ziehen.

4. Angriffsanalyse

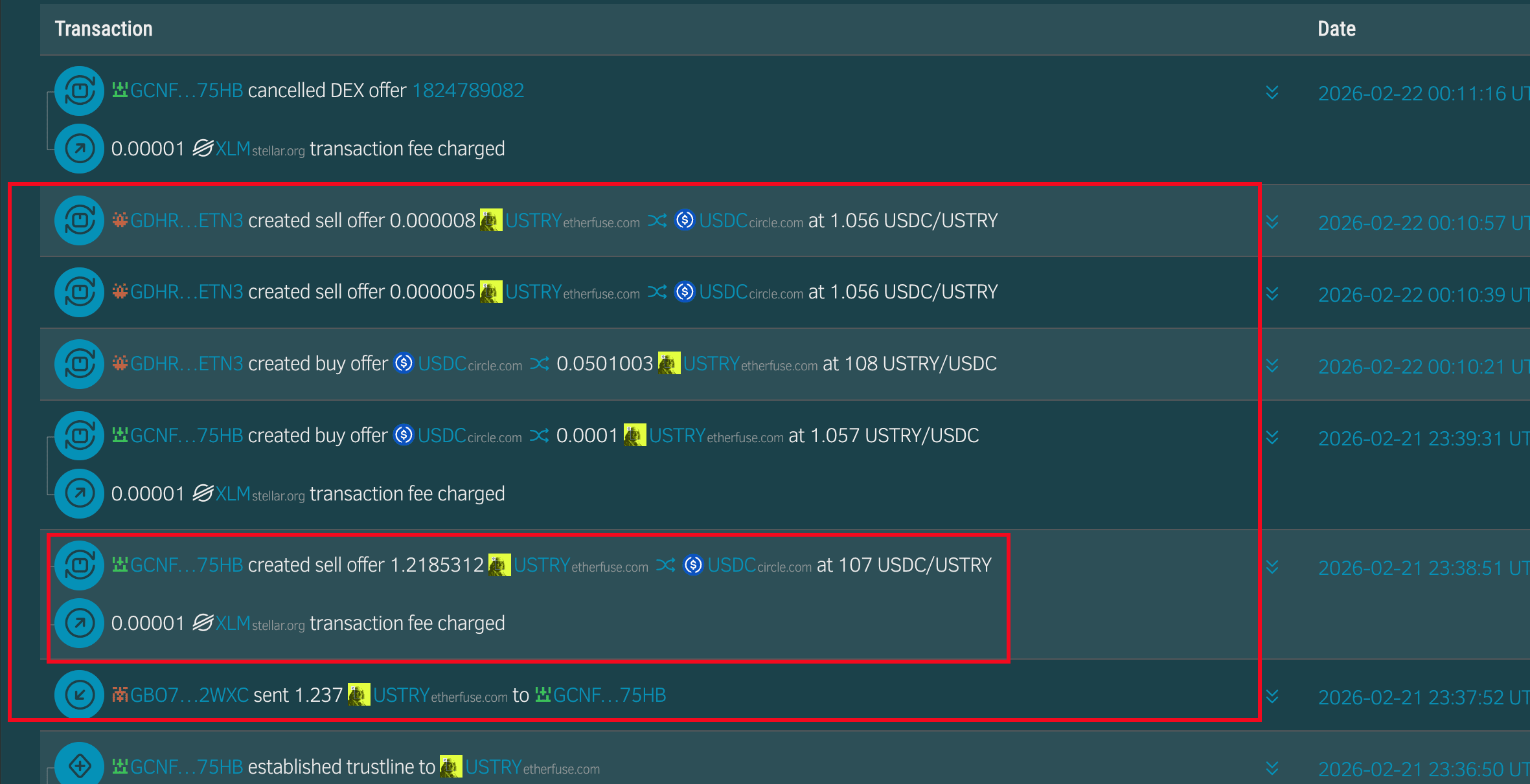

- (Tx 1, 2) Der Angreifer manipulierte USTRY auf SDEX von ca. 1,06 $ auf ca. 107 $, indem er normale Liquidität verbrauchte und anormale Orders platzierte.

- (Tx 3) Reflector zog den manipulierten SDEX-Preis und aktualisierte seinen Feed.

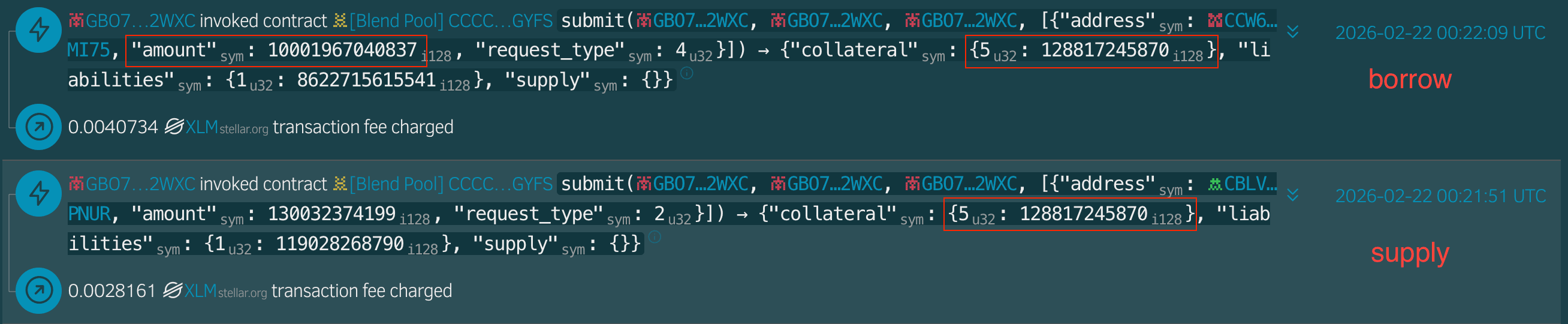

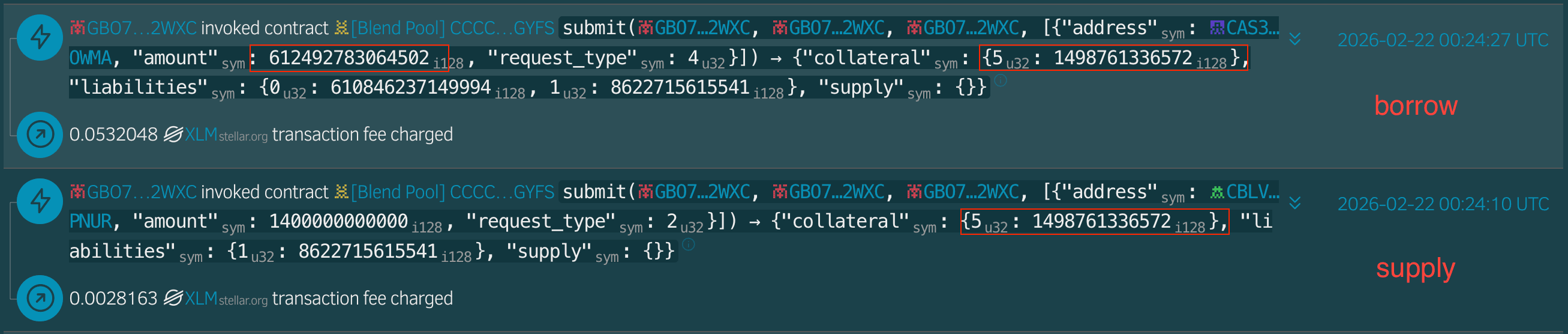

- (Tx 4, 5) Der Angreifer lieh sich 1.000.196e7 USDC mit 12.881e7 USTRY als Sicherheit.

- (Tx 6, 7) Der Angreifer lieh sich 6.124.927.810e7 XLM mit 14.987.610e7 USTRY als Sicherheit.

- (Tx 8, 9, 10) Der Angreifer brückte die abgezogenen Assets nach Base, BSC und Ethereum.

5. Verlust-/Gewinnanalyse

Der geschätzte Gesamtverlust betrug auf Stellar über 10 Millionen US-Dollar.

| Kette | Typ | Adresse |

|---|---|---|

| Stellar | Angreifer | GBO7VUL2TOKPWFAWKATIW7K3QYA7WQ63VDY5CAE6AFUUX6BHZBOC2WXC |

| Stellar | Angreifer | GCNF5GNRIT6VWYZ7LXUZ33Q3SR2NUGO32F5X65VVKAEWWIQCKGYN75HB |

| Stellar | Angreifer | GDHRCQNC64UVL27EXSC6OG6I2FCT4NWM72KNHLHKEB3LK4MEEYYWETN3 |

| Stellar | Angreifer | GATDQL767ZM2JQTBEG4BQ5WKOQNGAGWZDUN4GYT2UINPEU3RT2UAMVZH |

| Stellar | Reflector Oracle | CALI2BYU2JE6WVRUFYTS6MSBNEHGJ35P4AVCZYF3B6QOE3QKOB2PLE6M |

| Stellar | Opfer-Pool | CCCCIQSDILITHMM7PBSLVDT5MISSY7R26MNZXCX4H7J5JQ5FPIYOGYFS |

| BSC, Base, Ethereum | Angreifer | 0x2d1ce29b4af15fb6e76ba9995bbe1421e8546482 |

| Ethereum | Angreifer | 0x0b2b16e1a9e2e9b15027ae46fa5ec547f5ef3ec6 |

| Ethereum | Angreifer | 0xe69f6d77db6ff493fdd15d8a0b390c36e18e5b21 |

6. Fazit

Das Kernproblem ist einfach: Die Bewertung der Sicherheiten in diesem Pool hing von einer manipulierbaren Preisquelle ab. Dies war ein Konfigurationsfehler des Poolbetreibers (YieldBlox DAO), kein Fehler des Blend V2 Kernvertrags. Dieser Vorfall erinnert daran, dass Kreditpools Preisabhängigkeiten mit starker Manipulationsresistenz auswählen und überwachen müssen.

Referenzen

[1] YieldBlox DAO

[2] https://reflector.network/

[3] USTRY/USDC-Markt auf der SDEX

Über BlockSec

BlockSec ist ein Full-Stack-Anbieter für Blockchain-Sicherheit und Krypto-Compliance. Wir entwickeln Produkte und Dienstleistungen, die Kunden bei der Durchführung von Code-Audits (einschließlich Smart Contracts, Blockchains und Wallets), der Echtzeit-Abwehr von Angriffen, der Analyse von Vorfällen, der Verfolgung illegaler Gelder und der Einhaltung von AML/CFT-Verpflichtungen über den gesamten Lebenszyklus von Protokollen und Plattformen hinweg unterstützen.

BlockSec hat mehrere Blockchain-Sicherheitsarbeiten auf renommierten Konferenzen veröffentlicht, mehrere Zero-Day-Angriffe auf DeFi-Anwendungen gemeldet, mehrere Hacks blockiert, um mehr als 20 Millionen Dollar zu retten, und Milliarden von Kryptowährungen gesichert.

-

Offizielle Website: https://blocksec.com/

-

Offizielles Twitter-Konto: https://twitter.com/BlockSecTeam